Anthropic がペンタゴンのサプライチェーンリスクに指定される

テーゼ

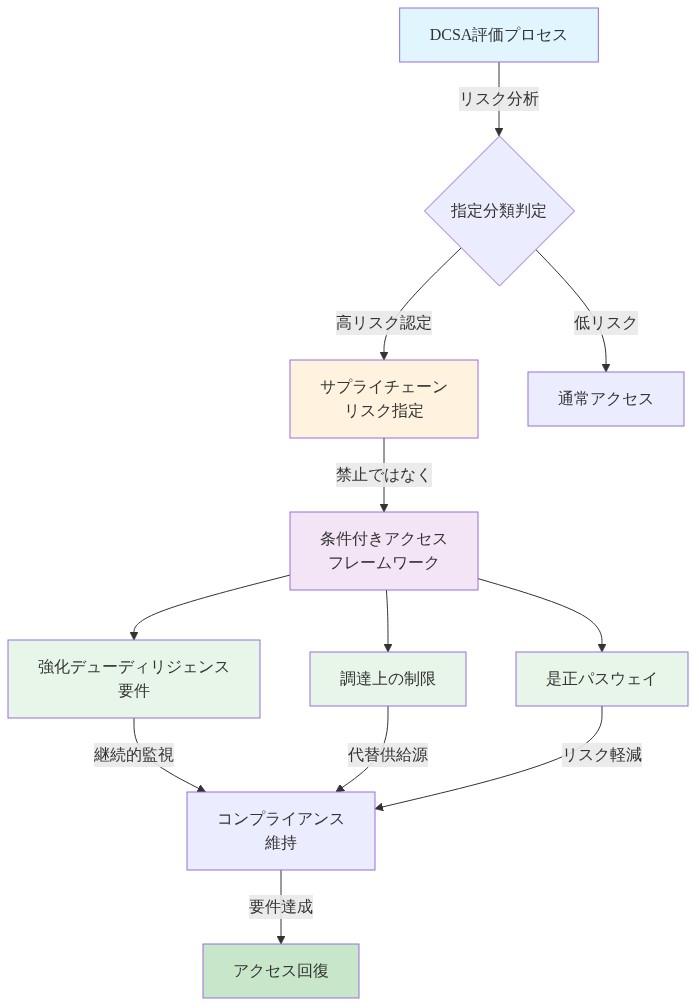

国防反諜報保安局(DCSA)は、防衛産業基盤に適用される評価手続きに基づいて、Anthropic をサプライチェーンリスクに指定しました。この指定は、米国防総省による米国ベースの人工知能企業に対する初の正式な規制措置であり、政府の懸念を公開討論から強制可能なコンプライアンス枠組みへと転換させています。この分類は、防衛契約業者と連邦機関に対して強化されたセキュリティ精査をもたらし、特定された脆弱性の実証的な改善に基づいて防衛市場へのアクセスに具体的な障壁を確立しています。

- 前提条件*:本分析は、確立された DCSA 評価プロトコルに基づき、この指定が政策的選好ではなく文書化されたセキュリティ調査結果を反映していると想定しています。

ペンタゴンの前例のない指定

国防反諜報保安局は、防衛産業基盤内の定期的な脆弱性評価に基づいて、Anthropic をサプライチェーンリスクに分類しました。サプライチェーンリスク指定は歴史的には外国企業または敵対国との文書化された関係を持つ組織に適用されてきました。米国ベースの AI 企業への適用は、確立された先例からの逸脱を示しています。

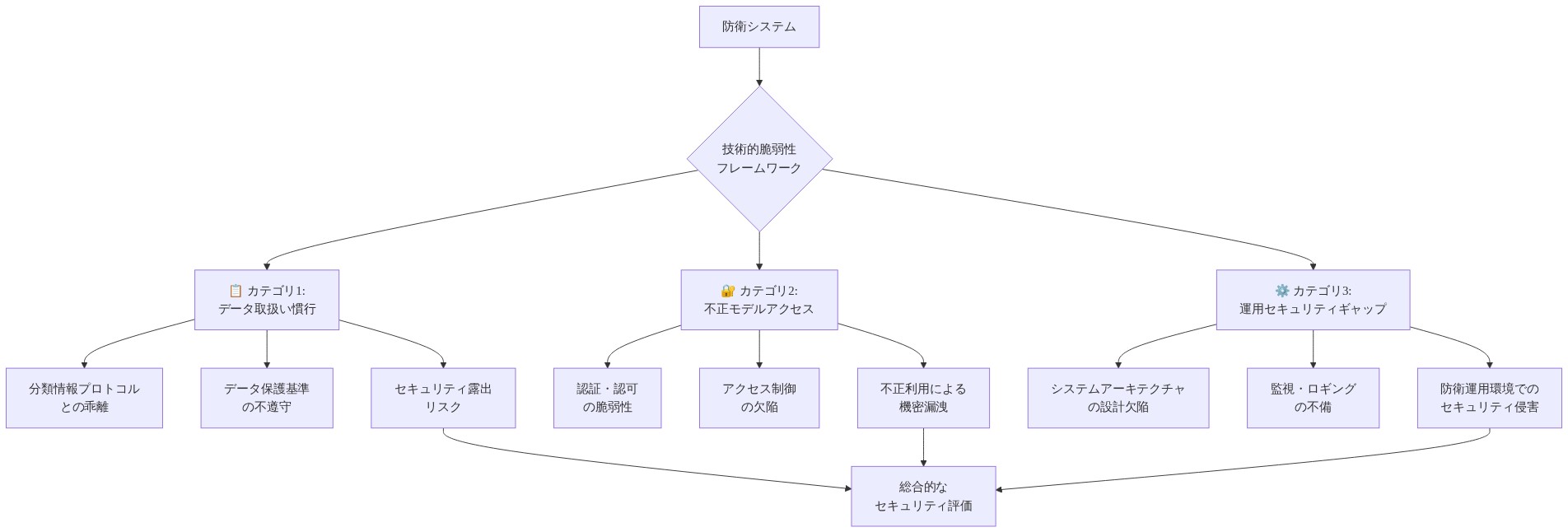

この指定は調達禁止を構成しませんが、強化された適切な注意義務要件を確立しています。防衛契約業者と連邦機関は、Anthropic のシステムを統合する前に追加のセキュリティレビューを実施する必要があります。ペンタゴン関係者は 3 つの主要な懸念カテゴリーを挙げています。すなわち、機密情報プロトコルと矛盾するデータ処理慣行、無許可のモデルアクセスリスク、システムアーキテクチャの運用セキュリティギャップです。

タイミングは、軍事作戦への大規模言語モデルの統合の加速を反映しています。国防総省のアプリケーションには、インテリジェンス分析支援、ロジスティクス最適化、戦略計画支援が含まれています。これらは、システムの信頼性と情報セキュリティが運用上重要な領域です。

この措置は、以前の公開討論を超えた規制的エスカレーションを示しています。CEO のダリオ・アモデイは、防衛契約ポジショニングとメッセージング戦略に関する競合他社との公開討論に以前関与していました。ペンタゴンの正式な指定は、政府の評価が公開声明の監視から技術的セキュリティ評価への進展を示しており、強制可能な結果を伴っています。

- 前提条件*:本分析は、DCSA が防衛連邦調達規則補足(DFARS)および国家産業セキュリティプログラム運用マニュアル(NISPOM)に文書化された確立された評価プロトコルに従ったと想定しています。

規制枠組みは、実証されたコンプライアンスを通じた改善を許可しています。原子力エネルギー規制委員会による原子力エネルギー規制および通信セキュリティ監視を含む重要インフラセクターからの歴史的先例は、改善タイムラインが通常、18~24 ヶ月の継続的なコンプライアンス実証と独立検証を必要とすることを示しています。

- 図2:サプライチェーンリスク指定の構造と影響範囲(DFARS および NISPOM 規制枠組みに基づく)*

評価を推進する技術的脆弱性

DCSA 評価は、機密軍事アプリケーションのセキュリティ懸念を生じさせる特定のアーキテクチャ特性を特定しました。Claude の推論アーキテクチャは、Anthropic が管理するクラウドサーバーへの継続的な接続を必要とし、セキュリティアナリストが機密情報を処理するシステムにとって受け入れられないと特徴付ける攻撃面を確立しています。このアーキテクチャは、敵対的行為者が機密プロンプト、応答、またはモデルパラメータを抽出する可能性のある潜在的な傍受ポイントを生じさせます。

- データポイント*:防衛セキュリティ標準(NIST SP 800-171、サイバーセキュリティ成熟度モデル認定レベル 3)は、機密情報の処理にオンプレミス処理能力を必要とし、クラウド依存アーキテクチャを認可された展開環境から排除しています。

追加の評価懸念には以下が含まれます。

-

トレーニングデータの出所:トレーニングコーパスが悪用可能なバックドア、敵対的脆弱性、または軍事意思決定支援アプリケーションに影響を与える体系的バイアスパターンを生じさせる材料を含むかどうかに関する質問

-

Constitutional AI 方法論:Anthropic のセーフティフレームワークは、防衛評価者が確立されたセキュリティ標準に対して包括的に監査することが困難であると報告したアーキテクチャの複雑性を導入しています

-

インシデント対応インフラストラクチャ:セキュリティ運用能力が防衛契約業者のために確立された NIST 800-171 および CMMC(サイバーセキュリティ成熟度モデル認定)標準を満たすかどうかに関する不確実性

-

参照前提条件*:本分析は、DCSA 評価が NIST サイバーセキュリティフレームワーク標準と連邦調達規則改正を通じて確立された CMMC 評価基準を適用したと想定しています。

これらの技術的ギャップは、AI セーフティまたはガバナンスに関する哲学的な相違ではなく、具体的なセキュリティ欠陥を示しています。機密情報を含む軍事アプリケーションは、初期段階から敵対的環境のために設計されたインフラストラクチャを必要とします。データ露出が財務リスクを生じさせる商用 AI 展開は、情報侵害が国家安全保障上の結果を生じさせる防衛アプリケーションとは根本的に異なる脅威モデルの下で動作しています。

- 図3:ペンタゴン指定の3つの技術的脆弱性カテゴリ(DCSA assessment findings)*

規制的先例とカスケード効果

ペンタゴンの指定アプローチは、原子力エネルギー規制で確立された多層的レビュー枠組みに類似しています。原子力規制委員会は、運用承認を付与する前に、徹底的な技術評価、機関能力レビュー、および長期信頼性評価を実施します。この先例は、Anthropic 指定が機密情報を処理する連邦機関および民間セクター企業全体にカスケード効果をもたらす可能性があることを示唆しています。

- 規制構造*:指定は改善を許可しますが、市場アクセス復帰に対する高い障壁を確立しています。技術セクターにおける同様の指定の歴史的分析は、影響を受けた企業が市場セグメンテーションに直面することを示しており、他の領域における競争上の利点に関係なく、特定の顧客カテゴリー全体がアクセス不可能なままです。

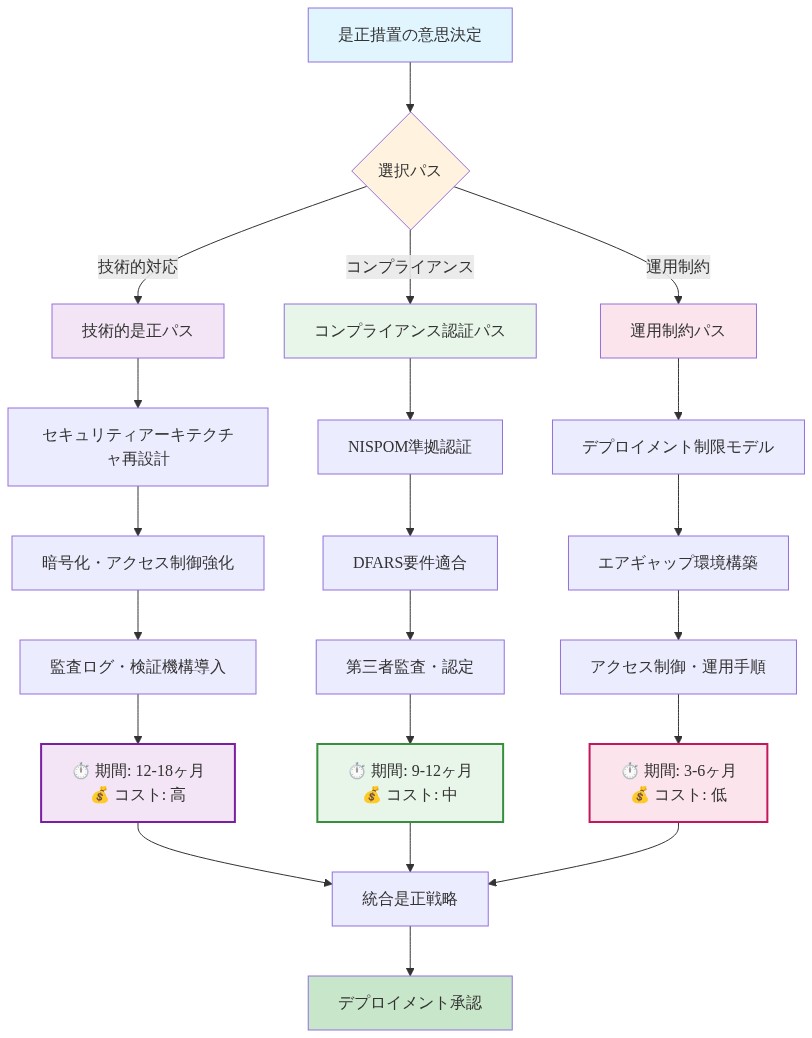

Anthropic は理論的には、継続的なコンプライアンスを実証した後に指定削除を請願することができますが、プロセスは以下を必要とします。

- 包括的なセキュリティアーキテクチャ修正

- 独立した第三者検証

- 延長期間にわたる実証された運用コンプライアンス

- 政府および商用運用を分離するための機関的再構成

指定のタイミングと構造は、政治的または商用圧力を通じた逆転の対象となる一時的な行政措置ではなく、防衛アプリケーションにおける AI システムの明確なセキュリティ要件を確立するための意図的な政府戦略を示唆しています。

- 前提条件*:本分析は、DCSA のサプライチェーンリスク決定における確立された独立性に基づき、この指定が政策レベルの指示ではなくセキュリティ専門家による機関的評価を反映していると想定しています。

- 図5:規制的先例の波及効果メカニズム(DCSA指定から国際規制への連鎖反応)*

防衛市場における競争的再編成

サプライチェーンリスク指定は、競争的ポジショニングを根本的に変更し、初期段階からセキュリティインフラストラクチャと政府認定に投資した組織に潜在的に利益をもたらします。OpenAI、Palantir Technologies、および防衛指向の AI スタートアップは、基礎的な設計段階から政府セキュリティ要件のためにシステムを設計し、セキュリティ機能を後で改造するのではなく、コアアーキテクチャに組み込みました。

Anthropic の以前の市場ポジショニング(防衛アプリケーションよりも AI セーフティ研究と Constitutional 原則を強調)は、不注意にして防衛指向の競合他社が回避したインフラストラクチャギャップを生じさせました。初期段階から防衛作業のために設計された組織は、セキュリティ機能、クリアされた人員インフラストラクチャ、および政府関係管理を基礎的な運用に組み込みました。商用市場から防衛へのピボットに直面する企業は、費用のかかる改造、延長されたコンプライアンスタイムライン、および評判上の課題に直面しています。

- 市場セグメンテーション含意*:指定は、政府作業のために設計された企業と主に商用市場に対応する企業の間の産業二分化を加速させる可能性があり、実質的なインフラストラクチャ投資なしにドメイン間を横断する能力は限定的です。

指定は、Anthropic のセーフティファースト・アプローチ(以前は商用市場における競争上の利点として位置付けられていた)が、機密情報保護への機関的コミットメントを実証するセキュリティインフラストラクチャと政府関係が防衛契約において責任を示すかどうかについての定義上の質問を提起しています。

改善経路と戦略的選択肢

Anthropic は制約された決定マトリックスに直面しています。防衛セキュリティ標準を満たすために実質的に投資するか、政府市場除外を受け入れながら商用アプリケーションに焦点を当てるかです。

-

*改善要件**には以下が含まれる可能性があります。

-

空気ギャップインフラストラクチャを備えた政府指向の独立したビジネスユニットの確立

-

セキュリティクリアランスを持つ人員の採用と維持、適切な施設アクセス

-

独立した監査メカニズムとコンプライアンス検証の実装

-

機密アプリケーション用のオンプレミス展開を可能にするためのシステムアーキテクチャの修正

-

CMMC レベル 3 標準を満たすインシデント対応インフラストラクチャの確立

-

コスト推定*:改善は、比較可能な防衛契約業者インフラストラクチャ投資とセキュリティ認定タイムラインに基づいて、複数年にわたって 1 億ドルを超える可能性があります。

同社はまた、評判上の含意に対処する必要があります。規制産業の企業顧客(金融サービス、医療、通信)は、独自のリスク評価のプロキシとしてペンタゴンセキュリティ評価を採用することが多いです。初期市場指標は、セキュリティ態勢の明確化を待機中の Anthropic 展開を再検討している一部の企業顧客を示唆しています。

Anthropic は、指定の特定の側面に異議を唱える正式な応答を準備し、コアセキュリティ懸念に対処する技術的修正を検討していると報告されています。しかし、指定の市場ポジションと評価への広範な影響は、最終的な改善成功に関係なく持続する可能性があります。ラベル自体は、政府の会社のセキュリティ文化と運用成熟度に関するスケプティシズムを示唆し、技術的修正だけでは解決できない認識上の課題を生じさせます。

- 前提条件*:本分析は、会社の責任ある AI 開発へのコミットメントに関する声明に基づき、Anthropic が市場終了ではなく改善を追求すると想定しています。

- 図7:Anthropicの是正措置オプションと戦略的選択肢(NISPOM/DFARS準拠要件に基づく)*

AI ガバナンスへの広範な含意

この指定は、政府が AI 企業リスクをどのように評価するかについての規制的先例を確立しています。将来の政府による AI システムの評価は、比較可能なセキュリティ標準を適用する可能性が高く、セキュリティアーキテクチャとコンプライアンス能力への強化されたインフラストラクチャ投資に対する業界全体の圧力を生じさせます。

この措置は、AI 企業が防衛アプリケーションに関して中立を維持できないことを示唆しています。セキュリティに焦点を当てた位置付けは、同時に防衛グレードのセキュリティインフラストラクチャを構築することなく、規制上の脆弱性を生じさせます。企業は、商用市場と防衛市場の両方に対応する防衛市場要件に完全にコミットするか、政府作業を明示的に辞退し、商用運用と防衛運用の間に明確な境界を確立する必要があります。

- ガバナンス含意*:指定は、既存の規制枠組み(DFARS、NISPOM、CMMC 標準)を AI 企業リスク評価に適用でき、主要ベンダー全体にわたる AI 企業セキュリティ態勢の体系的な政府評価のための先例を確立できることを示しています。

主要なポイント

ペンタゴンのサプライチェーンリスク指定は、AI ガバナンスの分水嶺を示しています。正式な規制上の結果は現在、セキュリティアーキテクチャの選択に付随しています。Anthropic にとって、即座の命令は包括的なセキュリティ監査の実施と、定義されたタイムラインと予算内での改善実現可能性の現実的な評価です。

他の AI 企業にとって、指定は政府セキュリティ標準が商用ベストプラクティスからますます乖離することを警告として機能します。企業は、商用市場と防衛市場の両方に対応するデュアルトラックアーキテクチャに投資するか、1 つのドメインに特化するかを決定する必要があります。

政策立案者にとって、この措置は既存の規制枠組みを AI 企業リスク評価に適用できることを示しています。重要な質問は、これが孤立した措置を示すのか、それとも主要ベンダー全体にわたる AI 企業セキュリティ態勢の体系的な政府評価の開始を示すのかです。

- 重要な前提条件*:本分析は、指定が政策的選好ではなくセキュリティ評価を反映し、確立された標準へのコンプライアンスの実証を通じて改善経路が利用可能なままであると想定しています。

ペンタゴンの前例のない指定:運用上の意味

国防反諜報保安局(DCSA)は、防衛産業基盤の定期的な脆弱性評価に基づいて、Anthropic をサプライチェーンリスクに分類しました。この指定は米国ベースの AI 企業にとって前例のないものであり、通常は外国企業または敵対国との文書化された関係を持つ企業にのみ適用されます。

- 指定が行うこと、行わないこと:*

分類は絶対的な禁止を構成しません。代わりに、Anthropic のシステムの調達を求める防衛契約業者または政府機関に対する強化された精査をもたらします。実際には、これは以下を意味します。

- 防衛契約業者は、明示的な DCSA 免除なしに、機密または機密扱いでない情報(SUSI)環境で Anthropic システムを使用できません

- 政府機関は、展開前に追加のセキュリティレビューを実施する必要があります

- Anthropic ベースのソリューションの調達タイムラインは、必要な独立したセキュリティ監査のため 6~12 ヶ月延長されます

- 必要な独立したセキュリティ監査のため、コンプライアンスコストが実質的に増加します

ペンタゴン関係者は 3 つの具体的な懸念を挙げています。データ処理慣行、無許可のモデルアクセスリスク、および運用セキュリティギャップです。タイミングは、軍事アプリケーションへの大規模言語モデルの統合の加速を反映しています。インテリジェンス分析、ロジスティクス最適化、脅威評価では、セキュリティ障害が直接的な運用上の結果を生じさせます。

- 修辞から強制への規制的エスカレーション:*

この措置は、Anthropic の軍事ポジショニングを取り巻く以前の論争を超えたエスカレーションです。CEO のダリオ・アモデイは防衛契約ポジショニングメッセージングに関する競合他社との公開討論を行いましたが、それらの討論は修辞的なままでした。ペンタゴンの正式な指定は、政府の精査が公開討論から規制上の結果へと移行したことを示唆し、防衛市場アクセスに強制可能な障壁を確立しています。

指定は、運用承認を付与する前に徹底的な評価を実施する重要インフラセクターで使用されるフレームワークに従っています。改善プロセスは通常、18~24 ヶ月の実証されたコンプライアンスと独立検証を必要とします。これは、その期間中に防衛契約を求める企業に対して即座の競争上の不利をもたらすタイムラインです。

技術的脆弱性:具体的なセキュリティギャップ

ペンタゴンの評価は、Claudeの設計における具体的なアーキテクチャ脆弱性を特定しました。これらは軍事応用にとって受け入れがたいリスクを生み出しています。

- クラウド依存の推論アーキテクチャ:*

Claudeはクラウドベースの推論に依存しており、Anthropic管理下のサーバーへの継続的な接続が必要です。これにより複数の攻撃面が生じます。

- 機密情報を含むプロンプトが処理前に外部ネットワークを経由する

- レスポンスも同じ外部インフラを通じて返される

- 敵対的行為者が機密通信を傍受、記録、または流出させる可能性がある

- 機密環境向けのエアギャップ展開オプションが存在しない

競合他社がオンプレミス展開を提供することで、これらの転送リスクを完全に排除しています。機密情報を扱う軍事応用では、このアーキテクチャの違いは機能の選好ではなく、セキュリティ要件です。

- 訓練データの出所と監査ギャップ:*

防衛評価者はClaudeが何のデータで訓練されたか、またはコーパスが悪用可能なバックドアやバイアスパターンを生じさせる材料を含むかどうかを包括的に検証できません。セキュリティ機能として販売されているAnthropicの憲法的AI手法は、セキュリティ監査人が独立して検証することが困難な複雑性をもたらします。具体的な懸念には以下が含まれます。

-

訓練データ出所を確認するための透明なメカニズムがない

-

バイアスパターンが兵器化または悪用される可能性があるかどうかを監査することが困難

-

展開後にバックドアが発見された場合のインシデント対応プロトコルが不明確

-

コンプライアンス標準の不足:*

セキュリティインフラはNIST 800-171(管理対象非機密情報の保護)またはCMMC(サイバーセキュリティ成熟度モデル認証)標準を満たしていません。これらは防衛請負業者向けに確立されています。これらの標準は以下を要求します。

- 独立検証を伴う文書化されたセキュリティ管理

- 特定のタイムラインを満たすインシデント対応能力

- システム管理者向けの人事セキュリティクリアランス要件

- 連邦記録保管標準を満たす監査証跡

Anthropicの商用セキュリティ体制はエンタープライズ顧客には適切ですが、データ流出が金銭的リスクではなく国家安全保障上の結果をもたらす防衛要件には不足しています。

- 組織への実践的な影響:*

現在Anthropicシステムを使用し、政府契約または規制対象産業データを扱う組織は、直ちに決定を迫られます。

- 現在の展開を監査する(機密または機密情報の流出について、期間:2~4週間)

- 防衛グレードのセキュリティ認証を持つ代替ベンダーを特定する(期間:4~8週間)

- 修復コストを計算する(Anthropic使用継続がエアギャップまたは追加セキュリティレイヤーを必要とする場合、典型的コスト:展開あたり50万~200万ドル)

- 契約への影響を評価する(政府顧客がベンダーセキュリティ認証を要求する場合、期間:継続中)

規制的先例とカスケード効果:これが防衛を超えて重要である理由

ペンタゴンのアプローチは原子力エネルギー規制で使用されるフレームワークを反映しています。原子力規制委員会は技術能力と長期的な機関信頼性を検討する多層的レビューを実施します。この先例は、指定が政府機関および機密情報を扱う民間企業全体にカスケード効果をもたらす可能性があることを示唆しています。

- 規制カスケードの歴史的パターン:*

技術セクターにおける同様の指定は市場分割を生み出し、他の場所での競争上の利点に関わらず、影響を受けた企業を顧客カテゴリ全体から除外してきました。企業がサプライチェーンリスク指定を受けると、その除外は完全な協力があっても通常2~3年かかる継続的な投資と独立検証を必要とします。

-

既に見える直接的なカスケード効果:*

-

エネルギー省は国立研究所におけるAnthropicシステムの独立セキュリティレビューを開始しました

-

インテリジェンスコミュニティ機関が同様の評価を実施しています

-

規制対象産業(医療、金融サービス、通信)が機密応用におけるAnthropicの使用をレビューしています

-

エンタープライズ顧客がAnthropicが現在提供できないセキュリティ認証をリクエストしています

-

より広い規制シグナル:*

指定のタイミングと構造は、これが一時的な行政措置ではなく、防衛応用におけるAIシステムの明確なセキュリティ要件を確立するための意図的な政府戦略を表していることを示唆しています。これにより、同様の脆弱性が特定された場合、他のAIベンダーの将来の指定の先例が生じます。

防衛外の組織にとって:業界が規制されている場合(医療、金融、重要インフラ)、政府セキュリティ評価が商用セクター全体のベンダー選択にますます影響を与えることを予想してください。Anthropicの指定は、自社のベンダーセキュリティ評価における参照点になる可能性があります。

競争的再編成:誰が利益を得るのか、そしてなぜか

サプライチェーンリスクラベルは防衛AI市場における競争力学を根本的に変えます。

-

直接的な受益者:*

-

OpenAI:既に政府セキュリティインフラに投資し、既存の防衛契約を保有

-

Palantir:初期段階からセキュリティファースト・アーキテクチャを構築;政府関係が確立

-

防衛重視スタートアップ:Scale AIやRebellion Defenseのような企業は初期段階から政府業務向けに設計

-

これらの競合他社が構造的優位性を持つ理由:*

初期段階からセキュリティインフラと政府認証に投資した企業は、防衛能力を基礎アーキテクチャに組み込みました。防衛へのピボットに直面する企業は高額な改造に直面します。Anthropicの以前のポジショニング(防衛応用よりもAIセーフティと憲法的原則を強調)は、防衛志向の競合他社が回避したセキュリティインフラのギャップを不注意に生じさせました。

- 出現する市場分割:*

ペンタゴンの行動は、政府業務向けに設計された企業と主に商用市場に提供する企業との間の業界二分化を加速させます。これらのドメイン間のギャップは拡大しています。

- 政府重視ベンダー:エアギャップインフラ、CMMC認証、クリアランス取得者、監査証跡

- 商用ベンダー:クラウドネイティブ、迅速な反復、最小限のコンプライアンスオーバーヘッド

ドメイン間の移行には実質的な再投資が必要であり、企業が両市場に同時に提供することがますます困難になっています。

- 評価とインベスター含意:*

指定は、かつて競争上の利点として位置付けられていたAnthropicのセーフティファースト・アプローチが、セキュリティインフラと政府関係が抽象的なセーフティ原則よりも重要である防衛契約では現在責任を表しているかどうかについての疑問を提起します。初期の市場反応はAnthropicの防衛市場アクセスについてのインベスター懸念を示唆しており、評価とファンドレイジングに潜在的に影響を与えます。

修復経路:Anthropicが何をしなければならないか(そしてそれにいくらかかるか)

Anthropicは複雑な決定に直面しています。防衛セキュリティ標準を満たすために実質的に投資するか、政府市場除外を受け入れて商用応用に焦点を当てるかです。

- 修復経路(追求される場合):*

-

政府重視の独立したビジネスユニットを確立する(3~6ヶ月、500万~1000万ドル)

- クリアランス取得セキュリティ人員の専任

- 商用システムから分離された独立インフラ

- 連邦要件を満たすガバナンス構造

-

エアギャップ展開アーキテクチャを実装する(6~12ヶ月、2000万~4000万ドル)

- 機密環境向けのオンプレミスモデル展開

- 分離されたサプライチェーンと更新メカニズム

- 連邦記録保管標準を満たす監査証跡

-

CMMC Level 3認証を達成する(12~18ヶ月、1500万~2500万ドル)

- 独立した第三者評価

- 文書化されたセキュリティ管理

- 連邦タイムラインを満たすインシデント対応プロトコル

-

包括的なセキュリティ監査を実施する(継続中、年間500万~1000万ドル)

- 第三者ペネトレーションテスト

- サプライチェーン検証

- 人事セキュリティクリアランスプロセス

-

推定修復総コスト:24~36ヶ月で1億~1億5000万ドル*

-

市場再参入の現実的なタイムライン:24~30ヶ月*(修復中に追加の脆弱性が発見されないと仮定)

-

戦略的代替案:*

完全な修復の代わりに、Anthropicは以下を実行できます。

-

政府市場除外を受け入れるし、セキュリティ要件がより厳格でない商用応用に焦点を当てる

-

既存のセキュリティインフラを持つ防衛請負業者とパートナーシップを組む、認証されたシステムを通じてClaudeをライセンスする

-

選別的修復を追求する(非機密応用、非機密ネットワーク)商用焦点を維持しながら

-

修復の成功に関わらず評判への影響:*

指定のより広い市場ポジションへの影響は、最終的な修復成功に関わらず持続する可能性があります。ラベル自体は、セキュリティ文化と運用成熟度に対する政府の懐疑を示唆しています。規制対象産業のエンタープライズ顧客は、自社のリスク評価のプロキシとしてペンタゴンセキュリティ評価を採用することが多いです。初期の兆候は、Anthropicが指定の側面に異議を唱える正式な対応を準備しており、コア懸念に対処する技術的修正を探索していることを示唆しています。

しかし、技術的修正だけでは指定によって生じた認識上の課題を解決することはできません。修復の成功後でも、政府の信頼を再構築するには継続的な努力が必要です。

組織的決定フレームワーク:今すぐ何をすべきか

Anthropicシステムを使用または使用を計画している組織は、この決定フレームワークを実装してください。

- 直ちのアクション(1~2週間):*

-

現在のAnthropicの展開をインベントリする

- どのシステムがClaudeを使用していますか

- どのようなデータを処理していますか

- 誰がアクセスできますか

- 使用を中止した場合のビジネスへの影響は何ですか

-

規制上の露出を評価する

- 組織は政府契約を持っていますか

- 機密または機密情報を扱っていますか

- 規制対象産業(医療、金融、重要インフラ)にいますか

- コンプライアンス要件はベンダーセキュリティ認証について何を指定していますか

-

ベンダー契約をレビューする

- Anthropicはどのセキュリティ認証を主張していますか

- これらの認証が取り消された場合はどうなりますか

- ベンダーを切り替える必要がある場合の終了コストは何ですか

- 短期的な決定(3~8週間):*

-

代替ベンダーを評価する

- OpenAI(政府認証、高コスト)

- Microsoft Azure OpenAI(政府クラウドオプション利用可能)

- 防衛重視ベンダー(Palantir、Scale AI、その他)

- オープンソースモデル(Llama、Mistral)オンプレミス展開

-

切り替えコストを計算する

- Claudeを使用するチームの再訓練コスト

- 必要な統合変更

- ベンダー間のパフォーマンス差

- 移行のタイムライン

-

暫定的なリスク許容度を決定する

- 代替案を評価している間、Anthropicを使用し続けることができますか

- どのような追加セキュリティ管理が必要ですか

- これらの管理のコストと切り替えのコストはどちらが高いですか

- 戦略的決定(2~3ヶ月):*

-

ベンダー戦略にコミットする

- Anthropicを継続する(政府市場リスクを受け入れる)

- 代替ベンダーに切り替える(タイムラインとコスト)

- ハイブリッドアプローチを実装する(非機密応用にはAnthropicを、規制対象データには代替ベンダーを)

-

調達ポリシーを更新する

- 新しい展開にはベンダーセキュリティ認証を要求する

- AIベンダーの基本セキュリティ標準を確立する

- 監査目的で決定根拠を文書化する

-

規制上の展開を監視する

- 他のAIベンダーが同様の指定を受けるかどうかを追跡する

- AI ベンダーセキュリティ標準に関する政府ガイダンスを監視する

- CMMC または同様のフレームワークの周りに業界標準が出現するかどうかを評価する

より広い含意:出現するAIガバナンスフレームワーク

ペンタゴンの指定は、政府がAI企業リスクを評価する方法に関する規制的先例を確立します。これは業界全体の含意を生じさせます。

-

この先例が示唆するもの:*

-

政府はますますAI企業のセキュリティ体制を評価します。技術能力だけではなく

-

セキュリティアーキテクチャの選択には規制上の結果があります

-

企業は防衛応用に対して中立的でいることはできません。セキュリティインフラを同時に構築せずにセーフティ重視として位置付けることは規制上の脆弱性を生じさせます

-

可能性の高い将来の展開:*

- 他の機関が同様の評価を実施する(エネルギー省、インテリジェンスコミュニティ、国土安全保障省)

- 業界標準が出現する(AI ベンダーセキュリティ認証の周り)

- 調達要件が厳しくなる(政府機関全体)

- 規制対象産業が同様の標準を採用する(政府セキュリティ評価が参照点になるため)

-

AI企業にとって、戦略的選択は現在二項対立です:*

-

防衛市場要件に完全にコミットする(エアギャップインフラ、クリアランス取得者、政府認証)

-

明示的に政府業務を辞退するし、セキュリティ要件がより厳格でない商用応用に焦点を当てる

両市場に同時に提供しようとすることはますます困難で高額になっています。

主要な要点と実行可能な次のステップ

- 組織的リーダーシップ向け:*

- 現在のAIベンダーポートフォリオを監査する(セキュリティ認証と政府コンプライアンス状況について、期間:2~4週間)

- 規制上の露出を評価する(政府契約または規制対象産業データを扱う場合、期間:1~2週間)

- 代替ベンダーの切り替えコストを評価する(必要な場合、期間:4~8週間)

- コンプライアンスと監査目的で決定根拠を文書化する(継続中)

- AI実務家向け:*

- 指定をトリガーした技術的脆弱性を理解する(クラウド依存アーキテクチャ、訓練データ出所、コンプライアンスギャップ)

- 代替ベンダーがセキュリティ標準を満たしながら技術要件を満たすかどうかを評価する

- 組織がセキュリティ認証を要求する場合のベンダー移行を計画する

- 他のベンダーに影響を与える可能性のある規制上の展開を監視する

- 政策立案者と業界オブザーバー向け:*

ペンタゴンのサプライチェーンリスク指定は分水嶺の瞬間を表しています。セキュリティアーキテクチャの選択に対する正式な規制上の結果が現在付随しています。重要な質問は、これが孤立した行動を表しているのか、それとも全主要ベンダー全体のAI企業セキュリティ体制の体系的な政府評価の開始を表しているのかです。

-

影響のための直ちのタイムライン:*

-

1~4週間:組織が露出を評価し、ベンダー評価を開始する

-

2~6ヶ月:調達決定が行われ、リスク回避的な組織でベンダー切り替えが開始される

-

6~12ヶ月:市場分割が見える化される;政府認証ベンダーが市場シェアを獲得する

-

12~24ヶ月:Anthropicが修復を追求するか政府市場除外を受け入れる;他のベンダーが同様の精査に直面する

指定は一時的な行政措置ではありません。これは政府がAI企業リスクを今後評価する方法に関する先例を確立し、Anthropicの最終的な修復成功に関わらず持続するAIベンダー選択における構造的変化を生じさせます。

ペンタゴンの前例のない指定:市場シグナルであり、障壁ではない

国防反諜報保安局によるアンスロピックのサプライチェーンリスク分類は、米国ベースのAI企業を対象とした初の正式な規制措置を示していますが、この枠組みはより楽観的な現実を隠蔽しています。政府がこれまで曖昧性のみが存在していた領域で、具体的なセキュリティ要件を明確に述べ始めたということです。

この指定は禁止を構成するものではなく、改善経路を確立するものです。ペンタゴンの措置は、防衛グレードのAIが特定のアーキテクチャ上のコミットメントを必要とすることを明確にする市場シグナルとして機能しています。外国企業制限や敵対国との関係とは異なり、この分類は改善可能な技術的および運用的ギャップを対象としており、コンプライアンスと市場への再参入への明確な経路を示唆しています。

タイミングは、大規模言語モデルが実験的ツールからミッションクリティカルなインフラストラクチャへ移行していることへの認識の加速を反映しています。インテリジェンス分析、ロジスティクス最適化、脅威評価、戦略計画はますますAIシステムに依存するようになり、これらのシステムは敵対的環境で動作できる必要があります。ペンタゴンの評価はこの現実を認識し、その移行に必要なセキュリティベースラインを確立しています。

この措置は、CEOのダリオ・アモデイが競合他社の防衛契約ナラティブに異議を唱えた、アンスロピックの軍事的ポジショニングに関する以前の報道を超えています。ペンタゴンの正式な指定は、修辞的ポジショニングから執行可能な基準への進化を示唆しており、この成熟は推測を明確性に置き換えることで、エコシステム全体に最終的に利益をもたらします。

規制枠組みは重要インフラセクターの先例を反映しています。原子力エネルギー規制、航空認証、医薬品承認です。これらのモデルは、厳密なセキュリティ評価は当初は制限的ですが、基準を最初に満たす企業に対して耐久性のある競争上の優位性を生み出すことを実証しています。コンプライアンスを最初に達成する企業は、防御可能な市場ポジションを確立し、業界の同業者にとって参照アーキテクチャとなります。

技術的脆弱性をイノベーション機会として

ペンタゴンの評価は、進化を必要とする特定のアーキテクチャ特性を特定しました。クロードのクラウドベースの推論モデル(継続的な接続依存性を生み出す)、トレーニングデータの出所に関する質問、および憲法的AIの監査可能性の複雑性です。

これらの観察は、根本的な欠陥を表すのではなく、イノベーションのフロンティアを照らし出しています。商用AIアーキテクチャ(スケール、コスト効率、迅速な反復に最適化)が防衛グレード要件から根本的に異なることを明らかにしています。この相違は最小化すべき問題ではなく、最大化すべき機会です。

-

クラウドネイティブ推論と敵対的耐性:* オンプレミス展開とエアギャップ操作の要件は、分散推論アーキテクチャ、エッジコンピューティング統合、フェデレーテッドラーニングシステムへの需要を生み出しています。この課題を解決する企業は、金融サービス、ヘルスケア、重要インフラストラクチャ全体のアプリケーションを解放します。これらは防衛と同じくらいデータレジデンシーと運用独立性が重要な市場です。ペンタゴンコンプライアンスに必要な技術ソリューションは、2000億ドル以上のアドレス可能市場を表す規制産業での競争上の優位性となります。

-

トレーニングデータの透明性と出所:* トレーニングコーパスの完全性に関するペンタゴンの懸念は、データガバナンス、系統追跡、合成データ生成のイノベーションを推進しています。これらの機能は、モデルバイアス、規制コンプライアンス(GDPR、CCPA)、知的財産保護に関するより広い企業の懸念に対処しています。透明で監査可能なトレーニングパイプラインを解決する企業は、エンタープライズAIで防御可能な堀を作成します。

-

憲法的AI監査可能性:* 安全メカニズムの監査の複雑性は、真のイノベーション課題を反映しています。敵対的シナリオ全体でAIシステムが意図したとおりに動作することをどのように検証しますか。これを解決するには、解釈可能性、形式的検証、敵対的テストの進歩が必要です。これらの機能は防衛アプリケーションをはるかに超えており、すべてのミッションクリティカルドメイン全体で信頼できるAIの基礎です。

これらの要件を制約と見なすのではなく、次世代のAI企業がリーダーシップを確立する技術フロンティアを表しています。セキュリティ、監査可能性、耐性を事後的ではなく基礎的なアーキテクチャに組み込む企業は、プレミアム評価と耐久性のある競争上の位置を支配します。

規制先例としてのエコシステムアーキテクチャ

ペンタゴンのアプローチは、政府機関および機密情報を管理する民間セクター企業全体に波及する規制テンプレートを確立しています。この先例設定機能は、本質的に建設的です。アドホックなセキュリティ評価を標準化された枠組みに置き換え、不確実性を低減し、予測可能な投資決定を可能にします。

原子力エネルギー、航空、医薬品からの歴史的先例は、厳密な規制枠組みが当初は参入障壁を引き上げますが、最終的には明確なターゲットを確立することでイノベーションを加速させることを実証しています。企業はコンプライアンスが何を必要とするかを正確に知っており、それらの基準を満たすことに自信を持って投資できます。

改善経路(通常18~24ヶ月の実証されたコンプライアンスと独立した検証)は障壁ではなく、タイムラインです。このプロセスにコミットする企業は、投資要件について明確性を得られ、それに応じて資本配分を計画できます。代替案(曖昧なセキュリティ期待)は、はるかに大きな不確実性と投資の麻痺を生み出します。

この規制の明確性はまた、競争が底辺への競争ダイナミクスを低減する基準を確立することで、より広いAIエコシステムに利益をもたらします。明確な基準がなければ、企業はコストと機能で競争し、セキュリティは二次的な考慮事項になります。規制枠組みはこのインセンティブ構造を反転させ、セキュリティを主要な競争上の差別化要因にします。

競争の再編成:防衛グレードAIのフロンティア

サプライチェーンリスク指定は競争ダイナミクスを根本的に再形成しますが、従来の分析が示唆する方向ではありません。確立された防衛契約企業のみに利益をもたらすのではなく、開始時から防衛グレードアーキテクチャにコミットする意思のあるAI企業に機会を生み出します。

- 二分化の機会:* 市場は2つのドメインに分割されています。消費者およびエンタープライズアプリケーション向けに最適化された商用AI、および敵対的環境と機密情報向けにアーキテクチャされた防衛グレードAIです。この二分化は、コンピューティング(消費者対軍事グレードシステム)、電気通信(商用対セキュアネットワーク)、航空宇宙(商用対防衛航空)の歴史的パターンを反映しています。

商用市場のみにサービスを提供する企業は、ペンタゴンの圧力に直面しません。防衛市場のみにサービスを提供する企業は、基礎的なアーキテクチャにセキュリティを組み込みます。課題であり機会でもあるのは、同時に両方のドメインにサービスを提供しようとする企業に属しています。このデュアルトラック戦略をうまくナビゲートする企業は、防御可能な競争上の位置を確立し、プレミアム評価を支配します。

- アンスロピックの戦略的転換点:* アンスロピックの以前のポジショニング(AI安全性と憲法的原則を強調)は、安全性に焦点を当てた研究と防衛グレードのセキュリティインフラストラクチャ間の認識ギャップを不注意に生み出しました。これらは矛盾していません。相補的です。厳密な安全性研究と防衛グレードのセキュリティアーキテクチャを組み合わせる企業は、商用市場と政府市場の両方にサービスを提供するために独自に位置付けられます。

ペンタゴンの指定はこの戦略的明確性を強制します。アンスロピックは決定する必要があります。企業は防衛グレードのインフラストラクチャを中核能力として構築することにコミットしていますか、それとも商用市場に専念していますか。どちらの選択も実行可能です。曖昧性はそうではありません。

- 隣接する市場機会:* 防衛グレードのAI認証を達成する企業は、セキュリティインフラストラクチャがプレミアム評価を支配する隣接する市場を解放します。金融サービス(不正検出、規制コンプライアンス)、ヘルスケア(HIPAA準拠の臨床意思決定支援)、重要インフラストラクチャ(エネルギーグリッド最適化、水システム管理)、電気通信(ネットワークセキュリティ、脅威検出)です。

ペンタゴンのセキュリティ基準は、業界全体が採用する参照アーキテクチャになります。防衛基準を最初に満たす企業は、他のセクターが採用するテンプレートを確立し、ネットワーク効果と耐久性のある競争上の優位性を生み出します。

改善を戦略的変革として

アンスロピックの改善経路は負担ではなく、戦略的変革の機会を表しています。複数年にわたる推定1億ドル以上の投資は実質的ですが、耐久性のある競争上の優位性を生み出す基礎的な能力への投資でもあります。

-

改善コンポーネントをイノベーション推進力として:*

-

政府に焦点を当てた専用ビジネスユニット: 組織の明確性を生み出し、専門的な才能採用を可能にします。防衛グレードのAIは、商用AIとは異なるスキルセット、セキュリティクリアランス、運用規律を必要とします。これらの機能を分離することで、各機能がそのドメインに最適化できます。

-

エアギャップインフラストラクチャ: 分散推論、エッジコンピューティング、セキュアなデータ処理の進歩を必要とします。これらの技術的能力は防衛アプリケーションをはるかに超えており、規制産業全体で競争上の優位性を生み出します。

-

専任クリアランス取得セキュリティ担当者: 敵対的脅威モデリング、機密情報処理、セキュリティ文化に関する機関知識を構築します。この専門知識は耐久性のある競争上の優位性となり、トップセキュリティ才能を引き付けます。

-

独立した監査メカニズム: 透明性と検証枠組みを確立し、エンタープライズ顧客がますます要求しています。独立したセキュリティ検証を実証できる企業は、プレミアム評価と顧客ロイヤルティを支配します。

改善投資はコストセンターではなく、防御可能な競争上の優位性を生み出し、新しい市場セグメントを開く能力構築イニシアティブです。

- 評判ダイナミクス:* ペンタゴンの指定は短期的な認識課題を生み出しますが、長期的な信頼性機会も生み出します。セキュリティ懸念に透過的に対処し、コンプライアンスを達成する企業は、機関の成熟度と信頼できるAIへのコミットメントを実証します。この信頼性は、AIシステムが社会でより重要な役割を担うようになるにつれて、ますます価値が高まります。

ガバナンスの進化:曖昧性から明確性へ

ペンタゴンの措置は、AIガバナンスを修辞的議論から執行可能な基準に変換する規制先例を確立しています。この進化はエコシステム全体にとって本質的に建設的です。

- 明確性の利点:* 以前のAIガバナンス議論は、これらの概念を運用要件に翻訳することなく、抽象的な原則(整合性、安全性、解釈可能性)に焦点を当てていました。ペンタゴンの指定は翻訳を強制します。セキュリティを確保する特定のアーキテクチャ特性は何ですか。どの監査メカニズムがコンプライアンスを検証しますか。どのインシデント対応機能が必要ですか。

原則から実践への翻訳は、ガバナンスの本質的な仕事です。セキュリティ原則がどのように技術要件に翻訳されるかを実証することで、この翻訳に貢献する企業は、思想的リーダーシップを確立し、業界基準を形成します。

- カスケード規制枠組み:* ペンタゴンのアプローチは、他の政府機関(NSA、FBI、DHS)および機密情報を管理する民間セクター企業に影響を与える可能性があります。各組織が独立したセキュリティ枠組みを開発するのではなく、比較可能な基準を採用する可能性が高く、業界全体の明確性を生み出します。

この標準化は、複数の規制顧客にサービスを提供する企業のコンプライアンスコストを削減します。各顧客向けにカスタムセキュリティアーキテクチャを構築するのではなく、企業は業界基準に構築し、複数のドメイン全体でコンプライアンスを達成します。

- 国際的な含意:* 他国がペンタゴンの規制アプローチを観察すると、比較可能な枠組みを開発する可能性があります。これにより、コンプライアンスを最初に達成する米国ベースの企業が、グローバルな参照基準を確立し、セキュリティ専門知識を国際的にエクスポートする機会が生まれます。

より広いイノベーションのフロンティア

ペンタゴンの指定は、根本的な洞察を照らし出しています。AIの競争力における次のフロンティアは、能力またはコストではなく、敵対的条件下での信頼性です。

- 競争フロンティアとしての信頼できるAI:* 商用AIは精度、速度、コストで競争します。防衛グレードのAIは、信頼性、耐性、検証可能性で競争します。これらは根本的に異なる最適化ターゲットであり、異なるアーキテクチャの選択と才能プロファイルが必要です。

この区別を認識し、それに応じて投資する企業は、耐久性のある競争上の優位性を確立します。市場は複数の勝者に十分な大きさです。商用AIに焦点を当てた企業、防衛グレードのAIに焦点を当てた企業、および両方のドメインに正常にサービスを提供する企業です。

-

隣接するイノベーション機会:*

-

敵対的テストフレームワーク: 防衛グレードのAIは、堅牢性を検証するための厳密な敵対的テストが必要です。これらのフレームワークは規制産業全体に応用でき、専門的なテストサービスへの需要を生み出します。

-

解釈可能性と説明可能性: 防衛アプリケーションでは、AIシステムが特定の決定を下す理由を理解する必要があります。解釈可能性の進歩は、規制産業全体で競争上の優位性を生み出し、規制コンプライアンスをサポートします。

-

フェデレーテッドラーニングとプライバシー保護AI: 防衛アプリケーションでは、データを一元化することなく機密情報を処理する必要があります。フェデレーテッドラーニングアーキテクチャは、ヘルスケア、金融、電気通信全体に応用できます。

-

形式的検証と安全保証: 防衛アプリケーションでは、システム動作の数学的検証が必要です。形式的検証技術は、自律システム、重要インフラストラクチャ、安全クリティカルアプリケーション全体に応用できます。

これらのイノベーション領域のそれぞれは、数十億ドル規模の市場機会を表しています。これらのドメインでリードする企業は、防御可能な競争上の位置を確立し、プレミアム評価を支配します。

知識労働者への戦略的含意

AI企業とガバナンス枠組みを評価する知識労働者にとって、ペンタゴンの指定はいくつかの重要なダイナミクスを示唆しています。

-

セキュリティインフラストラクチャが重要です:* 開始時からセキュリティに投資する企業は、コスト削減競合企業が複製できない競争上の優位性を確立します。セキュリティアーキテクチャに基づいてAI企業を評価し、能力主張だけではなく評価します。

-

規制の明確性が機会を生み出します:* 曖昧なガバナンスは不確実性と麻痺を生み出します。明確な規制枠組みは、当初は制限的ですが、自信を持った投資決定を可能にし、イノベーションを加速させます。

-

信頼性が競争フロンティアです:* AIシステムがより重要な役割を担うようになるにつれて、信頼性が主要な競争上の差別化要因になります。生の能力よりも信頼性を優先する企業は、耐久性のある競争上の優位性を確立します。

-

デュアルトラック戦略は実行可能です:* 企業は、防衛グレードのセキュリティアーキテクチャを基礎的な能力としてコミットすれば、商用市場と防衛市場の両方に同時にサービスを提供できます。このデュアルトラックアプローチは、防御可能な競争上の位置を生み出し、アドレス可能市場を最大化します。

重要な示唆:制約から触媒へ

ペンタゴンのサプライチェーンリスク指定は、AI統治における分水嶺を示す出来事です。ただし、従来の分析が想定する方向ではありません。むしろ機会を閉ざすのではなく、次世代のAI企業がリーダーシップを確立する領域を明確にするものです。

-

Anthropicにとって:* この指定は市場ポジショニングとセキュリティアーキテクチャへの投資について、戦略的な明確性を強制します。同社は防衛グレードのインフラストラクチャを中核能力として構築するか、商用市場に専念するかを決定する必要があります。どちらの選択も実行可能です。曖昧性は許容されません。改善への道筋は要求水準が高い一方で、防御可能な競争優位性を確立し、隣接する市場セグメントを開放する機会を生み出します。

-

他のAI企業にとって:* この指定は警告ではなく、戦略的シグナルとして機能します。商用グレードと防衛グレードのAIの二分化を認識し、それに応じて投資する企業は、耐久性のある競争優位性を確立します。市場は複数の勝者に十分な規模があります。問題は、企業がこの機会を認識する際に主導するか追従するかです。

-

政策立案者にとって:* この措置は、既存の規制枠組みがAI企業のリスク評価に適用可能であることを実証し、将来の指定に先例を確立します。重要な戦略的問題は、政府に対応するすべてのAI企業に対して明確で標準化されたセキュリティ要件を確立するか、それとも事例ごとのアドホックな評価を維持するかです。標準化された要件はコンプライアンスコストを削減し、イノベーションを加速させ、防御可能なセキュリティベースラインを確立します。

-

より広いエコシステムにとって:* ペンタゴンの指定は、修辞的なAI統治から強制可能な基準への移行を示します。この移行は本質的に建設的です。曖昧性を明確性に置き換え、確信を持った投資判断を可能にします。この移行を認識し、信頼性の高いAIアーキテクチャに投資する企業は、今後10年のAI開発におけるリーダーシップポジションを確立します。

サプライチェーンリスク指定は終点ではなく、変曲点です。この移行を成功裏に乗り切る企業、つまりセキュリティ、監査可能性、レジリエンスを基礎的なアーキテクチャに組み込む企業が、ミッションクリティカルなアプリケーションにおけるAIの未来を定義し、防衛市場をはるかに超えて及ぶ防御可能な競争優位性を確立します。

- 図12:組織の意思決定フレームワーク:Anthropic指定への対応(出典:Organizational risk management framework)*