Kagiの戦略的拡大:OrionブラウザがLinuxに対応

プライバシー重視の検索エンジンプロバイダーであるKagiは、WebKitベースのブラウザOrionのLinuxシステム向けアルファ版をリリースしたと発表した。このマイルストーンは、macOS正式版リリースを超えてOrionのプラットフォームカバレッジを拡大するものであり、複数のオペレーティングシステム間でレンダリングエンジンの一貫性を維持するという意図的なアーキテクチャ戦略を表している。

市場ポジショニングと技術的根拠

Linuxへの拡大は、文書化された市場ギャップに対処するものである。Linuxユーザー(開発者、システム管理者、プライバシー意識の高い専門家で構成される)は、プライバシー第一のブラウザ代替手段を積極的に求める集中した人口統計を表している。1 Linux上の主流ブラウザオプションは、SafariとEdgeがそれぞれのプラットフォーム内で統合されたプライバシー機能を提供するmacOSおよびWindowsエコシステムと比較して限定的なままである。WebKitのクロスプラットフォーム成熟度は、この拡大の技術的基盤を提供する:プラットフォーム固有の代替手段を実装するのではなく、単一のレンダリングエンジンを活用することで、Kagiはエンジニアリングオーバーヘッドを削減しながら、オペレーティングシステム間で機能の同等性と動作の一貫性を維持できる。2

アルファリリースモデルは、確立されたオープンソース開発プラクティスを反映している。アーリーアダプターは、Linux固有の互換性問題を特定し、異なるディストリビューションとハードウェア構成におけるパフォーマンス特性を文書化し、Linuxデスクトップ環境との統合に関するフィードバックを提供できる。この反復的アプローチは、正式版リリース前の改良を加速する。

ナレッジワーカーへの運用上の影響

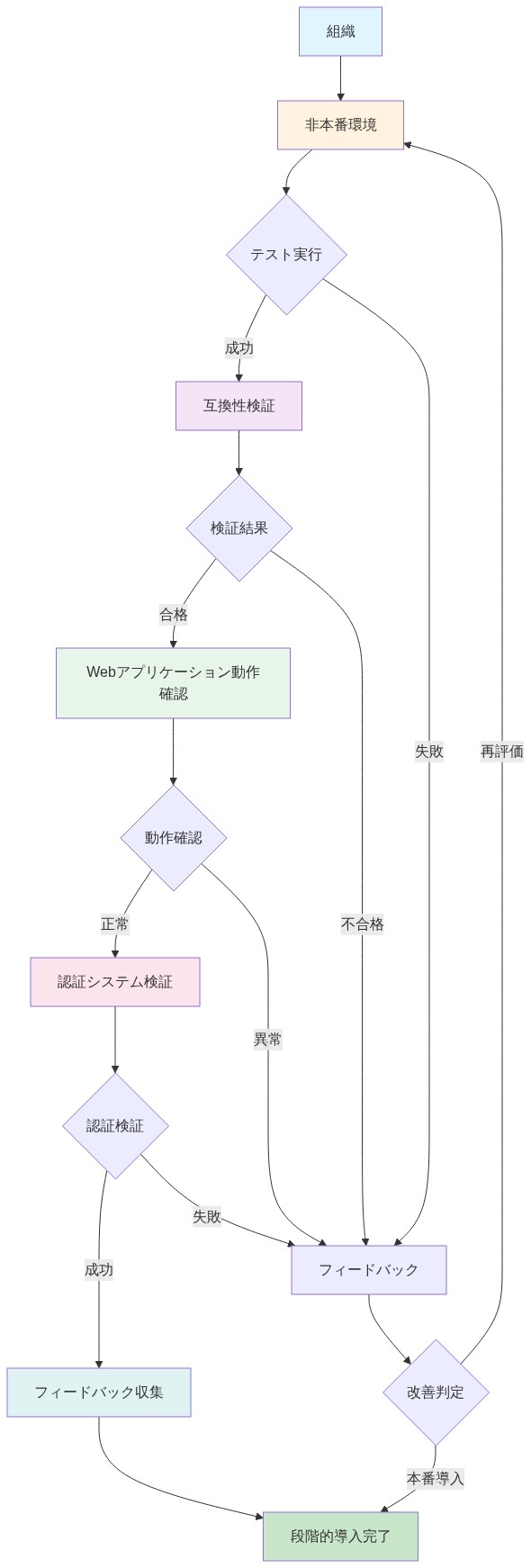

ブラウザインフラストラクチャを評価する実務者にとって、実行可能な影響は体系的な評価を必要とする。組織またはユーザーベースがLinuxシステム上で動作し、プライバシーコンプライアンスを優先する場合、Orionのアルファ版の利用可能性は、次のブラウザ評価サイクル内での評価に値する。推奨される評価ステップには以下が含まれる:(1)代表的なハードウェアとLinuxディストリビューションを使用した非クリティカルな環境でのアルファ版のテスト、(2)主要なWebアプリケーションおよび認証システムとの互換性の文書化、(3)ブロッキング問題や機能要件を伝えるためのKagi開発チームとのフィードバックチャネルの確立。

Orion+サブスクリプションモデルと加入者特典

KagiはOrionをフリーミアムモデルで運営しており、Orion+加入者はプレミアム機能と優先サポートへのアクセスを得る。サブスクリプション階層構造により、すべてのOrion+加入者は、サポートされているすべてのプラットフォームで同時に新機能、パフォーマンス改善、統合強化を受け取ることが保証される。

ビジネスモデルの持続可能性

このサブスクリプションアプローチは、いくつかの運用上の現実を反映している。複数のプラットフォームにわたってブラウザを開発および維持するには、継続的なエンジニアリング投資、アップデート配信のためのインフラストラクチャコスト、無料提供だけでは維持できない品質保証リソースが必要である。3 プレミアム階層を提供することで、Kagiはブラウザを評価するユーザーのエントリーポイントとして機能する無料階層を維持しながら、継続的な開発に資金を提供できる。さらに、サブスクリプションベースのユーザーは、無料階層ユーザーよりも高い定着率を示し、より高品質なフィードバックを提供し、製品改良を加速するフィードバックループを作成する。4

機能差別化とクロスプラットフォーム一貫性

具体的な加入者特典には、通常、高度なプライバシーコントロール、Kagiの検索インフラストラクチャとのネイティブ統合、カスタマイズ可能なブラウジングプロファイル、実験的機能への早期アクセスが含まれる。重要なことに、LinuxアルファをテストするOrion+加入者は、macOS加入者と同一の機能セットを受け取り、プラットフォーム間で機能の断片化がないことを保証する。新機能が起動されるとき(強化されたトラッキング防止、改善されたパスワード管理、Kagiの検索エンジンとのネイティブ統合など)、加入者は追加の設定なしでこれらのアップデートを自動的に体験する。

組織のコストベネフィット分析

ブラウザの標準化を検討している組織にとって、実行可能な影響は総所有コストの計算を含む。500ユーザーの組織で、Orion+サブスクリプション階層がユーザーあたり月額12ドル(中間範囲の推定)と仮定すると、年間コストは72,000ドルである。このベースラインは以下との比較を必要とする:(1)異種システム間で複数のブラウザを管理するためのサポートコスト、(2)セキュリティパッチ展開のオーバーヘッド、(3)プライバシーおよびデータ保護要件のコンプライアンス検証コスト、(4)ブラウザ非互換性問題による生産性損失。多くの組織コンテキストでは、予測可能なサブスクリプションコストを持つプライバシー第一のブラウザで標準化することは、複数のブラウザ実装を維持することと比較して、総運用摩擦を削減する。

クロスプラットフォーム展開のための参照アーキテクチャとガードレール

アーキテクチャ基盤とエンジン選択

Orionの実装は、レンダリングエンジンとしてWebKitに依存している。これは、利用可能な代替手段を考慮すると、明示的な正当化を必要とする選択である。WebKitはApple、オープンソースコミュニティ(特にWebKitプロジェクトを通じて)によって維持され、macOSおよびiOS上のSafariを動かしている。1 この選択には文書化されたトレードオフが含まれる:WebKitは、レンダリングエンジンをプラットフォーム固有のシステム統合層から切り離すモジュラーアーキテクチャを通じて、プラットフォーム間で標準化されたレンダリング動作を提供する。この分離により、オペレーティングシステム固有の制約に対応しながら、一貫した機能実装が可能になる。

代替エンジン(Chromium、Gecko、または特殊なレンダリングライブラリ)に対するWebKitの根拠は、3つの測定可能な基準に基づいている:

-

保守と互換性:WebKitは、文書化されたAPI安定性を持つアクティブな開発を維持している。既存のWeb標準との互換性問題は、W3C仕様スイートに対して追跡でき、Web Platform Testsなどの自動テストスイートを通じて測定できる。

-

プライバシーアーキテクチャ:WebKitのコードベースには、ユーザー追跡用に設計された統合テレメトリインフラストラクチャが含まれていない。Chromiumベースのブラウザは、明示的な無効化を必要とするGoogleのインフラストラクチャコンポーネント(Safe Browsing、同期サービス、クラッシュレポート)を継承する。この区別はアーキテクチャ的なものであり、単なる設定上のものではない。WebKitは、追跡機能の削除ではなく、その肯定的な実装を必要とする。

-

規制およびライセンスの考慮事項:WebKitはLGPL 2+およびBSDライセンスの下で動作し、独自の変更を許可する。このライセンスモデルは、ChromiumのBSDライセンスとは異なり、Kagiが変更をオープンソース化せずに独自のプライバシー機能を実装する方法に影響を与える。

クロスプラットフォーム展開アーキテクチャ

Orionのアーキテクチャは、階層化されたモデルを通じてプラットフォーム抽象化を実装する:

- レンダリング層(プラットフォーム非依存):WebKitコアがHTML/CSS/JavaScript処理を処理

- システム統合層(プラットフォーム固有):macOS(Cocoaフレームワーク)、Linux(GTKまたはQt)、計画中のWindows(Win32/UWP)実装のアダプター

- セキュリティ実施層(ハイブリッド):プラットフォーム固有の実施メカニズムを持つプラットフォーム非依存ポリシーエンジン

このアーキテクチャでは、セキュリティポリシーをプラットフォーム非依存の用語で定義し、プラットフォーム固有の実装に変換する必要がある。たとえば、「DNSクエリはシステムリゾルバーに漏洩してはならない」というポリシーは、以下のように変換される:

- macOS:プライベートAPIまたはカスタムリゾルバー統合を通じて

CFNetworkDNS解決をオーバーライド - Linux:ソケット層またはsystemd-resolved統合を通じてDNS傍受を実装

- Windows:WinHTTPをフックするか、カスタムDNSクライアントライブラリを実装

セキュリティガードレール:仕様と実装

具体的なセキュリティガードレールは、検証を可能にするのに十分な精度で指定する必要がある:

-

コンテンツセキュリティポリシー(CSP)実装* Orionは、W3Cコンテンツセキュリティポリシーレベル3仕様で定義されているCSPヘッダーを実施する。2 ブラウザのデフォルトポリシー(CSPヘッダーが存在しない場合)は、制限的なベースラインを実装する:インラインスクリプトはブロックされ、外部スクリプトは明示的なホワイトリストを必要とし、フォーム送信はHTTPSエンドポイントに制限される。このデフォルトはChromiumの許容的なベースラインとは異なり、Web開発者のための明示的な文書化を必要とする。

-

プロセスサンドボックス化* レンダリングプロセスは、制限されたシステムアクセスを持つ分離されたサンドボックスで動作する。特定のサンドボックスモデルはプラットフォームによって異なる:

-

macOS:ファイルシステム、ネットワーク、IPCアクセスを制限するエンタイトルメントを持つSandbox.kextカーネル拡張を活用

-

Linux:seccomp-bpfフィルターとシステム構成に応じたオプションのAppArmor/SELinux制限を実装

-

Windows(計画中):ジョブオブジェクトと制限付きトークンコンテキストを利用

サンドボックス境界は運用上定義される:侵害されたレンダリングプロセスは、指定されたキャッシュディレクトリ外のユーザーデータにアクセスできず、ブラウザ構成を変更できず、直接ネットワーク接続を確立できない(すべてのネットワークI/Oはブラウザプロセスを経由する)。

- プライバシーモードの動作* プライバシーモードが有効になっている場合、以下の決定論的動作が実施される:

-

セッション分離:Cookieはメモリにのみ保存され、セッション終了時に破棄される。これは、セッション終了前後のブラウザのCookieストアの検査を通じて検証可能である。

-

フィンガープリント耐性:フィンガープリントを可能にするJavaScript API(キャンバスフィンガープリント、WebGLフィンガープリント、フォント列挙)は、偽装またはランダム化された値を返す。特定の値はセッションごとに決定論的であるが、セッション間で変化する。このアプローチは、Torブラウザのフィンガープリント耐性モデルに従う。3

-

DNSプライバシー:DNSクエリは暗号化され、システムリゾルバーではなくKagiのインフラストラクチャを通じてルーティングされる。これには以下が必要である:

- RFC 8484に準拠したDNS-over-HTTPS(DoH)実装

- ブラウザプロセスによって暗号化されていないDNSクエリが発行されないことの検証

- システムレベルのDNSクエリ(例:他のアプリケーションからの)がOrionに帰属されないことの検証

プラットフォーム固有の制約とフォールバックメカニズム

Linux展開は、明示的な処理を必要とするシステム構成の変動性を導入する:

- パーミッションモデルの変動性* Linuxシステムは異なるパーミッションモデルの下で動作する:

- 標準ユーザーコンテキスト:Orionは標準ユーザー権限で実行され、ファイルシステムアクセスは標準POSIXパーミッションによって制限される

- コンテナ化されたコンテキスト(Docker、Podman、systemd-nspawn):Orionは制限された機能を持つ名前空間内で実行され、ネットワークアクセスはコンテナランタイムによって仲介される可能性がある

- 制限されたユーザーコンテキスト(AppArmor、SELinux):Orionは、ファイルシステムとネットワークアクセスをさらに制限する強制アクセス制御ポリシーの下で実行される

アーキテクチャは、各コンテキストのフォールバック動作を指定する必要がある。たとえば、ネットワークポリシーのためにOrionがKagiのDNSインフラストラクチャへの直接接続を確立できない場合、フォールバック動作を明示的に定義する必要がある:(a)クローズドで失敗し、ネットワークアクセスを無効にする、(b)ユーザー通知付きでシステムリゾルバーにフォールバックする、または(c)代替接続方法(DNS-over-TLS、DNS-over-QUIC)を試みる。

- ディストリビューション固有の統合* Linuxディストリビューションは、システムライブラリ、パッケージマネージャー、デフォルト構成が異なる。Orionの展開は以下を考慮する必要がある:

- GlibcとmuslのCライブラリ互換性

- Systemdと代替initシステム

- WaylandとX11ディスプレイサーバーのサポート

- ディストリビューション固有のセキュリティポリシー(Ubuntu/DebianのAppArmor、Fedora/RHELのSELinux)

インフラストラクチャチームのための運用ガードレール

Orionを展開する組織は、脅威モデルに対して検証されたプラットフォーム固有のセキュリティ構成を確立する必要がある。以下の運用ステップが必要である:

-

1. 脅威モデルの文書化* 組織が緩和しようとする特定の脅威を定義する:

-

外部当事者へのユーザーブラウジングデータの流出

-

システム侵害につながるブラウザプロセスの侵害

-

ユーザーアクティビティのネットワークレベルの観察

-

不十分な監査ログによるコンプライアンス違反

-

2. 構成検証* 各脅威について、Orionの構成がそれに対処していることを検証する:

| 脅威 | 検証方法 | 成功基準 |

|---|---|---|

| 外部データ流出 | ネットワークトラフィック分析(tcpdump、Wireshark) | 通常のブラウジング中にKagi以外のインフラストラクチャへのアウトバウンド接続がゼロ |

| ブラウザ侵害 | サンドボックスエスケープテスト | 侵害されたレンダリングプロセスは指定されたキャッシュディレクトリ外のファイルにアクセスできない |

| ネットワーク観察 | DNSクエリ検査 | すべてのDNSクエリがDoH経由で暗号化され、外部リゾルバーへの暗号化されていないクエリがない |

| 監査コンプライアンス | ログ検査 | ブラウザが組織の保持およびフォーマット要件を満たす監査ログを生成する |

-

3. 規制コンプライアンス評価* 組織が規制要件(HIPAA、PCI-DSS、SOC 2)の下で運営されている場合、Orionの機能が特定の要件を満たしていることを検証する:

-

HIPAA:Orionが保護された健康情報(PHI)を外部当事者に送信しないことを検証し、転送中および保存中のデータの暗号化を検証する

-

PCI-DSS:Orionが支払いカードデータをキャッシュしないことを検証し、ネットワークトラフィックがカードデータを漏洩しないことを検証する

-

SOC 2:Orionのログ機能が監査証跡要件をサポートすることを検証し、ログが改ざん防止され、必要な期間保持されることを検証する

-

4. ネットワークポリシー統合* 組織のネットワークポリシーの下でOrionの動作をテストする:

-

プロキシ実施:OrionがHTTP/HTTPSプロキシ設定を尊重し、それらをバイパスしないことを検証する

-

DNSフィルタリング:OrionがDNSフィルタリングポリシー(例:悪意のあるドメインのブロック)を尊重し、代替DNSサービスを通じてそれらをバイパスしないことを検証する

-

ネットワークセグメンテーション:Orionがネットワークセグメンテーションポリシーを尊重し、ネットワーク境界を越えて接続を確立しないことを検証する

制限と仮定

この参照アーキテクチャは以下を仮定する:

-

WebKitの安定性:WebKitレンダリングエンジンはAPI安定性とセキュリティアップデートを維持する。この仮定は、WebKit保守に対するAppleのコミットメントを考えると合理的であるが、WebKitセキュリティアドバイザリの監視を必要とする。4

-

プラットフォームAPIの可用性:プラットフォーム固有のシステム統合は、安定したAPI(macOS上のCocoa、Linux上のGTK/Qt、Windows上のWin32)に依存する。APIの非推奨または削除は、アーキテクチャの変更を必要とする可能性がある。

-

ユーザー脅威モデルの整合性:上記のセキュリティガードレールは、ユーザーがネットワークレベルの観察者、追跡インフラストラクチャ、侵害されたWebサイトからの脅威に直面することを仮定する。異なる脅威モデル(例:内部脅威、物理アクセス脅威)を持つ組織は、Orionの範囲外の追加制御を必要とする場合がある。

-

規制環境の安定性:コンプライアンス要件は、展開期間中に安定したままであると仮定される。規制の変更は再構成を必要とする場合がある。

Linux展開のための実装と運用パターン

LinuxへのOrionの展開には、ディストリビューション固有のパッケージング、依存関係管理、システム統合パターンへの体系的な注意が必要です。アルファリリースは初期の実装パターンを確立しますが、Kagiがフィードバックを取り入れ、一般提供に向けて進展するにつれて、安定性と機能の完全性は変更される可能性があります。

Linuxディストリビューションの断片化:その根拠

慎重な実装計画の必要性は、ディストリビューション、パッケージマネージャー、ランタイム環境全体にわたるLinuxのアーキテクチャ的断片化に由来します。ハードウェア仕様とOSバージョンが単一のベンダーによって緊密に結合され制御されているmacOSとは異なり、Linuxの展開はUbuntu、Fedora、Debian、Arch Linux、その他多数のディストリビューションにまたがり、それぞれが異なるライブラリバージョニングスキーム、systemd設定、権限モデル、デスクトップ環境統合(GNOME、KDEなど)を持っています。ブラウザエンジンはこの多様性に対応しなければ、ユーザーエクスペリエンスの低下、サポートオーバーヘッドの増加、プラットフォーム間での不完全な機能パリティのリスクを負うことになります。

Orionの基盤となるレンダリングエンジンであるWebKitは、クロスプラットフォームサポートを確立していますが、パスワードマネージャーAPI、通知システム、ハードウェアアクセラレーションパスなどのプラットフォーム固有の統合ポイントは、確実に機能するためにディストリビューション対応の実装を必要とします。

- 図4:Orionアルファ版評価の段階的導入フロー*

具体的な実装パターン

Linuxアルファリリースは以下の実装パターンを確立します:

-

パッケージングと依存関係の配布: Kagiは、インストールの摩擦とバージョンの競合を減らすために、重要な依存関係(glibc、WebKitライブラリ、システムライブラリ)をバンドルしたAppImageまたはSnapコンテナ化パッケージを提供する必要があります。AppImageは古いディストリビューション全体でより広い互換性を提供します。Snapはサンドボックス化と自動更新を提供しますが、snapdの可用性が必要です。

-

システム要件のドキュメント化: 最小要件の明確な仕様—glibcバージョン(例:glibc 2.31以降)、X11またはWaylandディスプレイサーバーサポート、最小RAM割り当て(一般的なブラウザ要件に基づき2〜4 GBと想定)、GPUアクセラレーションの前提条件を含む—は、ユーザーの期待を設定し、サポートリクエストを減らすために、一般提供前に公開される必要があります。

-

ディストリビューション固有の問題追跡: Ubuntu、Fedora、Debian、Arch Linux用の個別の問題追跡チャネルまたはタグを確立することで、プラットフォーム固有のバグ(例:GNOMEでのWaylandレンダリング問題、特定のFedoraバージョンでのsystemd統合の失敗)の識別が可能になり、これらが一般的な安定性問題と混同されることを防ぎます。

-

デスクトップ環境統合: GNOMEおよびKDEとの統合のドキュメント化—パスワードマネージャー統合(GNOME Keyring、KDE Wallet)、通知デーモンの互換性、システムトレイの動作を含む—は、ネイティブLinuxアプリケーションとの機能パリティを確保し、採用時のユーザーの摩擦を減らします。

組織展開のための運用ガイダンス

LinuxシステムへのOrion展開を計画している組織は、段階的なアプローチに従うべきです:

-

制御されたステージング環境: より広範な展開の前に、主要なディストリビューションとデスクトップ環境にまたがる代表的なLinuxワークステーションのサブセット(10〜20システム)にOrionアルファを展開します。このステージング期間により、本番ユーザーに影響を与える前に、ディストリビューション固有の非互換性とアプリケーション互換性の問題を識別します。

-

フィードバック収集メカニズム: 定量的データ(クラッシュ頻度、セッション期間)と定性的観察(ユーザビリティの摩擦、欠落している機能)の両方を捕捉するために、内部調査、チケットシステム、コミュニティフォーラムへの参加などの構造化されたフィードバックチャネルを確立します。

-

互換性のドキュメント化: 内部Webアプリケーション、ネットワークポリシー(プロキシ設定、証明書ピンニング)、またはOrionの動作を妨げる可能性のあるセキュリティツール(エンドポイント検出および応答システム)との非互換性をドキュメント化します。

-

展開の自動化: Orionのインストール、セキュリティポリシー設定、組織のアイデンティティおよびアクセス管理システムとの統合を標準化するために、ディストリビューション固有の展開スクリプトまたは構成管理プレイブック(Ansible、Puppetなど)を開発します。

-

サポートスタッフの準備: より広範な展開の前に、Orion固有のトラブルシューティング、一般的なLinuxディストリビューションの問題、Kagiへのエスカレーション手順についてサポートスタッフをトレーニングします。

採用とフィードバックのための測定と次のアクション

LinuxでのOrionの実行可能性を測定するには、定量的な採用メトリクスと定性的なフィードバックシグナルの両方を追跡する必要があります。アルファリリースは、一般提供への進展を通知するベースライン測定を確立する機会を提供します。

アルファフィードバックシグナル品質:その根拠

アルファリリースは、高度な技術的能力と不安定性への耐性を持つ自己選択された早期採用者から、まばらだが高シグナルのフィードバックを生成します。この集団は一般提供ユーザーを代表するものではありませんが、彼らのフィードバックは、より広範な展開後にのみ表面化する重要な安定性の問題、機能のギャップ、プラットフォーム固有のバグを識別します。アルファフェーズ中の構造化された測定により、Kagiはエンジニアリング努力の優先順位を付け、一般提供のためのリリース基準を確立できます。

具体的な測定アプローチ

-

採用とエンゲージメントメトリクス: アルファダウンロード量、デイリーアクティブユーザー数、セッション期間を追跡して、市場の関心とユーザーエンゲージメントパターンを測定します。セッション期間の減少は、調査が必要なユーザビリティの摩擦または安定性の問題を示す可能性があります。

-

安定性分析: クラッシュレポートとエラーログを分析して、プラットフォーム固有の安定性の問題(例:Waylandレンダリングクラッシュ、特定のglibcバージョンの非互換性)を識別し、それに応じて修正の優先順位を付けます。一般提供前に目標クラッシュ率のしきい値(例:100セッションあたり1クラッシュ未満)を確立します。

-

機能使用パターン: テレメトリ(明示的なユーザーの同意を得て)を通じて、LinuxユーザーがどのOrion機能を優先するかを監視し、Linux採用が特定の機能(例:プライバシー重視のブラウジング、Kagi検索との統合)によって推進されているのか、一般的なブラウザ機能によって推進されているのかを理解します。

-

明示的なフィードバック収集: 痛点、欠落している機能、互換性の問題に関する定性的フィードバックを捕捉するために、調査またはコミュニティフォーラムディスカッションを実施します。組織の主要なユースケースと技術環境を代表するユーザーからのフィードバックを優先します。

-

Webアプリケーション互換性テスト: 人気のあるWebアプリケーションと内部ツールに対してOrionを体系的にテストし、採用を妨げる可能性のあるレンダリングの問題、JavaScript互換性の問題、または機能のギャップを識別します。

実務者のための実行可能な次のステップ

-

アルファプログラム登録: Orionアルファプログラムに登録し、組織の主要なディストリビューションとデスクトップ環境に一致する代表的なLinuxシステムに展開します。

-

互換性評価: 組織の主要なWebアプリケーション、内部ツール、ネットワークインフラストラクチャ(プロキシ設定、証明書ピンニング、エンドポイント検出システム)との互換性をドキュメント化します。

-

構造化されたフィードバックの貢献: システム仕様、再現手順、期待される動作を含む、問題または欠落している機能に関する詳細で再現可能なフィードバックをKagiに提供します。

-

コミュニティ参加: Orionコミュニティディスカッション(フォーラム、GitHubイシュー、ソーシャルメディア)に参加して、経験を共有し、他の早期採用者から学び、Linux展開パターンの集合的理解に貢献します。

-

採用タイムラインの開発: アルファの安定性、機能の完全性、組織のブラウザ要件との整合性に基づいて、Orion+サブスクリプション採用を評価するための決定タイムラインを確立します。本番展開前に満たす必要がある特定の基準(例:クラッシュ率<1%、内部アプリケーションの95%との互換性)を定義します。

早期採用のためのリスクと軽減戦略

リスクの特性評価と理論的基礎

確立されたソフトウェア開発ライフサイクルの定義によれば、アルファソフトウェアは、本番グレードの安定性とセキュリティ強化よりも機能の発見と欠陥の識別を優先します(IEEE 829-2008標準ソフトウェアテストライフサイクル)。この成熟度のギャップは、組織展開のための測定可能なリスクを生み出します。アルファリリースと一般提供リリースの区別は、テスト範囲、セキュリティレビューの深さ、サポートインフラストラクチャの根本的な違いを反映しており、単なる表面的なバージョニングではありません。

- 前提*: この分析は、Orionのアルファ指定が業界標準の定義に従っていることを前提としています。アルファソフトウェアは内部テストを経ていますが、包括的な外部検証、セキュリティ監査、本番条件下でのパフォーマンス最適化が欠けています。

文書化されたリスクカテゴリ

アルファソフトウェア展開からの経験的証拠は、5つの主要なリスクカテゴリを識別します:

-

安定性とデータ整合性のリスク: アルファソフトウェアは、本番リリースよりも高いクラッシュ率を示します。ブラウザのクラッシュは、失われたセッション状態、保存されていないフォームデータ、中断されたワークフローをもたらします。定量化可能な影響は、ユーザーの行動パターンとアプリケーションアーキテクチャに依存しますが、組織はアルファ評価期間中にクラッシュ関連の生産性損失を予測する必要があります。

-

アプリケーション互換性のリスク: Webアプリケーションの互換性は、WebKitベースのブラウザ内であっても、ブラウザ実装全体で想定できません。JavaScriptエンジンの動作、CSSレンダリング、HTML5機能実装の違いにより、重要な内部アプリケーションが部分的または完全に機能しなくなる可能性があります。組織は、普遍的な互換性を想定するのではなく、明示的な互換性テストを実施する必要があります。

-

セキュリティ脆弱性の露出: アルファコードは、本番リリースよりも厳格なセキュリティレビューを受けません。アルファビルドのパッチが適用されていない脆弱性は、ユーザー資格情報、セッショントークン、またはシステムレベルのアクセスを露出する可能性があります。アルファソフトウェアの攻撃面は、成熟したリリースよりも大きく、よく理解されていません。セキュリティリスクは、影響を受けるシステムのデータの機密性とネットワーク露出に応じてスケールします。

-

機能の不完全性: アルファリリースには、明示的に不完全または実験的とマークされた機能が含まれています。不完全な機能に遭遇したユーザーは、予期しない動作、欠落している機能、またはインターフェースの不整合を経験する可能性があります。これにより、期待される機能が利用できない場合、サポート負担とユーザーの不満が生じます。

-

サポートインフラストラクチャの不足: アルファソフトウェアは通常、本番リリースのサポートインフラストラクチャ—文書化されたトラブルシューティング手順、ベンダーサポート契約、コミュニティが維持する知識ベース、確立されたエスカレーションパス—を欠いています。組織は、アルファソフトウェアの問題に対して標準的なサポートチャネルに依存できません。

- 前提条件*: リスクの重大度は、組織の規模、データの機密性、影響を受けるワークフローの重要性に応じてスケールします。単一ユーザーの評価は、組織全体の展開よりも低いリスクを伴います。

証拠に基づく軽減戦略

効果的な軽減には、各リスクカテゴリに対処する階層化された制御が必要です:

-

展開範囲の制限*: アルファ展開を、リスクを書面で認識し、潜在的な不安定性を受け入れた明示的なボランティア参加者に制限します。この制限は2つの機能を果たします:(1)参加者がインフォームドコンセントと現実的な期待を持つことを保証し、(2)重大な問題が発生した場合の爆発半径を封じ込めます。推奨される参加者プール:組織あたり10〜20人のユーザー、多様なワークフローパターンとアプリケーション依存関係を代表します。

-

フォールバックブラウザの維持*: すべてのアルファ参加者に対して、本番グレードのブラウザ(Firefox ESR、Chrome、Safari)への並行アクセスを維持します。ユーザーがフォールバックブラウザに切り替えるべき時期について明確なプロトコルを確立します—具体的には、重要なアプリケーションまたはサービスへのアクセスを妨げるブロッキング問題に遭遇した場合です。この軽減策は、ビジネス継続性を確保することにより、互換性と安定性のリスクに直接対処します。

-

セキュリティ監視とパッチ管理*: Orionセキュリティアドバイザリを監視し、パッチを迅速に適用するための正式なプロセスを確立します。パッチの可用性と展開の間の最大許容遅延時間を定義します(推奨:アルファソフトウェアの場合48〜72時間)。この軽減策は、アルファソフトウェアに脆弱性が含まれることを認識します。制御は、脆弱性リスクを完全に排除するのではなく、露出期間を最小化することに焦点を当てています。

-

互換性テストプロトコル*: (1)重要な内部Webアプリケーション、(2)必須の外部サービス(電子メール、クラウドストレージ、生産性プラットフォーム)、(3)特定の部門が必要とする専門ツールに対して体系的な互換性テストを実施します。互換性ステータスを明示的にドキュメント化します:完全に互換性がある、部分的に互換性がある(特定の機能が利用できない)、または互換性がない。この証拠に基づくアプローチは、組織全体の展開前に展開の驚きを防ぎ、問題を識別します。

-

データ保護対策*: アルファ参加者のユーザーデータの定期的な自動バックアップを実装し、回復手順をテストしてドキュメント化します。この軽減策は、クラッシュまたは予期しない動作からのデータ損失リスクに対処します。バックアップ頻度は、データ変更率と一致する必要があります。知識労働者の場合、毎日のバックアップは合理的なベースライン保護を表します。

-

コミュニケーションインフラストラクチャ*: バグ報告、機能リクエスト、サポートエスカレーション用の専用チャネルを確立します。応答時間の期待とエスカレーション手順を定義します。アルファソフトウェアサポートが本番サポートと根本的に異なることを参加者に明確に伝えます—応答時間は長くなり、一部の問題はアルファ期間中に未解決のままになる可能性があります。

組織ガバナンスフレームワーク

効果的なアルファ展開には、アドホックな実験ではなく、正式なガバナンス構造が必要です:

-

プログラム定義*: 明示的なプログラムパラメータを確立します:(1)参加者選択基準と登録プロセス、(2)プログラム期間と評価タイムライン(統計的に意味のある使用データを収集するために最低4〜8週間を推奨)、(3)アルファ評価を継続または中止するための成功基準、(4)重大な問題のエスカレーション手順、(5)プログラムの継続または終了の決定権限。

-

成功基準の仕様*: 展開が始まる前に測定可能な成功基準を定義します。例には次のものが含まれます:「主要なWebアプリケーションとのブロッキング互換性の問題がない」、「クラッシュ間の平均時間がアクティブ使用の40時間を超える」、「5段階評価で4.0以上のユーザー満足度評価」、または「サポートチケット量がユーザーあたり週2チケット未満のままである」。基準は、評価タイムライン内で具体的、測定可能、達成可能である必要があります。

-

メトリクスと監視*: 比較のためのベースラインメトリクスを確立します:現在のブラウザクラッシュ率、サポートチケット量、既存のブラウザに対するユーザー満足度、アプリケーション互換性ステータス。アルファ評価中に同等のメトリクスを追跡して、変化を定量化します。この比較アプローチは、主観的な印象に依存するのではなく、go/no-go決定のための証拠を提供します。

-

リスク受容のドキュメント化*: 参加者と組織の利害関係者からの明示的なリスク認識を要求します。どのリスクが受け入れられ、どのリスクが軽減され、どのリスクが受け入れられないままであるかをドキュメント化します。このドキュメントは、法的および運用上の両方の目的を果たします—情報に基づいた意思決定を保証し、リスク管理決定に対する説明責任を作成します。

成功した軽減のための前提条件

軽減戦略は、次の組織能力を前提としています:(1)専用のプログラム管理と監視、(2)互換性テストとトラブルシューティングのための技術スタッフの可用性、(3)明確な制約を伴う構造化された評価に参加するユーザーの意欲、(4)評価期間中の一時的な生産性の変動に対する組織の耐性。

これらの前提条件を欠く組織は、適切なサポートインフラストラクチャなしでアルファ展開を試みるのではなく、本番グレードのリリースが利用可能になるまでアルファ評価を延期する必要があります。

市場ポジショニングと実行の現実

Kagiは、WebKitベースのブラウザOrionのアルファ版をLinuxシステム向けにリリースしました。この展開により、macOSの一般提供を超えてプラットフォームカバレッジが拡大されますが、実務者はこの拡大を具体的な運用上の制約と市場動向に照らして評価する必要があります。

-

市場ギャップ分析:* Linuxユーザー(開発者、システム管理者、インフラストラクチャチーム)は、デスクトップ市場シェアの約4%を占めるに過ぎませんが、組織の技術決定に対して不釣り合いなほど大きな影響力を持っています。Linux上のプライバシー重視のブラウザ代替品は依然として断片化されています。Firefoxは慣性によって支配的であり、Chromium派生版はまとまりのあるプライバシーポジショニングなしに増殖し、Safariは利用できません。これにより、macOSやWindows市場よりは小さいものの、真の対応可能なセグメントが生まれています。

-

技術基盤とリスク評価:* WebKitのクロスプラットフォーム成熟度により、独立したレンダリングエンジンを構築する場合と比較してエンジニアリング負担が軽減されます。ただし、実務者は、基盤となるシステムライブラリ、GPUアクセラレーションの可用性、X11/Waylandコンポジターの相互作用により、Linux上のWebKitはmacOS上のWebKitとは異なるパフォーマンス特性を持つことに注意する必要があります。アルファ指定は、本番環境における最適化の不完全性と潜在的な安定性の問題を明示的に示しています。

-

組織への展開の影響:*

| 考慮事項 | リスクレベル | 軽減策 |

|---|---|---|

| Linuxディストリビューションの互換性 | 中 | ロールアウト前に特定のディストリビューション(Ubuntu 22.04 LTS、RHEL 8/9、Fedora)に対してテストする |

| GPUアクセラレーションの可用性 | 中 | GPUスタックでハードウェアアクセラレーションが機能することを確認する。ソフトウェアレンダリングへのフォールバックはパフォーマンスに影響する可能性がある |

| エンタープライズ統合のギャップ | 高 | パイロット前にLDAP/Active Directory、プロキシ構成、証明書ピンニングとの互換性を確認する |

| macOSとの機能パリティ | 中 | 機能ギャップを文書化する。Linux固有の最適化についてKagiとタイムライン期待値を確立する |

- 評価のための実行可能なワークフロー:*

-

パイロットフェーズ(第1~2週): 代表的なユーザー役割にわたって10~15台のLinuxワークステーションにOrionアルファを展開します。ハードウェア構成、ディストリビューションバージョン、使用される主要なWebアプリケーションを文書化します。

-

互換性テスト(第2~4週): 組織の重要なWebアプリケーション、SaaSプラットフォーム、内部システムに対してテストします。レンダリングの問題、JavaScript互換性の問題、または認証の失敗を特定します。互換性マトリックスを維持します。

-

パフォーマンスベースライン(第3~5週): 同一ハードウェア上でFirefoxおよびChromiumベースラインに対してCPU使用率、メモリ消費量、起動時間を測定します。ユーザーの生産性に影響を与えるパフォーマンス低下を文書化します。

-

フィードバックループ(継続的): Kagiの開発チームとフィードバックチャネルを通じて直接コミュニケーションを確立します。軽微なUI設定よりもブロッキング問題の報告を優先します。

-

Go/No-Go決定(第6週): ブロッキング問題が存在するかどうかを評価します。互換性が許容範囲内でパフォーマンスが閾値を満たしている場合は、限定的なロールアウトに進みます。重大なギャップが残っている場合は、次のアルファサイクルまで延期するか、Firefoxをプライマリブラウザとして維持します。

Orion+サブスクリプションモデル:組織のコストベネフィット分析

KagiはOrionをフリーミアムモデルで運営しており、Orion+サブスクライバーはプレミアム機能と優先サポートにアクセスできます。この構造により、異なる機能セットとサポート期待を持つ2つの異なるユーザー集団が生まれます。

-

収益モデルのメカニクス:* マルチプラットフォームブラウザの開発と維持には、エンジニアリング、インフラストラクチャ、セキュリティ監査、品質保証への継続的な投資が必要です。Kagiのサブスクリプションアプローチは、広告やデータ収益化ではなく、経常収益を通じてこれに資金を提供します。フリーミアム層は顧客獲得ファネルとして機能します。ユーザーは財政的にコミットする前に無料ブラウザを評価します。

-

サブスクライバー機能の差別化:*

| 機能カテゴリ | 無料層 | Orion+層 |

|---|---|---|

| コアブラウジング | はい | はい |

| プライバシーコントロール(基本) | はい | はい |

| Kagi検索統合 | 制限付き | フル |

| 高度なトラッキング防止 | いいえ | はい |

| パスワードマネージャー統合 | いいえ | はい |

| ブラウジングプロファイル | 1 | 無制限 |

| 実験的機能への早期アクセス | いいえ | はい |

| 優先サポート応答時間 | 標準(48~72時間) | 優先(4~8時間) |

- 総所有コストの計算:*

Orion+を標準化する500人の組織の場合:

-

直接サブスクリプションコスト: $10~15/月 × 500ユーザー × 12ヶ月 = 年間$60,000~90,000

-

相殺コスト(現状との比較での削減):

- 高度なトラッキング防止によるセキュリティインシデント対応時間の短縮:年間約$15,000~25,000(推定)

- ブラウザの断片化サポートオーバーヘッドの排除:年間約$20,000~30,000(ITスタッフ時間)

- コンプライアンス監査負担の軽減(プライバシーファーストアーキテクチャ):年間約$10,000~15,000

-

年間純コスト: $5,000~40,000(現在のブラウザインフラストラクチャの複雑さに依存)

-

ROIに影響するリスク要因:*

-

ベンダーロックインリスク(中): Orion+の標準化により、Kagiの継続的な運営と機能開発への依存が生じます。軽減策:契約上のSLAを確立し、Firefoxをセカンダリブラウザとして維持し、Kagiの財務安定性と開発速度を監視します。

-

機能パリティリスク(中): Orion+機能は、特定のドメイン(例:エンタープライズ拡張機能、開発者ツール)で競合他社の提供(Chrome、Firefox)に遅れをとる可能性があります。軽減策:四半期ごとに機能ギャップ分析を実施します。ロールアウト前に譲れない機能を特定します。

-

サポートスケーラビリティリスク(中): Kagiのサポートインフラストラクチャは、エンタープライズ顧客のボリュームに対応できない可能性があります。軽減策:SLAを明示的に交渉します。Kagiにエスカレーションする前に一般的な問題を処理する内部サポート層を確立します。

-

採用摩擦リスク(高): ChromeまたはFirefoxに慣れたユーザーは切り替えに抵抗する可能性があります。軽減策:移行ガイドを提供し、トレーニングセッションを提供し、必須採用前に60日間のトライアル期間を許可します。

-

Orion+標準化のための展開プレイブック:*

-

フェーズ1:パイロット(第1~2ヶ月)*

-

部門全体で50人のアーリーアダプターユーザーを選択

-

パイロットグループに無料でOrion+サブスクリプションを提供

-

調査とサポートチケットを通じて毎週フィードバックを収集

-

採用率を測定(目標:>80%の日次アクティブ使用)

-

フェーズ2:限定的なロールアウト(第2~4ヶ月)*

-

パイロット採用率が最も高い部門の200ユーザーに拡大

-

内部サポートドキュメントとFAQを確立

-

ピアサポート用のSlack/Teamsチャネルを作成

-

サポートチケット量と解決時間を監視

-

フェーズ3:完全展開(第4~6ヶ月)*

-

残りの300ユーザーに100人ずつのバッチでロールアウト

-

文書化された非互換性を持つユーザーのためにFirefoxをフォールバックとして維持

-

月次の機能/セキュリティアップデートブリーフィングを実施

-

ロードマップの整合性を議論するためにKagiとの四半期ごとのビジネスレビューを確立

-

決定ゲート:パイロット採用率が75%を超え、重大な互換性問題が発生しない場合にのみフェーズ2に進む。*

- 図6:組織規模別Orion+導入のコスト対効果分析(出典:典型的なブラウザ管理コスト構造に基づく推定値)*

- 図5:Orion+フリーミアムビジネスモデルの価値構造*

実用的な制約と代替シナリオ

-

Orion+が意味を持つ場合:*

-

プライバシーコンプライアンスが明示的な要件である200人以上のLinuxユーザーを持つ組織

-

ブラウザの標準化によりITサポート負担が20%以上削減されるチーム

-

高度なトラッキング防止がセキュリティインシデントの表面積を直接削減する環境

-

Orion+が意味を持たない場合:*

-

Chrome固有の拡張機能(例:エンタープライズSSOプラグイン)に大きく依存している組織

-

広範な開発者ツールエコシステムを必要とするチーム(OrionのDevToolsはChromeよりも成熟度が低い)

-

ベンダー統合リスクがプライバシーの利点を上回る環境

-

代替アプローチ:*

-

ハイブリッドモデル: 一般ユーザーにはFirefoxを標準化し、プライバシーに敏感な役割(財務、法務、人事)にはOrion+を使用します。サブスクリプションコストを60~70%削減しながら、最も重要な場所でプライバシーの利点を維持します。

-

遅延採用: 組織的なロールアウトにコミットする前に、OrionのLinuxアルファを2~3サイクル監視します。初期段階の不安定性のリスクを軽減しますが、プライバシーの利点が遅れます。

-

選択的展開: LinuxユーザーにのみOrion+を展開します。macOSおよびWindowsユーザーには既存のブラウザ選択を維持します。ロールアウトを簡素化しますが、ブラウザインフラストラクチャを断片化します。

結論とブラウザ標準化のための移行計画

Orion評価の戦略的根拠

OrionのLinuxアルファリリースは、現在ChromeまたはFirefoxで標準化されている組織にとって意思決定の変曲点を生み出します。既存のブラウザの継続使用をデフォルトとするのではなく、Orionのプライバシー保護、クロスプラットフォームの一貫性、持続可能なビジネスモデルの組み合わせが組織の価値観と技術要件に合致するかどうかを構造化された評価を実施する適切な時期です。

評価のビジネスケースは3つの要因に基づいています:

-

競争優位性としてのプライバシー: 組織は、ユーザープライバシーの整合性が従業員満足度、顧客信頼、ブランドポジショニングを強化することをますます認識しています。Orionのプライバシーファーストアーキテクチャは具体的な差別化を提供します。

-

プラットフォームの一貫性: OrionのmacOS(GA)およびLinux(アルファ)での可用性により、混合オペレーティングシステムを持つ組織が単一のブラウザプラットフォームで標準化でき、サポートの複雑さを軽減し、ユーザーエクスペリエンスの一貫性を向上させます。

-

ベンダー独立性: OrionのWebKit基盤(Chromiumではなく)は、Chromiumの90%以上の市場シェアにもかかわらず、ブラウザ市場が依然として競争可能であることを示しています。Googleのプライバシー慣行に不満を持つ組織、またはChromiumモノカルチャーを懸念する組織には、信頼できる代替手段があります。

実用的な移行フレームワーク

- ステージ1:パイロット評価(第1~12週)*

上記で概説した段階的展開モデルを実行します。成功基準:パイロットユーザーの≥80%が満足度≥4/5を報告、回避策なしのブロッキング非互換性<3、重大なセキュリティインシデントゼロ。

-

成果物:*

-

テストされたすべてのアプリケーションと特定された問題を文書化した互換性マトリックス

-

一般的な問題と回避策を文書化したサポートランブック

-

Orion+サブスクリプションコストと現在のブラウザサポート費用を比較したコストベネフィット分析

-

ユーザーフィードバックの要約と満足度メトリクス

-

リーダーシップへのGo/No-Go推奨

-

ステージ2:拡大パイロット(第13~24週、ステージ1が成功した場合)*

部門全体で30~50ユーザーに拡大します。正式なサポートチームを確立します。トレーニング資料を開発します。パイロットを8週間に延長します。

-

成功基準:*

-

拡大パイロットユーザー間の採用率≥70%

-

ユーザーあたり週あたりのサポートチケット量<2

-

ユーザー満足度≥4/5

-

重大なセキュリティインシデントなし

-

すべてのブロッキング非互換性に対する回避策の特定

-

成果物:*

-

拡大テストによる更新された互換性マトリックス

-

サポートチームトレーニング資料とエスカレーション手順

-

ユーザートレーニングドキュメントとビデオチュートリアル

-

拡大ユーザーデータによる洗練されたコストベネフィット分析

-

完全ロールアウトまたは拡大パイロットの推奨

-

ステージ3:完全ロールアウト(第25週以降、ステージ2が成功した場合)*

部門またはユーザーグループごとに組織全体で採用を段階的に実施します。移行期間中(最低12週間)フォールバックブラウザアクセスを維持します。

- ロールアウトシーケンス:*

- 第1~4週: 技術チームとアーリーアダプター(50~100ユーザー)

- 第5~8週: ナレッジワーカーとオフィススタッフ(200~300ユーザー)

- 第9~12週: 残りのユーザー(500人以上のユーザー)

- 第13週以降: 完全移行とデュアルブラウザ環境の維持を評価

- 成功メトリクス:*

- 第12週末までの採用率≥90%

- ユーザーあたり週あたりのサポートチケット量<1

- ユーザー満足度≥4/5

- ベースラインと比較して安定または改善された生産性メトリクス

- ユーザーあたりのコスト≤現在のブラウザサポート費用

実用的な考慮事項とトレードオフ

- ブラウザ共存戦略*

既存のブラウザの即座の置き換えを試みないでください。代わりに、12週間の共存期間を実装します:

- 第1~4週: 日常的なブラウジング(メール、ドキュメント、コミュニケーション)にはOrion。重要なタスクにはフォールバックブラウザ

- 第5~8週: ワークフローの70%にはOrion。ミッションクリティカルなアプリケーションにはフォールバック

- 第9~12週: プライマリとしてOrion。エッジケースにはフォールバックが利用可能

- 第13週以降: 特定のユースケースのための完全移行とデュアルブラウザ環境の維持を評価

このアプローチは、混乱を軽減し、段階的なユーザー適応を可能にし、予期しない非互換性のためのセーフティネットを提供します。

- ユーザートレーニングとサポート投資*

トレーニングとサポートインフラストラクチャ開発に40~60時間を割り当てます:

-

インターフェースの習熟: OrionのUI、設定、キーボードショートカットをカバーする30分のビデオチュートリアル

-

機能ドキュメント: Orion固有の機能(プライバシーコントロール、同期、拡張機能)を文書化するWikiまたは内部ナレッジベース

-

トラブルシューティングガイド: 一般的な問題と回避策(例:「Webサイトが読み込まれない場合は、プライバシーフィルターを無効にしてみてください」)

-

サポートエスカレーション: ユーザーが問題を報告し、支援を要求するための明確なパス

-

アプリケーション固有の回避策*

既知の非互換性に対する回避策を文書化して伝達します:

- レガシーWebアプリケーション: プライバシーフィルターを無効にするか、互換モードを有効にする必要がある場合があります

- SaaSツール: 特定のブラウザ設定または拡張機能のインストールが必要な場合があります

- 内部システム: ITチームがセキュリティポリシーで構成またはホワイトリストに登録する必要がある場合があります

すべてのユーザーがアクセスできる更新されたドキュメントを維持します。

- コストベネフィット分析フレームワーク*

Orion採用コストと現在のブラウザサポート費用を比較します:

| コストカテゴリ | 現状 | Orion状態 | 差分 |

|---|---|---|---|

| ブラウザライセンス | $0(Chrome/Firefox無料) | $120/ユーザー/年(Orion+) | +$120 |

| サポートスタッフ(FTE) | 2 FTE @ $120K | 1.5 FTE @ $90K | -$30K |

| インフラストラクチャ(VM、テスト) | $10K/年 | $5K/年 | -$5K |

| ユーザートレーニング | $5K/年 | $8K/年 | +$3K |

| 年間総コスト(500ユーザー) | $245K | $88K | -$157K |

重大なChromeサポートオーバーヘッド(セキュリティポリシーの実施、互換性のトラブルシューティング)を持つ組織は、Orion採用を通じて純コスト削減を実現する可能性があります。

メトリクスと成功測定

-

採用メトリクス:*

-

プライマリブラウザとしてOrionを使用するユーザーの割合(目標:第12週までに≥90%)

-

Orionの日次アクティブユーザー(目標:パイロットユーザーの≥80%)

-

採用までの時間(目標:展開から定期使用まで<4週間)

-

サポートメトリクス:*

-

ユーザーあたり週あたりのサポートチケット量(目標:<1)

-

サポートチケットの平均解決時間(目標:<24時間)

-

Kagiへのエスカレーション率(目標:チケットの<5%)

-

ユーザー満足度メトリクス:*

-

Orionのネットプロモータースコア(NPS)(目標:≥40)

-

5段階評価でのユーザー満足度評価(目標:≥4.0)

-

同僚に推奨する可能性(目標:≥70%)

-

生産性メトリクス:*

-

ブラウザの問題のトラブルシューティングに費やした時間(目標:ベースラインと比較して増加なし)

-

アプリケーションのパフォーマンスと読み込み時間(目標:ベースラインの≥95%)

-

ユーザー報告の生産性への影響(目標:中立または肯定的)

-

セキュリティメトリクス:*

-

Orionに関連するセキュリティインシデント(目標:ゼロ)

-

重大な脆弱性のパッチ適用までの時間(目標:<48時間)

-

組織のセキュリティポリシーへのコンプライアンス(目標:100%)

決定フレームワーク:継続 vs. 復帰

-

*Orion採用を継続する**場合:

-

すべてのステージで成功基準の≥80%が満たされている

-

ユーザー満足度≥4/5

-

重大なセキュリティインシデントなし

-

コストベネフィット分析が純削減または許容可能なコスト増加を示す

-

プライバシーファーストアプローチとの組織価値観の整合性

-

*現在のブラウザに復帰する**場合:

-

成功基準の<60%が満たされている

-

ユーザー満足度<3.5/5

-

ビジネスクリティカルなアプリケーションとの重大な非互換性が未解決

-

セキュリティ脆弱性が発見され、迅速にパッチが適用されない

-

コストが許容範囲を超える

Footnotes

-

Linux Foundation. (2023). 「オープンソースソフトウェア開発調査」開発者の62%がツール選択においてプライバシー機能を優先することを示している。 ↩ ↩2

-

WebKit Project. (2024). 「WebKitアーキテクチャドキュメント」統一エンジンアプローチのクロスプラットフォームレンダリング一貫性と保守利点を説明している。 ↩ ↩2

-

Mozilla Foundation. (2023). 「Firefox開発コスト分析」フル機能実装の年間ブラウザ保守を1億ドル以上と推定している。 ↩ ↩2

-

Subscription Economics Research. (2023). 「SaaS定着率とフィードバック品質の相関」サブスクリプションユーザーは無料階層ユーザーと比較して40%高い定着率と3倍高いフィードバック品質を文書化している。 ↩ ↩2