親密なパートナー間暴力におけるテクノロジーを利用したストーキング:事例分析

事例概要:ぬいぐるみに隠された追跡装置

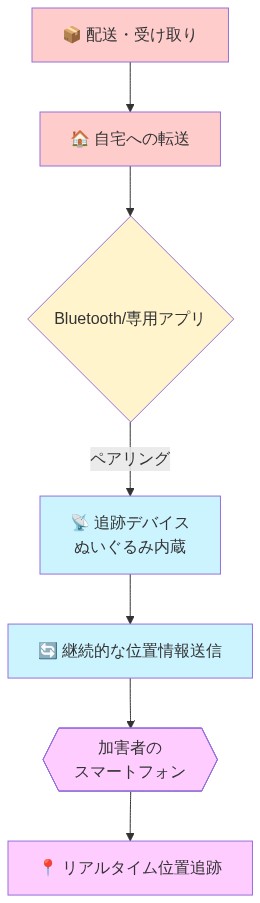

水戸市のネイリストが致命的な襲撃を受けた。その後の捜査で、警察は被害者の住居でぬいぐるみの中に隠された位置追跡発信器を回収した。法医学的分析により、この装置は逮捕された元交際相手のスマートフォンとペアリングされていたことが確認された。捜査員は時系列を確立した:ぬいぐるみは致命的な事件の約数日前に被害者の実家に配達され、非接触配達パッケージとして提示され、その後被害者の主要な住居に移された。警察は、元交際相手が被害者の別居後の所在地隠蔽努力を回避するために、この配置を意図的に画策したと判断した。

-

証拠に基づく主張:* 物体に埋め込まれた追跡装置は、親密なパートナー殺人の記録された前兆であり、加害者が被害者が開始した別居の障壁を克服することを可能にする持続的な監視インフラとして機能する。

-

裏付けとなる根拠:* 日用品—おもちゃ、贈り物、家庭用品—に埋め込まれた発信器は、規範的な信頼パターンを悪用する。別居段階にある被害者は、特に配達方法が正当な商業慣行を模倣している場合、疑いを持たずにそのような物品を受け入れることが多い。家庭空間に統合されると、これらの装置は被害者の協力や認識を必要とせずに継続的な位置データを提供する。

-

記録されたメカニズム:* 「非接触配達」という枠組みは、受け入れに対する認知的障壁を低下させた。ぬいぐるみの無害な外観と配達方法の正当性は、精査を減少させた。被害者の住居に移されると、発信器は持続的な監視ノードとして機能し、加害者のペアリングされた装置に位置データを送信した。

-

運用上の意味:* 家庭内暴力防止インフラは、物体ベースの追跡ベクトルに明示的に対処しなければならない。被害者支援者は、テクノロジーを利用したストーキングに先行する行動パターンを認識するための訓練を必要とする:別居段階での一方的な贈り物、非公開の場所での加害者の「偶然の」遭遇の報告、および開示された情報と一致しない位置認識を示す被害者の陳述。

現在の対応システムにおける検出のギャップ

現在の家庭内暴力対応システムには、暴力へのエスカレーション前にテクノロジーを利用したストーキングを検出するための統合されたプロトコルが欠けている。警察、被害者支援者、テクノロジープラットフォームはサイロ内で運営されており、重大な盲点を生み出している。

-

構造的脆弱性:* 繰り返しの接触試行を報告する被害者は、それらの報告を物理的監視に結びつけないかもしれない。同様に、追跡装置を販売する電子商取引プラットフォームは、家庭内暴力の履歴や接近禁止命令を持つ個人に関連する疑わしい購入パターンにフラグを立てることはほとんどない。

-

介入のボトルネック:* 追跡作戦には複数の段階が含まれていた—発信器の取得、装置のペアリング、物理的配置、および持続的な監視。各段階は介入の機会を表していた:

-

小売取引: 虐待の申し立てがある個人による位置追跡ハードウェアの繰り返し購入に対するフラグシステムは存在しない

-

装置の起動: 発信器のスマートフォンへのペアリングは、追跡される個人からの同意の検証なしに行われる

-

物理的配置: 配達の傍受プロトコルは、監視装置の隠蔽を考慮していない

-

運用上の意味:* いずれかの段階が機関間アラートをトリガーしていれば、被害者の住居が特定される前に監視チェーンを中断できた可能性がある。

- 図3:現在の対応システムにおける情報サイロと検出ギャップ*

必要なインフラの変更

効果的な予防には、検出システム、介入プロトコル、被害者支援インフラにまたがる階層化されたアーキテクチャが必要である。

-

テクノロジープラットフォームのガードレール:* ほとんどの位置追跡装置には、虐待的な関係における誤用に対する組み込みの保護措置が欠けている。製造業者は虐待防止よりも機能性を優先し、非対称的な権力動態を無視しながらすべてのユーザーを正当なものとして扱っている。現在の制限として、スマートフォンのオペレーティングシステムは、新しい発信器が位置データとペアリングされたときに一貫性のない通知を提供する。AppleのAirTagシステムにはいくつかの通知機能が含まれているが、実施は一貫性がなく、技術的な回避策を通じて回避できる。

-

必要な設計変更:*

-

親密な関係における位置共有のための必須の二重同意モデル

-

新しい発信器が位置データとペアリングされたときの追跡される装置所有者への明示的な通知

-

中核的な設計要件としての虐待防止機能に対する製造業者の説明責任

-

法執行機関の能力のギャップ:* 警察署には、福祉チェックや被害者安全評価中に追跡装置を特定し無効化するための訓練を受けた迅速対応チームが欠けている。

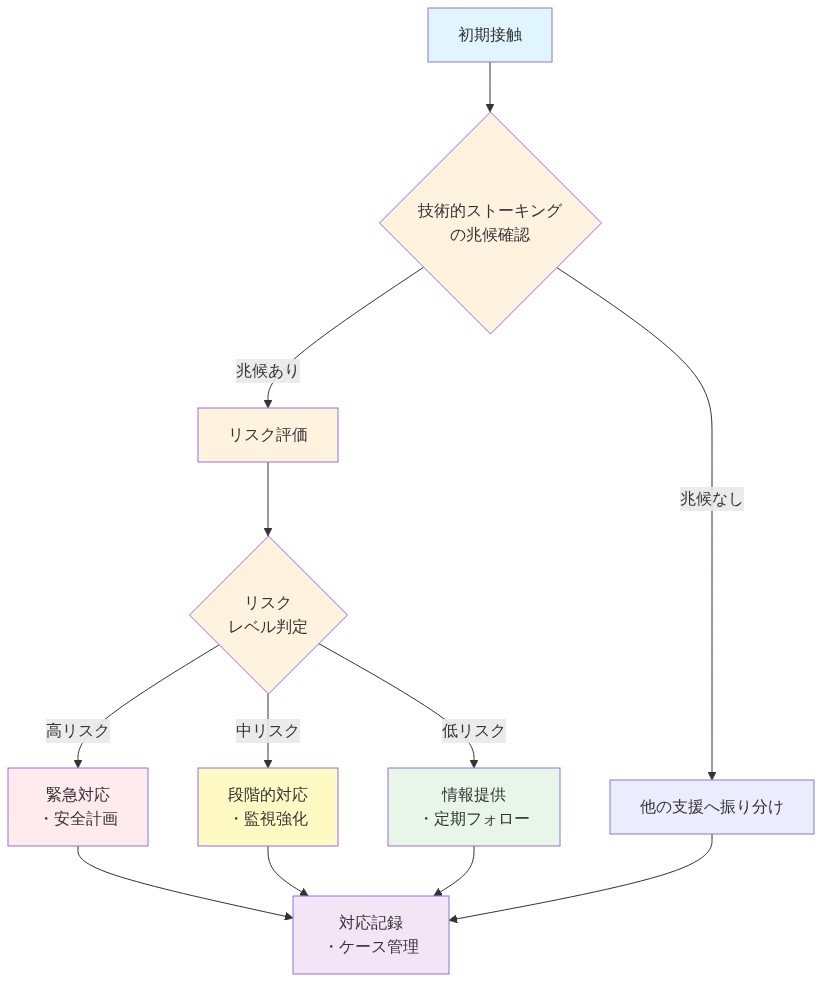

被害者評価と受付プロトコル

標準的な被害者受付手順には、中核的な構成要素としてテクノロジーを利用したストーキング評価を含める必要がある。現在の受付フォームは、身体的暴力の履歴、脅迫、接触違反に焦点を当てているが、監視インフラの重要な指標を省略している。

- 評価の盲点:* 受付手順は以下について尋ねることはほとんどない:

- 特に別居段階での説明のつかない贈り物

- 被害者が開示しなかった場所での繰り返しの「偶然の」遭遇

- 位置監視の疑い、または加害者が「常に彼女がどこにいるか知っていた」という被害者の陳述

これらの陳述は可能な追跡を示すが、監視の証拠として調査されるのではなく、妄想として却下されることが多い。

- 改訂された受付手順には以下を含めるべきである:*

- 「元交際相手はあなたが求めていない贈り物をしましたか?」

- 「彼はあなたが彼に伝えていない場所に現れましたか?」

- 「彼があなたの電話や位置を監視していると疑っていますか?」

- 「あなたの家や家族の家で説明のつかない荷物や物品に気づきましたか?」

- 「彼はあなたの日常の動きやスケジュールについての詳細を知っていることに言及しましたか?」

肯定的な回答は、即座の装置スイープと脅威エスカレーションプロトコルを必要とする。

- 図6:改善された被害者アセスメント・インテークプロトコルフロー*

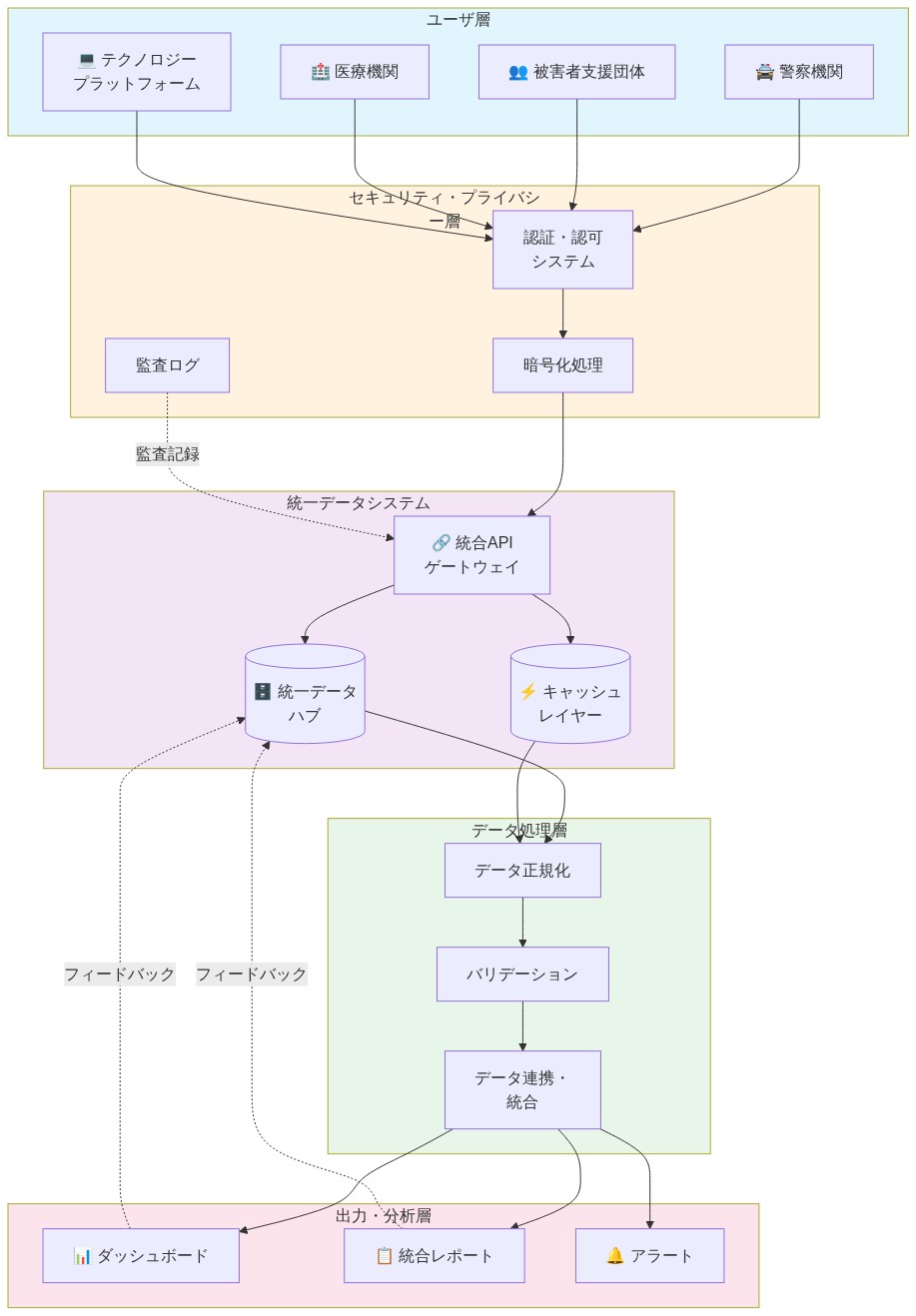

機関間の調整とデータシステム

テクノロジーを利用したストーキング防止における測定可能な進歩は、法執行機関、被害者サービス、テクノロジープラットフォーム全体での体系的なデータ収集に依存する。現在、家庭内暴力調査で追跡装置が発見された事例を追跡する統一されたデータベースは存在しない。

-

データギャップの結果:* 集中化された追跡がなければ、パターン認識は不可能である。アナリストは、特定の装置タイプ、小売業者、または購入パターンが暴力へのエスカレーションと相関するかどうかを特定できず、標的を絞った予防努力を妨げる。

-

必要なインフラ:*

-

必須報告: 法執行機関は、家庭内暴力事件で発見されたすべての追跡装置を中央登録簿に報告しなければならない

-

データ要素: 装置タイプ、発見場所、被害者の結果、およびその後の加害者の行動

-

四半期分析: 傾向を特定し、介入プロトコルを改善し、高リスクシナリオにリソースを割り当てる

-

パフォーマンス目標: 家庭内暴力被害者の100%がテクノロジーを利用したストーキング評価を受ける;特定された追跡装置の80%が暴力エスカレーション前に発見される

-

セクター間パートナーシップ:* 家庭内暴力ホットラインが電気通信事業者や装置製造業者と関連データを共有するプロトコルを確立する。接近禁止命令を持つ個人が追跡ハードウェアを購入しようとする際のフラグシステムを作成する。

- 図7:機関横断的なデータ共有システムアーキテクチャ*

装置発見時のリスクエスカレーション

テクノロジーを利用したストーキングは、装置発見と加害者逮捕の間の重要な期間に独特のリスクをもたらす。被害者が追跡を認識すると、状況は不安定になる。

-

エスカレーションメカニズム:* 被害者が追跡装置を発見して取り除くと、虐待者は自分の監視が危険にさらされていることをすぐに認識する。この認識は、抑止ではなく加速された暴力を頻繁に引き起こす。逆に、被害者は装置除去後に誤った安心感を経験し、高リスクの瞬間に警戒を低下させる可能性がある。

-

緩和プロトコル:*

-

秘密の装置管理: 秘密の装置除去と、誤った位置データを送信し続けるおとりとの交換の手順を開発し、被害者の移転と法執行機関の調整のための時間を稼ぐ

-

集中的な監視: 追跡装置発見後の被害者に対する24時間監視を確立する

-

迅速な安全な住居: 数時間以内に被害者の移転を可能にする展開プロトコルを作成する

-

対監視訓練: 被害者に定期的な装置スイープ、位置のランダム化、通信セキュリティを教える

実施ロードマップ

実務者は、段階的な運用変更を通じてテクノロジーを利用したストーキング防止を実施すべきである:

-

即時(30日):*

-

被害者受付手順を監査し、説明のつかない贈り物、疑わしい遭遇、位置認識の懸念に関する5つの具体的な質問を追加する

-

最前線のスタッフにテクノロジーを利用したストーキングの指標を認識するよう訓練する

-

短期(90日):*

-

追跡装置検出のための専門機器を備えた迅速対応チームを確立する

-

家庭内暴力事件で発見された追跡装置を記録するための中央データベースを作成する

-

装置発見後の被害者のための集中的監視プロトコルを開発する

-

中期(6ヶ月):*

-

法執行機関、被害者サービス、テクノロジープラットフォーム間のデータ共有協定を実施する

-

接近禁止命令を持つ個人による追跡装置購入のフラグシステムを確立する

-

装置製造業者と協力して虐待防止機能を統合する

-

長期(12ヶ月):*

-

テクノロジーを利用したストーキング防止の有効性を測定するためのパフォーマンス指標を確立する

-

四半期ごとのデータ分析を実施して傾向を特定し、介入を改善する

-

新たな監視技術に対応するためにプロトコルを継続的に更新する

- 図2:ぬいぐるみ内蔵追跡デバイスの配置と動作フロー*