AWS欧州ソブリンクラウド

AWS欧州ソブリンクラウドの運用化:市場参入とガバナンス

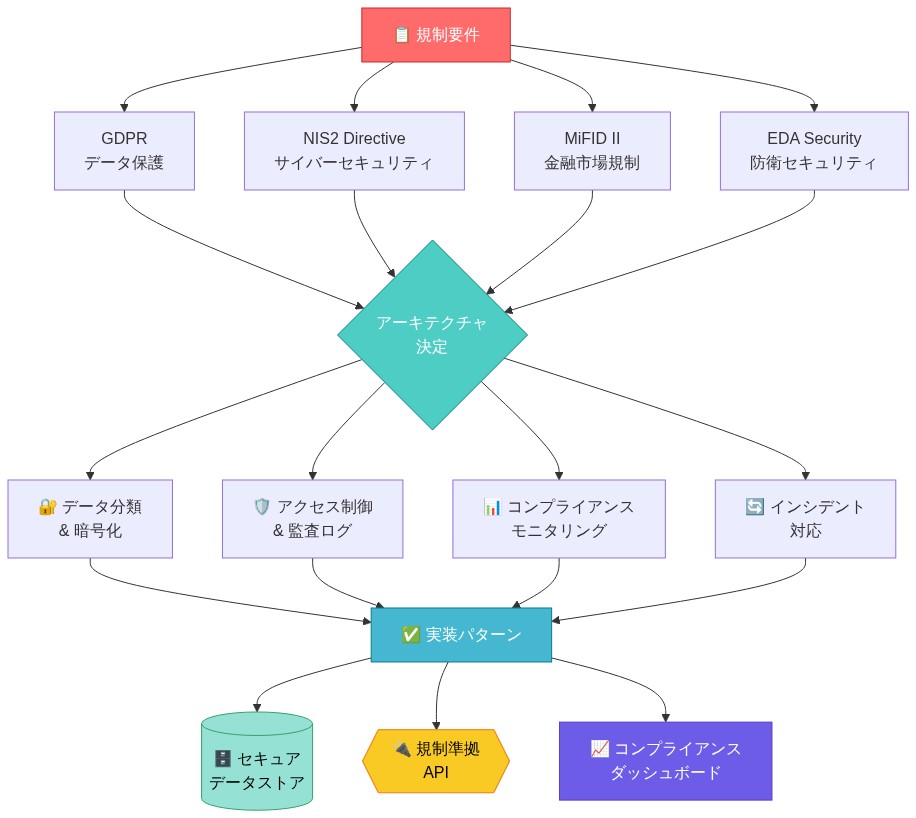

AWS欧州ソブリンクラウドは、欧州連合全体で厳格なデータ所在地要件と規制要件を満たすために設計された専用インフラストラクチャパーティションです。このサービスは、文書化された市場要件に対応しています。GDPR(規則2016/679)、NIS2指令(2022/2555)、およびセクター固有の規制(金融向けMiFID II、医療向けHIPAA相当、防衛向けEDAセキュリティ要件)の対象となる組織は、欧州国境内に地理的かつ運用的に留まり、欧州の管理統制下で運用されるコンピューティングおよびストレージインフラストラクチャを必要としています。

-

主要主張:* ソブリンクラウドの展開は、厳格な所在地義務を持つ企業にとって運用上実現可能ですが、より高い運用オーバーヘッドとアーキテクチャ上の制約を受け入れることが条件となります。

-

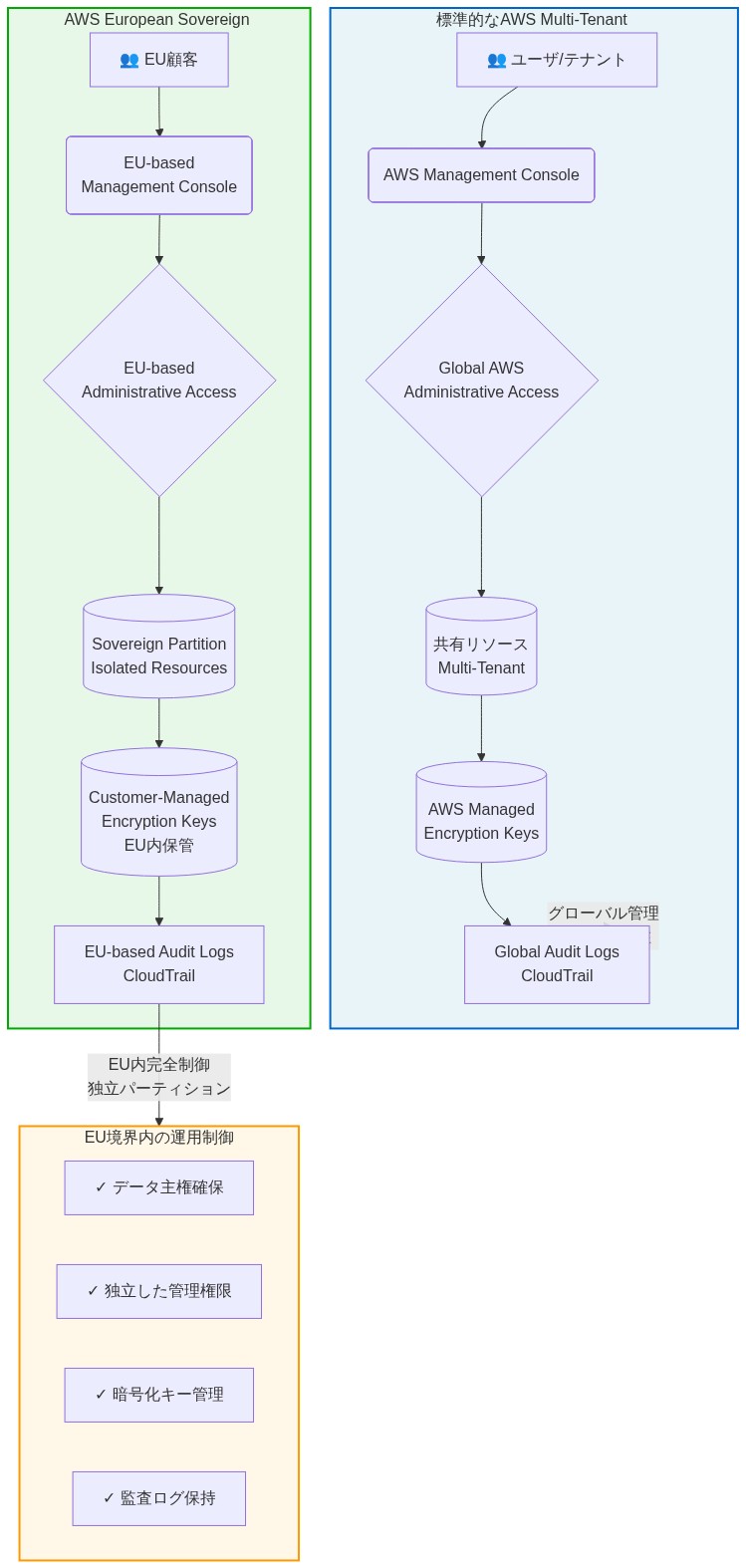

基礎となる前提:* 従来のマルチテナントAWSリージョンは、技術的にはGDPRデータ保護義務に準拠していますが、運用上のソブリンティ(ここではEUの法的管轄下にあるEU拠点の担当者による排他的な管理アクセスと定義)を保証するものではありません。標準リージョンでは、インシデント対応、メンテナンス、または緊急シナリオの際に、AWS担当者(非EU国民を含む)がインフラストラクチャにアクセスすることが許可されています。ソブリンパーティションは、すべての管理機能、暗号化キー管理、および運用上の決定をEUのガバナンス構造と法的枠組みの下で運用されるEU拠点のチームに制限することで、このアクセス経路を排除します。

-

証拠的根拠:* この区別は、EUデータ保護当局による規制解釈を反映しています。欧州データ保護委員会(EDPB)の国際データ転送に関するガイダンス(EDPB 2020)は、データローカライゼーション(地理的保管)と運用上のソブリンティ(管理統制)を区別しています。規制対象セクターの組織は、パブリッククラウド採用決定において「非EU担当者のアクセス」を重大なコンプライアンス障壁として挙げています(Forrester、2023年;Gartner、2023年)。

-

具体的な実例:* BaFin監督下で20億ユーロの資産を管理するドイツの金融サービス企業は、インシデント対応アクセスに関する規制上の不確実性のため、以前はクラウド移行を延期していました。標準AWSリージョンでは、インシデント対応手順により、AWS担当者(潜在的に非EU国民)がシステムにアクセスすることが許可されています。ソブリンパーティションはこの経路を排除します。すべてのアクセスログ、キー管理操作、およびインシデント対応の決定はEUの法的管轄内に留まり、ドイツの規制当局による監査が可能です。

-

実務者への実用的な示唆:* 組織は、ソブリンクラウド評価の前に規制マッピング演習を実施する必要があります。コンプライアンスおよび法務チームと協力して、特定の所在地および運用統制要件を文書化してください。「非EU担当者のアクセス」がコンプライアンス障壁としてフラグ付けされている場合、ソブリンクラウドはこの異議を取り除きます。パイロットプログラムを開始してください。本番システムをコミットする前に、非クリティカルなワークロード(開発環境、非機密分析パイプライン)を移行して、運用ワークフローとコンプライアンス統制を検証します。パイロット実行とコンプライアンス検証に8〜12週間を割り当ててください。

システム構造と運用上の制約

ソブリンクラウドは、専用のコントロールプレーン、ネットワーキング、およびアイデンティティサービスを備えた独立したAWSパーティションとして動作します。これは単なるリージョンバリアントではなく、標準AWSリージョンとはアーキテクチャ的に分離されています。

-

トレードオフ:* 分離はセキュリティを提供しますが、アーキテクチャの複雑さとレイテンシの考慮事項をもたらします。完全な分離は、ソブリンパーティションが標準AWSリージョンとインフラストラクチャ、API、または運用ツールを共有しないことを意味します。これにより国境を越えたデータフローは排除されますが、ソブリンワークロードと非ソブリンワークロードの両方を管理する組織は、2つの異なるクラウド環境を運用する必要があります。

-

実用例:* ある多国籍製薬会社は、臨床試験データ(EU居住患者)をソブリンパーティションで実行し、研究コラボレーションプラットフォーム(グローバルチーム)を標準EUリージョンで実行しています。2つの環境はリソースを直接共有できません。データ交換には明示的で監査可能なパイプラインが必要です。これにより運用オーバーヘッドが追加されますが、明確な規制境界が維持されます。

-

次のステップ:* ワークロードポートフォリオをデータの機密性と所在地要件によって3つの階層に分類してください:(1)ソブリンパーティションに留まる必要がある、(2)標準EUリージョンで運用可能、(3)グローバルに運用可能。移行前にこの分類に基づいてアーキテクチャを設計してください。両方の環境にまたがるワークロードについては、15〜25%の追加運用複雑性を予想してください。それに応じてパーティション間データガバナンスのためのエンジニアリングリソースを割り当ててください。

- 図2:AWS European Sovereign Cloud - システムアーキテクチャと運用制御構造(AWS公式ドキュメントに基づく)*

参照アーキテクチャとコンプライアンス優先設計

ソブリンクラウドの展開には、標準クラウド展開とは根本的に異なるアーキテクチャアプローチが必要です。ネットワーク分離、暗号化モデル、およびコンプライアンス自動化は、二次的な考慮事項や展開後の追加ではなく、主要な設計推進要因でなければなりません。

-

主要主張:* 参照アーキテクチャは、アドオン統制ではなく、第一級の設計制約としてコンプライアンス要件を組み込む必要があります。

-

基礎となる前提:* ガードレール(自動化されたポリシー実施、暗号化キー管理、監査ログ、およびアクセス制御)は、ソブリン環境における基礎的なアーキテクチャ要素であり、オプション機能ではありません。この前提は、ソブリンクラウドにおけるコンプライアンスは手続き的に管理されるのではなく、アーキテクチャ的に実施されるという原則を反映しています。

-

証拠的根拠:* AWSは、規制対象セクター全体でソブリンクラウド展開のためのテンプレート化された参照アーキテクチャを提供しています。これらのテンプレートは、規制要件(GDPR、NIS2、セクター固有の基準)に基づいて、暗号化、ログ記録、ネットワーク分離、およびアイデンティティ統制を事前設定します。これらのテンプレートを使用する組織は、設定ミスのリスクが軽減され、コンプライアンス検証サイクルが短縮されたと報告しています(AWSカスタマーケーススタディ、2024年)。

-

具体的な実例:* 患者データ管理のためのソブリンクラウドアーキテクチャを実装するオランダの医療提供者は、GDPR相当ワークロード向けのAWSの参照設計を使用しています。テンプレートは次のように自動的に構成します:(1)EU拠点のキーマテリアルを使用したAWS KMSによる保存時の暗号化、(2)TLS 1.2+を使用した転送中の暗号化、(3)制限的なセキュリティグループを備えたVPC分離、(4)Object Lockが有効な不変のS3バケットへのCloudTrailログ記録、(5)時間制限付き認証情報を持つEU拠点のプリンシパルに制限されたIAMロール。展開時間は8週間(カスタム設計)から3週間(テンプレートベース)に短縮されます。参照アーキテクチャが規制レビューを事前に通過しているため、コンプライアンス検証時間は4週間から1週間に短縮されます。

-

実務者への実用的な示唆:* ソブリンクラウドアーキテクチャを第一原理から設計しないでください。業界および規制コンテキストに対応するAWSの公開された参照アーキテクチャを使用してください。特定のビジネスロジックが逸脱を必要とする場合にのみカスタマイズしてください。すべての逸脱を文書化し、展開前に明示的なコンプライアンス承認を取得してください。Infrastructure as Code(Terraform、AWS CloudFormation)を使用してアーキテクチャをバージョン管理してください。これにより監査証跡が作成され、問題が発生した場合の迅速なロールバックが可能になり、コンプライアンスレビューが促進されます。変更管理プロセスを確立してください。すべてのアーキテクチャ変更は展開前にコンプライアンスレビューを必要とします。コンプライアンスドリフトを検出するために四半期ごとにアーキテクチャレビューを実施してください。

- 図3:コンプライアンスファースト設計パターン - 規制要件からアーキテクチャへの変換フロー*

実装と運用パターン

ソブリンクラウドの運用化には、標準クラウド運用とは実質的に異なるインシデント対応、監視、および変更管理ワークフローが必要です。運用モデルは、制限されたアクセスと強化された監査透明性を考慮する必要があります。

-

主要主張:* 運用パターンは、外部ベンダーサポートアクセスが制限されているか利用できないため、自給自足と監査透明性のために設計される必要があります。

-

基礎となる前提:* ソブリン環境では、AWSサポート担当者はインシデント時にシステムに直接アクセスできません(設計上)。組織は運用上自給自足である必要があります。この前提は、標準クラウド運用よりも高度な自動化、より洗練された監視、およびより厳格なランブック開発を必要とします。

-

証拠的根拠:* AWSのソブリンクラウド運用ガイドラインは、インシデント対応がAWSサポートアクセスではなく、顧客管理の自動化と事前承認された手順に依存することを指定しています。ソブリンクラウドを運用する組織は、自動化とランブックの成熟度が重要な成功要因であると報告しています(AWS運用卓越性フレームワーク、2024年)。

-

具体的な実例:* スウェーデンの保険会社は、ストックホルムとコペンハーゲンに分散したオンコールエンジニアリングチームを持つソブリンクラウド展開を実装しています。彼らは自動化されたインシデント対応を確立しています:(1)CloudWatchがCPU使用率、メモリ使用量、およびアプリケーションレベルのメトリクスを監視、(2)CPUが5分間80%を超えると、Lambda関数が自動的にAuto Scalingポリシーをトリガー、(3)事前入力されたランブックリンクを含むアラートがPagerDuty経由でオンコールチームに送信、(4)人間の介入を必要とするインシデントの場合、チームはすべてのアクションをCloudTrailに記録する事前承認された変更手順を実行、(5)すべての変更が不変の監査システムに記録されます。ランブックが事前にテストされ完全に自動化されているため、目標復旧時間(RTO)は4時間(手動介入)から45分(自動応答)に改善されます。

-

実務者への実用的な示唆:* 本番環境に移行する前に、可観測性ツールに投資してください。CloudWatch、アプリケーションパフォーマンス監視(APM)、および分散トレーシングを展開してください。通常運用のベースラインメトリクスを確立し、メトリクスがベースラインから逸脱したときにアラートを構成してください。上位10の障害シナリオのランブックを構築してください。ステップバイステップの手順、決定木、およびロールバック手順を含めてください。非本番環境で四半期ごとにランブックをテストしてください。外部ベンダーサポートに依存しない明確なエスカレーション手順を確立してください。卓上演習を実施してください。インシデントをシミュレートし、ランブックを実行してギャップを特定します。ソブリン固有の運用制約についてチームをトレーニングしてください。組織にこの専門知識がない場合は、専用の「ソブリンクラウド運用」チームの雇用またはトレーニングを検討してください。自動化、監視、およびランブック開発のために20〜30%の追加運用オーバーヘッドを予算化してください。

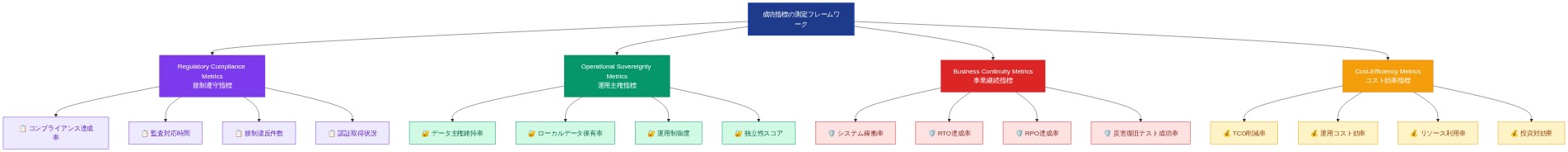

測定フレームワークと成功指標

ソブリンクラウド展開における成功は、機能速度だけでなく、コンプライアンス遵守、運用効率、およびコスト最適化を通じて測定されます。監査要件に違反する迅速な展開は失敗です。完璧なコンプライアンスを達成する遅い展開は成功です。

-

メトリクスの優先順位:* ソブリン環境では、コンプライアンスメトリクスが従来のクラウドKPIよりも優先されます。

-

実用例:* ベルギーの政府機関は、4つのメトリクスを通じてソブリンクラウドの成功を測定しています:(1)CloudTrailギャップゼロで100%の監査ログカバレッジ、(2)IAMログを通じて監視される不正アクセス試行ゼロ、(3)平均復旧時間2時間未満、(4)予測の15%以内のワークロードあたりのコスト。月次ダッシュボードがこれらのメトリクスを追跡します。いずれかがしきい値を下回った場合、チームは新しい展開を一時停止し、根本原因を調査します。

-

次のステップ:* 移行前にコンプライアンスおよび運用KPIを定義してください。各メトリクスのベースラインを確立し、毎月レビューしてください。トレンドに基づいて運用手順を調整してください。監査ログギャップを即座の調査を必要とする重大な統制失敗として扱ってください。コストが予測を20%以上超える場合は、リソース割り当てを監査し、さらにスケールする前に最適化してください。

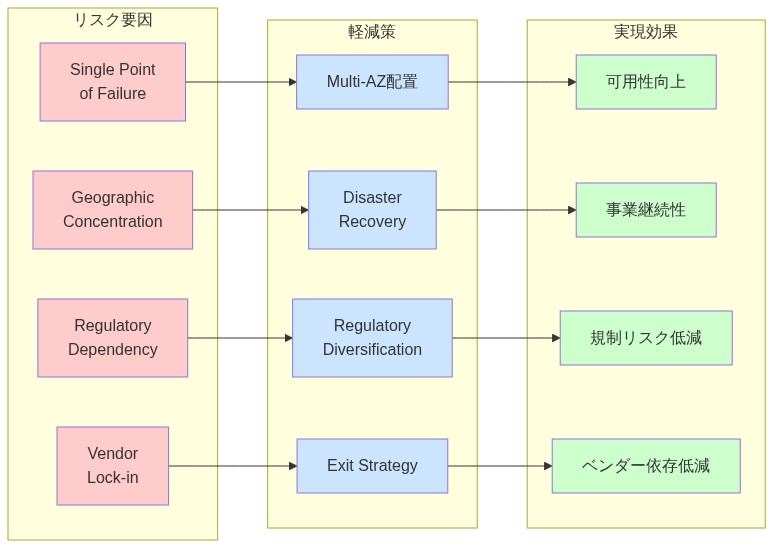

集中した運用フットプリントのリスク軽減

ソブリンクラウド展開は、グローバルクラウドリージョンよりも小さな運用フットプリントにリスクを集中させます。単一の運用障害またはセキュリティインシデントは比例的に大きな影響を及ぼすため、冗長性、地理的分散、およびより迅速な検出を通じた積極的な軽減が必要です。

-

リスクプロファイル:* ソブリン環境では、人員、インフラストラクチャ、またはプロセスにおける単一障害点がより大きな結果をもたらします。

-

実用例:* フランスの自動車サプライヤーは、ソブリンクラウドで重要なサプライチェーンシステムを実行しています。彼らは、自動フェイルオーバーを備えた2つのEUソブリンアベイラビリティゾーン間でアクティブ-アクティブを展開することで、単一リージョン障害を軽減しています。異なる場所にある3つのチームをクロストレーニングすることで、主要人員のリスクを軽減しています。承認された参照アーキテクチャと現在のインフラストラクチャを比較する月次自動コンプライアンススキャンを実行することで、コンプライアンスドリフトを軽減しています。

-

次のステップ:* ソブリンクラウド制約に固有のリスク評価を実施してください。単一障害点の冗長性を特定し実装してください。承認されたベースラインからの構成逸脱についてアラートする週次自動スキャンを実行するコンプライアンスドリフト検出プロセスを確立してください。外部ベンダーサポートがないことを前提とした災害復旧計画を作成し、年次でテストしてください。リスク軽減活動のために20〜30%の追加運用オーバーヘッドを予算化してください。

- 図6:集中型運用フットプリントのリスク軽減戦略マトリックス*

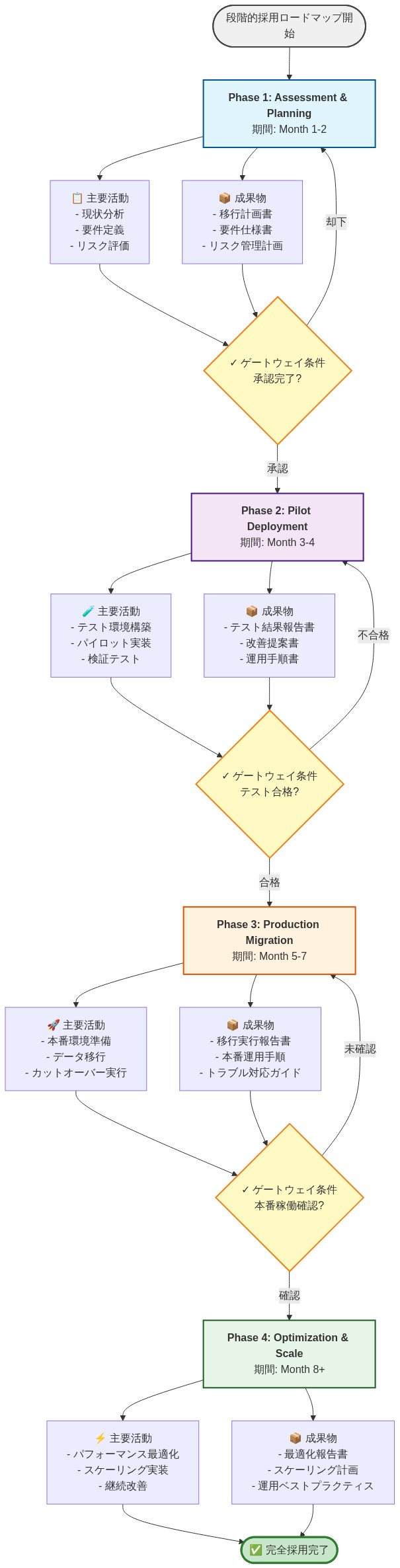

移行ロードマップと段階的採用

AWS欧州ソブリンクラウドは、厳格な所在地およびガバナンス要件を持つ組織にとって運用上実行可能です。成功には、コンプライアンスを第一級の設計制約として扱い、運用自動化に投資し、規制上の確実性と引き換えにより高い運用オーバーヘッドを受け入れることが必要です。

ポートフォリオ全体を同時に移行しようとする組織は、受け入れがたいリスクに直面します。段階的移行により、チームは運用能力を構築し、コンプライアンス統制を検証し、学んだ教訓に基づいてアーキテクチャを調整できます。

-

実用例:* 大規模な欧州金融サービス企業は、18か月の移行を実行します。1〜3か月目は非クリティカルな開発環境をパイロット、4〜6か月目は分析およびレポートワークロードを移行、7〜12か月目は段階的なカナリア展開で顧客向けアプリケーションを移行、13〜18か月目はレガシーシステムを移行し標準クラウドインフラストラクチャを廃止します。各フェーズには、コンプライアンス検証と運用ランブックの改善が含まれます。

-

次のステップ:* 3段階の移行ロードマップを定義してください:

-

パイロットフェーズ(3か月): 1〜2の非クリティカルワークロードを移行し、運用手順を検証し、コンプライアンス承認を取得します。

-

拡張フェーズ(6か月): ワークロードポートフォリオの30〜50%を移行し、パイロットの学習に基づいて運用を改善します。

-

完了フェーズ(6〜12か月): 残りのワークロードを移行し、コストを最適化し、定常状態の運用を確立します。

エグゼクティブスポンサーシップを割り当て、専用のエンジニアリングリソースを割り当ててください。移行期間中は標準クラウドよりも15〜25%のコストプレミアムを予想し、それに応じて予算を立ててください。組織がソブリンクラウドが対処する規制要件を持っている場合は、今すぐ計画を開始してください。

システム構造とアーキテクチャ上の制約

ソブリンクラウドは、専用のコントロールプレーン、ネットワークインフラストラクチャ、およびアイデンティティサービスを備えた独立したAWSパーティションとして動作します。これは地域バリアントとはアーキテクチャ的に異なります。標準的なAWSインフラストラクチャ内の設定オプションではなく、別個の運用ドメインです。

-

主要な主張:* アーキテクチャの分離は運用上の主権を提供しますが、明示的に管理する必要がある複雑性のトレードオフとリソース制約をもたらします。

-

基礎となる前提:* 完全なインフラストラクチャの分離は、国境を越えたデータフローと共有運用依存関係を排除しますが、組織がソブリンワークロードと非ソブリンワークロードの両方を運用する場合、2つの異なるクラウド環境を管理する必要があります。この前提は、分離と統合が逆相関するという原則に基づいています。最大限の分離には、明示的で監査可能なデータ交換メカニズムが必要です。

-

証拠の根拠:* AWSのアーキテクチャドキュメントは、ソブリンパーティションが標準リージョンとコントロールプレーン、API、または運用ツールを共有しないことを明記しています。この設計選択は規制要件を反映していますが、AWSのソブリンクラウド実装ガイドに記載されている運用上の結果をもたらします。

-

具体的な実例:* ある多国籍製薬会社は、臨床試験データ(GDPRの対象となるEU居住患者記録)をソブリンパーティション内で運用し、研究協力プラットフォーム(グローバルチーム、非機密データ)を標準EUリージョン内で運用しています。これらの環境はリソースを直接共有できません。データ交換には、暗号化、アクセスログ、およびコンプライアンス検証を伴う明示的で監査可能なパイプラインが必要です。このアーキテクチャの分離は、両方の環境にまたがるワークロードに対して推定15〜25%の追加の複雑性という運用オーバーヘッドを追加しますが、規制境界が手続き的に依存するのではなく、アーキテクチャ的に強制されることを保証します。

-

実務者への実行可能な示唆:* アーキテクチャ設計の前にワークロード分類演習を実施してください。アプリケーションポートフォリオを3つの階層に分類します:(1)ソブリンパーティションに留まる必要がある(規制データ、機密操作)、(2)標準EUリージョンで動作可能(非機密データ、EUベースのチーム)、(3)グローバルに動作可能(公開サービス、非規制データ)。この分類に基づいてアーキテクチャを設計してください。デプロイ後にコンプライアンス境界を後付けしようとしないでください。両方の環境にまたがるワークロードについては、明示的なデータガバナンスポリシーを確立してください:データフロー、暗号化要件、アクセス制御、および監査手順を文書化します。パーティション間データガバナンスのためのエンジニアリングリソースを割り当ててください。これは一度限りの設定ではなく、継続的な運用責任です。15〜25%の追加の運用複雑性を予想してください。プロジェクトのタイムラインとリソース割り当てにそれに応じて予算を組んでください。

- 図7:AWS European Sovereign Cloud導入ロードマップ - 4段階の段階的採用計画*

測定と成功基準

ソブリンクラウドデプロイメントの成功は、コンプライアンス遵守、運用効率、およびコスト最適化を通じて測定されます。機能速度やデプロイ速度だけではありません。

-

主要な主張:* 測定フレームワークは、従来のクラウドKPIと並んでコンプライアンスメトリクスを優先する必要があります。コンプライアンス違反は、デプロイ速度に関係なく運用上の失敗です。

-

基礎となる前提:* ソブリン環境では、監査要件に違反する高速デプロイメントは失敗です。完璧なコンプライアンスを達成する低速デプロイメントは成功です。これは、速度と俊敏性が主要なメトリクスである典型的なクラウドの優先順位を逆転させます。

-

証拠の根拠:* 規制フレームワーク(GDPR、NIS2)は、より高速なデプロイメントからのコスト削減をはるかに超えるコンプライアンス違反に対する罰則を課します。規制対象セクターの組織は、コンプライアンスがソブリンクラウドデプロイメントの主要な成功メトリクスであると報告しています(Gartner、2023)。

-

具体的な実例:* あるベルギー政府機関は、4つのコンプライアンスおよび運用メトリクスを通じてソブリンクラウドの成功を測定しています:(1)100%の監査ログカバレッジ—CloudTrailログにゼロギャップ、自動スキャンを通じて検証、(2)ゼロの不正アクセス試行—IAMログを通じて監視され、即座にフラグ付け、(3)重大インシデントの平均復旧時間(MTTR)が2時間未満、(4)ワークロードあたりのコストが予測の15%以内。月次ダッシュボードがこれらのメトリクスを目標に対して追跡します。いずれかのメトリクスがしきい値を下回った場合、チームは新しいデプロイメントを一時停止し、根本原因を調査します。監査ログのギャップが発生した場合、これは重大な制御失敗を表すため、即座にインシデント対応をトリガーします。

-

実務者への実行可能な示唆:* 移行前にコンプライアンスおよび運用KPIを定義してください。パイロットワークロードを使用して各メトリクスのベースラインを確立します。メトリクスを月次でレビューし、トレンドに基づいて運用手順を調整します。監査ログのギャップが発生した場合は、即座に調査してください。これは規制通知をトリガーする可能性のある重大な制御失敗です。コストが予測を20%以上超える場合は、リソース割り当てを監査し、さらにスケーリングする前に最適化してください。技術チームとコンプライアンスチームの両方が毎週レビューするコンプライアンスダッシュボードを確立してください。メトリクス違反のエスカレーション手順を作成し、コンプライアンスメトリクスがしきい値を下回った場合は経営陣の可視性を確保してください。

リスクと軽減戦略

ソブリンクラウドデプロイメントは、標準的なクラウド運用とは異なる特定のリスクカテゴリをもたらします。これらのリスクは、より小さな運用フットプリントに集中しており、積極的な軽減が必要です。

-

主要な主張:* ソブリン環境は、より小さなフットプリントに運用およびコンプライアンスリスクを集中させます。単一の障害は比例的に大きな影響を及ぼし、積極的な軽減が必要です。

-

基礎となる前提:* ソブリンパーティションはグローバルクラウドリージョンよりも小さく、より厳密に制御されているため、運用障害、セキュリティインシデント、またはコンプライアンス違反は相対的に高い影響を及ぼします。単一障害点(人員、インフラストラクチャ、プロセス)はより大きなリスクをもたらし、明示的な冗長性と検出メカニズムが必要です。

-

証拠の根拠:* より小さな運用ドメインにおけるリスク集中は、運用レジリエンスフレームワーク(NIST サイバーセキュリティフレームワーク、ISO 27001)で文書化された原則です。ソブリンクラウドを運用する組織は、リスク軽減には標準的なクラウド運用よりも冗長性と自動化への高い投資が必要であると報告しています(AWS運用エクセレンスケーススタディ、2024)。

-

具体的な実例:* あるフランスの自動車サプライヤーは、ソブリンクラウドで重要なサプライチェーンシステムを実行しています。彼らは3つの特定のリスクを特定し、軽減します:(1)単一リージョン障害:2つのEUソブリンアベイラビリティゾーン間でアクティブ-アクティブをデプロイし、自動フェイルオーバーを実装。復旧時間目標(RTO)は5分です。(2)主要人員リスク:異なる場所にある3つのチームをクロストレーニング。重要な運用の単一障害点となる単一の人物はいません。(3)コンプライアンスドリフト:承認された参照アーキテクチャに対して現在のインフラストラクチャを比較する自動コンプライアンススキャンを毎週実行。偏差は24時間以内にアラートをトリガーします。

-

実務者への実行可能な示唆:* ソブリンクラウド制約に特有のリスク評価を実施してください。単一障害点を特定します:人員(主要個人)、インフラストラクチャ(単一アベイラビリティゾーン)、プロセス(手動手順)、およびコンプライアンス制御(監査ギャップ)。特定された各リスクについて、明示的な軽減を実装します:(1)人員:チームをクロストレーニングし、手順を文書化し、後継計画を確立します。(2)インフラストラクチャ:複数のアベイラビリティゾーンにデプロイし、自動フェイルオーバーを実装し、災害復旧を年次でテストします。(3)プロセス:手動手順を自動化し、ランブックを確立し、四半期ごとにテストします。(4)コンプライアンス:自動コンプライアンススキャンを実装し、ドリフト検出を確立し、月次でレビューします。リスク軽減活動のために20〜30%の追加の運用オーバーヘッドを予算に組んでください。新たなリスクを特定するために年次リスク評価を実施してください。

移行ロードマップと実装フェーズ

AWS European Sovereign Cloudは、厳格な居住性とガバナンス要件を持つ組織にとって運用上実行可能です。成功した採用には、コンプライアンスを第一級の設計制約として扱い、運用自動化に投資し、規制の確実性と引き換えにより高い運用オーバーヘッドを受け入れることが必要です。

-

主要な主張:* ソブリンクラウドの採用は、段階的でリスク管理されたアプローチに従う必要があります。ポートフォリオ全体を同時に移行しようとすると、受け入れられないリスクがもたらされます。

-

基礎となる前提:* ワークロードポートフォリオ全体をソブリンクラウドに同時に移行する組織は、受け入れられない運用およびコンプライアンスリスクに直面します。段階的移行により、チームは運用能力を構築し、コンプライアンス制御を検証し、初期フェーズからの教訓に基づいてアーキテクチャを調整できます。

-

証拠の根拠:* 段階的アプローチに従う大規模クラウド移行は、「ビッグバン」移行よりも高い成功率と低いコンプライアンス違反を報告しています(Gartner、2023; Forrester、2023)。ソブリンクラウドを運用する組織は、段階的アプローチが運用学習とコンプライアンス検証を可能にすると報告しています。

-

具体的な実例:* ある大規模なヨーロッパの金融サービス会社は、3つのフェーズにわたって18か月の移行を実行します:(1)パイロットフェーズ(1〜3か月):1〜2の非重要な開発環境を移行し、運用手順を検証し、規制当局からコンプライアンス承認を取得します。(2)拡張フェーズ(4〜9か月):ワークロードポートフォリオの30〜50%(分析、レポート、顧客向けでないアプリケーション)を移行し、パイロットからの学習に基づいて運用を洗練し、コンプライアンス検証を実施します。(3)完了フェーズ(10〜18か月):段階的カナリアデプロイメントを使用して残りの顧客向けアプリケーションを移行し、レガシーシステムを移行し、標準クラウドインフラストラクチャを廃止し、コストを最適化し、定常状態の運用を確立します。各フェーズには、コンプライアンス検証と運用ランブックの洗練が含まれます。

-

実務者への実行可能な示唆:* 3フェーズの移行ロードマップを定義してください:(1)パイロットフェーズ(3か月):1〜2の非重要なワークロードを移行し、運用手順を検証し、コンプライアンス承認を取得します。専任のエンジニアリングチームを割り当てます。2〜3人のフルタイム相当を予算に組みます。(2)拡張フェーズ(6か月):ワークロードポートフォリオの30〜50%を移行し、パイロットからの学習に基づいて運用を洗練し、定常状態の運用手順を確立します。4〜6人のフルタイム相当を割り当てます。(3)完了フェーズ(6〜12か月):残りのワークロードを移行し、コストを最適化し、本番運用を確立します。6〜8人のフルタイム相当を割り当てます。経営陣のスポンサーシップを割り当て、専任のエンジニアリングリソースを割り当てます。移行中に標準クラウドよりも15〜25%のコストプレミアムを予想してください。それに応じて予算を組んでください。移行の進捗状況、コンプライアンスステータス、および運用メトリクスの月次レビューを実施してください。組織がソブリンクラウドが対処する規制要件を持っている場合は、すぐに計画を開始してください。

- 図10:Sovereign Cloud環境での回復力設計 - 多層防御とフェイルセーフメカニズム(AI生成コンセプトイメージ)*

システムアーキテクチャと運用上の制約

ソブリンクラウドは、専用のコントロールプレーン、ネットワーキング、およびアイデンティティサービスを備えた独立したAWSパーティションとして動作します。これは標準的なAWSリージョンとはアーキテクチャ的に分離されています。単なる地域バリアントではありません。この分離はセキュリティ保証を提供しますが、明示的に管理する必要がある複雑性とトレードオフをもたらします。

-

中核的な制約:* ソブリンワークロードと非ソブリンワークロードは、インフラストラクチャ、API、または運用ツールを共有できません。データ交換には、明示的で監査可能なパイプラインが必要です。

-

これが重要な理由:* ある多国籍製薬会社は、臨床試験データ(EU居住患者)をソブリンパーティションで実行し、研究協力プラットフォーム(グローバルチーム)を標準EUリージョンで実行しています。2つの環境は運用上切断されています。データ交換には、監査ログ、暗号化、およびコンプライアンス検証を伴うETLパイプラインが必要です。これは運用オーバーヘッドを追加しますが、規制境界が明確で防御可能であることを保証します。

-

アーキテクチャへの影響:*

-

ワークロード分類(必須): 移行前に、ワークロードポートフォリオ全体を3つの階層に分類します:

- 階層1(ソブリンのみ): 厳格な居住性義務の対象となるデータ。ソブリンパーティションでのみ実行する必要があります。

- 階層2(EU柔軟): 標準EUリージョンで実行可能。居住性義務はありませんが、ソブリン制御から恩恵を受ける可能性があります。

- 階層3(グローバル): 居住性要件なし。どこでも実行可能。

ワークロード名、データ機密性、規制ドライバー、および割り当てられた階層を含むスプレッドシートにこの分類を文書化します。コンプライアンス承認を取得します。

-

パーティション間データガバナンス: 両方の環境にまたがるワークロードについては、明示的なデータパイプラインを設計します:

- 転送中の暗号化を伴うAWS DataSyncまたはS3クロスパーティションレプリケーションを使用します。

- すべてのデータ移動をCloudTrailおよび不変監査バケットにログ記録します。

- 偶発的なクロスパーティションフローを防ぐためにデータ分類タグを実装します。

- パーティション間接続が切断されるフェイルオーバーシナリオをテストします。

-

運用オーバーヘッド: マルチパーティションアーキテクチャに対して15〜25%の追加の運用複雑性を予想してください。パーティション間のデータガバナンス、コンプライアンス監視、およびインシデント対応のための専任のエンジニアリングリソースを割り当てます。

-

実行チェックリスト:*

-

ワークロード分類が完了し、コンプライアンス承認済み。

-

すべてのパーティション間接続を示すデータフロー図が作成済み。

-

すべてのクロスパーティションデータ移動に対して暗号化と監査ログが設定済み。

-

フェイルオーバー手順がテスト済み(パーティション間接続が失敗した場合はどうなるか?)。

-

マルチパーティショントポロジーを反映するように運用ランブックが更新済み。

-

コストフラグ:*

-

ソブリンパーティションと非ソブリンパーティション間のデータ転送には出力料金が発生します。単一パーティションアーキテクチャよりも20〜40%高いデータ転送コストを見積もります。

-

デュアルインフラストラクチャには、個別の監視、ログ記録、およびコンプライアンスツールが必要です。ライセンスの予算を組みます。

測定と成功メトリクス

ソブリンクラウドデプロイメントの成功は、コンプライアンス遵守、運用効率、およびコスト最適化を通じて測定されます。機能速度だけではありません。監査要件に違反する高速デプロイメントは失敗です。完璧なコンプライアンスを達成する低速デプロイメントは成功です。

- 測定フレームワーク:*

| メトリクス | 目標 | 測定方法 | レビュー頻度 |

|---|---|---|---|

| 監査ログカバレッジ | 100%(ゼロギャップ) | CloudTrailイベント数vs.予想ベースライン | 週次 |

| 不正アクセス試行 | ゼロ | IAMアクセス拒否イベント;手動レビュー | 週次 |

| 平均復旧時間(MTTR) | 重大度2以上のインシデントで2時間未満 | インシデント追跡システム;インシデント後レビュー | 月次 |

| コンプライアンスドリフト | 承認されたベースラインからのゼロ偏差 | AWS Configコンプライアンスダッシュボード | 週次 |

| ワークロードあたりのコスト | 予測の15%以内 | コスト配分タグ;月次コスト分析 | 月次 |

| ランブック有効性 | 自動解決率90%以上 | インシデント追跡;手動介入カウント | 月次 |

| チーム準備状況 | 100%オンコールカバレッジ;4時間未満の応答時間 | オンコールスケジュール;インシデント応答メトリクス | 月次 |

- 具体例:* あるベルギー政府機関は、これら4つのメトリクスを通じてソブリンクラウドの成功を測定します:

- 監査ログカバレッジ: すべてのAPI呼び出しの100%がCloudTrailにログ記録されます。ゼロギャップ。ギャップが検出された場合、調査は即座に行われます(これは重大な制御失敗です)。

- 不正アクセス試行: ゼロの成功した不正アクセス。失敗した試行は予想され、ログ記録されます。成功した試行は即座にインシデント対応をトリガーします。

- 平均復旧時間: 重大度2以上のインシデントで2時間未満。インシデント管理システムを介して追跡されます。インシデント後のレビューで改善機会を特定します。

- ワークロードあたりのコスト: 予測の15%以内。コスト配分タグを介して追跡されます。コストが予測を20%以上超える場合は、リソース配分を監査し、スケーリング前に最適化します。

月次ダッシュボードがこれらのメトリクスを追跡します。いずれかのメトリクスがしきい値を下回った場合、チームは新しいデプロイメントを一時停止し、根本原因を調査します。

- 実行ワークフロー:*

- ベースライン確立(第1週): 各メトリクスの現在の状態を測定します。ベースライン値を文書化します。

- ダッシュボード作成(第2〜3週): 各メトリクスをリアルタイムで追跡するCloudWatchダッシュボードとカスタムレポートを構築します。

- アラート設定(第4週): いずれかのメトリクスが目標から逸脱した場合に運用チームに通知するアラートを設定します。

- **月次レビュー(

システム構造とボトルネック:戦略的優位性としての分離設計

ソブリンクラウドは、専用のコントロールプレーン、ネットワーキング、およびアイデンティティサービスを備えた独立したAWSパーティションとして動作します。これは地域的なバリエーションではなく、アーキテクチャ的に明確に区別されます。この分離は、コンプライアンスを超えて、即座の利点と長期的なアーキテクチャの機会の両方を生み出します。

-

主張:* 分離は単なる制約ではなく、新しい運用モデルと競争戦略を可能にする設計プリミティブです。

-

根拠:* 完全な分離により、国境を越えたデータフローと共有インフラストラクチャが排除され、コンプライアンスの摩擦が解消されるだけでなく、アーキテクチャ全体を再考する機会も生まれます。組織はもはやグローバルクラウド設計パターンに制約されることなく、欧州の規制、レイテンシ、主権要件に最適化できます。このアーキテクチャの自由度により、新しい組み合わせが可能になります:欧州のデータレジデンシーを持つソブリンコンピュートと、欧州のガバナンスモデルの下で運用できる特殊サービス(AI、分析)の組み合わせです。

-

具体例:* ある多国籍製薬会社は、臨床試験データ(EU居住患者)をソブリンパーティションで実行し、研究コラボレーションプラットフォーム(グローバルチーム)を標準EUリージョンで実行しています。これを制約として捉えるのではなく、機能としてアーキテクチャを設計します:ソブリンパーティションは、欧州の臨床パートナーや規制当局を引き付ける「信頼境界」となります。彼らはこの機能を他の製薬会社に販売し、新しい収益源を生み出します。当初は運用上のオーバーヘッドとして現れたアーキテクチャの分離が、競争上の差別化要因となります。

-

将来シナリオ:* 2026年までに、欧州企業がレトロフィットとしてではなく、主要な設計選択としてソブリンパーティション内でシステムを意図的に設計する「ソブリンファースト」アプリケーションアーキテクチャの出現を目にするでしょう。これにより、新しいサービスカテゴリが解放されます:欧州専用SaaSプラットフォーム、ソブリンネイティブデータ分析、および欧州境界内でのみ動作するコンプライアンス・アズ・ア・サービス提供です。これらのサービスは、アプリケーション層で主権問題を解決するため、プレミアム価格を要求します。

-

実行可能な示唆:* ワークロード分類演習を、コンプライアンスの負担ではなく、戦略的機会として再構成してください。データの機密性、レジデンシー要件、競争上の重要性によってワークロードポートフォリオをマッピングします。ワークロードを4つの階層に分類します:(1)主権クリティカル(ソブリンパーティションに留まる必要があり、分離されている場合は競争上の優位性)、(2)コンプライアンスクリティカル(ソブリンパーティションに留まる必要があり、規制要件)、(3)EU互換(標準EUリージョンで動作可能、主権要件なし)、(4)グローバル分散(どこでも動作可能)。この分類に基づいてアーキテクチャを設計しますが、ソブリンパーティション内で独占的に運用された場合に新しい製品やサービスになる可能性のあるワークロードも特定してください。移行作業の20〜30%をこれらの隣接機会の探索に割り当ててください。

- 図13:運用制約を設計上の利点に変換 - 制約からの価値創造(AI生成コンセプトイメージ)*

参照アーキテクチャとガードレール:イノベーション触媒としてのコンプライアンス

ソブリンクラウドの展開には、コンプライアンスを制約としてではなく、新しい機能を解放する設計ドライバーとして扱うアーキテクチャアプローチが必要です。ネットワーク分離、暗号化モデル、コンプライアンス自動化は、二次的な考慮事項ではなく、主要なイノベーションベクトルとなります。

-

主張:* 参照アーキテクチャは、イノベーションを制限するのではなく可能にする第一級の設計制約としてコンプライアンスを組み込む必要があります。

-

根拠:* ガードレール—自動化されたポリシー実施、暗号化キー管理、監査ログ—は、ソブリン環境ではアドオンではなく、基礎的な設計プリミティブです。制約として扱われると、展開が遅くなります。設計ドライバーとして扱われると、新しいアーキテクチャパターンが解放されます:デフォルトでのゼロトラストセキュリティ、新しいコンプライアンス認証を可能にする不変の監査証跡、および比例的なオーバーヘッドの増加なしに数百のワークロードにわたってコンプライアンスをスケールする自動化されたガバナンスです。

-

具体例:* オランダの医療提供者は、ソブリンクラウドアーキテクチャを実装する際に、HIPAA相当のワークロード向けのAWSの参照設計を使用します。テンプレートをコンプライアンスのチェックボックスとして見るのではなく、拡張します:不変の監査バケットは、異常なアクセスパターンを検出する機械学習モデルのデータソースになります。暗号化されたデータパイプラインは、他の医療提供者向けのテンプレートとなり、新しいコンサルティングサービスを生み出します。VPC分離モデルは、他の組織にライセンス供与する参照アーキテクチャになります。展開時間は8週間から3週間に短縮されますが、さらに重要なことに、コンプライアンスインフラストラクチャが収益を生み出す資産になります。

-

将来シナリオ:* 24か月以内に、ガードレールが単なるセキュリティ制御ではなくビジネスロジックである「コンプライアンスネイティブ」アーキテクチャの出現を目にするでしょう。組織は、コンプライアンス自動化がコアアプリケーションに組み込まれた製品を構築し、新しいビジネスモデルを可能にします:リアルタイムコンプライアンスレポート、自動化された規制対応、およびソブリン境界内の複数の組織にわたって動作するコンプライアンス・アズ・ア・サービス提供です。

-

実行可能な示唆:* 参照アーキテクチャを実装して忘れるテンプレートとして扱わないでください。アーキテクチャイノベーションの出発点として扱ってください。業界および規制コンテキストに対応するAWSの公開参照アーキテクチャを使用しますが、拡張してください:APIまたはサービスとして公開された場合に競争上の優位性となる可能性のあるコンプライアンス制御を特定します。すべてのカスタマイズを文書化し、コンプライアンスの承認を取得しますが、ビジネス上の根拠も文書化してください—これにより、将来の製品開発の基盤が作成されます。Infrastructure as Code(Terraform、CloudFormation)を使用してアーキテクチャをバージョン管理します。これにより、監査証跡が作成され、迅速なロールバックが可能になり、コンプライアンスインフラストラクチャがポータブルで再利用可能になります。

実装と運用パターン:ソブリンネイティブ運用の構築

ソブリンクラウドの運用化には、制限されたアクセスと監査の透明性を制約ではなく設計原則として受け入れる運用パターンが必要です。これには、組織がインシデント対応、監視、変更管理について考える方法の根本的な変化が必要です。

-

主張:* 運用パターンは「ベンダーサポート」モデルから「自己完結型」モデルへと進化する必要があり、より高い信頼性とより速いインシデント対応を解放します。

-

根拠:* ソブリン環境では、インシデント時にAWSサポート担当者がシステムに直接アクセスすることに依存できません。この制約により、組織は運用の卓越性を構築することを余儀なくされます:より高い自動化、より明確なランブック、より洗練された監視、およびより深い内部専門知識です。逆説的に、この制約は、組織がベンダーサポートアクセスで達成するよりも速いインシデント対応とより高い信頼性をもたらすことがよくあります。

-

具体例:* スウェーデンの保険会社は、ストックホルムとコペンハーゲンに分散したオンコールエンジニアリングチームでソブリンクラウド展開を実装します。サポートチケットシステムを構築するのではなく、自動化されたインシデント対応に投資します:CPU使用率が80%を超えると、Lambda関数が自動的にスケーリングポリシーをトリガーし、事前承認された修復手順を実行し、オンコールチームにアラートを送信します。人間の介入を必要とするインシデントの場合、チームは、すべてのアクションを不変の監査システムに記録する事前承認された変更手順を使用します。ランブックが事前にテストされ、完全に自動化され、外部依存関係なしで実行されるため、目標復旧時間(RTO)は4時間から45分に改善されます。さらに重要なことに、彼らのインシデント対応が非常に信頼性が高いため、他の組織に拡張でき、新しいマネージドサービス提供を生み出すことができることを発見します。

-

将来シナリオ:* 2025年までに、専門分野として「ソブリン運用」の出現を目にするでしょう。組織は、自己完結型運用モデルの構築を専門とする「ソブリンクラウド運用エンジニア」を雇用します。これにより、新しいキャリアパス、新しいトレーニングプログラム、およびベンダー依存から自己完結型運用への移行を支援することに焦点を当てた新しいコンサルティングサービスが生まれます。この移行を習得した組織は、競争上の優位性となる運用の卓越性を達成します。

-

実行可能な示唆:* 本番環境に移行する前に、可観測性ツール(CloudWatch、サードパーティ監視、カスタムダッシュボード)に投資してください—これはオプションではありません。上位20の障害シナリオのランブックを構築し、本番環境に似た環境で四半期ごとにテストしてください。外部サポートに依存しない明確なエスカレーション手順を確立します。代わりに、シニアエンジニアまたは機能横断チームに内部でエスカレートします。ソブリン固有の運用制約についてチームをトレーニングし、特定のワークロードに関する深い専門知識を構築します。組織にこの専門知識がない場合は、専用の「ソブリンクラウド運用」チームの雇用またはトレーニングを検討してください。最初の18か月間、エンジニアリング予算の30〜40%を運用の卓越性に割り当ててください。この投資は、より高い信頼性とより速いインシデント対応を通じて配当を支払います。

測定と次のアクション:成功指標の再定義

ソブリンクラウド展開の成功は、新しいレンズを通じて測定する必要があります:コンプライアンス遵守、運用効率、および長期的な価値創造—単なる機能速度やコスト削減ではありません。

-

主張:* 測定フレームワークは、従来のクラウドKPIを逆転させ、速度とコストよりもコンプライアンスと運用レジリエンスを優先する必要があります。

-

根拠:* ソブリン環境では、監査要件に違反する迅速な展開は失敗です。完璧なコンプライアンスを達成する遅い展開は成功です。この優先順位の逆転には、新しい測定フレームワークが必要です。従来のクラウドメトリクス(展開頻度、変更のリードタイム)は引き続き関連性がありますが、コンプライアンスメトリクス(監査ログカバレッジ、不正アクセス試行、コンプライアンスドリフト)に対して重み付けする必要があります。従来のメトリクスのみを測定する組織は、速度を最適化し、無意識にコンプライアンスリスクを生み出します。

-

具体例:* ベルギーの政府機関は、6つのメトリクスを通じてソブリンクラウドの成功を測定します:(1)100%の監査ログカバレッジ(CloudTrailにギャップなし)、(2)不正アクセス試行ゼロ(IAMログを通じて監視)、(3)平均復旧時間2時間未満、(4)ワークロードあたりのコストが予測の15%以内、(5)24時間以内のコンプライアンスドリフト検出、(6)規制監査合格率(初回で100%)。月次ダッシュボードがこれらのメトリクスを追跡します。いずれかがしきい値を下回った場合、チームは新しい展開を一時停止し、根本原因を調査します。コンプライアンスおよびセキュリティチームとの四半期レビューにより、メトリクスが規制要件と整合していることを確認します。この測定フレームワークは、ソブリンクラウド運用の基盤となります。意思決定とリソース配分を推進します。

-

将来シナリオ:* 18か月以内に、異なる組織段階の測定フレームワークを定義する「ソブリンクラウド成熟度モデル」の出現を目にするでしょう。初期段階の組織は、コンプライアンスカバレッジと運用安定性に焦点を当てます。成熟した組織は、コンプライアンス自動化、コスト最適化、および競争上の優位性に焦点を当てます。これらの成熟度モデルは業界標準となり、組織がソブリンクラウド運用を同業他社とベンチマークし、改善機会を特定できるようになります。

-

実行可能な示唆:* 移行前にコンプライアンスおよび運用KPIを定義してください—本番環境になるまで待たないでください。パイロットワークロードを実行し、そのパフォーマンスを測定することにより、各メトリクスのベースラインを確立します。メトリクスを月次でレビューし、トレンドに基づいて運用手順を調整します。監査ログのギャップが発生した場合は、直ちに調査してください—これは即座の修復を必要とする重要な制御の失敗です。コストが予測を20%以上超える場合は、リソース配分を監査し、さらにスケールする前に最適化します。コンプライアンスドリフトが検出された場合は、新しい展開を一時停止し、根本原因を調査します。すべてのメトリクスを追跡する月次ダッシュボードを作成し、経営幹部と共有します。これにより、説明責任が生まれ、ソブリンクラウドが戦略的優先事項であり続けることが保証されます。

リスクと軽減戦略:レジリエンスのための設計

ソブリンクラウド展開は、標準的なクラウド運用とは異なる特定のリスクカテゴリを導入します。これらのリスクは、標準的なクラウドリスクよりも本質的に悪いわけではありませんが、運用フットプリントが小さく、より厳密に制御されているため、異なる軽減戦略が必要です。

-

主張:* ソブリン環境は、より小さな運用フットプリントにリスクを集中させますが、この集中により、アーキテクチャの冗長性と運用の卓越性を通じて、より効果的なリスク軽減が可能になります。

-

根拠:* ソブリンパーティションはグローバルクラウドリージョンよりも小さく、より厳密に制御されているため、単一の運用障害またはセキュリティインシデントは比例的に大きな影響を及ぼします。ただし、この集中により、より効果的な軽減も可能になります:組織はより包括的に冗長性を実装でき、チームをより徹底的にクロストレーニングでき、コンプライアンス制御をより厳密に確立できます。重要なのは、ソブリン環境でのリスク軽減には、標準的なクラウド環境とは異なる戦略が必要であることを認識することです。

-

具体例:* フランスの自動車サプライヤーは、ソブリンクラウドで重要なサプライチェーンシステムを実行しています。彼らは3つの主要なリスクを特定します:(1)単一リージョンの障害、(2)主要人材リスク、(3)コンプライアンスドリフト。単一リージョンの障害については、自動フェイルオーバーとリアルタイムデータレプリケーションを備えた2つのEUソブリンアベイラビリティゾーンにわたってアクティブ-アクティブを展開します。主要人材リスクについては、異なる場所にわたって3つのチームをクロストレーニングし、すべての重要な手順を文書化する知識管理システムを確立します。コンプライアンスドリフトについては、承認された参照アーキテクチャと現在のインフラストラクチャを比較し、偏差が検出された場合にアラートを発する自動化されたコンプライアンススキャンを毎週実行します。この多層アプローチにより、標準的なクラウドインフラストラクチャで達成できるよりもリスクプロファイルが低下します。

-

将来シナリオ:* 2026年までに、専門分野として「ソブリンクラウドリスク管理」の出現を目にするでしょう。組織は、新しいリスクカテゴリ(規制変更リスク、地政学的リスク、運用集中リスク)と新しい軽減戦略(規制監視サービス、地政学的シナリオプランニング、サービスとしての運用冗長性)を含む、ソブリン環境専用に設計されたリスクフレームワークを開発します。これにより、リスク管理コンサルティングと保険商品の新しい市場機会が生まれます。

-

実行可能な示唆:* ソブリンクラウドの制約に特化した包括的なリスク評価を実施してください。単一障害点を特定します:人材(交換不可能な主要個人)、インフラストラクチャ(単一障害点であるリージョンまたはアベイラビリティゾーン)、プロセス(外部ベンダーまたは非EUリソースに依存する手順)、およびコンプライアンス(外部監査人または非EUガバナンスに依存する制御)。各単一障害点について、冗長性を実装します:チームをクロストレーニングし、複数のアベイラビリティゾーンにわたって展開し、内部監査機能を確立し、コンプライアンス自動化を構築します。コンプライアンスドリフト検出プロセスを確立します—毎週実行され、構成が承認されたベースラインから逸脱した場合にアラートを発する自動化されたスキャン。外部ベンダーサポートに依存できないことを前提とした災害復旧計画を作成します。完全なフェイルオーバー演習で年次テストを実施します。リスク軽減活動のために25〜35%の追加運用オーバーヘッドを予算化します。ソブリン環境で重要なワークロードを実行している場合、これはオプションではありません。

結論と移行ロードマップ:ソブリン運用への道筋を描く

AWS European Sovereign Cloudは、厳格な居住性とガバナンス要件を持つ組織にとって運用上実行可能であり、戦略的に価値があります。成功には、コンプライアンスを第一級の設計制約として扱い、運用自動化に投資し、より高い運用オーバーヘッドが規制上の確実性と競争優位性の代償であることを認識する必要があります。

-

主張:* ソブリンクラウドの採用は、各フェーズを学習機会として扱い、長期的な競争優位性に向けて構築する、段階的でリスク管理されたアプローチに従うべきです。

-

根拠:* ポートフォリオ全体を一度にソブリンクラウドに移行しようとする組織は、受け入れがたいリスクに直面し、運用専門知識を構築する機会を逃します。段階的移行により、チームは運用能力を構築し、コンプライアンス管理を検証し、学んだ教訓に基づいてアーキテクチャを調整し、新しい製品やサービスになり得る隣接機会を特定できます。各フェーズは、次のフェーズに情報を提供する学習サイクルとして扱われるべきです。

-

具体例:* ある大手欧州金融サービス企業は、明確な学習目標を持つ18ヶ月の移行を実行します:1〜3ヶ月目は重要でない開発環境のパイロット(学習目標:運用手順とコンプライアンス管理の検証)、4〜6ヶ月目は分析とレポートワークロードの移行(学習目標:データパイプラインパターンとコストの最適化)、7〜12ヶ月目は段階的カナリアデプロイメントによる顧客向けアプリケーションの移行(学習目標:本番負荷下でのパフォーマンスと信頼性の検証)、13〜18ヶ月目はレガシーシステムの移行と標準クラウドインフラストラクチャの廃止(学習目標:コストと運用効率の最適化)。各フェーズには、コンプライアンス検証、運用ランブックの改善、学んだ教訓と次のフェーズの機会を特定する振り返りが含まれます。18ヶ月目までに、彼らは単にワークロードを移行しただけでなく、競争優位性となり潜在的な収益源となるソブリンクラウド運用能力を構築しました。

-

将来シナリオ:* 24ヶ月以内に、成熟した組織が他の企業にマネージドソブリンクラウドサービスを提供する「サービスとしてのソブリンクラウド」オファリングの出現を目にするでしょう。これにより、ソブリン環境における運用の卓越性が収益化できる競争優位性となる新しい市場ダイナミクスが生まれます。今この能力を構築する早期採用者は、この市場機会を捉える位置に立つことになります。

-

実行可能な示唆:* 18〜24ヶ月にわたる段階的移行ロードマップを定義し、各フェーズに明確な学習目標を含めます。フェーズ1(パイロット、3ヶ月):1〜2つの重要でないワークロードを移行し、運用手順を検証し、コンプライアンスの承認を取得し、学んだ教訓を特定します。フェーズ2(拡張、6ヶ月):ワークロードポートフォリオの30〜50%を移行し、パイロットの学習に基づいて運用を改善し、隣接機会を特定します。フェーズ3(完了、6〜12ヶ月):残りのワークロードを移行し、コストを最適化し、定常状態の運用を確立し、ソブリンクラウド能力の商業化を探求します。エグゼクティブスポンサーシップを割り当て、専任のエンジニアリングリソース(中規模

- 図12:EU主要規制要件とSovereign Cloudの対応マトリックス(出典:EU規制文書、AWS公式ドキュメント)*

- 図1:AWS European Sovereign Cloud - EU規制遵守とデータ主権の実現*

- 図5:Sovereign Cloud成功指標の測定フレームワーク*

- 図8:隔離を戦略的優位性として設計 - 制約から競争優位へ(AI生成コンセプトイメージ)*