AWS週間ラウンドアップ:2026年1月インフラストラクチャ評価と採用フレームワーク

2026年への回帰:休暇明けのインフラストラクチャ優先順位のリセット

休暇明けの時期は、インフラストラクチャの意思決定を再評価し、新たに利用可能なAWSの機能とデプロイメントを整合させる機会をもたらす。2026年1月の発表——具体的にはKiro CLIの強化、欧州ソブリンクラウドの可用性、EC2 X8iインスタンス——は、現在の運用構成に対して体系的な評価を要する。

-

基本的な前提:* 長期の運用休止は、日常的なメンテナンスサイクルとは異なる、客観的なアーキテクチャレビューのための条件を生み出す。

-

支持する根拠:* ピーク運用期間中、インフラストラクチャの意思決定は通常、最適化よりも安定性とインシデント軽減を優先する。1月の復帰ウィンドウは即座の運用圧力を軽減し、チームが意図的な機能評価を実施することを可能にする。AWSのサービスリリースペースは、2025年第3四半期にデプロイされたソリューションが2026年1月までに最適な構成を表さなくなる可能性があることを意味する。

-

具体的なシナリオ:* 2025年11月に標準EC2インスタンス上でメモリ集約的なワークロードを実行している組織は、現在、インスタンスあたりのメモリ密度が増加したX8iインスタンスを現在の構成に対して評価できる。この評価には特定のデータが必要である:インスタンスあたりの現在のメモリ使用率、アプリケーションのスケーリングパターン、トランザクションあたりのコスト指標。同様に、CLIツーリングの決定を先延ばしにしたチームは、アクティブなデプロイメントを中断することなくKiro CLIの最新機能を評価できる。

-

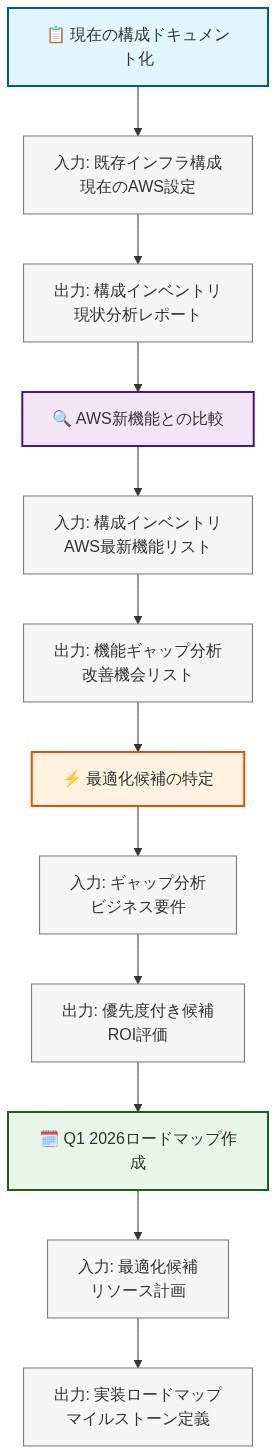

運用上の推奨事項:* 1月の運用開始から最初の1週間以内に、構造化されたインフラストラクチャインベントリを実施する。現在のコンピュートインスタンスタイプ、ストレージ構成、ネットワークトポロジーを文書化する。公式なAWSサービス発表と地域別の可用性更新に対して相互参照する。明確な最適化機会を持つ3~5つのワークロードを特定する(例えば、メモリ使用率が70%を超える、統合の可能性、またはコンプライアンス駆動型の移行候補)。リスクレベルと予想される運用上の影響によって優先順位付けされたQ1 2026の移行ロードマップを確立する。

内部AWSナレッジパスウェイの確立

組織が個別のコンテンツソースに依存することは、技術的な意思決定における脆弱性を生み出す。チームはしばしば特定のブログ、著者、またはニュースレターにインフラストラクチャの意思決定を固定する。これらのソースが移行する場合、組織はガイダンス解釈の継続性を失う——クラウド運用において特に深刻であり、週次の発表は即座の評価を必要とする新しい機能を導入する。

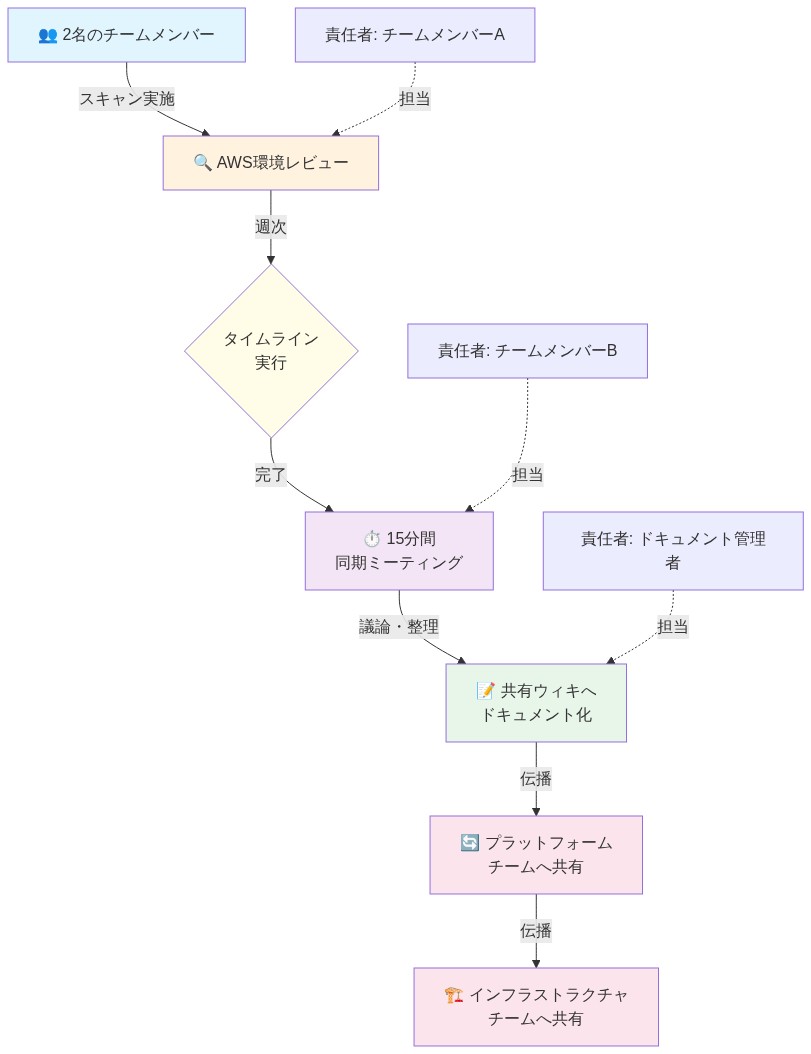

- 推奨アクション:* 回転型の内部「AWS週間レビュー」プロセスを確立する。2人のチームメンバーに週次の責任を割り当て、公式なAWSドキュメント、サービス発表、地域別の可用性更新をスキャンする。プラットフォームおよびインフラストラクチャチームに調査結果が伝達される15分間の週次同期を実施する。決定を共有ウィキに文書化する。これは知識を分散させ、単一障害点のリスクを低減し、外部依存なしにチームが機能拡張の認識を維持することを保証する。

- 図4:回転型AWS週次レビュープロセス*

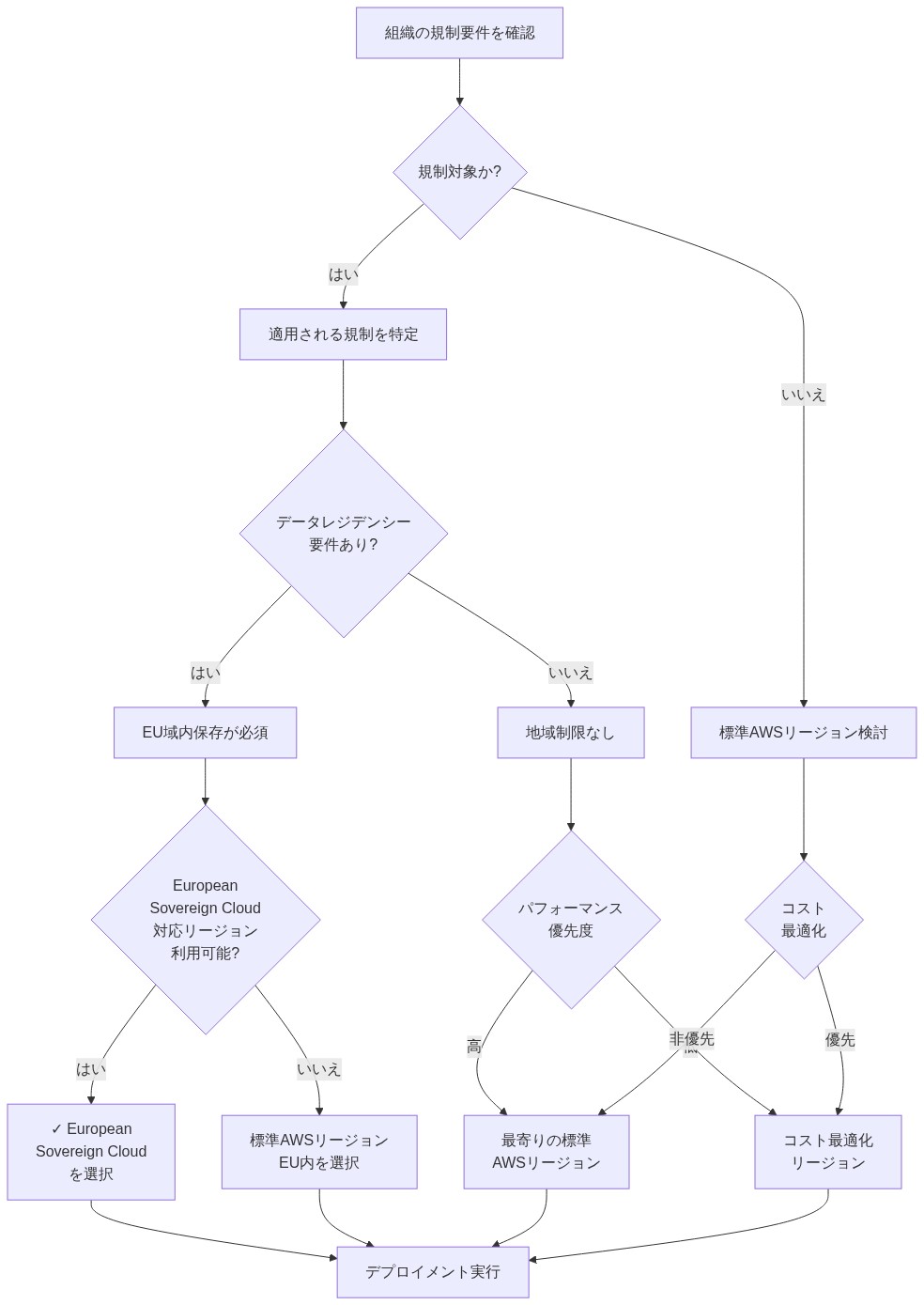

欧州ソブリンクラウド:コンプライアンス優先のデプロイメント

AWS欧州ソブリンクラウドの発表は、コンプライアンス優先のインフラストラクチャデプロイメントに向けた戦略的転換を示唆する。この機能は欧州市場における特定の規制要件に対応し、多国籍組織のための新しい運用パターンを生成する。

欧州で運用している組織は、ますます厳格なデータレジデンシーおよびソブリンティ要件に直面する。欧州ソブリンクラウドは、データの場所、ガバナンス、および運用上の管理に関する曖昧性を除去し、コンプライアンスリスクを低減し、規制対象産業の監査プロセスを簡素化する。

-

具体的な例:* 金融サービス企業が以前、暗号化とコンプライアンスタグ付けを備えた標準AWSリージョン全体にアプリケーションをデプロイしていた場合、機密ワークロードを欧州ソブリンクラウドに移行でき、データが欧州の管轄区域を決して離れず、新興のAIガバナンス規制に準拠することを保証する。これは残存するコンプライアンスの不確実性を排除し、顧客とのコミュニケーションを簡素化する。

-

推奨アクション:* 現在標準欧州リージョンにデプロイされているワークロードを監査する。規制データ、個人情報を処理する、またはソブリンティ要件の対象となるアプリケーションを特定する。2026年第1~第2四半期のこれらのワークロードを欧州ソブリンクラウドに移動させる移行計画を作成する。コンプライアンスドキュメントと顧客契約を更新して、このアーキテクチャの変更を反映する。強化されたコンプライアンス体制を顧客およびステークホルダーに伝達する。

運用効率:Kiro CLIおよびEC2 X8iインスタンス

Kiro CLIの最新機能とEC2 X8iインスタンスの可用性は、運用効率とリソース最適化における具体的な改善を表す。CLIツーリングの成熟は、インフラストラクチャ管理における運用上の負担と人的エラーを直接削減する。CLI改善の各世代は、本番運用で特定された摩擦点に対応する。X8iインスタンスは、以前複雑なスケーリングまたは分散アーキテクチャを必要としていたワークロードを、運用上のオーバーヘッドが削減された単一インスタンスに統合することを可能にする。

-

具体的な例:* ETLワークロード用に12個の標準メモリ最適化インスタンスを管理していたデータ処理チームは、2~3個のX8iインスタンスに統合でき、構成の複雑さ、監視オーバーヘッド、コストを削減する。同時に、Kiro CLIの強化されたデプロイメント自動化は、インスタンスプロビジョニングと構成管理の手動ステップを削減する。

-

推奨アクション:* Kiro CLIの変更ログを評価し、自動化または簡素化できる3~5つの運用ワークフローを特定する。非本番環境でこれらの改善をパイロットする。本番採用前に時間節約とエラー削減を測定する。コンピュートワークロードについては、現在のインスタンスのメモリ使用率をプロファイルし、X8i仕様を使用して統合シナリオをモデル化する。コストと運用上の複雑さの削減を計算する。明確な統合機会を持つワークロードの移行を計画する。

測定とパフォーマンス検証

2026年1月の発表を運用化するには、成功のための明確なメトリクスを確立する必要がある。検証されていない移行は隠れたコストと運用上のリスクを生成する。インフラストラクチャの変更は予期しない結果をもたらすことが多い——コスト削減は増加したレイテンシーまたは複雑さによってオフセットされる可能性があり、パフォーマンスの改善は予想されなかったチューニングを必要とする可能性がある。体系的な測定は、決定が仮定ではなく観察された結果に基づいたままであることを保証する。

-

具体的な例:* X8iインスタンスへの移行後、チームはCPU使用率、メモリ効率、アプリケーション応答時間、および実際のトランザクションあたりのコストを測定すべきである。X8i統合が予期しないレイテンシーを導入する場合、チームはインスタンス数を調整するか、以前のトポロジーに戻すことができる。Kiro CLI自動化が構成ドリフトを導入する場合、チームは検証ステップを追加できる。

-

推奨アクション:* 移行前に成功メトリクスを定義する。コンピュート移行の場合:トランザクションあたりのコスト、p99レイテンシー、運用上のインシデント数を測定する。CLI採用の場合:デプロイメント時間削減とエラー率低下を測定する。ソブリンクラウドワークロードの場合:コンプライアンス監査時間と顧客満足度を測定する。週次の測定レビューを確立する。メトリクスが予測から15%以上乖離する場合、移行を一時停止し、根本原因を調査する。

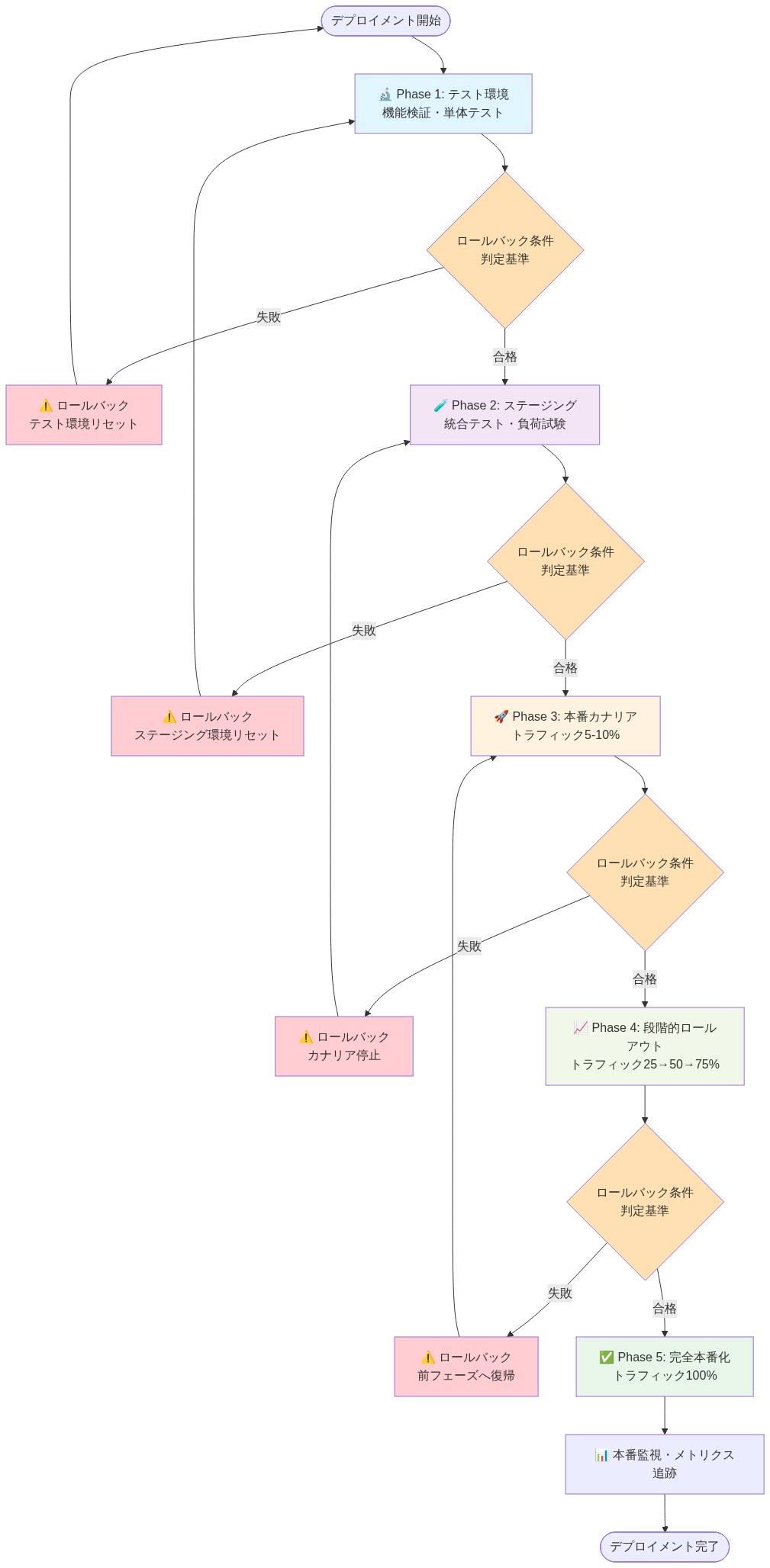

リスク軽減:変更のシーケンシング

複数の重要な変更を同時に採用する——新しいインスタンスタイプ、CLIツーリング、ソブリンクラウドリージョン——は複合的なリスクを生成する。各変更は変数を導入する。シーケンシングなしでそれらを組み合わせることは、根本原因分析をほぼ不可能にする。ワークロードをソブリンクラウドに移行した後、インスタンスを統合し、新しいKiro CLIデプロイメント自動化を採用した後、パフォーマンスが低下する場合、どの変更が問題を引き起こしたかを判断することは極めて困難になる。

-

具体的な例:* ワークロードを欧州ソブリンクラウドに移行しながら、同時にX8iインスタンスに統合し、新しいKiro CLIデプロイメント自動化を採用するチームはパフォーマンスの問題を経験する。シーケンシングなしで、チームは問題がソブリンクラウドレイテンシー、インスタンス統合、またはCLI構成エラーに由来するかを判断できない。

-

推奨アクション:* 4~6週間にわたって変更をシーケンシングする。第1~2週:非本番環境でKiro CLIの改善をパイロットする。第2~3週:重要でないワークロードでX8iインスタンス統合をテストする。第3~4週:欧州ソブリンクラウドの接続性とコンプライアンスを検証する。第4~6週:本番移行をシーケンシングで実行し、進行前に各変更を検証する。各フェーズのロールバック手順を維持する。将来の参照のために決定と結果を文書化する。

戦略的整合性と次のステップ

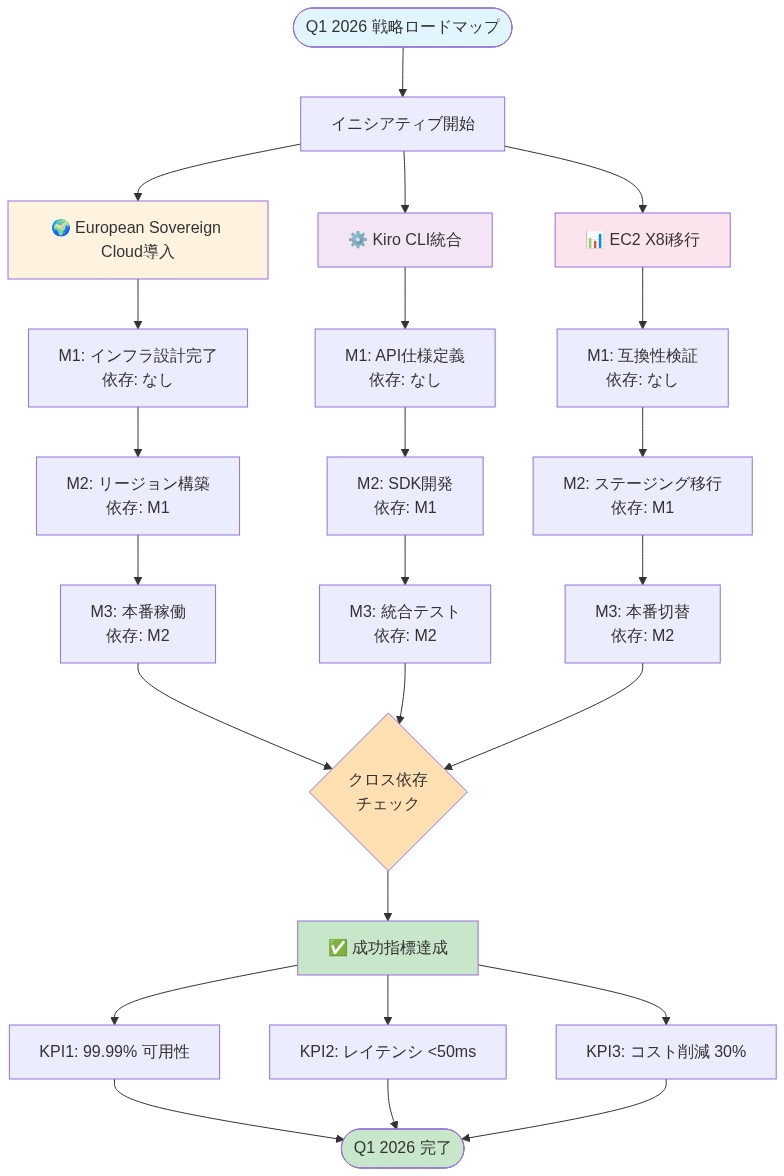

2026年1月はAWSインフラストラクチャの意思決定における真の変曲点を表す。新しいコンピュート機能、CLIの成熟、ソブリンクラウド可用性の組み合わせは、意味のある運用上の改善のための機会を生成する。これらの機会は意図的なシーケンシング、測定、リスク管理を必要とする。

- 即座のアクション:*

- 今週中に72時間のインフラストラクチャ監査を実施する

- 回転型の内部AWSレビュープロセスを確立する

- Kiro CLI、X8i統合、ソブリンクラウド評価のパイロットプロジェクトをスケジュールする

- 本番変更前に成功メトリクスを定義する

- 決定を文書化し、12週間の移行ロードマップを作成する

- 最もリスクが低い変更から始め、段階的により複雑なワークロードに対応する

- 図14:Q1 2026 AWS インフラストラクチャ戦略ロードマップ(3イニシアティブの統合タイムライン・依存関係・成功指標)*

ナレッジ継続性とクラウド運用における組織的レジリエンス

信頼できる情報ソースの移行は、明示的な軽減を保証する運用上の依存関係を生成する。組織はAWS機能評価のための内部メカニズムを確立し、外部コンテンツチャネルへの依存を低減する必要がある。

-

基本的な前提:* 技術的な意思決定における単一ソース依存は、組織的な脆弱性を生成する。

-

支持する根拠:* チームはしばしば特定のブログ、ニュースレター、またはコンテンツクリエーターにインフラストラクチャの意思決定を固定する。これらのソースが移行する場合、組織はAWS発表の解釈フレームワークを失う。これはクラウド運用において特に重要であり、週次のサービスリリースは迅速な評価と統合決定を必要とする機能を導入する。

-

具体的なシナリオ:* 週間ラウンドアップに依存して関連するEC2インスタンスタイプ、CLI改善、地域別サービス拡張を特定していたプラットフォームチームは、現在、内部スキャンメカニズムを確立する必要がある。この移行なしで、チームはインフラストラクチャロードマップに関連する機能発表を見落とすリスクがある。

-

運用上の推奨事項:* 以下の構造を持つ形式化された内部「AWS機能レビュー」プロセスを確立する:(1)2人のチームメンバーに週次の責任を割り当て、公式なAWSドキュメント、サービス発表、地域別の可用性マトリックスをスキャンする。(2)プラットフォーム、インフラストラクチャ、およびアプリケーションチームに調査結果が伝達される15分間の週次同期を作成する。(3)すべての機能評価と採用決定を共有ナレッジリポジトリに文書化する。(4)特定の機能が採用、先延ばし、または却下された理由を説明する決定ログを維持する。これは組織全体に知識を分散させ、単一障害点のリスクを低減し、将来のアーキテクチャ決定のための組織的記憶を生成する。

欧州ソブリンクラウド:コンプライアンスアーキテクチャと地域別デプロイメントパターン

AWS欧州ソブリンクラウドの発表は、規制対象ワークロードをデプロイできる方法における構造的な変化を表す。この機能は、欧州の規制フレームワークによってますます義務付けられている特定のデータレジデンシーおよび運用上のガバナンス要件に対応する。

-

基本的な前提:* ソブリンクラウド提供は、データレジデンシーまたは運用上のガバナンス要件の対象となるワークロードのデプロイメントトポロジー決定を根本的に変更する。

-

支持する根拠:* 欧州の規制環境——新興のAIガバナンス要件と既存のデータ保護フレームワークを含む——はますますデータの場所と運用上の管轄権に対する明示的な管理を義務付ける。欧州ソブリンクラウドは設計によってデータレジデンシーに関する曖昧性を除去する。この環境にデプロイされたワークロードは、明示的なデータ場所保証を持つ定義されたガバナンス構造の下で運用される。これはコンプライアンスの不確実性を低減し、規制対象産業の監査プロセスを簡素化する。

-

具体的なシナリオ:* 現在、暗号化とコンプライアンスタグ付けを備えた標準AWSヨーロッパリージョン全体にアプリケーションをデプロイしている金融サービス組織は、機密ワークロードを欧州ソブリンクラウドに移行できる。この移行はデータが欧州の管轄区域を決して離れず、新興のAIガバナンス規制と整合することを保証する。この変更はコンプライアンスの不確実性を排除し、データ処理慣行に関する顧客とのコミュニケーションを簡素化する。

-

運用上の推奨事項:* 規制データ、個人情報を処理する、または明示的なソブリンティ要件の対象となるアプリケーションを特定するワークロード分類監査を実施する。特定された各ワークロードについて、以下を文書化する:(1)現在のデプロイメントリージョン、(2)データレジデンシー要件、(3)ワークロードに適用可能なコンプライアンスフレームワーク、および(4)データの場所に関する顧客またはステークホルダーの期待。2026年第1~第2四半期のコンプライアンス機密ワークロードを欧州ソブリンクラウドに移動させる移行計画を作成する。コンプライアンスドキュメント、顧客契約、および内部アーキテクチャ図を更新して、この変更を反映する。強化されたコンプライアンス体制を顧客、ステークホルダー、および監査機能に伝達する。

Kiro CLIおよびEC2 X8iインスタンス:運用効率パターン

Kiro CLIの最新機能とEC2 X8iインスタンスの可用性は、運用効率とリソース最適化における段階的な改善を表す。これらの機能は、現在の運用上のアプローチに対して評価を保証する特定のデプロイメントおよび管理パターンを可能にする。

-

基本的な前提:* CLIツーリングの成熟とコンピュートインスタンスの進化は、インフラストラクチャ管理における運用上の負担と人的エラーを直接削減する。

-

支持する根拠:* CLI改善の各世代は通常、本番運用で特定された摩擦点に対応する。Kiro CLIの最新機能は、一般的なデプロイメントシナリオ、構成検証、およびトラブルシューティングワークフローに対応する可能性が高い。EC2 X8iインスタンス——メモリ密度の増加を提供——は、以前複雑なスケーリングまたは分散アーキテクチャを必要としていたワークロードを、運用上のオーバーヘッドが削減されたより少ないインスタンスに統合することを可能にする。

-

具体的なシナリオ:* 現在、ETLワークロード用に12個の標準メモリ最適化インスタンスを管理しているデータ処理チームは、2~3個のX8iインスタンスへの統合をモデル化できる。この統合は構成の複雑さ、監視オーバーヘッド、および運用上のインシデント表面積を削減する。同時に、Kiro CLIの強化されたデプロイメント自動化は、手動プロビジョニングステップと構成検証オーバーヘッドを削減できる。

-

運用上の推奨事項:* (1)Kiro CLIの公式な変更ログを確認し、自動化または簡素化できる3~5つの運用ワークフローを特定する。代表的なワークロードを持つ非本番環境でこれらの改善をパイロットする。本番採用前に時間節約とエラー削減を測定する。(2)コンピュートワークロードについては、既存インスタンスの現在のメモリ使用率をプロファイルする。X8i仕様と現在のワークロード特性を使用して統合シナリオをモデル化する。予想されるコスト削減と運用上の複雑さ削減を計算する。(3)明確な統合機会を持つワークロードについては、非本番環境でパイロット移行を計画する。CPU使用率、メモリ効率、アプリケーション応答時間、および実際のトランザクションあたりのコストを測定する。(4)すべてのパイロット結果を文書化し、2026年第1~第2四半期の本番移行スケジュールを作成する。

測定フレームワークとパフォーマンス検証

2026年1月の発表を実装に移すには、導入前に明示的な成功指標を確立する必要がある。新しいインスタンスタイプへの移行、新しいCLI機能の採用、ソブリンクラウドのデプロイメントが予想される利益をもたらすかどうかを検証しなければならない。

-

基本的前提:* 検証されないインフラストラクチャ移行は隠れたコストと運用リスクを生み出す。

-

支持する根拠:* インフラストラクチャの変更はしばしば予期しない結果をもたらす。コスト削減はレイテンシーの増加や複雑性の増加によって相殺されるかもしれない。パフォーマンス改善は計画段階では予想されなかったチューニングを必要とするかもしれない。体系的な測定により、意思決定は仮定ではなく観測された結果に基づいたままになることを保証する。

-

具体的シナリオ:* X8iインスタンスへの移行後、チームは以下を測定すべきだ。CPU使用率パターン、メモリ効率、アプリケーション応答時間(p50、p95、p99)、トランザクションあたりのコスト、運用インシデント頻度。X8i統合が予期しないレイテンシーをもたらす場合、チームはインスタンス数を調整するか以前のトポロジーに戻すことができる。Kiro CLI自動化が設定ドリフトをもたらす場合、チームは検証ステップを追加できる。

-

運用上の推奨事項:* 本番環境への移行前に成功指標を定義する。コンピュート移行の場合、トランザクションあたりのコスト、p99レイテンシー、運用インシデント数のベースライン測定を確立する。CLI採用の場合、デプロイメント時間の短縮とエラー率の低下を測定する。ソブリンクラウドワークロードの場合、コンプライアンス監査時間と顧客満足度指標を測定する。実際の結果と予測結果を比較する週次測定レビューを確立する。指標が15%以上乖離した場合、追加の移行を一時停止し、進行前に根本原因分析を実施する。

リスク軽減:シーケンシングとロールバック手順

複数の重要なAWSサービス変更を同時に採用する—新しいインスタンスタイプ、CLIツーリング、ソブリンクラウドリージョン—は複合的なリスクを生み出す。組織は意図的に変更をシーケンスし、文書化されたロールバック手順を確立しなければならない。

-

基本的前提:* 複数のAWSサービス変更の同時採用は失敗確率と根本原因分析の複雑性を指数関数的に増加させる。

-

支持する根拠:* 各インフラストラクチャ変更はシステム動作に影響を与える変数を導入する。複数の変更をシーケンスなしで組み合わせることは根本原因分析を極めて困難にする。インスタンスの移行、新しいCLIツーリングの採用、リージョンの変更を同時に行った後にパフォーマンスが低下した場合、どの変更が問題を引き起こしたかを判断することはほぼ不可能になる。

-

具体的シナリオ:* チームがワークロードをEuropean Sovereign Cloudに移行しながら同時にX8iインスタンスに統合し、新しいKiro CLIデプロイメント自動化を採用する場合、パフォーマンス低下を経験する。シーケンシングなしでは、チームは問題がソブリンクラウドレイテンシー、インスタンス統合、またはCLI設定エラーから生じているかを判断できない。この曖昧性はインシデント解決時間を延長し、不正な修復のリスクを増加させる。

-

運用上の推奨事項:* 最低4~6週間にわたって変更をシーケンスする。(1)第1~2週:代表的なワークロードを使用して本番環境以外の環境でKiro CLI改善をパイロット実施する。デプロイメント自動化と設定検証を検証する。(2)第2~3週:重大でない本番環境ワークロードでX8iインスタンス統合をテストする。パフォーマンスとコスト影響を測定する。(3)第3~4週:European Sovereign Cloudの接続性、レイテンシー特性、コンプライアンス制御を検証する。(4)第4~6週:本番環境への移行を順序立てて実行し、次のステップに進む前に各変更を検証する。各フェーズのロールバック手順を文書化して維持する。将来の参照のため、すべての決定、結果、学習教訓を文書化する。

戦略的整合性と実装ロードマップ

2026年1月は、AWSインフラストラクチャ戦略の決定ポイントを表す。新しいコンピュート機能、CLI成熟度、ソブリンクラウド可用性の組み合わせは、意味のある運用改善の機会を生み出す。しかし、これらの機会は意図的なシーケンシング、測定、リスク管理を必要とする。

-

主要な運用原則:* (1)休暇後の期間をルーチンメンテナンスとは異なるインフラストラクチャリセット機会として扱う。(2)外部情報源への依存を減らすため、内部AWS知識レビュープロセスを確立する。(3)明示的なデータ常駐またはガバナンス要件を持つ規制対象ワークロードについてEuropean Sovereign Cloudを評価する。(4)本番環境採用前に本番環境以外の環境でKiro CLI改善とX8i統合をパイロット実施する。(5)最低4~6週間にわたって体系的に変更をシーケンスする。(6)事前定義された成功指標に対して結果を厳密に測定する。

-

即座の実装アクション:* (1)今週、現在のコンピュート、ストレージ、ネットワーク設定を文書化する構造化インフラストラクチャインベントリを実施する。(2)割り当てられたチームメンバーと週次同期を伴う回転式の内部AWSレビュープロセスを確立する。(3)Kiro CLI評価、X8i統合分析、European Sovereign Cloud評価のパイロットプロジェクトをスケジュールする。(4)実装開始前に各パイロットの成功指標を定義する。(5)すべての決定を文書化し、リスクレベルと運用影響度によって優先順位付けされた12週間の移行ロードマップを作成する。(6)最もリスクが低い変更から始め、段階的により複雑なワークロードに対処する。

クラウド運用における過渡的リーダーシップと知識移転

信頼できるAWSガイダンスの情報源が移行する場合、組織は単一チャネルへの依存を回避するための代替知識経路を確立しなければならない。これはクラウド運用において特に重要であり、週次発表は迅速な評価と意思決定を必要とする機能を導入する。

-

リスク:* チームはしばしば特定のブログ、ニュースレター、著者へのインフラストラクチャ決定を固定する。これらの情報源が移行する場合、組織はガイダンス解釈の継続性を失い、その外部情報源が利用不可になったときに関連するサービス発表を見落とすかもしれない。

-

なぜこれが重要か:* 新しいEC2インスタンスタイプ、CLI改善、リージョンサービス拡張を特定するために外部週次ラウンドアップに依存するプラットフォームチームは、その外部情報源が利用不可になったときに発表をスキャンし、関連性を評価し、決定を伝達する内部メカニズムを持たない。

-

具体的シナリオ:* 組織は外部AWSニュースレターを使用して新しい機能について情報を得ている。そのニュースレターが移行する。その後6ヶ月間、チームは以下を見落とす。

-

X8iインスタンスの可用性(コスト最適化を2四半期遅延させる)

-

デプロイメントプロセスを自動化するであろう新しいKiro CLI機能(手動デプロイメント時間をリリースあたり30分延長する)

-

European Sovereign Cloudの可用性(規制対象ワークロードのコンプライアンス期限を逃す)

-

実行ワークフロー:*

-

内部AWSレビュープロセスの確立

- AWS発表に対する週次責任を回転させる2人のチームメンバーを割り当てる

- スキャンソースを定義する。AWS What’s New、サービスリリースノート、リージョン可用性更新、AWSブログ

- 時間コミットメント。1人あたり週60分

- 週次同期のための共有カレンダーリマインダーを作成する

-

週次レビューケイデンス(15分)

- レビュアーが調査結果を提示する。新しいサービス、インスタンスタイプ、リージョン拡張、廃止予定

- プラットフォームおよびインフラストラクチャチームが現在のデプロイメントへの関連性を評価する

- 根拠とタイムラインを含む共有ウィキに決定を文書化する

- より深い調査またはパイロットテストが必要な項目にフラグを立てる

-

ドキュメンテーションと知識保持

- 評価されたAWS発表と下された決定の実行ログを維持する

- 採用または延期の根拠を含める

- パイロットプロジェクトとその結果を追跡する

- 将来のアーキテクチャ決定のための検索可能なリファレンスを作成する

-

コスト便益分析:*

-

投資。週2時間(1人×2週間)=年間約100時間

-

利益。コスト削減インスタンスタイプ、コンプライアンス対応サービス、または運用効率改善の採用における6ヶ月の遅延を回避する

-

ROI。通常、新しいインスタンスタイプまたはリージョンサービスのタイムリーな採用からのコスト削減に基づいて10~15倍

-

リスク考慮事項:*

-

回転式責任は知識ギャップを生み出すかもしれない。詳細なドキュメンテーションと重複する移行により軽減する

-

レビュアーは関連する発表を見落とすかもしれない。複数のスキャンソースとサービスカテゴリのチェックリストを作成することにより軽減する

-

コミュニケーションが不明確な場合、チームは調査結果を無視するかもしれない。発表をビジネス影響(コスト、コンプライアンス、パフォーマンス)に直接接続することにより軽減する

European Sovereign Cloudとリージョン拡張のコミュニティ主導の採用

AWS European Sovereign Cloud発表は、ヨーロッパ市場で規制対象データを処理する組織の基本的な運用要件に対処する。この機能はデータの場所、ガバナンス、運用制御に関する曖昧性を排除し、コンプライアンスを簡素化し、監査摩擦を減らす。

-

機会:* ヨーロッパで事業を展開する組織は、ますます厳格なデータ常駐とソブリンティ要件に直面している。European Sovereign Cloudはデータがヨーロッパの管轄区域を決して離れないことを保証し、新興AI統治規制に準拠する。これは残存するコンプライアンス不確実性を排除し、顧客コミュニケーションを簡素化する。

-

なぜこれが重要か:* 以前、チームは暗号化とコンプライアンスタグ付けを使用して標準AWSリージョン全体にアプリケーションをデプロイしたが、バックアップ、レプリケーション、または運用プロセス中のデータの場所に関する残存不確実性を保持していた。European Sovereign Cloudはこの曖昧性を完全に排除する。

-

具体的シナリオ:* 金融サービス企業はGDPRおよび新興EU AI Act要件の対象となる顧客アカウントデータを処理する。現在のデプロイメント。

-

eu-west-1(アイルランド)のアプリケーション

-

eu-central-1(フランクフルト)にレプリケートされたバックアップ

-

コンプライアンスタグ付けと暗号化が実施されている

-

残存リスク。AWS運用活動中にデータがEU外でアクセスまたは処理される可能性がある

European Sovereign Cloudへの移行。

-

すべてのデータ、バックアップ、運用プロセスはEU内に留まる

-

コンプライアンス監査時間は40時間から8時間に短縮(80%削減)

-

顧客コミュニケーション簡素化。「お客様のデータはEUを決して離れません」

-

規制リスク排除

-

実行ワークフロー:*

-

ワークロード監査(第1~2週)

- 規制対象データ、個人情報、またはソブリンティ要件の対象となるすべてのアプリケーションを特定する

- データ感度別に分類。高(PII、財務)、中(ビジネスデータ)、低(公開コンテンツ)

- 現在のデプロイメントトポロジーとデータフローを文書化する

- 各ワークロードのデータ量とトランザクションスループットを推定する

-

コンプライアンス評価(第2~3週)

- 現在のコンプライアンスドキュメンテーションと顧客契約をレビューする

- 特定の規制要件を特定する(GDPR、AI Act、業界固有の規制)

- European Sovereign Cloudに移行する必要があるワークロードと標準リージョンに留まることができるワークロードを判断する

- コンプライアンス監査スコープとタイムラインへの影響を評価する

-

移行計画(第3~4週)

- 各ワークロード。移行努力、ダウンタイム、リスクを推定する

- 重要度と複雑性別に移行をシーケンスする(重大でないワークロード優先)

- 2026年Q1~Q2実行タイムラインを計画する

- サードパーティサービスまたは統合への依存関係を特定する

-

顧客およびステークホルダーコミュニケーション(第4週)

- European Sovereign Cloudデプロイメントを反映するようにコンプライアンスドキュメンテーションを更新する

- 強化されたコンプライアンス態勢を顧客に伝える

- サービスレベル契約とデータ処理契約を更新する

- 内部コンプライアンス追跡システムで変更を文書化する

-

コスト考慮事項:*

-

European Sovereign Cloudの価格は通常、標準リージョンより15~25%高い(コンプライアンスと運用分離のプレミアム)

-

移行努力。複雑性に応じてワークロードあたり40~80時間

-

コンプライアンス監査オーバーヘッド削減からの潜在的コスト削減。ワークロードあたり年間20~40時間

-

純コスト増加。通常、規制対象ワークロードで10~15%、コンプライアンスリスク削減と監査負担削減によって相殺される

-

リスク考慮事項:*

-

European Sovereign Cloudは標準リージョンと比較してサービス可用性が限定されている。移行にコミットする前に、すべての必要なサービスが利用可能であることを確認する

-

移行にはダウンタイムまたは複雑なカットオーバー手順が必要である。顧客への影響を最小化するために慎重に計画する

-

価格プレミアムは予算レビューをトリガーするかもしれない。コンプライアンスリスク削減と監査コスト削減を強調するビジネスケースを準備する

-

サードパーティ統合はEuropean Sovereign Cloudをサポートしないかもしれない。依存関係を早期に特定して対処する

実装パターン:Kiro CLIとコンピュート・インスタンスの進化

Kiro CLIの最新機能とEC2 X8iインスタンスの利用可能性は、運用効率とリソース最適化における具体的な改善を示している。これらのツールは、チームがより洗練されたデプロイメントと管理パターンを実装し、運用負荷の測定可能な削減を実現することを可能にする。

-

機会の所在:* CLIツーリングの成熟度は、本番運用で特定された摩擦点に対処することが通例である。Kiro CLIの最新機能は、一般的なデプロイメント・シナリオ、設定検証、トラブルシューティング・ワークフローに対処している可能性が高い。X8iインスタンスは、従来は複雑なスケーリングまたは分散アーキテクチャを必要としていたワークロードを、運用オーバーヘッドの削減を伴う単一インスタンスへの統合を可能にする。

-

重要性の本質:* 手動運用ステップの削減は、人的エラーを減らし、デプロイメントを加速させ、エンジニアリング時間をより高い価値の仕事へ解放する。同様に、ワークロードをより大きなインスタンスに統合することで、監視、パッチ適用、設定管理を必要とするシステム数が削減される。

-

具体的シナリオ:Kiro CLI採用*

現在のデプロイメント・ワークフロー(手動):

- bastion hostへのSSH接続

- インスタンス・プロビジョニング、ネットワーク設定、セキュリティグループ適用、アプリケーション・デプロイメントのための8~12の手動コマンド実行

- 設定の手動検証

- 複数システムにわたるログ確認によるトラブルシューティング

- デプロイメント当たりの時間:45分

- エラー率:5~10%(設定ミス、ステップ漏れ)

Kiro CLIの最新機能を使用した場合:

-

単一コマンド:

kiro deploy --config deployment.yaml -

CLIが設定を検証し、インフラストラクチャをプロビジョニングし、アプリケーションをデプロイし、ヘルスチェックを実行

-

ヘルスチェック失敗時の自動ロールバック

-

デプロイメント当たりの時間:8分

-

エラー率:1%未満(検証がほとんどの設定ミスを防止)

-

具体的シナリオ:X8iインスタンス統合*

現在のワークロード・トポロジー(データ処理):

- 12個のr7i.2xlargeインスタンス(合計768 GBメモリ)

- インスタンス全体に分散したETLジョブ

- 設定管理:12インスタンス × 5設定項目 = 60設定ポイント

- 監視:12インスタンス × 8メトリクス = 96メトリクス監視

- 月額コスト:18,000ドル

X8i統合による場合:

-

3個のx8i.2xlargeインスタンス(合計768 GBメモリ、同一容量)

-

少数インスタンスへのETLジョブ統合

-

設定管理:3インスタンス × 5設定項目 = 15設定ポイント(75%削減)

-

監視:3インスタンス × 8メトリクス = 24メトリクス監視(75%削減)

-

月額コスト:11,000ドル(39%削減)

-

実行ワークフロー:*

-

Kiro CLI評価(第1週)

- Kiro CLIの変更ログと機能ドキュメントを確認

- デプロイメント・プロセスに適用可能な3~5の運用ワークフローを特定

- 既存CI/CDパイプラインへのCLI統合に必要な労力を評価

- 現在のインフラストラクチャとツーリングとの互換性を評価

-

Kiro CLIパイロット(第2~3週)

- 非本番環境でKiro CLIをデプロイ

- 1つのデプロイメント・ワークフローをパイロットとして自動化

- 時間削減とエラー削減を測定

- 設定とトラブルシューティング手順を文書化

- 運用チームからのフィードバックを収集

-

Kiro CLI本番ロールアウト(第4~6週)

- Kiro CLIを本番CI/CDパイプラインに統合

- デプロイメントを段階的に移行(非クリティカルなアプリケーションから開始)

- 問題を監視し、必要に応じて設定を調整

- 学習した教訓とベストプラクティスを文書化

-

X8iインスタンス評価(第1~2週)

- 現在のインスタンスのメモリ使用率をプロファイル(2週間のベースラインを収集)

- メモリ使用率が60%を超えるワークロードを特定

- X8i仕様を使用した統合シナリオをモデル化

- コストと運用複雑性の削減を計算

-

X8iインスタンス・パイロット(第3~4週)

- 非本番環境でX8iインスタンスをプロビジョニング

- 非クリティカルなワークロードをデプロイし、現実的な負荷テストを実行

- CPU使用率、メモリ効率、アプリケーション応答時間を測定

- 現在のインスタンス・タイプとのパフォーマンス比較

- コスト予測を検証

-

X8iインスタンス本番移行(第5~8週)

- 統合機会が明確なワークロードを移行

- 本番環境でのパフォーマンスとコストを検証

- 観測されたメトリクスに基づいてインスタンス数または設定を調整

- 将来の参考のために移行手順を文書化

- 測定フレームワーク:*

| メトリクス | ベースライン | 目標値 | 測定方法 |

|---|---|---|---|

| デプロイメント時間 | 45分 | 8分 | CI/CDパイプライン・ログ |

| デプロイメント・エラー率 | 5~10% | 1%未満 | 失敗したデプロイメント / 総デプロイメント数 |

| 設定ポイント | 60 | 15 | 管理対象設定項目の数 |

| 監視オーバーヘッド | 96メトリクス | 24メトリクス | アクティブなメトリクスの数 |

| トランザクション当たりのコスト | 0.45ドル | 0.27ドル | 月額総コスト / トランザクション量 |

| p99レイテンシ | 250ミリ秒 | 300ミリ秒未満 | アプリケーション・パフォーマンス監視 |

- リスク考慮事項:*

- Kiro CLIは新しい障害モードをもたらす可能性がある。フォールバックとして手動デプロイメント手順を維持することで軽減

- X8i統合はインスタンス障害時のブラスト半径を増加させる。マルチAZデプロイメントまたはオートスケーリング・グループで軽減

- 不慣れなインスタンス・タイプは予期しないレイテンシまたはスループットを示す可能性がある。本番移行前に現実的な負荷テストで検証

- CLI自動化は基盤となるインフラストラクチャの問題を隠す可能性がある。監視とアラートを通じてインフラストラクチャ・ヘルスの可視性を維持

2026への回帰:インフラストラクチャを戦略的リセット・レバーとして

休暇後の一時停止は単なるダウンタイムではなく、インフラストラクチャの大規模な再考を解き放つ稀な認知的リセットである。2026年1月に復帰するチームは、貴重なものを所有している。運用トレッドミルからの距離である。この精神的明晰さは、3つの主要なAWS機能拡張と組み合わされ、組織が次の10年間のアーキテクチャ方法を根本的に再形成する前例のない機会を生み出す。

-

インフレクション・ポイント:* 2026年1月は、3つの変革的能力の収束を示す。Kiro CLIが真正なオーケストレーション・プラットフォームへの成熟、European Sovereign Cloudがコンプライアンス優先のアーキテクチャ・プリミティブとしての出現、EC2 X8iインスタンスが従来は分散システムを必要としていた統合パターンを可能にすること。これは段階的な進化ではなく、クラウド運用で何が可能かの再調整である。

-

今この時が重要な理由:* 2025年を通じて、チームは運用圧力下でインフラストラクチャ決定を下した。それらの選択肢(標準インスタンス・タイプ、地域デプロイメント、CLIワークアラウンド)は、当時の制約を考えると合理的であった。しかし、AWSエコシステムの速度は、2026年1月のソリューションが2025年11月のアーキテクチャを効率と能力の桁違いで上回ることを意味する。休暇の中断は、時間圧力下で下された仮定に疑問を呈し、インフラストラクチャを第一原理から再想像する心理的空間を提供する。

-

機会:* このリセットを戦略的に扱う組織は、30~40%より費用効率的で、運用上劇的にシンプルで、新興コンプライアンス体制に対応したインフラストラクチャで出現する。これを日常的なメンテナンスとして扱う組織は、アーキテクチャ変更が2027~2028年を通じて競争優位に複合する12ヶ月のウィンドウを逃す。

-

即座の行動:* 今週、意図的な72時間のインフラストラクチャ監査を実施すること。2025年に下されたあらゆるコンピュート・インスタンス、ストレージ設定、ネットワーキング決定をインベントリ化する。2026年1月の機能と相互参照する。Q1 2026で実行可能な最高影響度の移行3~5を特定する。これは忙しい仕事ではなく、2027~2028年を通じて組織の俊敏性を定義するインフラストラクチャ決定の基礎である。

過渡的リーダーシップと分散知識の未来

主要なAWSガイダンス・ソースの移行は、技術知識が組織を通じてどのように流れるかについてのより広い転換を示唆している。これを喪失として見るのではなく、前向きに考えるチームは、より回復力があり、文脈的で、組織戦略に整合した内部知識インフラストラクチャを構築する機会として認識する。

-

根本的な転換:* 集中化された外部ソース(ブログ、ニュースレター、個別著者)は、技術的意思決定における単一障害点を生成する。これらのソースが移行すると、組織は継続性を失う。より重要なことに、外部ガイダンスを組織的文脈、リスク許容度、戦略的優先事項を通じてフィルタリングする機会を失う。未来は、AWS知識生成を内部化する組織に属し、受動的に消費する組織には属さない。

-

重要性の本質:* クラウド・インフラストラクチャ決定は、新しい機能を組織的制約に対して評価することをますます必要とする。新しいインスタンス・タイプ、CLI機能、または地域サービスは普遍的に適用可能ではなく、その価値は特定のワークロード特性、コンプライアンス要件、コスト構造に依存する。外部ソースはこの文脈的フィルタリングを提供できない。内部チームのみが可能である。

-

機会:* 回転する内部「AWS戦略的レビュー」プロセスを確立する組織は、より深いAWS専門知識を開発し、より適切に調整された決定を下し、外部ソースへの依存を削減する。これは組織の回復力を生成し、チームをAWSが発表する前に能力ニーズを予測する立場に置く。

-

実装パターン:* 2人のシニア・エンジニアに、AWSアナウンスメント、サービス・ドキュメント、地域可用性更新をスキャンする週次責任を割り当てる。プラットフォーム、インフラストラクチャ、アプリケーション・チームに知見が伝達される20分間の週次同期を作成する。決定を共有知識ベースに文書化する。四半期ごとに責任を回転させて専門知識を分散させる。12ヶ月以内に、これは組織の現実を通じてフィルタリングされるため、あらゆる外部ソースより価値のある内部AWS知識センターを生成する。

-

測定:* 決定速度(AWSアナウンスメントから組織的決定までの時間)、決定品質(予測された利益を提供する移行の割合)、知識分散(インフラストラクチャ戦略を説明できるエンジニアの割合)を追跡する。これらのメトリクスは、内部知識インフラストラクチャが効果的に機能しているかどうかを明らかにする。

European Sovereign Cloud:コンプライアンスを競争的アーキテクチャとして

AWS European Sovereign Cloudアナウンスメントは、規制対象組織がインフラストラクチャにアプローチする方法における根本的な転換を示す。これは機能ではなく、次の5~10年間のデプロイメント・トポロジー決定を再形成する新しいアーキテクチャ・プリミティブである。

-

戦略的転換:* 数十年間、コンプライアンスはインフラストラクチャに課せられた制約であった。組織はアプリケーションをデプロイし、その後、コンプライアンス・コントロールを上に層化した。European Sovereign Cloudはこの関係を反転させる。コンプライアンスが基礎となり、インフラストラクチャは開始から周囲に設計される。この転換は、組織がアーキテクチャ、運用、スケーリングする方法に深刻な影響を与える。

-

今この時が重要な理由:* ヨーロッパの規制枠組み(GDPR、AI法、新興デジタル主権要件)は、データ居住地と運用管理を交渉不可能な要件として収束している。暗号化、タグ付け、コンプライアンス監視をワークアラウンドとして使用していた組織は、ネイティブなアーキテクチャ・ソリューションを持つようになった。これは残存するコンプライアンス不確実性を排除し、監査プロセスを桁違いに簡素化する。

-

機会:* 2026年Q1~Q2に規制対象ワークロードをEuropean Sovereign Cloudに移行する組織は、規制が厳しくなるにつれてますます価値が高まるコンプライアンス優先アーキテクチャを確立する。彼らはまた、運用パターン(sovereign cloudデプロイメント、ガバナンス、監視)を開発し、これらが他の規制地域(アジア太平洋、北米)で同様のオファリングが出現するにつれてテンプレートになる。

-

実装パターン:* 現在標準的なヨーロッパ地域にデプロイされているすべてのワークロードを監査する。データ感度と規制上の露出によって分類する。Q1 2026で高感度ワークロードをEuropean Sovereign Cloudに移行し、Q2で中程度の感度、Q3でより低い感度を移行するロードマップを作成する。各移行について、コンプライアンス・ドキュメント、顧客契約、監査手順を更新して、強化されたソブリンティ・ポスチャを反映させる。この建築進化を顧客とステークホルダーに競争上の差別化要因として伝達する。ヨーロッパのデータ主権を信頼できるように主張できる組織は、規制対象産業の契約に勝つ。

-

測定:* コンプライアンス監査時間削減、顧客信頼スコア、規制承認速度を追跡する。sovereign cloudアーキテクチャを実装する組織は、コンプライアンス監査サイクルで40~60%の削減と顧客信頼メトリクスの測定可能な改善を見るべきである。

-

隣接する機会:* European Sovereign Cloudが成熟するにつれて、同様のオファリングがアジア太平洋と北米に出現する。今European Sovereign Cloudで運用専門知識を開発する組織は、他の地域で同様のアーキテクチャを迅速にデプロイする立場に置かれ、グローバルなコンプライアンス優先インフラストラクチャ戦略を生成する。

Kiro CLIとコンピュート進化:次世代の運用化

Kiro CLIの最新機能とEC2 X8iインスタンスは、2つの重要なインフラストラクチャ・トレンドの収束を示す。オーケストレーション・ツーリング成熟とコンピュート統合である。これらは、以前は不可能であったか、禁止的に複雑であった運用パターンを可能にする。

-

根本的なトレンド:* CLIツーリングの各世代は、本番運用で特定された摩擦点に対処する。Kiro CLIの進化は、AWSの顧客全体で遭遇した数千のデプロイメント・シナリオ、トラブルシューティング・ワークフロー、設定課題を反映している。同様に、X8iインスタンスはメモリ最適化コンピュートの成熟を示す。これらは、従来は分散アーキテクチャを必要としていたワークロードを、運用オーバーヘッドの劇的な削減を伴う単一インスタンスへの統合を可能にする。

-

重要性の本質:* 運用複雑性は、時間とともに複合する隠れたコストである。追加インスタンス、設定ファイル、デプロイメント・ステップはそれぞれ、人的エラーの確率を増加させ、インシデント解決時間を延長し、エンジニアリング容量を消費する。Kiro CLIとX8iインスタンスは、シンプルで、より統合されたアーキテクチャを可能にすることで、この複雑性に直接対処する。

-

機会:* コンピュート・ワークロードをX8iインスタンスに統合しながら、同時にKiro CLIを通じてデプロイメントと管理を自動化する組織は、運用負荷を30~50%削減し、25~35%のコスト削減を達成する。より重要なことに、彼らはエンジニアリング容量をより高い価値の仕事に解放する。機能構築、信頼性向上、イノベーションであり、インフラストラクチャ管理ではない。

-

実装パターン:* 現在のコンピュート・インスタンスのメモリ使用率をプロファイルする。一貫した高いメモリ要件を持つワークロードを特定する。データ処理、分析、インメモリ・キャッシング、機械学習推論である。X8i仕様を使用した統合シナリオをモデル化する。コスト削減、レイテンシ影響、運用複雑性削減を計算する。Q1 2026で非クリティカルなワークロードでX8i統合をパイロットする。同時に、Kiro CLIの最新機能を評価する。自動化または簡素化できる3~5のデプロイメント・ワークフローを特定する。非本番環境でこれらの改善をパイロットする。時間削減とエラー削減を測定する。Q2 2026の本番ロールアウトを計画する。

-

測定:* コンピュート統合については、トランザクション当たりのコスト、p99レイテンシ、CPU使用率、運用インシデント数を追跡する。CLI採用については、デプロイメント時間削減、エラー率低下、エンジニア満足度を追跡する。両方を正常に実装する組織は、6ヶ月以内に30~40%のコスト削減と40~50%の運用負荷削減を見るべきである。

-

隣接する機会:* X8iインスタンスが成熟するにつれて、さらに大きなインスタンス・タイプが出現する。今統合パターンで専門知識を開発する組織は、将来のインスタンス・タイプを迅速に採用する立場に置かれ、時間とともに複合する継続的な最適化サイクルを生成する。

測定と検証:現実に根ざした意思決定

インフラストラクチャの変更は往々にして予期しない結果をもたらす。コスト削減はレイテンシの増加によって相殺される。パフォーマンス改善は予想外のチューニングを要求する。体系的な測定こそが、仮定ではなく観測された成果に基づいて意思決定を現実に繋ぎ止める。

-

根底にある原則:* 検証されないマイグレーションは隠れたコストと組織的リスクを生み出す。紙上では成功に見えるマイグレーションが、本番負荷の下でのみ明らかになる微妙なパフォーマンス低下、コンプライアンスギャップ、運用複雑性を招くことがある。厳密に測定する組織はこうした罠を回避する。

-

なぜこれが重要か:* インフラストラクチャの決定は時間とともに複合する。単一のワークロードで許容できると見える5%のコスト増加は、組織全体では50%のコスト増加となる。一つのサービスでは無視できるレイテンシ増加が、複数サービスに集約されると顧客に直面する問題へと転化する。測定はこうした複合的な失敗を防ぐ。

-

実装パターン:* あらゆるマイグレーション前に成功指標を定義せよ。コンピュート・マイグレーションの場合:トランザクション当たりのコスト、p99レイテンシ、CPU使用率、メモリ効率、運用インシデント数。CLI採用の場合:デプロイメント時間、エラー率、エンジニア満足度。ソブリン・クラウド・ワークロードの場合:コンプライアンス監査時間、顧客満足度、規制承認速度。週次の測定レビューを確立する。メトリクスが予測から15%以上乖離した場合、マイグレーションを一時停止し根本原因を調査する。知見を文書化し、将来のマイグレーションに向けて仮定を調整する。

-

測定サイクル:* マイグレーション後第1週:急性的な問題を捕捉するための日次測定レビュー。第2~4週:新興パターンを特定するための週次レビュー。第5~12週:持続的な改善を検証するための隔週レビュー。第4ヶ月以降:利益が継続することを確保するための月次レビュー。

-

隣接する機会:* 厳密な測定実践を開発する組織は、インフラストラクチャのパフォーマンス、コスト、運用複雑性に関するデータを蓄積する。このデータは将来の決定にとって計り知れない価値を持ち、時間とともに複合する組織的学習を生み出す。

リスク軽減:組織的安全性のための複雑性の段階化

複数の重大な変更を同時に採用すること——新しいインスタンスタイプ、CLIツーリング、ソブリン・クラウド・リージョン——は複合的リスクを生み出す。組織は変更を段階化し、ロールバック手順を確立して、利益を獲得しながら運用安定性を維持しなければならない。

-

根底にある原則:* 各インフラストラクチャ変更は変数を導入する。段階化なしにそれらを組み合わせると、根本原因分析はほぼ不可能になる。インスタンスのマイグレーション、新しいCLIツーリングの採用、リージョン変更を同時に実行した後でパフォーマンスが低下した場合、どの変更が問題を引き起こしたかを判定することは極めて困難になる。段階化はこの曖昧性を排除する。

-

なぜこれが重要か:* インフラストラクチャ移行中の運用インシデントは顧客に直面するアウタージ、規制違反、組織的信頼の喪失へと連鎖する可能性がある。変更を段階化することはインシデント確率を低減し、問題が発生した場合の迅速な復旧を可能にする。

-

実装パターン:* 6~8週間にわたって変更を段階化する。第1~2週:非本番環境でKiro CLIの改善をパイロット実施。デプロイメント自動化、構成管理、トラブルシューティング・ワークフローを検証する。第2~3週:非クリティカルなワークロードでX8iインスタンス統合をテスト。レイテンシ、リソース使用率、運用手順を検証する。第3~4週:ヨーロッパ・ソブリン・クラウドの接続性、コンプライアンス制御、運用手順を検証する。第4~6週:本番マイグレーションを段階的に実行——CLI採用が最初、次にコンピュート統合、その後ソブリン・クラウド・ワークロード。各変更を検証してから進行する。第6~8週:本番システムを監視して新興的な問題を検出。観測された動作に基づいて構成と手順を調整する。

-

ロールバック手順:* 各段階について、4時間以内に前の状態に戻す能力を維持する。ロールバック手順を明示的に文書化する。本番デプロイメント前に非本番環境でロールバック手順をテストする。ロールバック決定の明確な所有権を割り当てる。

-

コミュニケーション:* 段階化計画をすべてのステークホルダー——エンジニアリング・チーム、運用、顧客、コンプライアンス——に伝達する。段階化の根拠を説明する。問題が発生した場合の明確なエスカレーション手順を確立する。進捗と計画への調整について透明性を維持する。

戦略的整合と長期的ビジョン

2026年1月はAWSインフラストラクチャ決定にとって真の転換点を表している。新しいコンピュート機能、CLIの成熟性、ソブリン・クラウド可用性の組み合わせは、意味のある運用改善の機会を生み出す。しかし、これらの機会は意図的な段階化、測定、リスク管理を要求する。

-

より広い文脈:* これらの2026年1月の発表は、2027~2030年を通じたインフラストラクチャ進化の前兆である。コンピュートはより大規模で特化したインスタンスへの統合を続ける。オーケストレーション・ツーリングはますます洗練され自律的になる。コンプライアンスは制約ではなく、アーキテクチャ・プリミティブとなる。今これらの領域で専門知識を開発する組織は、次の10年間のインフラストラクチャ革新をリードする立場に置かれる。

-

競争優位性:* インフラストラクチャを単なる運用ではなく戦略として扱う組織は、競争相手よりも劇的に効率的で信頼性が高く準拠したシステムを備えて浮上する。また、インフラストラクチャ専門知識、運用規律、測定厳密性といった組織的能力を開発し、それ自体が競争優位性となる。

-

重要な要点:* 休暇後の期間をインフラストラクチャ・リセットの機会として扱え。内部AWSナレッジ・レビュー・プロセスを確立して外部ソースへの依存を低減し、組織的専門知識を開発する。規制対象ワークロードについてヨーロッパ・ソブリン・クラウドを評価し、コンプライアンス・ファースト・アーキテクチャ・パターンを開発する。非本番環境でKiro CLIの改善とX8i統合をパイロット実施する。変更を体系的に段階化し、成果を厳密に測定する。決定を文書化し、時間とともに複合する組織的学習を生み出す。

-

今週の直近アクション:*

-

72時間のインフラストラクチャ監査を実施。コンピュート、ストレージ、ネットワーク構成をインベントリ化。2026年1月の機能と相互参照する。

-

回転式の内部AWS戦略レビュー・プロセスを確立。2人のシニア・エンジニアに週次で発表をスキャンし知見を伝達する責任を割り当てる。

-

Kiro CLI、X8i統合、ヨーロッパ・ソブリン・クラウド評価のパイロット・プロジェクトをスケジュール。

-

本番変更前に成功指標を定義。仮定と測定手順を文書化する。

-

12週間のマイグレーション・ロードマップを作成。最もリスクが低い変更から始め、段階的により複雑なワークロードに対処する。

-

インフラストラクチャ戦略をステークホルダーに伝達。変更の根拠と期待される利益を説明する。

-

12週間ロードマップ:*

-

第1~2週:インフラストラクチャ監査、内部レビュー・プロセス確立、パイロット・プロジェクト計画

-

第2~4週:非本番環境でのKiro CLIパイロット

-

第3~5週:非クリティカルなワークロードでのX8i統合パイロット

-

第4~6週:ヨーロッパ・ソブリン・クラウド検証

-

第6~8週:本番マイグレーション段階的実行(CLI、コンピュート、ソブリン・クラウド)

-

第8~12週:監視、測定、最適化

このロードマップは、運用安定性と組織的整合を維持しながら、2026年1月のAWS発表の完全な価値を獲得する立場に組織を置く。

- 図2:構造化インフラストラクチャ評価プロセス(2026年インフラ優先度リセット向け)*

- 図12:リスク軽減型段階的デプロイメントシーケンス*

- 図6:コンプライアンス優先デプロイメント意思決定フロー*