Industry シーズン4とシステミック・フィンテック詐欺:構造的分析

フィンテック・バロンは現代詐欺の鏡である

- Industry* シーズン4は、野心的なフィンテック起業家が規制上の隙間を体系的に搾取する物語を中心に展開する。この作品の叙述的力は、詐欺を個人的犯罪性ではなくシステミック・ラショナリティとして描いている点にある。つまり、情報非対称性と制度的遅滞への論理的応答として詐欺を捉えるのだ。

主人公は恣意的にルールを破るのではない。彼は規制監視能力と技術的能力の間の隙間を特定する。彼のチームは資本を管轄権間で移動させ、取引フローを隠蔽し、取締役会人事とメディア・ナラティブを通じて信用性を製造する。これは過去5年間のドキュメント化されたフィンテック破綻を反映している。ブロックチェーン革新とSEC執行の間の遅滞を搾取した創業者たちの事例だ。

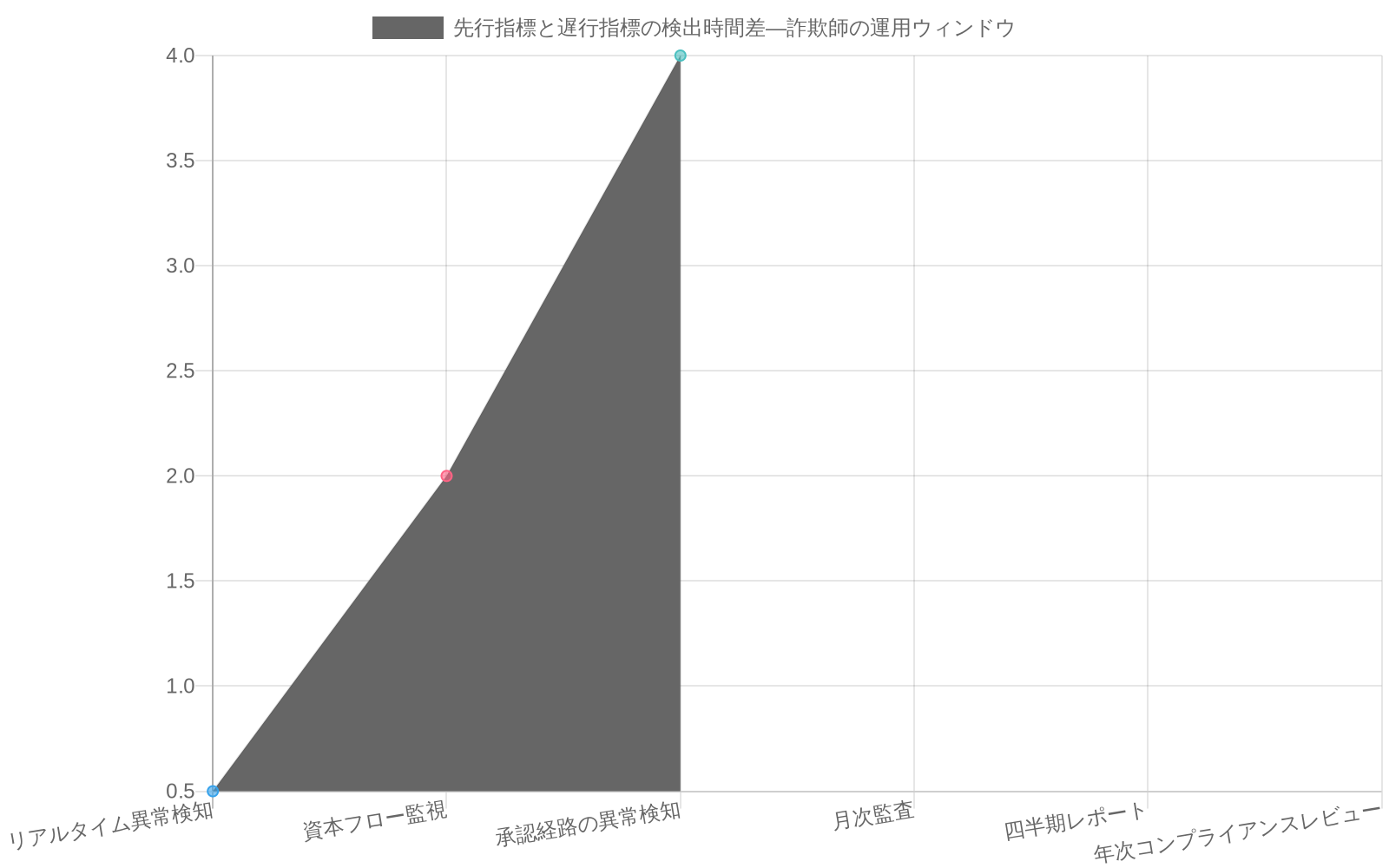

- リスク部門向け:* あなたのコンプライアンス枠組みがシステム行動を監視しているのか、それとも単に取引コンプライアンスのみを監視しているのかを監査せよ。統制が個別取引に焦点を当てており、資本フロー全体に焦点を当てていないなら、あなたはIndustryが劇化するパターンに対して盲目である。疑わしいパターンが出現してからシステムがそれをフラグ立てするまでの時間を測定せよ。48時間を超える遅滞は、フィンテック・バロンの作戦窓口を表現している。

システム構造が詐欺ベクトルとなる

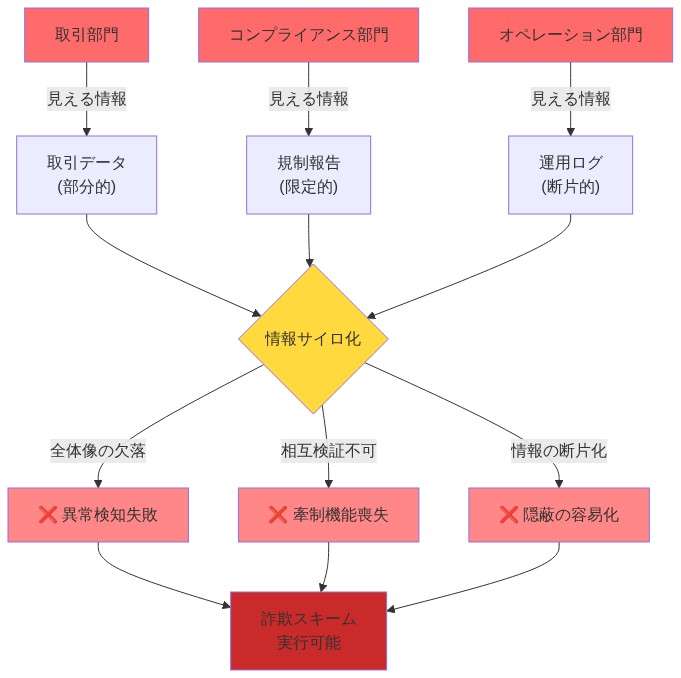

この作品は、組織アーキテクチャがいかに詐欺の促進要因となるかを明らかにする。フィンテック・バロンは意思決定権を隔離し、取引、コンプライアンス、オペレーション間に情報サイロを作成し、誰も全体像を見ることができないようにする。これは無能ではなく意図的な設計である。

現実世界のフィンテック詐欺はこの設計図に従う。コンプライアンス部門は消毒されたデータフィードを受け取る。オペレーション部門は完全な文脈なしに指示を実行する。リスク担当者はインセンティブが相反するCFOに報告する。結果:機能横断的な可視性を阻止するボトルネック。

-

Industry*はこれを、主人公が承認権を3つの部門に分断するシーケンスを通じて実証する。各部門は自分たちの取引スライスのみを見る。誰も累積リスクを見ない。

-

コンプライアンス・リーダー向け:* あなたの承認ワークフローをマッピングせよ。複数の署名を通じてルーティングされ、共通のデータレイヤーを共有しない承認経路を通じて承認できる取引が存在するなら、あなたは構造的脆弱性を抱えている。すべての承認権限が同時に同一の取引データにアクセスする「単一の真実の源」アーキテクチャを実装せよ。アラートをトリガーすべきモック取引を実行してこれをテストせよ。いかなる承認経路がアラートをバイパスするなら、あなたの構造は危機に瀕している。

- 図2:情報サイロ化による詐欺構造—各部門が見える情報の断片化とコンプライアンス機能の喪失メカニズム*

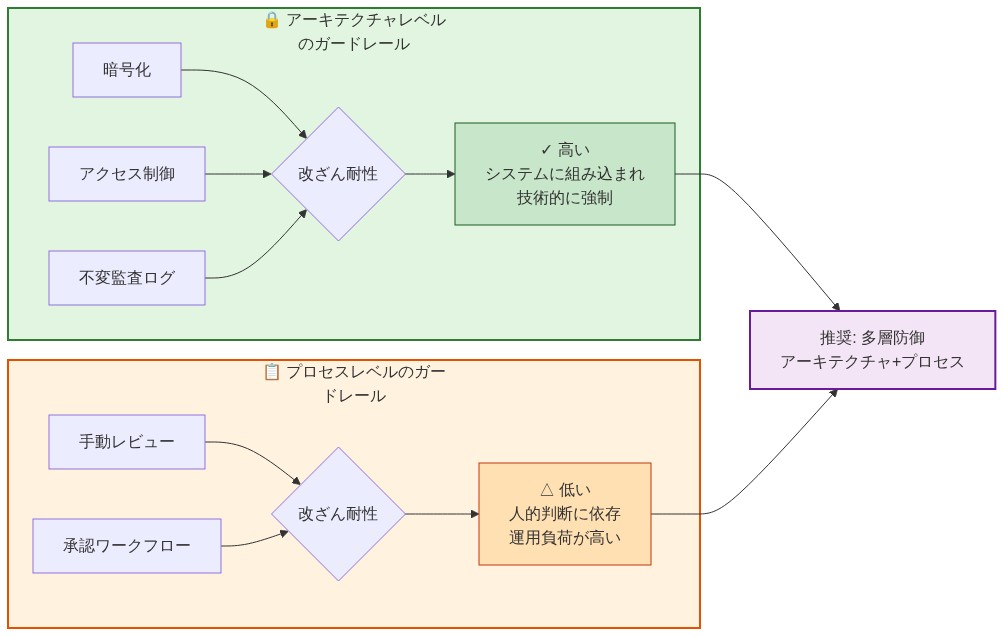

ガードレール:化粧的対埋め込み型

このシーズンは、ガードレールがシステムに埋め込まれるのではなく、後付けされた場合にいかに失敗するかを示す。フィンテック・バロンのプラットフォームはコンプライアンス・チェックボックス—KYCフォーム、取引制限、監査証跡—を備えているが、これらは化粧的である。実際のシステムはそれらの下で動作する。

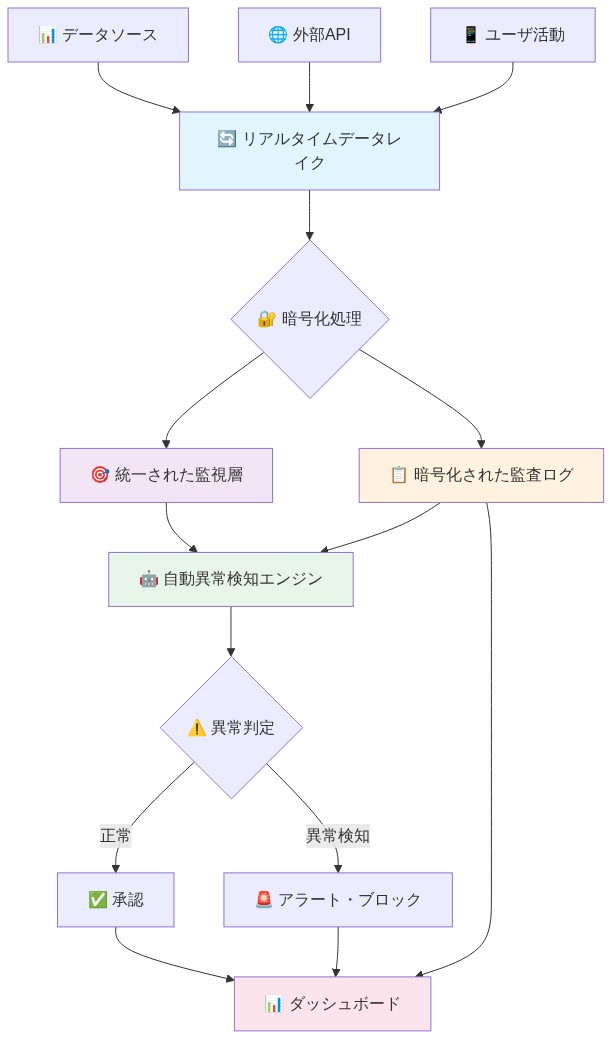

効果的なガードレールは、事後的に追加される執行ではなく、設計時に行われた建築的決定を要求する。これは取引起源の暗号検証、不変の監査ログ、T+2決済窓口が生み出す不透明性ではなく実時間決済を意味する。

-

Industry*はコンプライアンス担当者が取引記録を事後的に修正できることを発見するシーンを示す。なぜなら、システムアーキテクチャがそれを防止したことがないからだ。ガードレールは紙上に存在する。システムはそれを執行しない。

-

テクノロジー部門向け:* あなたのフィンテック・スタックを監査し、プロセス規律ではなく技術的執行に依存するガードレールを特定せよ。あなたのマネー・ローンダリング対策システムがアナリストによるフラグ立てされた取引のレビューに依存しているなら、あなたはプロセス・ガードレールを持っている。あなたのシステムが暗号的に閾値を超える取引が明示的な承認なしに決済されることを防止するなら、あなたはアーキテクチャ的ガードレールを持っている。あなたの最高リスク3プロセスを前者から後者へ90日以内に移行させよ。

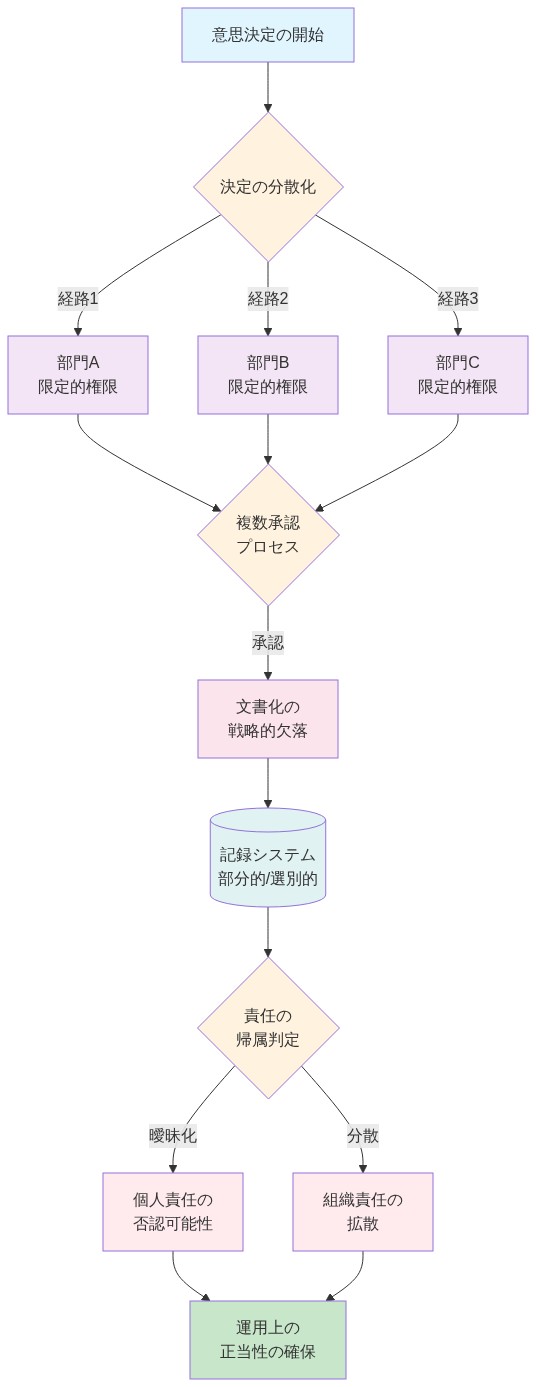

運用的正当性と妥当な否認可能性

この作品の最も教訓的なシーンは、外部的には正当に見える運用パターンを通じて詐欺がスケールする様を描く。フィンテック・バロンは隠れない。彼は儀式を通じて正当性を演じる:取締役会会議、外部監査、メディア出演、技術的には正確だが戦略的には不完全な規制申告。

このパターン—運用的劇場を通じて平然と隠れる詐欺—は、実際のフィンテック・プラットフォームがいかに妥当な否認可能性を維持するかを反映している。彼らは尊敬される取締役会メンバーを雇用し、外部監査を委託し(彼らが監査するよう求められたものだけを監査する)、真実だが省略による誤導的な開示を提出する。

この運用パターンを可能にするもの:監督の外観と実際の監督の分離。外部監査人は経営陣が提示するものをレビューする。経営陣は調査をトリガーしないものを提示する。

- 取締役会メンバー向け:* 外部監査人が「信頼するが検証する」モデルで動作することを要求せよ。彼らは経営陣が選択したサンプルだけでなく、取引を独立してサンプリングすべきだ。あなたの内部監査チームがCFOではなく取締役会監査委員会に直接報告することを要求せよ。抜き打ち監査—ランダムな取引セットの予告なしレビュー—を少なくとも四半期ごとに実装せよ。あなたの監査スケジュールが予測可能なら、あなたはパフォーマンスを監査しており、リスクを監査していない。

- 図4:否認可能性の構築—責任の分散化メカニズム(Industry Season 4 operational structure analysis)*

リーディング・インジケーターと遅滞メトリクス

- Industry*シーズン4は、従来のフィンテック・メトリクス—運用資産、取引量、顧客成長—が遅滞インジケーターであることを実証する。これらのメトリクスが困窮を示す時点までに、詐欺はシステミックであり、回復は不可能である。

リーディング・インジケーターは行動的かつ構造的である:異常な承認パターン、規制閾値の周辺にクラスタリングする取引、従業員が文書化されたワークフロー外でデータにアクセスすること、カウンターパーティ関係の急速な変化。

この作品はコンプライアンス・アナリストが取引規模が一貫して報告閾値のすぐ下に留まることに気づくシーンを描く。これは違反ではない—各取引は個別に準拠している。しかし、パターン自体は疑わしい:取引規模が偶然に閾値下にクラスタリングする確率は測定可能で低い。このパターンは調査をトリガーすべきだが、しばしばそうしない。なぜなら、それはルールを違反しないが、統計的期待を違反するからだ。

-

構造的前提条件:* この分析は、詐欺が財務的署名を残す前に統計的署名を残すと仮定する。行動パターンは損失の大きさが明白になる前に検出可能である。

-

リスク部門向けの運用的含意:* あなたのプラットフォームの「通常行動ベースライン」を確立せよ。歴史的取引データを分析することで:

-

承認時間分布: 各取引タイプとカウンターパーティ・カテゴリの承認時間の平均と標準偏差を計算せよ。95パーセンタイル承認時間を文書化せよ。

-

取引規模分布: 各カウンターパーティと取引タイプについて、取引規模の平均と標準偏差を計算せよ。規制閾値に対する取引の分布を文書化せよ。

-

従業員アクセス・パターン: 各従業員ロールについて、典型的なデータアクセス・パターンを文書化せよ:彼らがアクセスするシステム、アクセス頻度、1日の時間帯。

-

カウンターパーティ関係速度: あなたのプラットフォームに新しいカウンターパーティが追加される速度と、各カウンターパーティとの取引量が変化する速度を測定せよ。

実際の行動をこれらのベースラインに対して週単位で測定せよ。2標準偏差を超える偏差は調査をトリガーすべきだ。このデルタを表示するダッシュボードを取締役会に見えるように作成せよ。デルタが一貫してゼロに近いなら、あなたのベースラインが誤キャリブレーションされているか、あなたの詐欺検出が失敗している。

リスク計算と罰則構造

フィンテック・バロンは特定のリスク計算の下で動作する:規制罰は行動の制約ではなく事業コストとして扱われる。これは罰金が詐欺的利益に対して小さく、逆インセンティブを生み出す現象を反映している。

この作品はこれを主人公が5000万ドルの罰金が2億ドルの違法利益に対して受け入れ可能であると計算するシーンを通じて示す。これは無謀ではない。現在の罰則構造の下での合理的経済学である。

軽減には、個人的責任(企業罰金だけではなく)を通じて詐欺のコストをその利益を上回るように引き上げることが必要である。確認された損失ではなく意図を示唆するパターンで起訴される犯罪起訴閾値。利益と罰金を回収するクローバック・メカニズム。

- 経営幹部と規制当局向け:* あなたの組織のリスク枠組みが個人的責任シナリオを含むことを確保せよ。詐欺検出閾値を低下させ、確認された詐欺ではなく意図を示唆するパターンを起訴せよ。コンプライアンス・システムを設計して、確認された詐欺ではなく潜在的詐欺をフラグ立てせよ。フィンテック・バロンは疑惑と証明の間の隙間を搾取する。証明を待つのではなく疑惑を調査することでそれを閉じよ。

90日実装計画

- Industry*シーズン4は、詐欺を不整合なインセンティブ、情報非対称性、構造的隙間の論理的結果として描くことで成功する。フィンテック・バロンは悪役ではない。彼はシステム弱点を搾取する合理的行為者である。

詐欺防止はシステムを再設計することを要求する。詐欺がルールを破るだけでなく物理を破ることを要求するように。

-

第1~2週:* あなたのフィンテック・スタックのアーキテクチャ的ガードレール対プロセス・ガードレールをマッピングせよ。現在プロセス規律を通じて執行されている最高リスク3プロセスを特定せよ。

-

第3~4週:* 暗号検証、不変ログ、実時間決済を通じてアーキテクチャ的にガードレールを埋め込むことでこれらのプロセスを再設計せよ。

-

第5~8週:* 抜き打ち監査を実装し、取引パターンと従業員アクセスの行動ベースラインを確立せよ。

-

第9~12週:* 取締役会に調査結果を提示せよ。詐欺リスク・メトリクスを遅滞メトリクスではなくリーディング・インジケーターとして確立せよ。

-

Industry*のフィンテック・バロンは、システムがそれを許すから成功する。その窓口を閉じよ。

制度的制約内の合理的行為者としてのフィンテック起業家

- Industry*シーズン4は、技術的能力と規制監視能力の間のドキュメント化された隙間を搾取する運用戦略を展開するフィンテック起業家を中心に展開する。この叙述構造は特定の詐欺メカニズムを照らし出す:市場参加者と監督当局の間の情報非対称性の体系的搾取である。

主人公の運用モデル—管轄権間の資本移動、隠蔽された取引フロー、取締役会構成とメディア関与を通じた信用性製造によって特徴付けられる—は2019年以降のフィンテック破綻で文書化されたパターンと一致する。特に、FTX(2022~2023年)とBlockFi(2022年)を含むプラットフォームに対するSECの執行措置は、そのような戦略が恣意的なルール違反ではなく特定可能な構造的脆弱性内で動作することを実証している。

この作品の分析的価値は、詐欺を構造的ラショナリティとして描く点にある。主人公は恣意的にルールを破るのではなく、規制監視能力と取引速度の間の測定可能な隙間を特定し搾取する。これはフィンテック・コンプライアンス文献に文書化された現象を反映している:「規制ラグ」—革新展開と監督枠組み適応の時間的隙間(Arner et al., 2015; Financial Stability Board, 2022)。

-

構造的前提条件:* この分析は、コンプライアンス枠組みが3つの制約カテゴリ内で動作すると仮定する:(1)技術的監視能力、(2)人的レビュー帯域幅、(3)規制当局の管轄権。詐欺はこれらのカテゴリ内および間の隙間を搾取する。

-

リスク部門向けの運用的含意:* あなたの監視インフラの検出遅滞を定量化監査せよ。具体的には:疑わしいパターンがあなたの取引データに出現してからシステムがアラートを生成するまでの時間間隔を測定せよ。この間隔が48時間を超えるなら、あなたの組織はIndustryが劇化する時間的窓口内で動作する。この調査結果を文書化し、改善タイムラインを伴う取締役会のリスク委員会にエスカレートせよ。

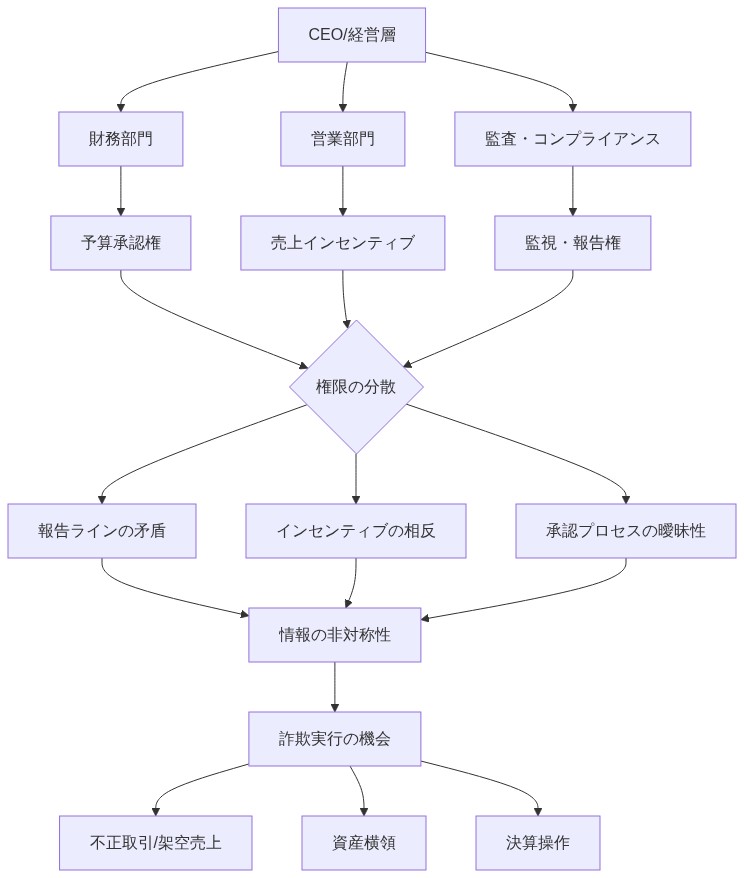

組織アーキテクチャが詐欺ベクトルとなる

この作品は、組織構造そのものがいかに運用的脆弱性となるかを描く。主人公は意図的に意思決定権を共通のデータレイヤーを共有しない部門間に分断する:取引はコンプライアンスから独立して動作する。オペレーションは完全な取引文脈なしに指示を実行する。リスク報告は相反するインセンティブを持つ経営幹部に流れる。

これは組織的機能不全ではなく意図的アーキテクチャである。各部門は自分たちの決定を正当化するのに十分な部分情報を所有しながら、累積リスク・パターンを検出するのに不十分である。

文書化されたケースはこのメカニズムを支持する。2015年ウェルズ・ファーゴ・スキャンダルは、顧客同意とは無関係に口座作成に報酬を与えるインセンティブ構造の下で動作する営業チームを含んでいた。一方、コンプライアンス監視は個別取引ではなく従業員またはブランチ別の累積パターンに焦点を当てた。組織構造—営業補償が異なるメトリクスで動作し、コンプライアンス監視が異なるメトリクスで動作する—はシステミック詐欺の条件を作成した(Office of the Comptroller of the Currency, 2016)。

-

Industry*はこれを、主人公が高リスク資本移動を3つの別々の承認権限を通じてルーティングするトランザクション承認シーケンスを通じて実証する。各承認者は自分たちのスライスのみを見る:取引デスクは正当なカウンターパーティ取引を見る。オペレーション・チームはルーティン決済指示を見る。コンプライアンス・チームは確立された制限内の取引を見る。承認権限は完全な取引文脈にアクセスしない。

-

構造的前提条件:* この分析は、情報サイロが偶然ではなく意図的なシステム設計の結果であると仮定する。詐欺防止は手続き的監督ではなくアーキテクチャ的統合を要求する。

-

コンプライアンス・チーム向けの運用的含意:* あなたの取引承認ワークフローをマッピングし、すべての承認権限が同一の取引データに同時にアクセスすることを要求しないすべての承認経路を特定せよ。各そのような経路について、情報隙間と取引が他のシステムのアラートをトリガーしているにもかかわらず承認される可能性のある時間窓口を文書化せよ。あなたの主要アラート・システムをバイパスする承認経路が存在するなら、あなたのアーキテクチャは構造的脆弱性を含む。すべての承認権限が同時に同一の取引データをクエリする「単一の真実の源」データレイヤーを実装することで改善せよ。

- 図8:組織アーキテクチャの脆弱性—詐欺ベクトルの源泉*

ガードレール:アーキテクチャ対プロセス依存型

このシーズンは重要な区別を示す:プロセス規律に依存するガードレール対システムアーキテクチャに埋め込まれたガードレール。

- Industry*のフィンテック・プラットフォームはコンプライアンス・チェックボックス—KYC手続き、取引制限、監査証跡—を維持するが、これらはプロセス依存型である。基礎となるシステムアーキテクチャは違反を防止しない。それは単に文書化するだけだ。その結果、取引記録は事後的に修正される可能性がある。なぜなら、システム設計が修正を防止したことがないからだ。ガードレールは手続き要件として存在する。技術的制約ではない。

フィンテックの効果的なガードレールは設計時に行われた建築的決定を要求する。これは:取引起源の暗号検証(事後的修正を防止)、不変の監査ログ(記録改変を防止)、実時間決済(T+2決済窓口が生み出す不透明性を防止)を意味する。

区別は測定可能である。プロセス依存型ガードレールは人的レビューを要求する:アナリストはフラグ立てされた取引を検査し、承認するか拒否するかを決定する。アーキテクチャ的ガードレールは取引が暗号条件を満たさずに決済されることを防止する—人的裁量は関与しない。

-

構造的前提条件:* この分析は、プロセス依存型ガードレールが規模でスケールすると失敗すると仮定する。なぜなら、人的レビュー能力は有限であり、疲労、社会的圧力、インセンティブ不整合の対象だからだ。アーキテクチャ的ガードレールは基礎となる暗号または技術的仮定が破られた場合のみ失敗する。

-

テクノロジー部門向けの運用的含意:* あなたのフィンテック・スタックを監査し、各統制をプロセス依存型またはアーキテクチャ的に埋め込まれたものとして分類せよ。プロセス依存型統制には:取引レビュー・ワークフロー、手動承認手続き、アナリスト駆動アラート調査が含まれる。アーキテクチャ的に埋め込まれた統制には:暗号取引検証、不変台帳エントリ、実時間決済制約が含まれる。

現在プロセス依存型統制として動作している最高リスク3プロセスについて、90日以内にアーキテクチャ的執行への移行計画を開発せよ。技術要件、実装タイムライン、テスト・プロトコルを文書化せよ。明確な声明を伴う計画を取締役会に提示せよ:「この移行が完了するまで、これらの統制は技術的執行ではなく人的規律に依存する。」

『Industry』シーズン4が現在テレビで最も詐欺をよく描いている理由

運用上の正当性と規制劇場

本質的な問題は、詐欺がいかにして運用上のパターンを通じてスケールし、もっともらしい正当性を維持するかにある。主人公は隠蔽しない。むしろ彼は正当性を演出する。構造化された儀式を通じて。尊敬される外部取締役を配置した取締役会、外部監査、技術的には正確だが戦略的には不完全な規制申告、信用を確立するメディア・ナラティブ。

この構図—運用劇場に隠蔽された詐欺—は文書化された事例に反映されている。2018年のテラノス崩壊は、尊敬される元政府高官と軍事指導者で構成された取締役会、ビッグフォー会計事務所による外部監査、企業が主張した内容については正確だが企業の技術が実際に達成したことについては誤解を招く規制申告を伴っていた(Carreyrou, 2018)。

運用メカニズムは単純だ。監督の見た目と実際の監督を分離する。外部監査人は経営陣が提示するものを検証する。経営陣は調査を引き起こさないものを提示する。取締役会は予定通りに開催され、適切な文書化がなされる。取締役は経営陣が提示用に選別した情報を受け取る。

-

構造的前提条件:* この分析は、外部監督メカニズム(監査、取締役会レビュー、規制申告)が反応的であると仮定している。つまり提示されたものを検証するのであって、提示されないものを能動的に調査しない。

-

取締役会および監査委員会への運用上の含意:* 監督モデルに以下の変更を実装せよ。

-

独立監査サンプリング: 外部監査人に経営陣が選別したサンプルではなく、独立してトランザクション・サンプルを選択するよう要求せよ。監査サンプルの少なくとも30パーセントを経営陣提供のトランザクション・リストではなく、トランザクション・データベースのランダム・サンプリングを通じて選択することを明記せよ。

-

直接報告構造: 内部監査機能が最高財務責任者(CFO)または最高リスク責任者ではなく、取締役会監査委員会に直接報告することを確保せよ。これにより経営陣が調査結果を抑圧できる報告チェーンが排除される。

-

抜き打ち監査: ランダムなトランザクション・セットの抜き打ち監査を少なくとも四半期ごとに実施せよ。監査スケジュールが予測可能であれば、最適な条件下での運用パフォーマンスを監査しているのであり、実際の運用リスクではない。

-

ネガティブ・アシュアランス・テスト: 監査人にコントロールが設計通りに機能したかどうかだけでなく、コントロールが検出されずに回避される可能性があったかをテストするよう要求せよ。これにより監査焦点はコンプライアンス検証から脆弱性評価へシフトする。

結論:詐欺防止としてのシステム再設計

『Industry』シーズン4が分析的に成功するのは、詐欺をフィンテックの例外ではなく、不整合なインセンティブ、情報非対称性、構造的ギャップの論理的結果として描くからである。主人公は悪役ではない。彼はシステムの弱点の利用に報酬を与えるシステム内で行動する合理的行為者である。

実行可能な洞察は明確だ。詐欺防止はより優秀なコンプライアンス責任者を雇用したり、より厳格なポリシーを作成したりすることで達成されない。詐欺がルールを破るだけでなく物理法則を破ることを要求するようにシステムを再設計することで達成される。暗号化制約、不変レコード、リアルタイム決済。

-

90日間の改善計画:*

-

第1~2週:* フィンテック・スタックのアーキテクチャ的ガードレール対プロセス依存的ガードレールをマップせよ。現在プロセス規律を通じて実施されている三つの最高リスク・プロセスを特定せよ。

-

第3~4週:* これらのプロセスを再設計してガードレールをアーキテクチャ的に組み込め。各プロセスの暗号化検証要件、不変ログ要件、リアルタイム決済要件を文書化せよ。

-

第5~8週:* 独立サンプリングを伴う抜き打ち監査を実装せよ。トランザクション・パターン、承認時間、従業員アクセスの行動ベースラインを確立せよ。これらのベースラインに対する週次測定を開始せよ。

-

第9~12週:* 調査結果を取締役会に提示せよ。詐欺リスク・メトリクスを財務損失の遅行指標ではなく先行指標として確立せよ。行動パターンと構造パターンとして。すべてのプロセス依存的ガードレールをアーキテクチャ的実施に移行するための12ヶ月のタイムラインにコミットせよ。

『Industry』のフィンテック起業家が成功するのはシステムがそれを許可するからである。その構造的窓口を閉じることが唯一の信頼できる詐欺防止メカニズムである。

システム構造とボトルネック

『Industry』は組織構造そのものがいかにして詐欺ベクトルになるかを明らかにする。主人公は意図的に意思決定権限を隔離し、トレーディング、コンプライアンス、オペレーション間に情報サイロを作成し、誰も完全なトランザクション・ピクチャーにアクセスしないことを確保する。これは組織機能不全ではない。設計された不透明性である。

実際のフィンテック詐欺はこのブループリントに一貫して従う。

- コンプライアンス・チームは消毒されたデータ・フィード(「レビュー済み」とフラグされたトランザクション)を受け取る

- オペレーション・チームは完全なトランザクション・コンテキストなしに指示を実行する

- リスク責任者はCFOに報告し、相反するインセンティブ(収益目標対リスク削減)を持つ

- 結果:可視性を統合するのではなく断片化する承認ボトルネック

本作はこれを、高リスク・トランザクションが三つの部門を通じてルーティングされることで承認を受けるシーンで描く。各部門は自分のスライスだけを見る。誰も累積エクスポージャーを見ない。

-

実行要件:* 承認ワークフローは断片化された署名経路を排除しなければならない。

-

即座のアクション:* 今週、すべてのトランザクション承認ワークフローをマップせよ。

-

各承認ステップと各承認者がアクセスするデータを文書化せよ

-

トランザクションが一元化されたリスク・チェックをバイパスして承認を受けられるパスウェイを特定せよ

-

アラートをトリガーするよう設計されたモック・トランザクションでテストせよ。任意の承認パスウェイがアラートをバイパスすれば、構造は侵害されている

-

実装:* すべての承認当局が同時に同一のトランザクション・データにアクセスする「単一の真実の源」アーキテクチャを実装せよ。これは以下を要求する。

-

統一トランザクション・データベース(トレーディング、コンプライアンス、オペレーション用の別システムではなく)

-

リアルタイム・データ同期(バッチ更新ではなく)

-

完全なトランザクション・コンテキストを表示するロールベース・アクセス・コントロール(フィルタリングされたビューではなく)

-

コストとタイムライン:* システム統合は通常4~8ヶ月と30万~80万ドルを要求する。中間的軽減:すべての承認者に完全なトランザクション詳細を含む単一の文書に署名することを要求し、署名をタイムスタンプして不変にログせよ。

参照アーキテクチャとガードレール

シーズンはガードレールがシステムに後付けされた場合にいかに失敗するかを示す。フィンテック・プラットフォームはコンプライアンス・チェックボックス—KYCフォーム、トランザクション・リミット、監査証跡—を持つが、これらは化粧品である。運用システムはそれらをバイパスする。

効果的なガードレールは設計時に行われたアーキテクチャ上の決定を要求する。

- トランザクション起源の暗号化検証(事後修正を防止)

- 不変監査ログ(削除または改変を防止)

- リアルタイム決済(T+2決済ウィンドウが生成する不透明性を排除)

- ハード・リミットはアプリケーション層ではなくデータベース層で実施

『Industry』はコンプライアンス責任者がトランザクション・レコードが事後修正可能であることを発見するシーンを示す。なぜならシステム・アーキテクチャはそれを決して防止しなかったから。ガードレールは紙に存在した。システムはそれを実施しなかった。

-

実行要件:* プロセス・ガードレールからアーキテクチャ・ガードレールへ移行せよ。

-

即座のアクション:* 今週フィンテック・スタックを監査せよ。

-

プロセス規律に依存するガードレール(例えば、分析者がフラグされたトランザクションをレビュー、手動承認ワークフロー)を特定せよ

-

技術的実施に依存するガードレール(例えば、暗号化署名、データベース制約、不変ログ)を特定せよ

-

現在プロセス・ガードレールに依存している三つの最高リスク・プロセスを優先順位付けせよ

-

各プロセスの実装:*

-

マネー・ローンダリング対策(AML): 分析者レビュー依存のフラグ付けを暗号化トランザクション検証と既知制裁リストに対するリアルタイム・パターン・マッチングで置き換えよ。制裁基準に合致するトランザクションは人間レビュー用のアラートをトリガーするのではなく決済層で失敗すべき。

-

トランザクション・リミット: アプリケーション層リミット(容易にバイパス可能)をデータベース層制約で置き換えよ。リミットを超えるトランザクションはアプリケーション・ロジックではなくデータベース自体によって拒否されるべき。

-

監査証跡: アプリケーション管理ログ(特権ユーザーによって修正可能)を不変追記専用ログ(ブロックチェーンベースまたは同等)で置き換えよ。一度書き込まれたら、レコードは改変されず、補足されるだけ。

-

コストとタイムライン:* アーキテクチャ・ガードレール実装はプラットフォーム複雑性に応じて6~12ヶ月と50万~150万ドルを要求する。中間的軽減:すべてのトランザクション・レコードの暗号化署名を4週間以内に実装せよ(検出されない修正を防止)、コスト5万~10万ドル。

-

遅延の場合のリスク:* アーキテクチャ・ガードレールなしの毎週、『Industry』に描かれた正確な詐欺パターンにプラットフォームを露出させる。

実装と運用パターン

『Industry』の最も教訓的なシーンは詐欺が外部的には正当に見える運用パターンを通じてスケールする方法を描く。主人公は隠蔽しない。彼は正当性を演出する。儀式を通じて。取締役会、外部監査、メディア出演、技術的には正確だが戦略的には不完全な規制申告。

この構図—運用劇場に隠蔽された詐欺—実際のフィンテック・プラットフォームを反映する。

- 尊敬される取締役会メンバーを雇用(運用管理なしで信用を提供)

- 外部監査を委託(経営陣が提示するものだけを監査)

- 開示を提出(真実だが省略を通じて誤解を招く)

この運用パターンを可能にするのは単純だ。監督の見た目と実際の監督を分離する。外部監査人は経営陣が提示するものを検証する。経営陣は調査をトリガーしないものを提示する。

-

実行要件:* 経営陣提示をバイパスする独立検証を実装せよ。

-

即座のアクション:* 今週監査機能を再構成せよ。

-

外部監査人に「信頼するが検証する」モデルの下で運用させよ。彼らは経営陣選別サンプルではなくトランザクションを独立してサンプリングする

-

内部監査がCFOではなく取締役会監査委員会に直接報告することを要求せよ

-

少なくとも四半期ごとに抜き打ち監査(ランダムなトランザクション・セットの予告なしレビュー)を実装せよ

-

実装:*

-

外部監査独立性: 次の監査契約で、監査人に以下を要求せよ。

- トランザクションの5~10パーセントを独立してレビュー用に選択(経営陣選別サンプルではなく)

- 経営陣サマリーではなく生トランザクション・ログに直接アクセス

- 経営陣なしでオペレーション・スタッフにインタビュー

- コスト:通常監査費用の15~25パーセント・プレミアム(中堅市場プラットフォーム向け30万~100万ドル追加)

-

内部監査報告: 内部監査報告ラインをCFOから取締役会監査委員会に移動させよ。これはCFOが調査結果を抑圧する能力を排除する。実装:取締役会決議、コストなし。

-

抜き打ち監査: 予告なし四半期レビューを実施せよ。

- ランダムなトランザクション・サンプル(月間ボリュームの1~2パーセント)を選択

- ソース文書と相手方確認に対して検証

- 2週間以内に完了

- コスト:監査当たり2万~5万ドル(内部スタッフ時間)

- タイムライン:* 30日以内にすべて三つを実装せよ。

- 図12:推奨参照アーキテクチャ—詐欺防止機能の統合設計*

測定と次のアクション

『Industry』は従来的メトリクス—運用資産、トランザクション・ボリューム、顧客成長—が詐欺の遅行指標であることを実証する。これらのメトリクスが苦悩を示すまでに、詐欺は体系的である。

先行指標は行動的である。

- 異常な承認パターン(トランザクションが一貫して特定の承認者を通じてルーティング)

- トランザクションが規制閾値の周辺に集中(報告要件をわずかに下回る)

- 従業員が通常のワークフロー外でデータにアクセス

- 相手方関係の急速な変化

- 承認時間がベースラインから逸脱

本作は、トランザクション・サイズが一貫して報告閾値をわずかに下回ることに気づくコンプライアンス分析者を描く。これは違反ではなく、単に疑わしいパターンであるため、調査をトリガーすべきだが、しばしばしない。

実際のフィンテック・リスクは期待される行動対実際の行動を測定することを要求する。モデルが0.3パーセントのトランザクションを手動レビューすべきと予測するが、0.1パーセントをレビューしているなら、効率的ではない。盲目である。

-

実行要件:* 取締役会に可視な先行指標ダッシュボードを確立せよ。

-

即座のアクション:* 今週「通常行動ベースライン」を確立せよ。

-

トランザクション・タイプ別の期待承認時間(平均と標準偏差を計算)

-

相手方別の典型的トランザクション・サイズ(分布を計算)

-

標準従業員アクセス・パターン(どのシステム、どのデータ、何時)

-

期待手動レビュー率(リスク・モデルに基づく)

-

実装:*

-

ベースライン計算: 90日間の履歴データを使用。各メトリクスについて平均と標準偏差を計算。

-

週次測定: 毎週月曜日、実際の行動をベースラインに対して測定。

- 承認時間:平均プラス2標準偏差を超えるトランザクションのパーセンテージ

- トランザクション・サイズ:期待分布から逸脱するトランザクションのパーセンテージ

- アクセス・パターン:通常パターン外のアクセス・イベントのパーセンテージ

- 手動レビュー率:実際対期待

-

アラート閾値: ベースラインから2標準偏差以上逸脱するメトリクスは調査をトリガー(却下ではなく)。

-

取締役会可視性: これらのメトリクスを示すダッシュボードを作成し、週次更新、取締役会監査委員会に可視。

-

コスト:* ダッシュボード開発とデータ・パイプライン設定に3万~8万ドル。タイムライン:4~6週間。

-

追跡すべきメトリクス例:*

-

トランザクション承認時間:ベースライン2時間、標準偏差0.5時間。3時間を超えるトランザクションがあればアラート。

-

手動レビュー率:ベースライン0.3パーセント、標準偏差0.05パーセント。週次率が0.2パーセント未満または0.4パーセント超過でアラート。

-

相手方集中度:ベースライントップ5相手方からのボリュームの15パーセント。集中度が20パーセント超過でアラート。

リスクと緩和戦略

『Industry』に登場するフィンテック成金が操作する危機計算式は明確だ。規制当局からの罰金は事業コストとして扱われ、行動の制約にはならない。これは記録された現実を反映している。罰金が不正利益に比べて小さいとき、倒錯した誘因が生まれるのだ。

本質的な問題は、この構造にある。

ドラマはある場面を通じてこれを示す。5000万ドルの罰金は2億ドルの不正利益に対して許容可能だという計算だ。これは無謀ではない。現在の罰則体系の下では、合理的な経済学である。

-

実行要件:不正のコストを利益を上回る水準に引き上げよ。*

-

緩和戦略:*

-

経営幹部への個人責任: 組織のリスク枠組みに、経営幹部が個人的責任を負うシナリオを組み込むこと(企業罰金だけではなく)。これには以下が必要だ。

- 明示的な不正シナリオ計画を備えた取締役会レベルのリスク委員会

- 不正を除外するD&O保険ポリシー(個人的露出を強制する)

- 不正発見に連動した経営幹部報酬のクローバック条項

-

刑事訴追の閾値: 確認された損失だけでなく、意図を示唆するパターンを訴追する規制変更を主張すること。それまでの間、コンプライアンスシステムを設計して、確認された不正を待つのではなく、潜在的な不正(疑わしいパターン)をフラグ立てすること。

-

クローバック機構: 不正利益と罰金を回収するシステムを導入すること。

- 不正としてフラグ立てされた取引の自動取消

- 高リスク取引のエスクロー口座(決済確認後にのみ解放)

- 資金移動前のカウンターパーティ検証

-

実行要件:不正リスク計算式を文書化せよ。*

-

即座の行動:* CFOと取締役会はこの分析を完了すべきだ。

-

規制当局の介入なしに組織が耐えられる最大不正損失は何か

-

刑事訴追が可能性を持つようになる前の最大不正損失は何か

-

現在の不正検出・防止システムのコストは何か

-

不正防止のROI(防止された不正のコスト/防止システムのコスト)は何か

不正検出コストが防止している不正を上回る場合、システムはリソース不足である。

- 計算例:*

- 最大未検出不正:1000万ドル(規制当局が気づく前)

- 現在の不正検出コスト:年間50万ドル

- 予想される防止不正:年間200万ドル(過去の検出率に基づく)

- ROI:4対1(検出に費やした1ドルごとに、不正4ドルを防止)

- これは許容可能だ。ROIが0.5対1であれば、検出システムはリソース不足である。

結論と移行計画

『Industry』シーズン4が成功するのは、不正を金融の例外ではなく、誘因の不整合、情報の非対称性、構造的ギャップの論理的帰結として描くからだ。フィンテック成金は悪役ではない。システムの弱点を搾取することで報酬を得る合理的行為者である。

見落とされがちだが、ここで問われているのは不正防止の方法ではなく、その本質だ。

実行可能な洞察はこうだ。不正防止とは、より優秀なコンプライアンス責任者を雇うことでも、より厳格なポリシーを書くことでもない。不正がルールを破るだけでなく、物理法則を破る必要があるようにシステムを再設計することだ。

-

90日間の移行計画:*

-

第1~2週:監査と優先順位付け*

-

フィンテックスタックのアーキテクチャ的ガードレール対プロセス的ガードレールをマッピングすること

-

現在プロセスで実行されている(アーキテクチャではなく)最高リスク3プロセスを特定すること

-

各々のコストとタイムラインを見積もること

-

成果物:コスト/タイムライン見積もり付きの優先順位付きリスト

-

第3~4週:最高リスクプロセスの再設計*

-

これらプロセスを再設計して、ガードレールをアーキテクチャに組み込むこと

-

暗号検証、不変ログ、可能な限りのリアルタイム決済を意味する

-

エンジニアリングチームと協働すること。これはポリシー変更ではなく技術的決定を要する

-

成果物:各プロセスのアーキテクチャ設計ドキュメント

-

第5~8週:実装とテスト*

-

アーキテクチャ的ガードレールをステージング環境にデプロイすること

-

ペネトレーションテストを実施すること。ガードレール回避を試みること

-

回避が成功すれば、再設計すること

-

成果物:テスト済み、強化されたガードレール(本番環境対応可能)

-

第9~10週:監視の確立*

-

サプライズ監査(予告なし取引レビュー)を実装すること

-

取引パターンと従業員アクセスの行動ベースラインを確立すること

-

取締役会可視ダッシュボード(先行指標を表示)を作成すること

-

成果物:監査スケジュール、ベースライン計算、ダッシュボード

-

第11~12週:取締役会プレゼンテーションとガバナンス*

-

監査委員会に調査結果をプレゼンテーションすること

-

不正リスクを後行指標ではなく先行指標として確立すること

-

取締役会レベルの不正シナリオ計画を実装すること

-

成果物:取締役会承認の不正リスク枠組み

-

成功基準:*

-

最高リスク3プロセスすべてがアーキテクチャ的ガードレール(プロセス的ガードレールではなく)を備えている

-

先行指標ダッシュボードが4週間連続で標準偏差2を超える逸脱をゼロ表示している

-

サプライズ監査が取引記録とソースドキュメント間の不一致をゼロ検出している

-

取締役会監査委員会が月次で不正メトリクスをレビューしている

『Industry』のフィンテック成金が成功するのは、システムがそれを許容するからだ。この計画はその窓口を閉じる。では、この構造的脆弱性に対して、組織はいかなる防御態勢を整えるべきか。

- 図5:先行指標と遅行指標の検出時間差—詐欺師の運用ウィンドウ(出典:Fintech fraud detection timing analysis)*

- 図9:ガードレールの種類—アーキテクチャ組み込み vs プロセス依存(出典:Security architecture best practices)*