AWS欧州ソブリンクラウドの開設

ヨーロッパにおけるデジタルソブリンティの理解

-

主張:* ヨーロッパの組織、特に公共部門と規制対象産業に属する組織は、データと運用をヨーロッパ領域内に保持し、ヨーロッパの法的管轄権下に置くインフラストラクチャを必要とする。

-

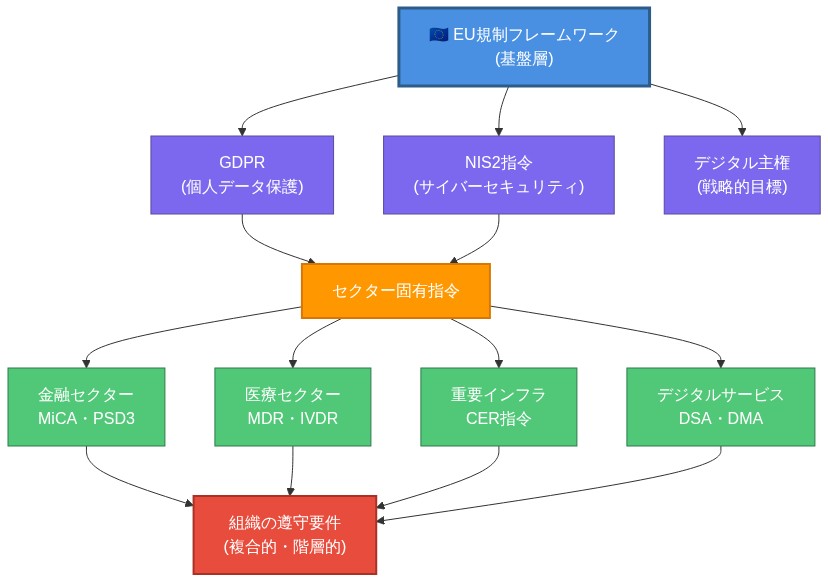

根拠と証拠:* 一般データ保護規則(GDPR)、ネットワーク情報セキュリティ指令2(NIS2)、セクター固有の指令を含む規制枠組みは、強制的なデータ所在地と運用ソブリンティの要件を課す。EU市民の個人データを処理する組織、銀行規制の対象となる財務記録、または重要インフラストラクチャを支援するシステムは、ヨーロッパ領域外で処理が発生するか、ヨーロッパの法的監視メカニズムの外に置かれるクラウドサービスにデータガバナンスを委譲することはできない。非準拠は実質的な結果をもたらす。GDPR(第83条)に基づく年間グローバル収益の4%までの行政罰金、運用停止命令、および市場アクセスと顧客信頼に影響する評判上の損害である。

-

前提条件と仮定:* この主張は、(1)法的管轄権とデータ所在地は異なるが関連する要件であること、(2)ヨーロッパの規制当局は領域内のインフラストラクチャに対してのみ準拠を強制できること、(3)インフラストラクチャがヨーロッパの管理下にない場合、組織は契約メカニズムのみを通じてソブリンティの懸念を適切に軽減することはできないことを前提としている。

-

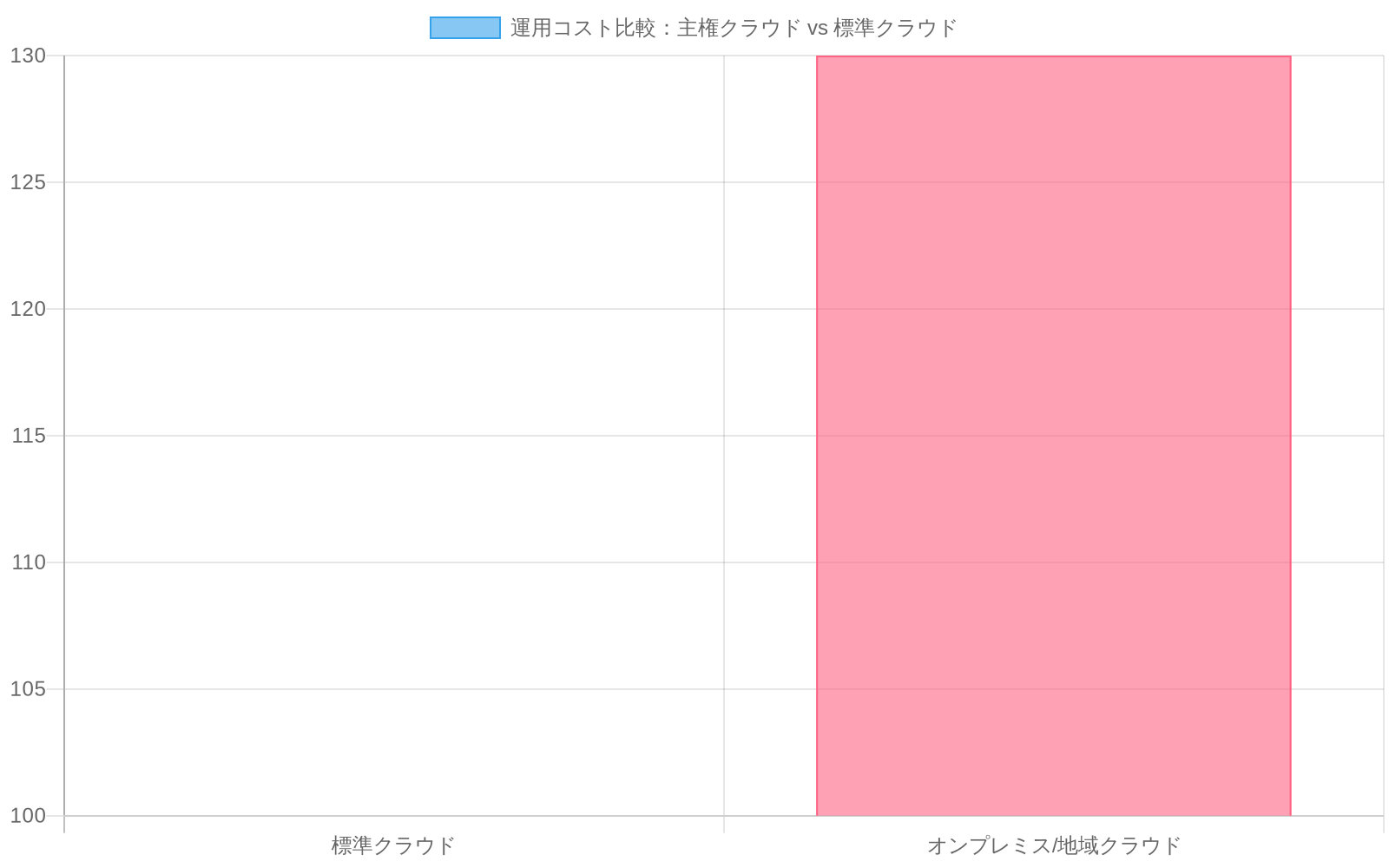

具体例:* ドイツのヘルスケアプロバイダーが連邦データ保護法(BDSG)に基づいて患者記録を管理する場合、データがドイツ領域を離れることなく、州データ保護当局(Landesbeauftragte für Datenschutz)による監視の対象となることを確保しなければならない。フランスの金融機関が政府契約を管理する場合、EU専用インフラストラクチャを要求する契約条項に直面し、フランスの行政裁判所を通じて強制可能である。歴史的に、これらの制約により組織はオンプレミスシステムを維持するか、断片化された地域プロバイダーと契約することを余儀なくされ、クラウドネイティブサービスへのアクセスが制限され、標準的なクラウド展開と比較して運用コストが30~50%増加した。

-

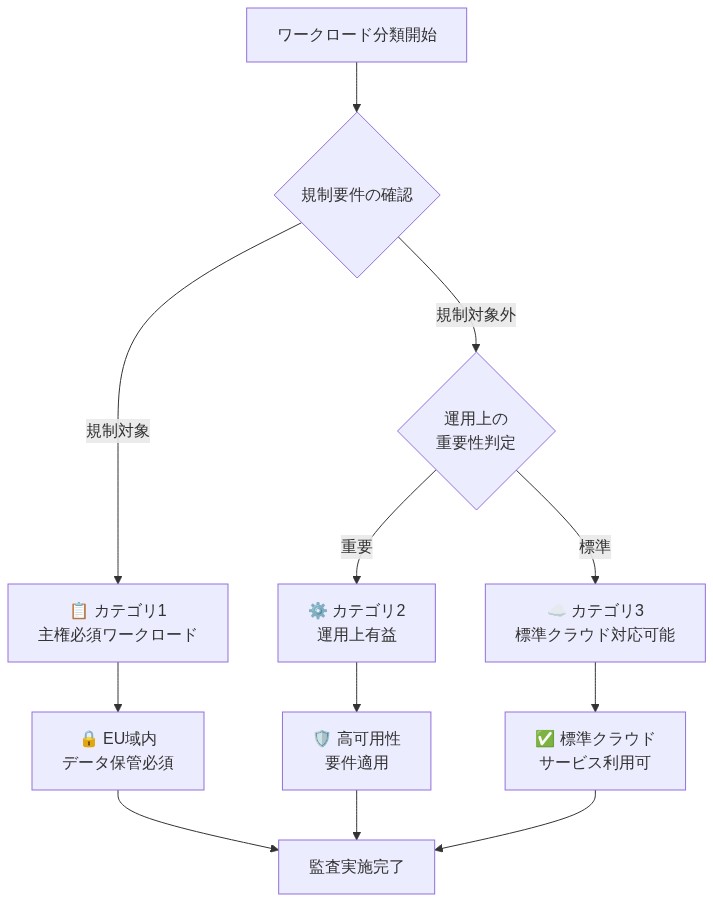

実行可能な含意:* 組織は、現在のインフラストラクチャを適用可能なソブリンティ要件に対して構造化された監査を実施すべきである。ワークロードを3つのカテゴリーにマッピングする。(1)規制上の義務によりソブリン管理を必要とするもの、(2)ソブリンティが運用上有益だが法的に必須ではないもの、(3)標準クラウド領域が準拠しているもの。管轄権とセクター別に準拠義務を文書化する。要件はEU加盟国と規制領域間で大きく異なる。この監査は、ソブリンクラウド投資が必要であるか、既存のソリューションがより低いコストで適切な準拠を提供するかを判断する。

- 図6:運用コスト比較:主権クラウド vs 標準クラウド(30~50%増加)*

- 図2:ヨーロッパの規制フレームワーク体系 - GDPR、NIS2、セクター固有指令の関係性と階層構造*

- 図5:ワークロード分類フレームワーク:主権要件による3段階分類プロセス*

一般提供:何が変わったのか、そしてなぜそれが重要なのか

-

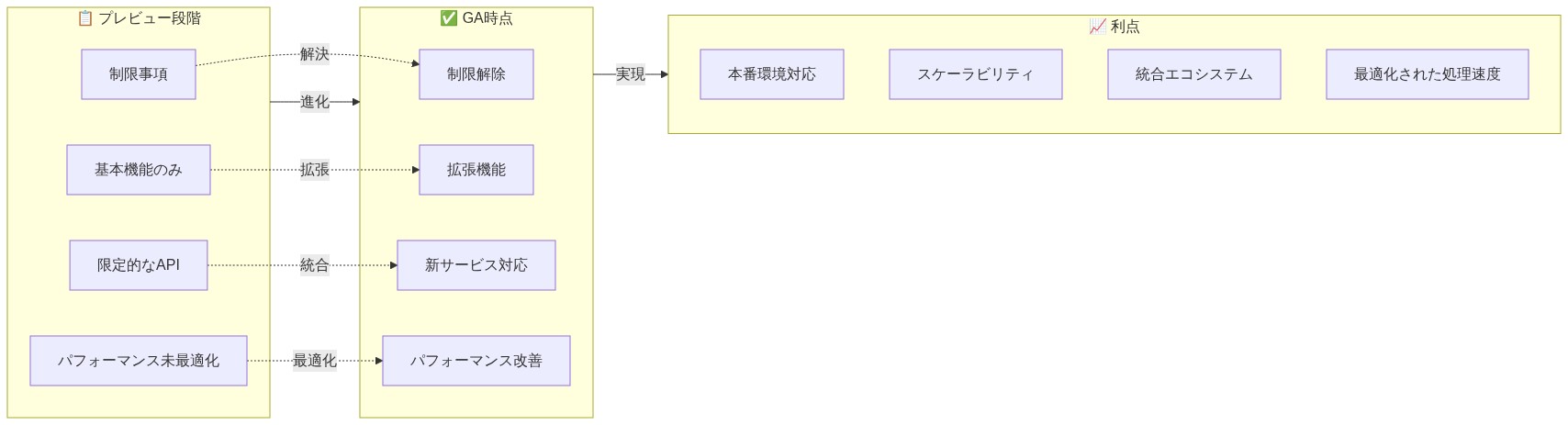

主張:* AWS欧州ソブリンクラウドは一般提供ステータスに達し、組織は限定的アクセスパイロットプログラムまたはアーリーアクセスフェーズに参加するのではなく、本番ワークロードを即座に移行できるようになった。

-

根拠と証拠:* 一般提供は、(1)インフラストラクチャが本番グレードの信頼性基準を満たしていること、(2)サービス提供が標準AWS領域との機能的パリティを達成していること、(3)AWSが長期的な運用サポートと継続的なサービス更新にコミットしていることを示す。このステータスはパイロットプログラムが生み出す採用障壁を除去する。サービスが安定した提供に成熟するか、中止されるかについての不確実性である。組織は、インフラストラクチャが運用上利用可能なままであり、AWSの標準リリースサイクルでセキュリティパッチ、機能更新、パフォーマンス改善を受け取ることを確信して移行を計画できるようになった。

-

前提条件と仮定:* この主張は、(1)一般提供ステータスが本番準備状況の信頼できる指標であること、(2)標準領域とのサービスパリティがソブリン領域の運用上の制約内で達成可能であること、(3)AWSの長期サポートへのコミットメントがサービスレベルアグリーメント(SLA)を通じて強制可能であることを前提としている。

-

具体例:* ベルギーの政府機関は、以前はクラウドインフラストラクチャに機密ワークロードを移行できなかったが、現在は定義されたパスを持つ。欧州ソブリンクラウド領域に移行し、ベルギーのデータ保護当局の要件に準拠を維持し、オンプレミスの代替案と比較してインフラストラクチャコストを30~40%削減する。スペインの通信会社は、地域データセンターを単一のソブリンクラウドフットプリントに統合し、NIS2の重要インフラストラクチャ保護要件を満たし、運用オーバーヘッドを推定25~35%削減できる。

-

実行可能な含意:* 規制セクターまたは機密市民データを処理する組織は、即座に移行計画を開始すべきである。標準化された基準を使用してワークロード準備状況を評価する。コンテナ化されたアプリケーションはレガシーモノリスよりも高速に移行する(通常2~4週間対2~3か月)。最初に非重要ワークロードでパイロット移行を確立する。これは運用手順を検証し、統合ギャップを特定し、ミッションクリティカルシステムを移動する前に準拠管理をテストするための制御環境を提供する。AWS移行スペシャリストに早期に関与させる。文書化されたケーススタディは、彼らが実証済みのアーキテクチャパターンとリスク軽減戦略を通じてタイムラインを20~30%加速させることを示している。

戦略的背景:発表から提供まで

-

主張:* AWSは、ヨーロッパの組織が運用ソブリンティを損なうことなくクラウドの俊敏性を必要とするという文書化された市場ギャップに対処するため、欧州ソブリンクラウドの構築にコミットした。

-

根拠と証拠:* 以前のAWS領域は、米国ベースのガバナンスと運用管理構造の下で運用されていた。技術的にはGDPRの法的要件に準拠していたが、組織はUS政府によるデータアクセスとインフラストラクチャの運用管理に関する法的不確実性について正当な懸念を表明した。ソブリン代替案を提供する競合企業(クラウドベース(例えば、地域プロバイダー)およびオンプレミスソリューション)は、防衛、金融、ヘルスケアを含む機密セクターで市場シェアを獲得した。AWSは、ヨーロッパの実体がデータ処理とインフラストラクチャ管理の運用管理、アクセスガバナンス、法的権限を保持するインフラストラクチャを構築することで対応した。

-

前提条件と仮定:* この主張は、(1)米国ベースのガバナンス構造がヨーロッパの組織に対して認識された、または実際の法的リスクを生み出すこと、(2)ソブリン代替案に対する市場需要がAWSの投資を正当化するのに十分であること、(3)ヨーロッパの運用管理がAWSのグローバルインフラストラクチャアーキテクチャ内で達成可能であることを前提としている。

-

具体例:* ポーランドの金融規制当局は、第三者の証明書または遠隔監査手順に依存するのではなく、現地検査とオペレーショナルログへのアクセスを通じてクラウドインフラストラクチャを直接監査できるようになった。イタリアの防衛請負業者は、ヨーロッパのセキュリティクリアランスが適用され、イタリアの輸出管理規制が強制可能な領域で本番システムを維持でき、米国の輸出管理制限を操作する必要がなくなった。オランダのヘルスケアシステムは、オランダの裁判所を通じて強制可能で、オランダのデータ保護当局の監視の対象となるデータ所在地の保証を得て、国境を越えたデータ処理シナリオにおける法的不確実性を削減する。

-

実行可能な含意:* 組織はガバナンスモデルを詳細に理解すべきである。(1)どのエンティティがインフラストラクチャ運用を管理するか、(2)どのエンティティがサポートエスカレーションとインシデント対応を処理するか、(3)どのヨーロッパの当局がデータ処理とインフラストラクチャセキュリティに対する法的管轄権を有するか。このガバナンス構造は準拠戦略とインシデント対応手順を形成する。標準領域への既存のAWS投資を持つ組織の場合、段階的なアプローチを計画する。ソブリンティクリティカルなワークロードを最初に移行し(準拠リスクを削減)、その後、残りのワークロードを最適化する(コストを削減)。このシーケンスは移行リスクを削減し、複数の予算サイクルにコストを分散させる。

実装と運用パターン

-

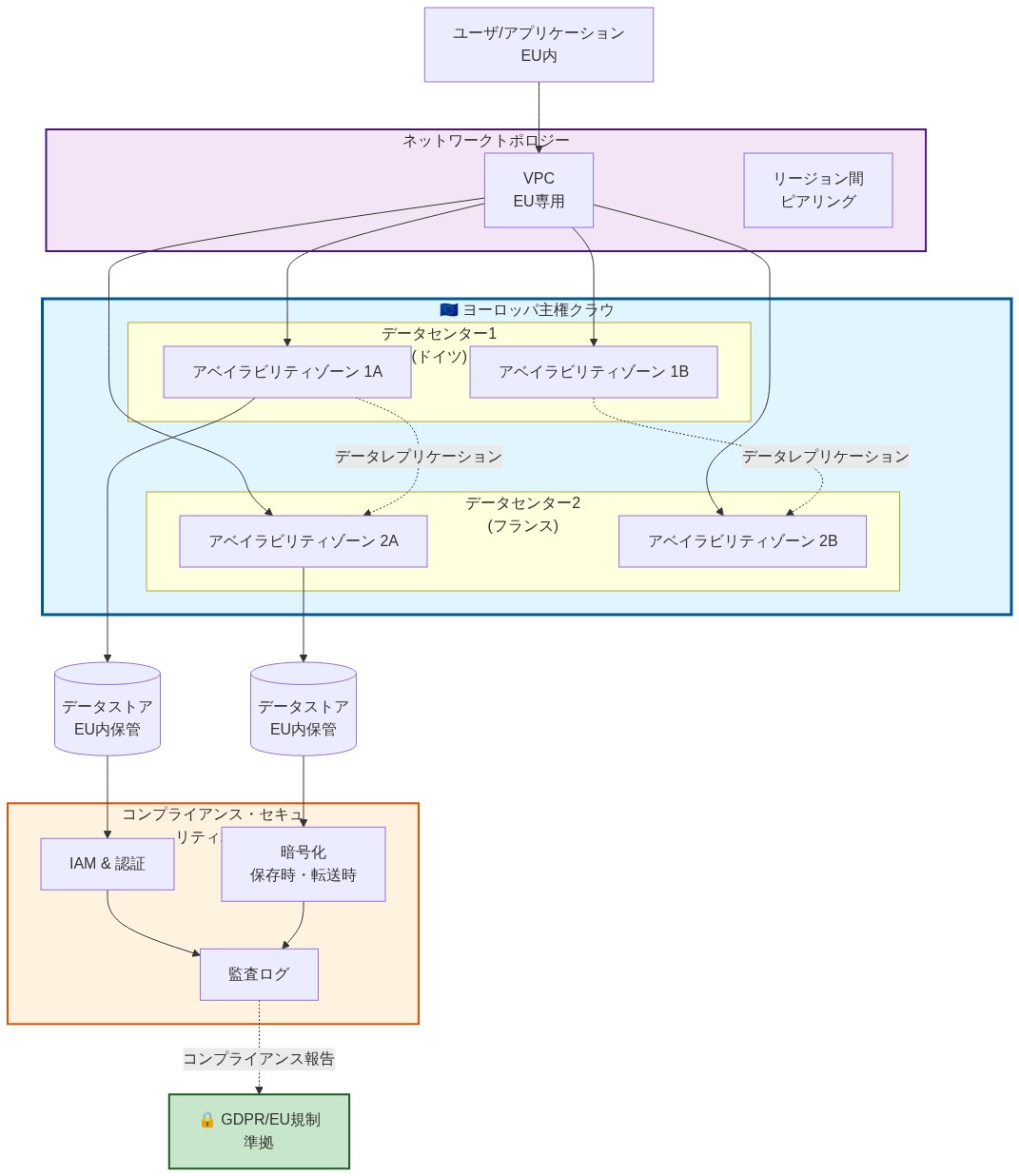

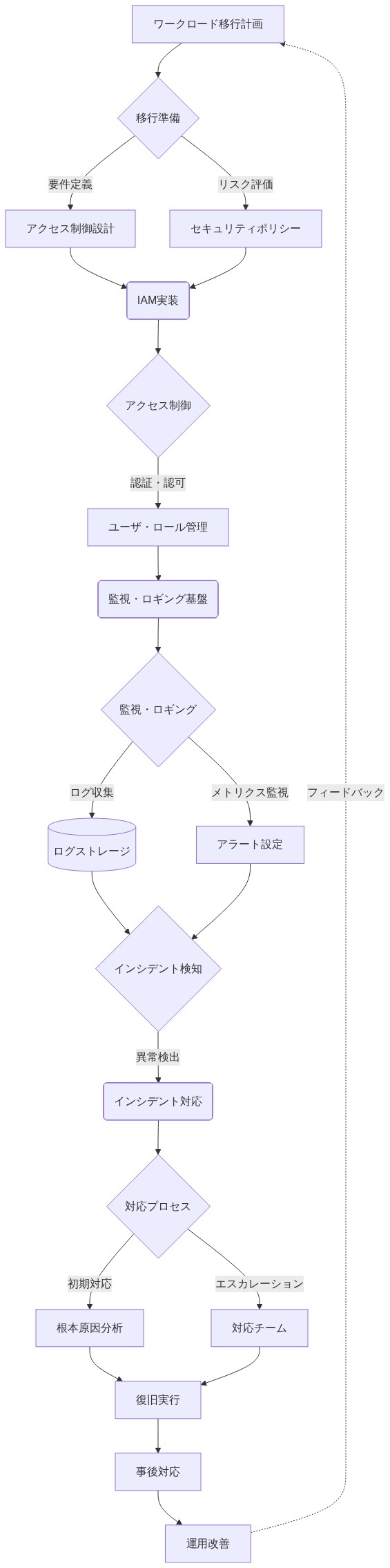

主張:* 欧州ソブリンクラウドへの成功した移行には、標準的なクラウド採用とは異なる運用パターンが必要である。特にデータ所在地の強制、アクセス管理アーキテクチャ、監査証跡の維持に関してである。

-

根拠と証拠:* ソブリンクラウドは、より厳格なアクセス管理ポリシーの下で運用される。AWSサポート担当者は顧客インフラストラクチャへの可視性が限定される可能性がある。組織は自己サービスの監視、ログ、インシデント対応機能を実装する必要がある。領域間のデータ移動は設計上制限または禁止され、意図しないデータ流出を防ぐために慎重なワークロードアーキテクチャが必要である。これらの制約は、標準的なクラウド環境が技術管理のみを通じて強制しない明示的な運用規律を要求する。

-

前提条件と仮定:* この主張は、(1)より厳格なアクセス管理が運用効率を低下させることなく技術的に達成可能であること、(2)組織が本番サポートに適切な自己サービス監視を実装できること、(3)データ所在地制限がポリシー準拠のみに依存するのではなくアーキテクチャ設計を通じて強制可能であることを前提としている。

-

具体例:* スウェーデンの保険会社は、ソブリン領域内のみに集中ログを実装する。標準AWS領域への集中分析またはバックアップのためのデータレプリケーションはない。彼らは、ヨーロッパベースのエンジニアがすべての本番インシデントを処理するオンコール手順を確立し、エスカレーションパスが決して国境を越えたり、米国ベースのサポート担当者を関与させたりしない。フランスの製造会社は、ネットワークセグメンテーションを実装し、ソブリンおよび非ソブリンワークロードが同じAWSアカウント内でもインフラストラクチャを共有しないようにする。VPC分離とサービス管理ポリシー(SCP)を使用して所在地要件を強制する。

-

実行可能な含意:* 事後的な考慮ではなく、主要な制約としての所在地を持つアーキテクチャを設計する。VPCエンドポイントとAWS PrivateLinkを使用して、意図しないデータ流出をソブリン以外の領域に防ぐ。自動準拠チェックを実装する。データがソブリン領域を離れる場合、アラートと自動修復をトリガーする(例えば、違反する接続を終了する)。制限されたサポートモデルについて運用チームをトレーニングする。彼らは標準領域よりもインシデント診断と解決に対してより大きな責任を負う。AWS サポートエスカレーションを必要としない一般的なインシデントの明確なランブックを確立する。データベースフェイルオーバー、アプリケーション再起動、ネットワークトラブルシューティングの手順を含む。本番ワークロードを移動する前に、ステージング環境でこれらの手順をテストする。

- 図10:AWS European Sovereign Cloud アーキテクチャ:ヨーロッパ内データセンター配置、ネットワークトポロジー、コンプライアンス境界*

- 図11:実装・運用パターン:ワークロード移行から運用管理までのプロセス*

測定と準拠検証

-

主張:* 組織は、インフラストラクチャ設計のみを通じてソブリンティが維持されると仮定するのではなく、準拠維持と運用効率の向上を証明する定量化可能なメトリクスを確立する必要がある。

-

根拠と証拠:* 準拠監査人は文書化された証拠を要求する。データ所在地を示す不変ログ、認可管理を証明するアクセス記録、セキュリティイベントへのタイムリーな対応を示すインシデント報告である。運用リーダーは、財務および経営幹部のステークホルダーへの移行投資を正当化するためのコストとパフォーマンスのベースラインを要求する。体系的な測定がなければ、組織は監査中に規制当局への基盤選択を防御したり、予算レビュー中に経営幹部に防御したりすることはできない。

-

前提条件と仮定:* この主張は、(1)準拠が定量化可能なメトリクスを通じて測定可能であること、(2)監査ログが準拠の信頼できる証拠を提供すること、(3)測定オーバーヘッドが効率向上を否定する運用負担を生み出さないことを前提としている。

-

具体例:* ドイツの銀行は月次準拠メトリクスを追跡する。ソブリン領域に存在するデータの割合(目標:100%)、平均インシデント解決時間(目標:重大インシデントで2時間以下)、監査ログの完全性(目標:ゼロギャップまたは説明のないデータ転送)。オーストリアのエネルギーユーティリティは、月次で検出および修復された準拠違反を測定し、ソブリンアーキテクチャが標準クラウドガバナンスの下で発生したであろう違反を防止したことを実証する。両組織は四半期ごとの準拠報告書を取締役会に公開し、移行が意図された目的を達成したことの証拠を提供する。

-

実行可能な含意:* 移行開始前に準拠メトリクスを定義する。現在の環境でベースライン測定を確立し、移行後のパフォーマンスと比較する。AWS CloudTrailとVPC Flow Logsを使用して、すべてのデータアクセスとネットワークアクティビティの不変監査証跡を作成する。AWS ConfigとカスタムLambda関数を通じて準拠報告を自動化する。手動レビューはエラーが発生しやすく、高コストである。法務、セキュリティ、運用チームとの四半期ごとの準拠レビューをスケジュールする。データを使用してアーキテクチャを改善し、新たなリスクを特定する。この継続的な検証は規制上の驚きから保護し、監査中のデューデリジェンスの証拠を提供する。

リスクと軽減戦略

-

主張:* ソブリンクラウドは新しい運用リスクを導入する。限定されたベンダーサポート容量、制限されたサービス可用性、より厳格な分離要件からの潜在的なパフォーマンスペナルティである。

-

根拠と証拠:* ソブリン領域は、標準AWS領域よりも小規模なサポートチーム、利用可能なサービスが少なく、より厳格なアーキテクチャ制約で運用される。重要なサービスがソブリン領域で利用できない場合、組織は困難な選択に直面する。利用可能なサービスを使用してアプリケーションを再設計する(開発コストとタイムラインを追加)、ハイブリッドインフラストラクチャを維持する(運用の複雑さを追加)、または非ソブリンサービスを使用して準拠リスクを受け入れる。分離要件が標準領域で利用可能な最適化技術を防止する場合、パフォーマンスが低下し、アプリケーションSLAに違反する可能性がある。

-

前提条件と仮定:* この主張は、(1)ソブリン領域のサービス可用性が標準領域よりも限定されること、(2)パフォーマンスペナルティが測定可能で実質的であること、(3)再設計コストが定量化可能で移行前に推定できることを前提としている。

-

具体例:* オランダのロジスティクス会社は、彼らの好ましい機械学習サービス(特定のアルゴリズムを持つAmazon SageMaker)がソブリン領域で利用できないことを発見する。彼らは、利用可能なサービスを使用して再設計する(3~4か月の開発努力を追加)、ML ワークロードが標準領域で実行されるハイブリッドセットアップを維持する(データ転送の複雑さと準拠リスクを追加)、または移行を遅延させるかのいずれかを選択する必要がある。チェコの金融会社は、より厳格なネットワーク分離によるレイテンシが15%高くなり、契約SLAを維持するためにアプリケーション最適化が必要になる。この最適化努力は移行タイムラインに2~3か月を追加する。

-

実行可能な含意:* 移行計画開始前にサービス依存関係を監査する。各重要なサービスについて、ソブリン領域での可用性を確認する。利用できない場合、組織の標準推定手順を使用して再設計努力とコストを評価する。サービスを重要度別に優先順位付けする。非重要なサービスが利用できない場合、制限を受け入れる。重要な場合、移行タイムラインの早期に再設計を計画する。標準領域で現実的な本番ワークロードを使用してパフォーマンスベースラインを確立し、同一のワークロードでソブリン領域でテストする。最適化のための追加開発努力として10~15%を予算化する。継続計画を維持する。重大なサービスが移行後に利用できなくなった場合、フォールバックオプション(ハイブリッドアーキテクチャ、代替サービス、または文書化されたリスク受け入れを伴う一時的な非準拠)を文書化する。

結論と移行への道筋

-

主張:* AWS欧州ソブリン・クラウドは本番ワークロードに対して運用上の準備が整っており、規制対象セクターで事業を展開する、あるいは市民データを扱う組織は、直ちに移行計画の策定に着手すべきである。

-

根拠と証拠:* 移行の遅延は競争上の不利をもたらす。先行採用者は運用上の専門知識を確立し、統制された学習を通じてプロセスを洗練させ、後発参入者が同じ圧力に直面する前にコスト削減を獲得する。規制環境は継続的に厳格化しており、移行の遅延はコンプライアンスリスクと潜在的な規制罰則を増加させる。現在移行する組織は、後発参入者が圧縮されたタイムラインと迅速な移行への高い圧力に直面する前に、12~18ヶ月の運用学習を獲得する。

-

前提条件と仮定:* この主張は、(1)先行採用が測定可能な競争優位をもたらすこと、(2)規制要件が継続的に厳格化すること、および(3)組織が移行コストと運用学習を許容可能なタイムライン内で吸収できることを前提としている。

-

具体的事例:* ポルトガルの通信企業がQ1にコアインフラストラクチャを移行し、Q2で運用上のギャップを発見し、Q3までにプロセスを洗練させる。NIS2の施行がQ4で厳格化する際、彼らはコンプライアンスに準拠し最適化されたインフラストラクチャを運用している。Q4まで移行を遅延させた競合企業は、急ぎの移行、移行期間中の運用インシデント、および移行期間中のコンプライアンス違反に直面する。

-

実行可能な含意:* 30日以内に移行ステアリング委員会を設置すること。明確な所有権を割り当てる:技術評価リード、コンプライアンス検証所有者、予算およびタイムライン所有者、および経営スポンサー。詳細なワークロード棚卸しから開始する:規制上の義務によってソブリンティが必要なシステムはどれか、標準リージョンに残すことができるシステムはどれか、オンプレミスに残すべきシステムはどれか。段階的な移行計画を策定する:(1)非重要ワークロードのパイロット(3~6ヶ月)、(2)重要システムの移行(6~12ヶ月)、(3)レガシーインフラストラクチャの最適化と廃止(継続的)。測定可能な成功基準を設定する:コンプライアンス検証(必要なワークロードの100%がソブリンリージョンに配置)、コスト削減目標(例えば、オンプレミスと比較して30%削減)、および運用効率指標(例えば、インシデント解決時間)。30日以内に最初のパイロット移行を開始し、重要ワークロードへのスケーリング前に基本的な運用手順を確立し、統合ギャップを特定すること。

本質的な問題は、ここで単なる技術的な移行ではなく、規制環境の急速な変化に対する組織的な適応能力の有無にある。見落とされがちだが、先行採用者が獲得するのは技術的優位ではなく、むしろ失敗から学ぶ時間的余裕である。表面上は移行のタイムラインについての議論だが、構造的には、規制圧力の加速化に対して組織がいかなる戦略的選択肢を保有するかという問題なのだ。

移行計画の策定に際して、単なる技術的チェックリストの完成ではなく、組織全体の規制対応能力の再構築と見るべきだろう。ここで問われているのは、いかに効率的に移行するかではなく、移行を通じて何を学び、その学習をいかに組織に内在化させるかである。

- 図8:GA前後の変更点:機能拡張とサービス対応の進化*