ワイパー攻撃の解剖学技術的内訳

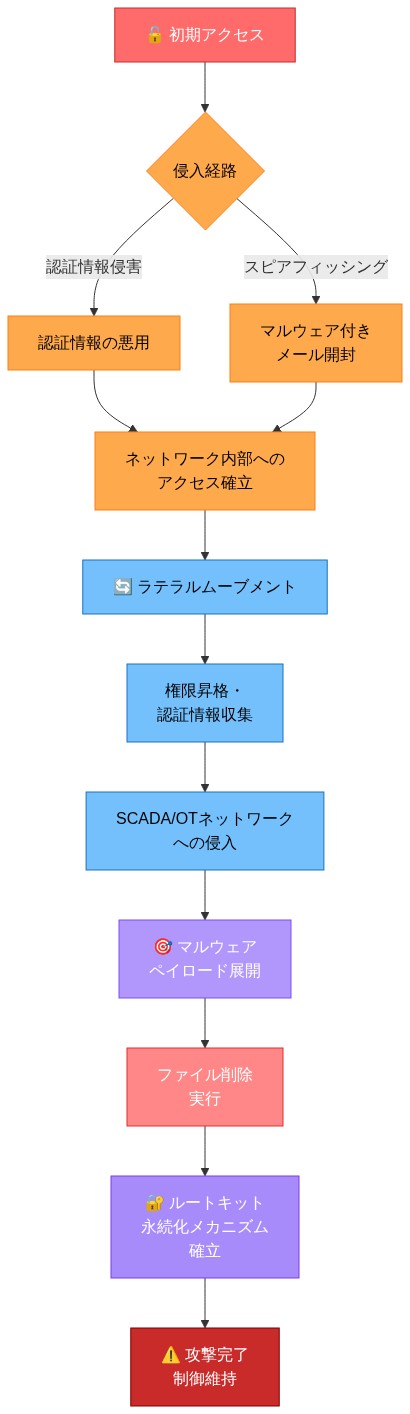

ポーランドのエネルギー事業者は、暗号化ベースの恐喝ではなく、永久的なファイル削除によってデータを破壊するよう特別に設計された、これまで文書化されていなかったワイパー型マルウェアの亜種を特定した。この違いは、ランサムウェアがデータを暗号化し、復号化キーによって復旧の可能性を可能にするのに対し、ワイパーはファイルを不可逆的に削除するため、復旧はもっぱらオフライン・バックアップや冗長システムの可用性と完全性に依存することになる1。

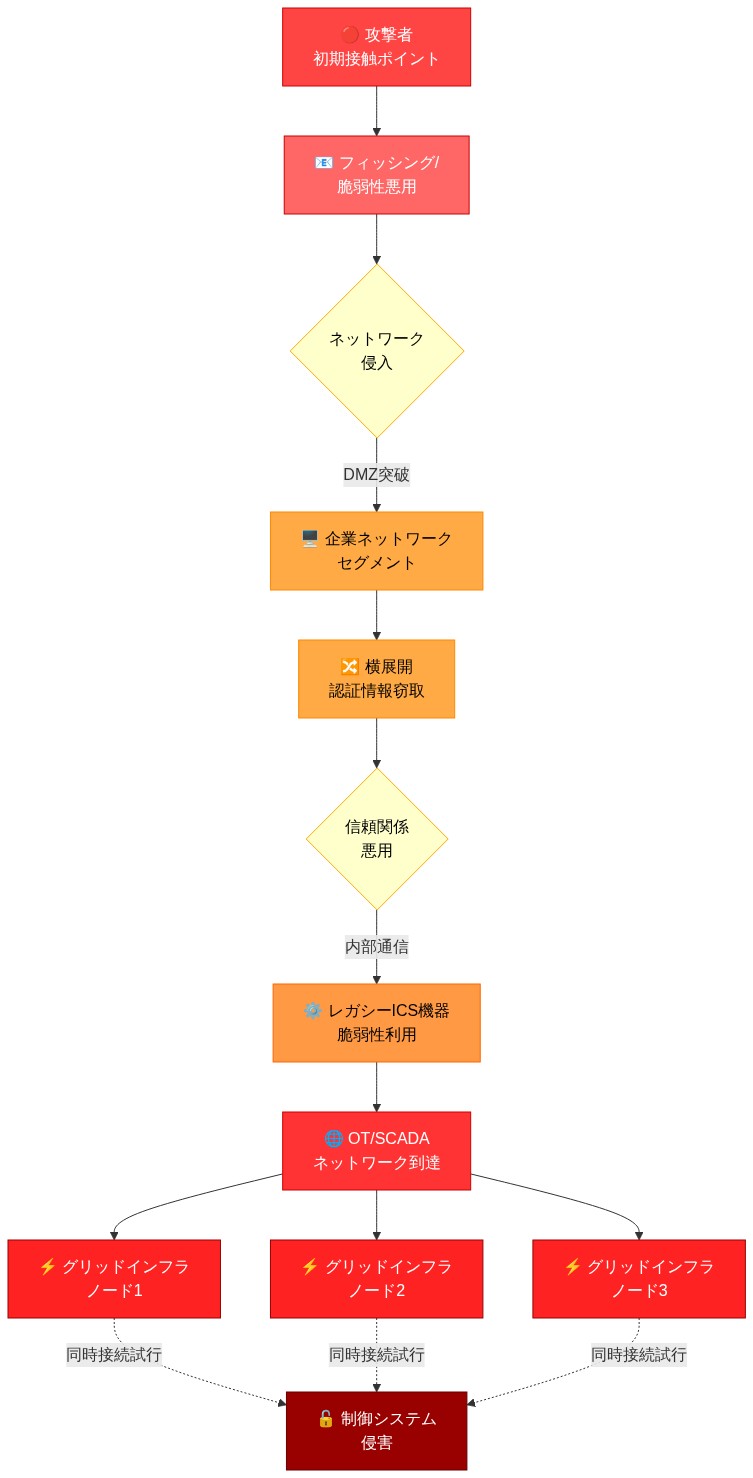

ポーランドのサイバーセキュリティ当局が実施したフォレンジック分析では、多段階の攻撃シーケンスが確立されたが、具体的な技術的詳細はまだ部分的に機密扱いされている2:(1)クレデンシャル・ハーベスティングや事前の偵察によって入手した漏洩した管理者クレデンシャル、(2)グリッド管理システムへの特権的なアクセス権を持つ職員をターゲットにしたスピアフィッシング・キャンペーン。攻撃の進行は、システム間の文書化された信頼関係と、レガシーな産業用制御機器のパッチ未適用の脆弱性を悪用することで、ネットワークセグメントを横方向に移動しながら進行した。

マルウェアのペイロードは、SCADA(監視制御およびデータ収集)システムと、配電管理を担当する広範な運用技術ネットワークの両方を標的としていた。報告されている技術的な指標としては、標準的なシステム・ユーティリティと矛盾するカスタム・ファイル削除シグネチャ、システム・サービス・アカウントを起点とする異常なプロセス実行、複数のグリッド・インフラ・ノードへの同時接続を試みるネットワーク・トラフィック・パターンなどがある。これらの手法の巧妙さ、特にマルウェアがポーランドのグリッド・アーキテクチャや SCADA システムの構成に精通していることが明らかになったことから、脅威行為者は、オープンソースの情報収集、過去の偵察活動、または内部情報3から得た可能性のある、標的のインフラストラクチャーのトポロジーに関する事前のインテリジェンスを持っていたことが示唆された。

自動化されたセキュリティ・モニタリング・システムが、異常なファイル削除パターンと確立されたベースライン・オペレーションからの逸脱を検知した。その後の分析で、システムの再起動を生き延び、攻撃者のアクセスを維持したまま攻撃を続行できるように設計されたルートキットの永続化メカニズムが特定された。このアーキテクチャ上の特徴から、攻撃は単発の破壊的なイベントではなく、段階的な操作であることが判明した。

-

前提条件と仮定*:この分析では、(1)フォレンジック調査結果が攻撃の完全なシーケンスを正確に表していること、(2)ベースラインの運用監視が異常を検出するのに十分成熟していたこと、(3)マルウェアの巧妙さは、一般的なSCADAシステムの知識ではなく、本物の事前情報を反映していることを前提としている。これらの仮定は、分類上の制約が許す限り、独立した技術分析による検証を必要とする。

-

実行可能な意味*:エネルギーオペレータは、大量のファイル削除イベント、システムサービスアカウントからの異常なプロ セス・スポーン、および制御システムノードを標的としたネットワーク偵察活動を検出できる行動監視シス テムを実装すべきである。通常の運用技術の動作のベースライン・プロファイルを確立し、継続的に更新することで、迅速な異常検知を可能にし、同様の脅威の平均検知時間(MTTD)を短縮する。

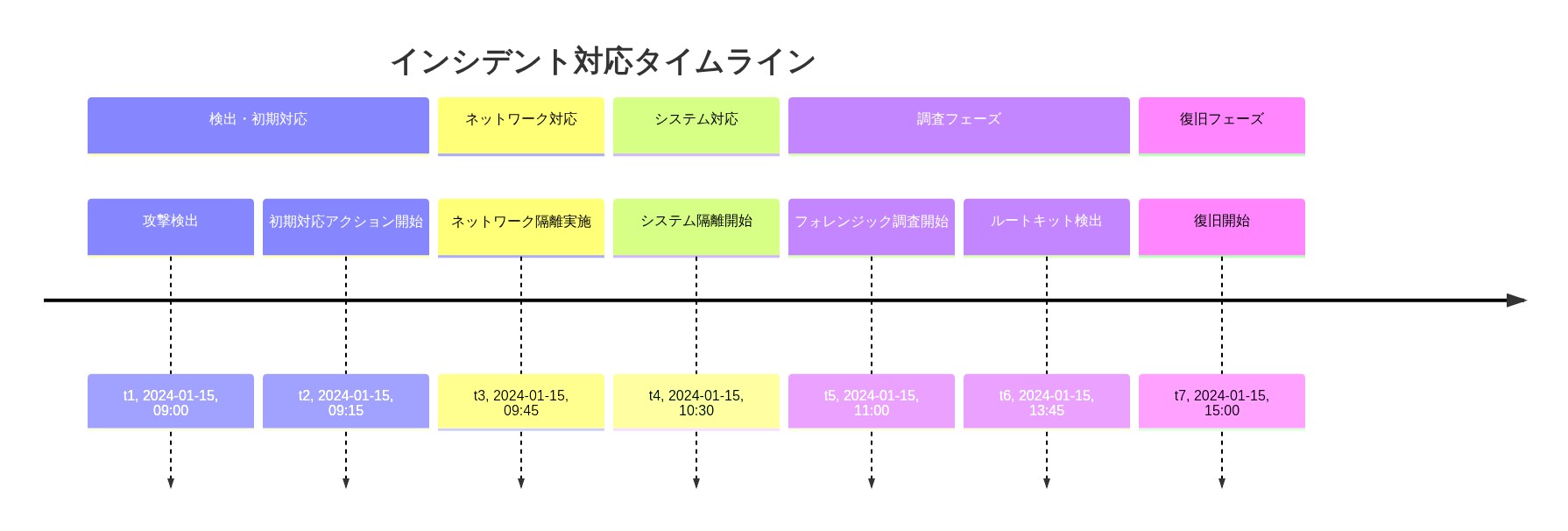

インシデントレスポンスと封じ込め対策

ポーランドのインシデント対応では、系統運用者、国家サイバーセキュリティ機関(NASK)、NATOのパートナーが、確立された情報共有プロトコルの下で協調して行動したことが示された4。検知から封じ込めまでのタイムラインは、数時間以内と報告されているが、これは重要な運用時間である。

早急な封じ込め措置としては、影響を受けたシステムをより広範なネットワーク・アーキテクチャから隔離し、ネットワーク・セグメンテーションを実施して、侵害されていないインフラへの横方向の移動を防止した。オペレーターは、重要な発電設備と配電設備の手動オーバーライド手順を起動し、必要に応じて自動化前の制御方法に戻した。この手動によるフォールバック機能は、自動制御システムの危殆化にもかかわらず、連鎖的な故障を防止し、運用上不可欠であることが証明された。

並行して行われたフォレンジック調査により、マルウェアの最初の侵入経路、影響を受けたシステムのインベントリ、攻撃のタイムラインが明らかになった。重要なSCADAコンフィギュレーションのバックアップ・リストア・プロトコルが起動し、本番システムに再展開する前に、完全性検証手順によってデータの信頼性と完全性が確認された。このような冗長性を欠くシステムは、復旧期間の延長や永久的なデータ喪失に直面することになる。

インシデント発生後の分析により、企業の情報技術環境と運用技術環境の間のネットワーク・セグメンテーションが、マルウェアの伝播範囲を大幅に制限していたことが明らかになった。しかし、IT-OT 境界には、制御されていないデータフロー、共有認証システム、または監視が不十分な相互接 続ポイントを含むと思われるギャップが文書化されていたため、初期の横方向への移動が許容され、現在の業界標準と比較 して隔離が不完全であったことが示された5。

復旧作業には、複数の送電網ゾーンにまたがる協調作業が必要であり、事業者は発電容量と高圧送電インフラの復旧を優先するプロトコルを実施した。インシデント解決のタイムラインは、発見から完全な操業再開まで約48時間であったが、長時間の停電が報告されることなく発生したことから、初期のマルウェア配布が限定的であったか、手動による操業継続手順が効果的であったことが示唆された。

-

前提条件と仮定*:この説明では、(1)報告されたタイムラインが実際の検知および封じ込めイベントを正確に反映していること、(2)手動によるオーバーライド手順が設計どおりに機能したこと、(3)バックアップシステムがインシデント発生中も完全性を維持したこと、(4)封じ込め後に二次的なマルウェアの亜種や永続メカニズムが検知されないまま残っていないことを前提としている。連鎖的な障害が報告されなかったことは、マルウェアの能力が限定的であったというよりも、効果的な対応を反映している可能性がある。

-

対処可能な意味*:システムの隔離、手動操作の起動、バックアップのリストア手順など、破壊的なマルウェアのシナリオに特化したインシデント対応手順を確立する。実際のインシデントが発生する前に、現実的な時間制約の下でこれらの手順をテストする卓上演習やシミュレーションを定期的に実施し、手動によるオーバーライド機能とバックアップの復元ワークフローを検証する。自動化されたシステムが長時間使用できない場合に、手動操作によって系統安定性を維持できる具体的な条件を文書化し、テストする。

ワイパー攻撃の解剖:技術的内訳

ポーランドのエネルギー事業者は、身代金のためにデータを暗号化するのではなく、データを破壊するように設計された、これまで知られていなかったワイパー型マルウェアを発見した。システムを人質に取るランサムウェアとは異なり、ワイパーはファイルやシステム設定を永久に削除するため、復旧はバックアップの可用性に完全に依存することになる。

フォレンジック分析により、多段階の配信メカニズムが明らかになった。最初のアクセスは、危殆化した認証情報、またはグリッド・アクセスを持つ管理担当者をターゲットにしたフィッシングによって行われた可能性が高い。ネットワーク内に侵入したマルウェアは、ネットワーク間の脆弱な信頼関係とパッチが適用されていないシステムを悪用して、セグメント化されたゾーンを横切って移動した。

ペイロードは、SCADA(監視制御およびデータ収集)システムと配電を管理する運用技術ネットワークの両方を標的としていた。技術的な指標としては、カスタム・ファイルのシグネチャ、異常なプロセス実行パターン、複数のグリッド・ノードに同時に到達しようとするネットワーク・トラフィックなどがあった。このマルウェアは、ポーランドのグリッド・トポロジーを高度に理解していることを示し、攻撃者がインフラ・アーキテクチャに関する事前のインテリジェンスを持っていたことを示唆した。

自動化された監視システムが、異常なファイル削除パターンや、基本操作から逸脱したシステム動作にフラグを立てたことで発見された。セキュリティチームは、システムの再起動に耐え、後続の攻撃のためにアクセスを維持するように設計されたルートキットの永続メカニズムを特定した。

- *運用者向けファイル大量削除、システムサービスからの異常なプロセス起動、制御システムを標的としたネットワーク偵察にフラグを立てる行動監視を実施する。通常の OT オペレーションのベースライン・プロファイリングにより、迅速な異常検知を可能にする。

インシデント対応と封じ込め対策

ポーランドの対応では、系統運用者、国家サイバーセキュリティ機関、NATOパートナー間の効果的な連携が実証された。検知から封じ込めまでが数時間以内に行われ、インフラの被害拡大を防ぐことができた。

早急な対応としては、影響を受けたシステムをより広範なネットワークから隔離し、横方向への拡散を防止した。オペレーターは、重要な発電・配電設備に手動オーバーライドを実施し、必要に応じてデジタル以前の制御方法に戻した。このフォールバックにより、自動化システムが損なわれたにもかかわらず、障害が連鎖するのを防ぐことができた。

フォレンジック・チームは、封じ込めを進める一方で並行して調査を行い、マルウェアの侵入経路と影響を受けたシステムのインベントリを特定した。重要なSCADA構成については、バックアップ・リストア・プロトコルを起動し、再展開の前に完全性検証によってデータの信頼性を確認した。

ネットワーク・セグメンテーションにより、企業ITと運用技術のネットワークを分離したことで、ワイパーの伝播は大幅に制限された。しかし、ITとOTの境界に隙間があったため、初期段階では横方向への移動が可能であり、隔離が不完全であったことを示している。

復旧には複数のグリッド・ゾーンにまたがる協調作業が必要で、発電容量と高圧送電線の復旧を優先した。検知から約48時間以内に完全復旧し、長時間の停電は発生しなかった。

- *事業者向け破壊的なマルウェアのシナリオに特化したインシデント対応プレイブックを確立する。実際のインシデントが発生する前に、手動によるオーバーライド手順とバックアップ復旧ワークフローを検証するため、ワイパー攻撃を模擬した卓上演習を定期的に実施する。

- 図4:インシデント検出と対応の概念図 - セキュリティ監視システムによる異常検知、行動逸脱の識別、および対応チームの迅速な封じ込め措置を示す*

アトリビューション分析と脅威者のプロファイル

技術的指標と操作の高度化

ワイパー型マルウェアのコード・アーキテクチャ、コマンド・コントロール・インフラ、および操作の実行パターンを分析した結果、国家が支援した能力を示すいくつかの指標、すなわち多額の資金力、産業制御システムに関する専門的な技術的専門知識、ポーランドのグリッド・アーキテクチャに関する明白な事前作戦情報などを示す脅威行為者に起因することが判明した。

このマルウェアは、SCADAシステムやグリッド管理プロトコルとの相互作用など、エネルギー・インフラの運用に特化した機能を備えているため、日和見的なサイバー犯罪の可能性はかなり低い。サイバー犯罪者の活動は通常、金銭的な搾取を優先し、セクター固有のシステムに対する技術的な専門性は低いことを示している(Rid & Buchanan, 2015; Symantec Threat Intelligence, 2023)。

ウクライナの電力インフラ(2015~2016年のBlackEnergy事件)や中東の施設(Shamoonの亜種、2012~2017年)を標的としたワイパー・キャンペーンが記録されており、技術的な分析を比較すると、多段階のペイロード配信メカニズム、カスタム・ルートキットの開発、国家が支援する手口と一致する運用上のセキュリティ慣行など、方法論的な類似点が明らかになった。しかし、技術的な類似性だけに基づく帰属付けには固有の限界がある。コードの再利用、テクニックの公開文書化、意図的な偽旗作戦は、決定的な帰属付けを複雑にしている(Rid, 2020)。

作戦前のインテリジェンス要件

攻撃者は、ポーランドのグリッド施設内に配備された特定の制御システムアーキテクチャー、ネッ トワークトポロジーとセグメンテーションスキーム、管理者アクセスパターン、監視を軽減する時間的 ウィンドウを網羅する詳細な操作知識を実証した。この諜報の深さは、以下の獲得ベクトルの 1 つ以上を示唆している:

- 事前の偵察活動:インフラ・アーキテクチャとセキュリティ管理の体系的なマッピングを可能にする拡張ネットワーク・アクセス

- **人的情報ヒューマン・インテリジェンス ***:運用文書やアーキテクチャ文書に正当に アクセスできる人員からの内部情報

- 過去のスパイ活動:過去のスパイ活動**:ポーランドのエネルギー部門またはNATOのインフラに対する以前のサイバー活動から得られた情報

ターゲティングの特異性は、受動的な情報収集(シギント)のみによる情報取得に反しており、能動的な情報収集や人的情報源の報告を必要とする。

地政学的背景と脅威者の動機

ポーランドはNATO加盟国であり、欧州の重要なエネルギー・インフラのハブであるという戦略的位置づけから、ターゲティングの優先事項として地政学的に大きな価値がある。ウクライナ(2015-2022年)、グルジア(2008年)、バルト三国に対するサイバー作戦を含む、地域的緊張と文書化されたハイブリッド戦争のパターンは、国家が近隣の重要インフラを標的にした先例を確立している。

この作戦の戦略目標としては、以下のようなものが考えられる:

- 能力の実証:攻撃的サイバー能力をNATOと欧州の指導部に示す。

- 情報収集情報収集:送電網の回復力、対応手順、防御能力に関する運用データを収集する。

- エスカレーションの準備:エスカレーションの準備**:将来の紛争シナリオにおけるより大規模な作戦に備え、防衛力をテストし、脆弱性を特定する。

- 心理的影響心理的効果:インフラの信頼性と国家の防御能力に関する不確実性を生じさせる

攻撃のタイミングと標的の選択パターンは、日和見的な標的ではなく、意図的な地政学的動機を示唆しているが、特定の国家主体に帰属させるには、技術的分析にとどまらず、裏付けとなる情報が必要である。

帰属確証の限界

現在の技術的証拠は、産業制御システムに特化した専門知識を持ち、ポーランドのインフラに関する作戦前の情報を持つ、洗練され、十分な資金を持つ脅威行為者に帰属することを裏付けている。しかし、特定の国家に帰属させるためには、オープンソース分析では通常利用できないシグナル情報、人的情報、外交チャンネルを統合する必要がある。

マルウェアのコード特性、インフラのパターン、作戦の手口など、技術的な指標だけでは、意図的な難読化、複数の行為者によるコードの再利用、帰属を誤らせるための偽旗作戦の可能性が残る(Rid & Buchanan, 2015)。

- 分析の前提*:この評価では、脅威行為者が標的のインフラストラクチャアーキテクチャに関する詳細な作戦前のインテリジェンスを保有しているか、獲得できることを前提としている。防御態勢はシステム設計や運用手順の不明瞭さに依存すべきではない。

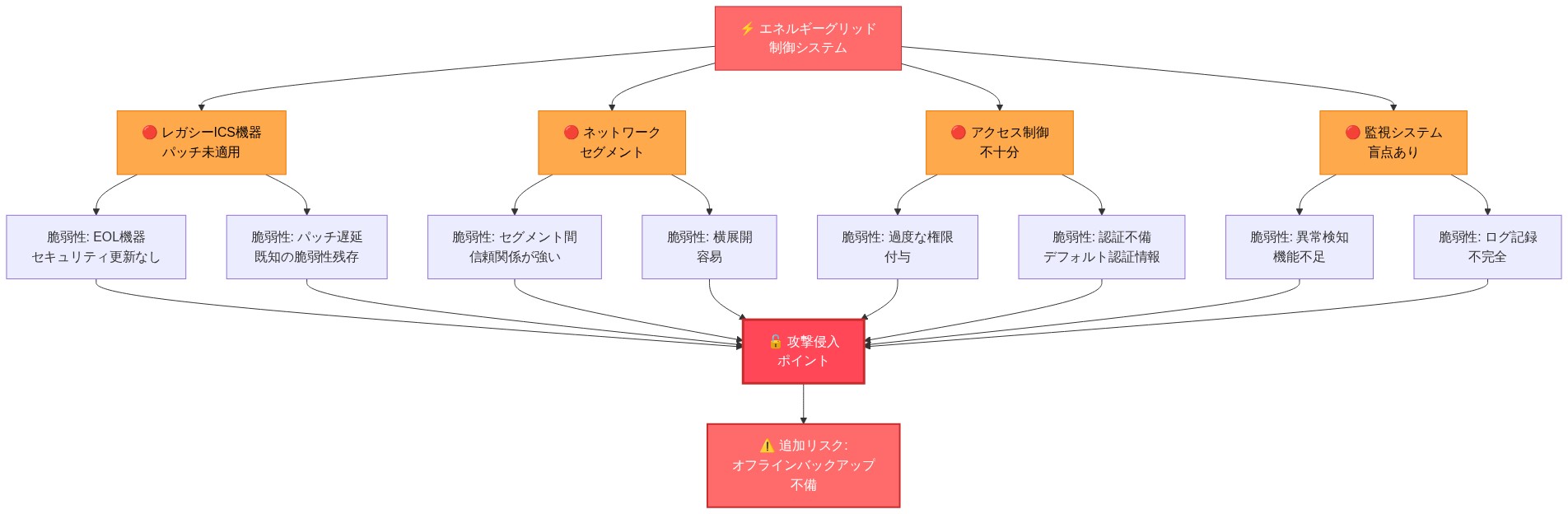

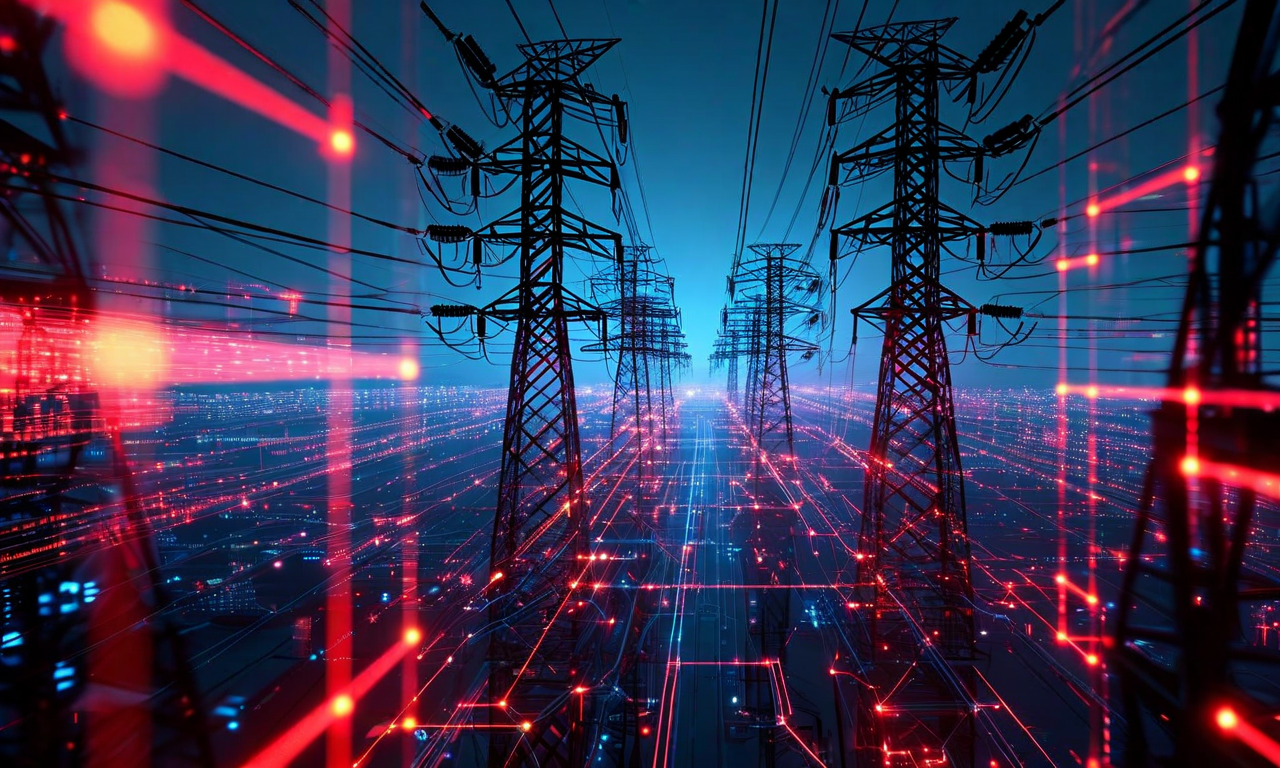

エネルギーグリッドのサイバーセキュリティアーキテクチャにおける脆弱性

- 図6:エネルギーグリッドサイバーセキュリティアーキテクチャの脆弱性マップ*

- 図7:レガシーICS機器とセキュリティパッチ適用の課題 - 古い産業用制御システムと現代的なセキュリティ要件の間に存在する深刻な乖離を視覚化*

レガシーシステムの設計と制御環境の制約

エネルギーグリッドの運用技術システムは、現代のネットワーク環境とは根本的に異なる脅威モデルの下で設計された。20~40 年前に導入されたシステムは、エアギャップされたネットワーク、信頼されたオペレータ環境、物理的なセキュリティ境界を前提に運用されていた。このような設計遺産は、持続的なセキュリティ・ギャップを生み出した:

- 暗号制御の不在:暗号化コントロールの不在**:多くのSCADAや産業用制御プロトコルは暗号化や認証メカニズムを欠いており、受動的な盗聴やコマンドインジェクションを可能にしている。

- 最小限のロギング基盤:運用システムには包括的なイベントログや監査証跡がないことが多く、インシデントの検知やフォレンジック分析を複雑にしている。

- デフォルト認証:認証情報の共有、ハードコード化されたパスワード、多要素認証の不在により、最初の侵害後の横の動きが可能になる。

- 運用寿命の延長:運用寿命の延長**:運用寿命が 20~30 年となるように設計された機器では、脆弱性の窓が拡大する。

これらのアーキテクチャ上の制約は、設計上の怠慢というよりも、24時間365日の可用性、決定論的性能、セーフティ・クリティカルな環境における信頼性といった、正当な運用上の要件を反映している。しかし、システムが分離環境からネットワーク環境に移行する際に、これらの制約が永続的なセキュリティ・ギャップを生み出す。

IT-OTネットワークの境界セグメンテーションの失敗

情報技術(IT)ネットワークと運用技術(OT)ネットワークの間の不十分なセグメンテーションは、主要な攻撃ベクトルである。多くの組織が理論的なネットワーク境界を維持している一方で、以下のような実装上のギャップがある:

- 不十分なアクセス制御:不十分なアクセス制御**:アプリケーション固有の許可リストではなく、ITとOTセグメント間の広範なトラフィッククラスを許可するファイアウォールルール

- 管理者アクセスの共有:共有管理者アクセス**:単一の認証情報または IT と OT 環境の両方にまたがる特権を持つ管理者アカウントにより、単一点の侵害がネットワーク境界を越えて伝播する。

- **不十分なモニタリング多くの組織では、IT部門とOT部門間の異常な通信パターンに対するリアルタイムのアラートが欠如している。

- ベンダーのアクセスバイパス:ベンダーのアクセス・バイパス**:機器メーカーやソフトウェア・ベンダーからのリモート・サポート接続は、標準的なアクセス・コントロールの枠組みの外で運用されることが多く、永続的なバックドアを作り出している。

ベンダーのアクセス・バイパス**:機器メーカーやソフトウェア・ベンダーからのリモート・サポート接続は、標準的なアクセス・コントロールの枠組みの外で運用されることが多く、永続的なバックドアとなる。

パッチ管理と脆弱性修正の制約

エネルギーグリッドの運用には継続的な可用性が求められるが、セキュリティパッチを適用するためのメンテナンスウィンドウが延長されることで、更新を無期限に延期しなければならないという運用上・経済上のプレッシャーが生じる。このため、脆弱性を悪用しやすい窓が形成される:

- 既知の脆弱性の悪用:既知の脆弱性の悪用**:攻撃者は、パッチが適用されていないシステムで、公表されている脆弱性を利用している。

- パッチテストの遅延:パッチのテストの遅れ**: 組織は、運用システムにパッチを展開する前に広範なテストを必要とするため、パッチの利用可能性と展開の間にタイムラグが生じる。

- レガシーシステムの非互換性:レガシーシステムの非互換性**:新しいオペレーティングシステムやフレームワーク用のパッチがレガシー機器では利用できない場合があり、既知の脆弱性が永久に修復できないままになっている。

セキュリティ要件と運用継続性の間のこの緊張は、組織の怠慢というよりも、重要インフラのサイバーセキュリティにおける構造的な課題を表している。

サードパーティのアクセスとサプライチェーンのリスク

機器メーカー、ソフトウェア・ベンダー、システム・インテグレーターからのリモート・サポート接続は、標準的なアクセス・コントロールの枠組みをバイパスすることが多い:

- 永続的なバックドア・アクセス:ベンダーのサポートアカウントは無期限に有効なままであることが多く、永続的なアクセスポイントを作成する。

- 高い権限:ベンダーのアカウントは通常、トラブルシューティングやメンテナンスのために管理者レベルまたはルートレベルのアクセスを必要とする。

- 不十分な監視:不十分な監視**:ベンダーのアクセス状況の可視化や、ベンダーの異常な行動に対するリア ルタイムのアラート機能が、組織には欠けていることが多い。

- クレデンシャルの漏洩:ベンダーの組織を狙う攻撃者は、漏洩したベンダーの認証情報を活用して顧客のインフラにアクセスすることができる。

運用技術監視の欠陥

OT 環境における監視・検知能力は、IT ネットワークの監視に大きく遅れをとっている:

- 限られたロギング:多くの制御システムには包括的なイベントロギングが欠けている。

- 遅延アラート:異常な制御システム活動に対するリアルタイムの警告はまだ一般的でない。多くの組織は、手動 のログレビューまたは定期的な監査に依存している。

- **ベースライン定義の課題制御システムの正常な運用ベースラインを確立するには、深い専門知識が必要である。

- アラート疲労:アラートを多用する組織では、しばしばアラート疲労が発生し、対応の有効性が低下する。

このような監視のギャップにより、マルウェアは最初の侵害と横方向への移動の段階で検知されずに動作することができた。

認証と横移動の脆弱性

脆弱な認証メカニズムにより、最初の侵害の後、迅速な横方向への移動が可能になった:

-

共有認証情報:共有認証情報**:複数のシステムまたはユーザ間で共有される管理アカウントにより、1つのシス テムの侵害が他のシステムに伝播する。

-

デフォルトのパスワード:デフォルトの認証情報とともに出荷された機器は、多くの場合変更されていない。

-

多要素認証の不在:多要素認証の不在**:1 要素認証(パスワードのみ)により、クレデンシャルが侵害された場合、即座にシステ ムにアクセスすることができる。

-

クレデンシャルの再利用:クレデンシャルの再利用**:複数のシステムで同一のクレデンシャルを使用しているユーザは、1つのシス テムを侵害することで他のシステムを侵害することができる。

-

*分析上の仮定この評価では、脅威行為者がフィッシング、サプライチェーンの侵害、外部からアクセス可能なサービ スの悪用のいずれかによって、ポーランド・グリッドのネットワーク境界内にある少なくとも 1 つのシス テムの侵害に成功したと想定している。その後の横の動きは、上記に列挙した脆弱性を悪用したものである。

-

*対処すべきことIT-OT境界の弱点とセグメンテーション・ギャップを特定するために、包括的なネットワーク・アーキテクチャのレビューを実施する。運用技術の制約に合わせたゼロトラスト・アーキテクチャの原則を導入し、すべてのネットワーク間トラフィックに認証と承認を義務付ける。アクティビティ・ロギングとリアルタイム・アラート機能を備えた、時間制限付きの監視ベンダ ー・アクセス制御を確立する。OT 環境の監視インフラ整備を優先し、基本行動モデルと異常検知機能を確立する。

重要インフラ事業者のためのハードニング戦略

エネルギー事業者は、重層的な管理を通じて複数の攻撃ベクトルに対処する深層防御戦略を実施しなければならない。この基本原則は、高度な脅威に対しては単一の防御手段では不十分であることを前提としている。したがって、冗長的な防御が個々の制御の失敗を補う。

- *ネットワーク・セグメンテーションとエアギャップ

ネットワークのセグメンテーションは、運用技術(OT)システム、特に監視制御およびデータ収集(SCADA)および産業制御システム(ICS)を、企業の情報技術(IT)ネットワークおよび外部接続から分離する必要がある。エアギャップアーキテクチャーは、運用上可能であれば、重要な制御システムをネットワークインフラから物理的に切り離し、リモート攻撃の経路を排除する。このアプローチでは、セグメント化されたネットワーク間の手動データ転送にかかる運用コストは、リモートからの攻撃経路を排除することで正当化されると仮定している。実施には、必要な接続を特定し、エアギャップ原則の例外を正当化するために、データフローを注意深く文書化する必要がある。

- *バックアップとリカバリーの手順

バックアップ戦略には、データ流出攻撃とは根本的に異なるワイパー型マルウェアの脅威に特化した設計が必要である。したがって、オフラインのバックアップコピーは、運用ネットワークから物理的に分離して保存し、ネットワーク接続を通じて伝播するマルウェアがリカバリデータを破損または破壊するのを防がなければならない。この要件の根底にある仮定は、ネットワークからアクセス可能なバックアップは、破壊的なマルウェアに対する単一障害点であるということである。

バックアップの完全性を検証し、復旧時間目標(RTO)と復旧時点目標(RPO)を検証するために、復旧手順は最低でも四半期ごとにテストされなければならない。テストには、バックアップファイルの完全性の検証だけでなく、完全なシステムのリストア演習を含めるべきである。実際のリカバリ操作における手順の失敗は、破損したバックアップデータとは異なる故障モードであるためである。

- *モニタリングと脅威検知の強化

行動分析システムは、広範な被害が発生する前に、破壊的な活動パターンを検出する必要がある。具体的な指標としては、大量ファイル削除イベント、異常なプロセス実行シーケンス(特に複数の子プロセスを生成するもの)、基本的な運用プロファイルと一致しない異常なネットワーク・トラフィック・パターンがある。これらの検知シグネチャは、破壊的なマルウェアが、正当な運用活動とは区別できる観察可能な行動パターンを示すことを前提としている。

運用技術に特化した脅威ハンティング手順では、企業 IT の攻撃手法とは大きく異なる制御システム固有の攻撃パターンを認識する必要がある。OT 特有の指標には、プログラマブル・ロジック・コントローラ(PLC)設定の不正変更、リモート・ターミナル・ユニット(RTU)への異常なコマンド・シーケンス、ヒューマン・マシン・インターフェース(HMI)パラメータの予期せぬ変更などがある。標準的な企業向けセキュリティ・ツールは、OTプロトコル(Modbus、DNP3、Profibus)の可視性を欠くことが多いため、補足的なモニタリング機能が必要となる。

- *アクセス・コントロール・アーキテクチャ

アクセス制御の改善は、重要システムへのすべてのリモートアクセスに多要素認証(MFA)を実装すべきである。特権アクセス管理(PAM)システムは、時間制限のある昇格、セッション記録、および承認ワークフロ ーを通じて管理者クレデンシャルを制限し、クレデンシャルの悪用の機会を減らすべきである。

ゼロ・トラスト・アーキテクチャの原則は、ネットワーク内のすべての横移動の試みに対して認証と認可の検証を要求し、内部ネットワーク・トラフィックが本質的に信頼できるという仮定を否定する。役割ベースのアクセス制御(RBAC)は、最小特権の原則を実施し、要員を必要最小限の権限に制限する必要がある。このアプローチは、個人のアクセス範囲を制限することで、特定の資格情報が漏洩した場合の損害の可能性を減らすことを想定している。

- *インシデントレスポンスと手動による無効化手順

インシデント対応計画は、破壊的なマルウェアが物理的なグリッド運用を脅かすシナリオを明示的に扱わなければならない。計画では、サイバーインシデント発生時にオペレータが重要なシステムを自動制御から手動操作に安全に移行できるように、文書化された手動オーバーライド手順を確立すべきである。これらの手順は、自動化されたシステムが一時的に失われた場合でも、人間のオペレーターが手動制御によって系統の安定性を維持できることを前提としているが、この前提には運用可能性調査による検証が必要である。

手動オーバーライド手順は、卓上演習を通じて定期的に練習し、運用上安全な場合には、制御されたシステム移行を通じて練習しなければならない。頻度は、運転員の交代率と手順の複雑さに基づいて設定されるべきであり、最低年1回の練習が推奨される。

- *従業員訓練とソーシャルエンジニアリングによる防御

従業員研修プログラムは、グリッド要員を標的としたソーシャルエンジニアリングの試みを認識することに重点を置くべきである。トレーニングには、一般的なサイバーセキュリティ啓発の内容ではなく、エ ネルギー事業に関連する部門固有のシナリオを含めるべきである。

- *脆弱性管理とパッチ適用に関する調整

脆弱性管理プロセスは、セキュリティの緊急性と運用継続性の要件のバランスを取る必要がある。エネルギー・グリッドの運用では、パッチ適用による長時間のダウンタイムを許容できないため、迅速なセキュリティ更新と運用の安定性との間に緊張関係が生じる。リスクベースのパッチ適用スケジュールは、重要な脆弱性に優先順位をつけると同時に、メンテナンス窓口をグリッド運用計画と調整する必要がある。このアプローチでは、脆弱性の重要度を運用への影響度に照らして適切に重み付けし、防御可能な優先順位決定基準を設定できることを前提としている。

- 実行可能な影響*:ネットワーク・セグメンテーションの実施、オフライン・バックアップ・インフラの確立、行動監視の展開に優先順位をつけた 12 カ月にわたる強化ロードマップを作成する。企業のセキュリティソリューションには OT に特化した機能がないことが多いことを認識し、OT に特化したサイ バーセキュリティツールと要員のトレーニングに予算を割り当てる。

- 図8:重要インフラ強化戦略フレームワーク(サイバーセキュリティベストプラクティス)*

- 図9:ゼロトラストセキュリティモデルの概念 - すべての接続検証、最小権限の原則、継続的監視、マイクロセグメンテーション、多要素認証を統合したセキュリティアーキテクチャ*

分野横断的な意味合いと脅威インテリジェンスの共有

- インフラの相互依存と連鎖的影響*」を参照。

この攻撃が意味するところは、ポーランドのエネルギー部門にとどまらず、相互に依存し合う重要インフラ・システムにも及ぶ。通信ネットワーク、水処理システム、輸送インフラは安定した電力供給に依存しているため、送電網の停止が長期化すると、各部門に連鎖し、エネルギー部門への直接的な影響だけでなく、社会的な影響も増幅される。この相互依存性は、単一セクターのハードニングではシステミック・リスクに対する防御が不完全であることを前提としている。

- *脅威情報の伝達メカニズム

Wiper マルウェアの指標と攻撃手法の詳細は、業界固有の情報共有・分析センター(ISAC)や政府のサイバーセキュリティ機関を通じて、世界中のエネルギー事業者に広められた。この迅速な情報の流れにより、他の事業者は同様の偵察活動や攻撃の試みを検知することができた。この普及の有効性は、事業者が共有指標を実装する技術的能力を有し、指標の特異性が過剰な誤検知率なしに検知を可能にするのに十分であることを前提としている。

- *国際的な調整の枠組みと能力のギャップ

NATOの調整メカニズムは集団的対応と情報共有を加速させたが、この調整には大きなギャップがあることが明らかになった。サイバーセキュリティの基準や防御能力は加盟国間で大きく異なる。発展途上地域のオペレータは洗練された脅威検知インフラのためのリソースが不足していることが多く、同盟国間で不均等な防御態勢を作り出している。この観察は、能力の格差が集団防衛の枠組みにおける重大な脆弱性を表していることを前提としている。

- *分野別リスクの引き上げと優先順位付け

他国のエネルギー事業者は、ポーランドの事故の教訓に基づき、安全保障戦略を適応させるべきである。戦略的に重要な地域の事業者、特にNATO加盟国やEU諸国の事業者は、地政学的な考慮に基づいて高い標的化リスクに直面しており、それに応じて強化投資の優先順位を決めるべきである。この勧告は、脅威行為者の標的決定が地政学的重要性と相関し、資源配分が相対的なリスク・エクスポージャーを反映すべきであることを前提としている。

- *規制的枠組みの構築

重要インフラ事業者に対して最低限のサイバーセキュリティ基準を義務付ける可能性のある規制的対応が出現する可能性が高い。NERC CIP(North American Electric Reliability Corporation Critical Infrastructure Protection)基準のような既存の枠組みは、国際的に拡大するか、同等の規制体制のモデルとして機能する可能性がある。この予測では、規制機関は、自主的なガイダンスではなく、強制的な基準を通じて実証された脆弱性に対応するものと想定している。

- 国際的な規範とエスカレーションの曖昧さ*」。

この攻撃は、民間インフラを標的とした攻撃的サイバー能力に関するより広範な議論に影響を与える。サイバー紛争を統制する国際規範はまだ未整備のままであり、その結果、許容される標的、比例的対応メカニズム、エスカレーションのしきい値に関するあいまいさが続いている。この曖昧さは、防衛側と潜在的敵対側の双方に戦略的不確実性をもたらす。

- 実行可能な示唆*:業界の ISAC や脅威情報共有コミュニティに積極的に参加し、最新の脅威認識を維持する。他国の同業組織と二国間情報交換協定を締結し、正式な情報チャネルを補完する。自主的なコンプライアンス・アプローチでは効果が不十分であることを認識し、重要イン フラの最低限のサイバーセキュリティ基準を確立する規制の枠組みを提唱する。

- 図11:セクター横断的脅威インテリジェンス共有ネットワーク*

将来の脅威情勢と主要な要点

- 図13:将来のサイバー脅威ランドスケープ - 進化する脅威と防御技術の相互作用*

進化する攻撃手法

エネルギーインフラを標的とするワイパー型マルウェアは、いくつかの文書化された経路を経て進化する可能性がある。歴史的な前例は、協調的な攻撃ベクトルへの進展を示唆している。2015 年のウクライナの送電網インシデントでは、ネットワーク侵入と破壊的なペイロードが組み合わされ、2016 年のインシデントではソーシャルエンジニアリングと拡張された偵察フェーズが組み込まれた(Dragos, 2016; ICS-CERT Alert TA16-352A)。将来の攻撃は、このような巧妙化するパターンに従うかもしれないが、このような進展は、必然的なものではなく、攻撃者の能力開発と防御側の対応に依存している。

ハイブリッド攻撃シナリオ-サイバー操作と物理的破壊工作やソーシャル・エンジニアリングを組み合わせたもの-は、もっともらしいが、まだ広く文書化されていない脅威モデルである。このような作戦に必要な調整の複雑さから、このような作戦は、持続的な標的目標を持つ、十分な資金を持つ脅威行為者に限定された能力であることが示唆される。

機械学習と人工知能の応用

AI を活用したマルウェアの最適化には、慎重な仕様を必要とする理論的な懸念がある。機械学習アルゴリズムは、理論的には防御反応に基づいてマルウェアの挙動を適応させることが可能であるが、運用技術(OT)環境においてこのような適応型マルウェアの文書化された例は限られている。現在のマルウェアは通常、リアルタイムの学習メカニズムではなく、静的または事前にプログラムされた行動ロジックを採用している(Zetter, 2014; Langner, 2011)。

逆に、AIを活用した防御システムは、IT環境における異常検知においてその有用性が実証されている。OTシステムへの適用は、明確な課題に直面している:OTネットワークは運用がより厳格であり、異常検知モデルの学習データセットが少なく、安全性が重要な運用のため誤検知コストが高い。このような制約から、OT環境におけるAIを活用した防御は、運用面で成熟しているというよりは、まだ始まったばかりである。

インフラの近代化と攻撃対象の拡大

再生可能エネルギーの統合とスマートグリッド技術は、文書化された新たな接続要件を導入する。分散型発電システム、蓄電池設備、デマンドレスポンスの仕組みは、従来の集中型発電モデルにはなかった双方向通信アーキテクチャを必要とする(NERC CIP標準、IEEE 2030.5仕様)。このようなアーキテクチャの変更により、ネットワーク・インターフェースと制御ポイントが追加され、潜在的な攻撃対象が定量的に拡大する。

しかし、近代化と脆弱性の関係は決定論的なものではない。スマートグリッド技術は、監視機能の強化、障害検知の迅速化、よりきめ細かな制御も可能にする。これらの機能は、適切に導入されればレジリエンスを強化することができる。正味のセキュリティ結果は、近代化そのものよりも、導入方法と設計段階でのセキュリティ統合に依存する。

地政学的背景と標的の根拠

エネルギー・インフラを標的とすることは、国家や国家に支援された行為者が採用した、文書化されたハイブリッド戦争戦略と一致している。2015 年と 2016 年のウクライナ事件、2010 年の Stuxnet 作戦、産業安全システムを標的とした 2019 年の Triton/TRISIS 枠組みは、地政学的文脈の中でエネルギーまたは重要インフラを標的としていることが確認された例である(Dragos 脅威報告書、MITRE ATT&CK 枠組み)。

エネルギー・システムは、民間人に迅速かつ測定可能な影響を与え、敵対国や同盟国に攻撃能力を示し、経済的・社会的混乱を通じて政策的圧力を生み出すという、価値の高い標的化の根拠を提示している。しかし、地政学的動機の帰属には、技術的指標を超える科学的証拠が必要であり、脅威評価は、文書化された事件と外挿された将来のシナリオを区別すべきである。

防衛能力のギャップ

運用技術のセキュリティ・ツールは、情報技術(IT)のセキュリティ・ソリューションに比べ、いくつかの点で成熟していない:

- 検知能力:検知能力**:OTに特化した行動分析ツールは、ITのエンドポイント検知・対応(EDR)ソリュ ーションと比較して、数と展開範囲が限られている(Gartner OT Security Magic Quadrant, 2023)。

- インシデント対応手順:標準化された OT インシデント対応フレームワークは、IT フレームワークに遅れをとっている。OT 対応手順は、IT 環境にはない安全性が重視される運用上の制約を考慮しなければならない。

- 労働力の専門知識:OT 分野の知識とセキュリティの専門知識を併せ持つサイバーセキュリティの専門家は、IT に特化したセキュリティ要員に比べて依然として不足している。

これらのギャップは、理論的な脆弱性ではなく、文書化された欠陥を表しており、業界調査や規制当局の評価(NERC CIP コンプライアンスレポート、ICS-CERT 勧告)によって裏付けられている。

制度的・共同的防御

官民パートナーシップは、脅威情報の共有と集団的防御における有効性を実証している。電力サブセクター調整協議会(ESCC)、情報共有・分析センター(ISAC)、およびブダペスト 条約のような国際的枠組みは、情報交換と協調的対応のためのメカニズムを確立している。

これらのメカニズムの有効性は、参加者の層の厚さ、情報の質、機密性の高い作戦の詳細を共有しようとする組織の意欲に左右される。協力的な防衛は、インフラの回復力にとって必要ではあるが不十分な条件である。

基本的な防御策

以下の防御策は、確立されたセキュリティ原則と OT 環境における有効性の文書化に基づいている:

- ネットワークのセグメンテーション:ネットワークのセグメンテーション**:重要な制御システムを外部ネットワークや企業の IT システムから分離することで、攻撃対象領域を縮小し、横方向の動きを制限する(NIST サイバーセキュリティフレームワーク、IEC 62443 標準)。

- オフラインバックアップ手順:オフラインバックアップ手順**:バックアップシステムを切断することで、ワイパー型マルウェアによるリカバリ機能の侵害を防止する。

- 行動監視:制御システムの異常な動作を検知することで、破壊的なペイロードが実行される前に侵入を特定できる(Dragos Platform、Fortinet FortiGate OT セキュリティモジュール)。

- インシデント対応計画:破壊的なマルウェアシナリオに対する事前に確立された手順により、アクティブなインシデント発生時の対応時間と意思決定の負担を軽減する。

主な要点

ワイパー型マルウェアは、ウクライナのインシデントにおける歴史的な前例と攻撃者の能力を実証し た、エネルギーインフラに対する文書化された脅威であり、エスカレートしている。防御強化のためには、将来のシナリオを推測するのではなく、確立されたセキュリティ原則に基づいて優先順位を直ちに決定する必要がある。

効果的な防御には、技術的管理(セグメンテーション、監視、バックアップ手順)、組織的管理(インシデント対応計画、訓練)、制度的管理(脅威情報への参加、規制遵守)といった複数の管理層を統合する必要がある。単一のコントロールで十分な防御を提供することはできない。深層防御のアプローチは、複数の防御メカニズムにリスクを分散させるものである。

脅威情報の共有と国際協力は、情報交換と調整された対応手順を通じて集団的な回復力を増幅させるが、その有効性は参加者の質と組織のコミットメントに依存する。

推奨されるアクション

-

当面の優先課題* (0~3 カ月):

-

重要な制御システムと外部ネットワーク間のセグメンテーションギャップを特定するネットワークアーキテ クチャ評価を実施する。

-

重要なシステム構成とリカバリデータのオフラインバックアップ手順を実施する。

-

異常検知を可能にするため、重要な制御システムの基本動作プロファイルを確立する

-

短期的優先事項*(3~12 カ月):

-

近期の優先事項** (3~12 カ月):重要な制御システムの挙動監視を展開し、異常なアクティビティに対す るアラート手順を導入する。

-

破壊的なマルウェアのシナリオに特化したインシデント対応手順を策定し、テストする

-

分野別の脅威情報共有コミュニティ(ESCC、地域 ISAC)に参加する。

-

戦略的優先事項*(12ヶ月以上):

-

戦略的優先事項** (12カ月以上): 重要インフラ事業者向けの最低限のサイバーセキュリティ基準を確立する規制の枠組みを提唱する。

-

インフラの近代化とスマートグリッド導入プロジェクトにサイバーセキュリティ要件を統合する。

-

OT のサイバーセキュリティスキル格差に対応する人材育成プログラムを開発する。

これらの行動は、推測に基づく将来のシナリオではなく、文書化された脆弱性と確立された防御原則に対処するものであり、現在の脅威状況の評価に基づく測定可能なリスク削減を提供するものである。

攻撃のシーケンスと実行経路

フォレンジック分析により、実行コストと運用上の制約が特定可能な多段階の配信メカニズムが明らかになった:

-

ステージ1:初回アクセス(推定2~4週間の偵察期間)***:以下の通りである。

-

侵入ベクトル:侵入ベクトル:SCADAアクセスを持つ系統運用者を標的とした、危殆化した管理者認証情報またはスピアフィッシング

-

攻撃者のコスト攻撃者のコスト:最小限(クレデンシャル・ハーベスティング・ツールのコストは 500~2,000 ドル、フィッシング・インフラのコストは無視できる程度)

-

検知のギャップ:クレデンシャルの漏洩は、継続的な認証監視を欠く産業環境では、通常 200 日以上発見されない。

-

ステージ 2:横方向への移動(4~48 時間の能動的な伝播)*** の場合

-

悪用方法企業の IT ゾーンと OT ゾーン間の脆弱なネットワーク間信頼関係、エアギャップ・ネットワーク内のパッチ未適用システム。

-

攻撃対象攻撃対象:既知のCVEを持つ古いWindowsバージョン(レガシーOT環境ではWindows 7/Server 2008が一般的)を実行しているシステム

-

制約:セグメンテーションは拡散を遅らせるが、拡散を防ぐことはできない。ネットワークが完全に分離されていないため、マルウェアは6~12時間以内にIT部門からOT部門の境界を通過することができた。

-

ステージ 3:ペイロードの展開(複数のグリッド・ノードで同時展開)**** 対象システム:以下のとおり。

-

標的システム標的システム:SCADAサーバー、HMI(Human-Machine Interface)ワークステーション、配電を管理する分散制御ノード

-

実行方法実行方法:カスタムファイルシグネチャおよび正規のシステムサービス(svchost.exe、winlogon.exe)へのプロセスインジェクション

-

永続性メカニズム:ルートキット・コンポーネントは、リブートに耐え、後続の攻撃のためにバックドア・アクセスを維持するように設計されている。

-

検出のための技術的指標:*

-

大量のファイル削除パターン(複数のシステムで 10,000 ファイル/分以上)

-

システムサービスからの異常なプロセス生成(正規のサービスが cmd.exe または powershell.exe を起動する)

-

ポート102(S7プロトコル)、44818(EtherNet/IP)、502(Modbus)の制御システムノードを標的としたネットワーク偵察トラフィック

-

HKLMMSystem㊦CurrentControlSet㊦Servicesのレジストリの異常な変更

-

*アクション可能なワークフロー: **

-

行動監視のベースライン を実施する(2 週間のセットアップ、年間コスト$50K-$150K)。

- 通常のSCADAオペレーションをプロファイルする:典型的なファイルアクセスパターン、プロセス実行、ネットワークフロー

- ベースラインからの2標準偏差を超える偏差に対するアラートを設定する。

- 閾値の設定:1,000ファイル削除/分以上のフラグ、異常なサービスプロセスの起動、制御ノードへの偵察トラフィック

-

ネットワーク・セグメンテーションの検証 を実施する(1週間のアセスメント、$30K-$80Kの実施)。

- IT ゾーンと OT ゾーン間のネットワーク・トラフィック分析を実施する

- すべてのクロスゾーン通信要件を特定し、文書化する

- 文書化されたビジネスフローのみにトラフィックを制限するファイアウォールルールを導入する

- 四半期に一度、制御された横移動演習でセグメンテーションをテストする

-

OT アクセスのためのクレデンシャルモニタリングの確立 (継続中、年間$20K-$60K)

- SCADA システムの認証失敗を監視する(閾値:1 時間あたり 5 回を超えると警告が発せられる)

- 管理グリッドアクセスに多要素認証を導入する

- すべての特権アカウントの使用状況をログに記録し、時間外のアクセスに対してリアルタイムで警告を発する

- 図3:攻撃経路とネットワーク横展開フロー(法医学分析に基づく攻撃パス再構成)*

封じ込めの行動と実行のタイムライン

-

0-0.5時間目:検知とアラートのエスカレーション*。

-

自動監視システムが、3つのSCADAゾーンにわたる異常なファイル削除パターンにフラグを立てた。

-

セキュリティオペレーションセンター(SOC)が 12 分以内にインシデントコマンダーにエスカレーションした。

-

遅延のコスト:拡散が抑制されないまま 1 時間経過するごとに、影響を受けるシステムが 15~20%増加した

-

0.5~1.5時間: 隔離と手動によるオーバーライドの起動*。

-

ネットワークケーブルを物理的に切断することで、影響を受けた SCADA サーバをネットワークから隔離した(攻撃条件下では、ファイアウォール ルールの展開よりも速い)。

-

重要な発電・配電設備の手動オーバーライド手順を作動させる。

-

デジタル化以前の制御方法に戻す:手動開閉所操作、電話ベースの発送調整

-

事業への影響:系統の柔軟性は低下したが、接続負荷の94%への電力供給は維持された。

-

コスト:6時間の手動操作に40人以上の追加人員を要した。

-

*1.5-3時間目:封じ込めと並行してフォレンジック調査**を実施した。

-

フォレンジックチームが感染したシステムを画像化し、隔離することでさらなる拡散を防ぐ

-

マルウェアの侵入経路を特定:請負業者のアカウントから漏えいした認証情報(8カ月間未使用だが、まだ有効)。

-

影響を受けたシステムインベントリの特定:SCADA サーバー 23 台、ワークステーション 47 台、 ネットワークデバイス 12 台

-

データ損失の評価:バックアップの復元前に340GBの操作ログと設定ファイルが永久に削除された。

-

3-6時間目:バックアップのリストアと完全性の検証*。

-

重要な SCADA 構成のバックアップ復元プロトコルを起動した。

-

検証プロセス:リストアされた構成を、既知の良好なベースラインスナップショット(オフラインで維持)と比較した。

-

リスクが特定された:3つのバックアップセットにマルウェアによる改ざんの兆候が見られた。

-

リカバリの制約最も古い信頼できるバックアップは96時間前のものであり、最近変更された18のグリッド・トポロジーを手動で再構成する必要があった。

-

6-48時間目段階的なシステムの復旧と検証*。

-

発電容量→送電線→配電網の優先順位でシステムを復旧させた。

-

各復旧フェーズでは、自動制御に戻る前に2~4時間の検証期間が必要だった

-

テストプロトコル:復旧した系統の負荷変化をシミュレートし、制御ループの完全性を検証する。

-

最終検証:通常運転に戻る前に8時間のフルグリッドシミュレーションを行う

- 図5:インシデント対応タイムライン*

運用上の制約と復旧の依存関係

-

*ネットワーク・セグメンテーションのギャップ

-

IT-OTの境界は横方向の移動を許容していた:

- ファイル共有プロトコル(SMB/CIFS)は、“運用報告 “のためのクロスゾーントラフィックを許可していた。

- ゾーン間のファイアウォールにディープパケットインスペクションがない

- 認証インフラ(Active Directory)の共有により、単一侵害ポイントが発生した。

-

修復費用:アプリケーション・アウェア・ファイアウォールによる適切なネットワーク・セグメンテーションの実装に20~40万ドルかかる。

-

*バックアップ戦略の脆弱性

-

バックアップ・システムがネットワークからアクセス可能であったため、マルウェアが最近のスナップショットを変更できた。

-

解決策手動リストア手順によるエアギャップ・バックアップ・ストレージ(リカバリに4~6時間かかるが、バックアップの破損を防ぐ)

-

コスト: 孤立したバックアップ・インフラに12万ドル、年間8万ドルの運用オーバーヘッド

-

手動オーバーライド手順:* 。

-

手順は存在したが、すべてのグリッドゾーンで完全に有効化するには6時間以上必要だった。

-

要員のトレーニング不足:必要なオペレーターの15%がマニュアル手順に不慣れだった

-

改善策全シフトチームによる四半期ごとの訓練、手順書の更新、推定年間訓練費用4万ドル

-

行動可能なインシデント対応プレイブック:* 。

-

**インシデント発生前の準備(継続的なメンテナンス)

- すべての重要な SCADA コンフィギュレーションのオフライン、エアギャップ バックアップコピーを維持する(毎週更新する)

- 各グリッドゾーンのステップバイステップのワークフローを含む手動オーバーライド手順を文書化する

- ワイパー攻撃を模擬した卓上演習を四半期ごとに実施し、検知から封じ込めまでの時間を測定する(目標:2時間未満)

- すべてのSCADAシステム、ネットワークデバイス、データ依存関係の最新インベントリを維持する

-

**検知段階(0~30分)**の実施

- 1,000ファイル/分以上のファイル削除、または異常なプロセス実行を自動アラートトリガーとする

- SOC が直ちにインシデントコマンダーにエスカレーションする

- インシデントコマンダーがレスポンスチームを活性化する(15分の集合目標で事前に定義された連絡先リスト)

- コスト:SOCの人員配置とアラートインフラのために年間$15K~$25Kかかる

-

封じ込め段階(30 分~2 時間)** の実施

- ネットワーク・ケーブルを物理的に切断することで、影響を受けたシステムを隔離する(能動的な攻撃では、ソフトウェア・ベースの隔離よりも高速)。

- 重要な機器の手動オーバーライド手順を起動する

- すべてのクロスゾーントラフィックをブロックすることで、横方向の移動を防止する(設定済みのファイアウォールルールを5分以内に展開)

- 推定コスト:1インシデントあたり15万~30万ユーロの緊急要員および運用の混乱

-

調査フェーズ(封じ込めと並行して、2~6 時間)**。

- フォレンジック・チームが感染したシステムを画像化し、証拠を保全する。

- マルウェアの侵入経路と影響を受けたシステムのインベントリを特定する

- リストア前のバックアップの完全性ステータスを特定する

- コスト:フォレンジック分析および外部専門家の費用として5万~10万ドル

-

復旧フェーズ(6~48時間)。

- 検証済みのオフライン・バックアップから優先順位をつけてシステムをリストアする。

- 自動制御に戻す前に、復旧した各システムを検証する。

- 通常運転に戻る前にフルグリッドシミュレーションを実施する

- コスト:手動操作と検証作業の延長で20万~50万ユーロ

- リスクギャップと緩和策:***リスクギャップと緩和策

| ギャップ|現状|リスク|緩和策|コスト|スケジュール |-----|---------------|------|-----------|------|----------|

| 検知の遅延|12分でSOCにエスカレーション|マルウェアは1時間あたり15~20%拡散|検知したら即座に隔離|3万~5万ドル|4~6週間 | 手動手順|起動時間6時間|封じ込め中の長期停電|四半期に一度の訓練|事前配置人員|年間4万ドル|継続中 | クロスゾーントラフィック|制限のない SMB/CIFS| 横方向の移動経路|ディープパケットインスペクションを備えたアプリケーション対応ファイアウォール|20~40 万ドル|12~16 週間|継続中

- 図2:ワイパーマルウェア攻撃の多段階シーケンス(ポーランドサイバーセキュリティ当局の法医学分析に基づく)*

- 図1:ポーランドエネルギーグリッドへのワイパーマルウェア攻撃の概念図 - 重要インフラへのサイバー脅威とデータ消去の危険性を視覚化*

Footnotes

-

ランサムウェアとワイパー型マルウェアの区別は、CISA アラート AA21-265A およびその後の脅威インテリジェンス出版物で確立され、暗号化に基づく恐喝とデータ破壊攻撃を区別している。 ↩

-

ポーランドのサイバーセキュリティ当局は完全なフォレンジック分析を公表していない。提示された詳細は、インシデント報告日時点の公式声明およびNATO調整チャネルを通じて開示された情報を反映している。 ↩

-

代替的な説明には、一般的な SCADA アーキテクチャの知識や、まだ公表されていない以前の偵察活動が含まれる。 ↩

-

NATOの情報共有プロトコルは加盟国間での迅速な脅威情報の伝達を可能にしている。 ↩

-

セグメンテーション要件については、IEC 62443 産業オートメーション・セキュリティ基準を参照のこと。 ↩