PDFサニタイゼーション:セキュリティリスク、アーキテクチャ、および実装

PDFが隠れたセキュリティリスクをもたらす理由

PDFは企業やジャーナリズムのワークフローにおいて遍在していますが、ほとんどのユーザーが過小評価している文書化された攻撃面を提示します。PDF仕様(ISO 32000-1:2008)は、JavaScript、Flash、外部ファイル参照を含む埋め込み実行可能コンテンツを許可しています。最新のPDFリーダー(Adobe Reader、Foxitなど)は、これらの機能をデフォルトで解釈し、明示的なユーザーの同意なしにコード実行の条件を作り出します。

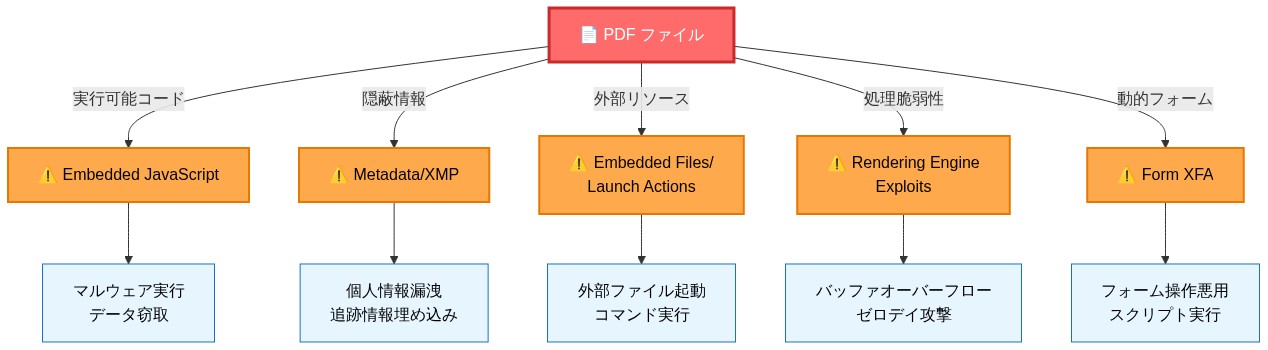

- 具体的な脅威ベクトルには以下が含まれます:*

-

埋め込みJavaScript: PDF文書には、ファイルを開いたときや特定のイベント(ページナビゲーション、フォーム操作)が発生したときに実行されるECMAScript(JavaScript)を含めることができます。このスクリプトは、ファイルシステムにアクセスしたり、メタデータを流出させたり、ネットワークリクエストをトリガーしたりできます。

-

メタデータとXMPストリーム: PDFには、埋め込みメタデータ(作成者、作成日、変更履歴)とXMP(Extensible Metadata Platform)ストリームが含まれており、文書の起源、著者、または組織構造に関する機密情報を明らかにする可能性があります。このメタデータは、文書コンテンツが編集された後も残存します。

-

埋め込みファイルと起動アクション: PDFには、埋め込み実行可能ファイルや外部プログラムをトリガーする「起動」アクションを含めることができます。悪意のあるPDFは、PDFリーダープロセスの権限で実行されるWindowsバッチスクリプトやシェルコマンドを埋め込む可能性があります。

-

レンダリングエンジンのエクスプロイト: PDFレンダリングは計算的に複雑です。解析、フォント処理、または画像解凍の脆弱性は、バッファオーバーフローやメモリ破損につながり、任意のコード実行を可能にします。MITRE CVEデータベースには、リーダーアプリケーション全体で数百のPDF関連の脆弱性がリストされています。

-

フォームXFA(XML Forms Architecture): PDF内の動的フォームには、埋め込みスクリプトと外部データ接続を含めることができ、追加の実行経路を作成します。

- 前提*: この分析は、脅威アクターがナレッジワーカーをターゲットとした悪意のあるPDFを作成する能力と動機を持っていることを前提としています。証拠はこれを裏付けています:Emotetマルウェアキャンペーン(2018-2021)は悪意のあるOffice文書とPDFを配布しました。APT28グループはターゲット型キャンペーンでPDFエクスプロイトを使用しています。そして、コモディティランサムウェアオペレーターは、初期アクセスベクトルとしてPDF添付ファイルを日常的に使用しています。

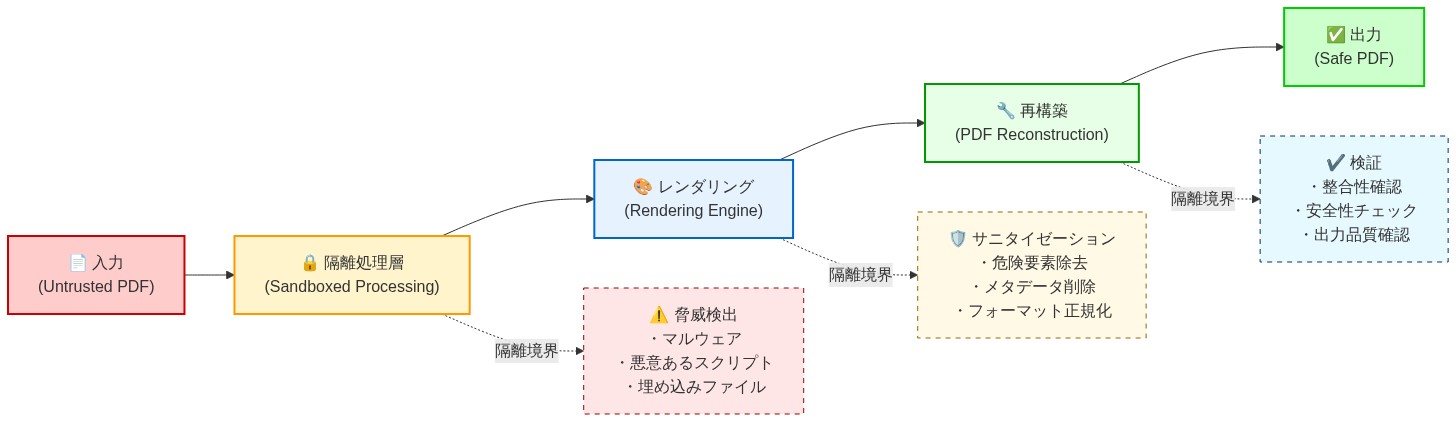

実行可能な意味合いは、組織がユーザーの警戒心やPDFリーダーのセキュリティ設定だけに頼ることはできないということです。代わりに、組織はPDFを潜在的に敵対的なものとして扱い、ゼロから再構築し、攻撃面を完全に排除する変換ベースのサニタイゼーションワークフローを採用する必要があります。このアプローチ(PDFを画像形式にレンダリングし、視覚的コンテンツのみを含む最小限のPDFを再構築する)は、設計上、実行可能コード、埋め込みファイル、疑わしいメタデータを削除します。

- 図2:PDF文書における5つの主要な脅威ベクトル(出典:ISO 32000-1:2008、MITRE CVE Database)*

- 図1:PDF文書に潜む隠れたセキュリティリスク*

- 図3:実際の脅威キャンペーンにおけるPDF悪用事例 - Emotet、APT28キャンペーン分析に基づく攻撃シナリオの可視化*

システムアーキテクチャとインフラストラクチャ要件

効果的なPDFサニタイゼーションには、信頼されていない入力、処理の分離、検証済み出力の間のアーキテクチャ上の分離が必要です。ほとんどの組織における重要なボトルネックは、PDF変換が機密データと同じマシンまたはネットワーク上で行われることであり、変換プロセス自体が侵害された場合に横方向の移動リスクを生み出します。

- 中核原則:集中化された分離された変換インフラストラクチャは必須です。* ユーザーワークステーション上での分散変換は、リスク面を倍増させ、監査を不可能にします。

実用的な参照実装では、分離されたインフラストラクチャ上で実行されるサンドボックス化された変換サービスを使用します。ユーザーが疑わしいPDFをアップロードすると、それは隔離ゾーン(本番ネットワークや機密データへのアクセスがないコンテナまたは仮想マシン)に入ります。変換プロセスは、PDFを画像にレンダリングし、テキストを安全に抽出し、レンダリングされたコンテンツのみを含む最小限のPDFを再構築します。変換が完了すると、サニタイズされた出力は、リリース前に異常がないかスキャンされます。

実用的なボトルネックはレイテンシです:ユーザーは即座の結果を期待しますが、安全な変換にはサンドボックス化、レンダリング、検証のための時間が必要です。組織は、高リスク文書に対して30〜60秒の遅延を受け入れるか、階層化された処理(低リスクファイルのファストトラック、未知のソースのスロートラック)を実装するかを決定する必要があります。

- 実装要件:エアギャップされたインフラストラクチャ上に専用の変換アプライアンスまたはコンテナ化されたサービスをデプロイします。* ソース、タイムスタンプ、出力ハッシュを含むすべての変換をログに記録します。これにより、監査証跡が作成され、変換ロジックが本番システムに漂流するのを防ぎます。

- 図4:PDF サニタイゼーション システムの全体アーキテクチャ*

参照アーキテクチャとガードレール

堅牢なサニタイゼーションアーキテクチャは、3つのレイヤーで制御を実施します:取り込み、処理、およびリリース。各レイヤーは、バイパス、リソース枯渇、検出されない侵害を防ぐための特定のガードレールを実装します。

-

取り込みレイヤーのガードレール:*

-

ファイルタイプ検証: ファイルシグネチャ(マジックバイト)が宣言されたファイルタイプと一致することを確認します。シグネチャが一致しないファイルや疑わしい構造(例:埋め込み実行可能ファイルを含むPDF)を持つファイルを拒否します。

-

サイズ制限: リソース枯渇とスローダウン攻撃を防ぐために、100 MBを超えるファイルを拒否します。

-

レート制限: 乱用を検出し、サービス拒否を防ぐために、ユーザーごとおよびIPごとの制限(例:ユーザーあたり1時間あたり最大100回の変換)を実施します。

-

メタデータ検査: 暗号化されたコンテンツ、埋め込みフォント、非標準の圧縮、または疑わしいXMPストリームなど、異常な特性を持つPDFに手動レビューのフラグを立てます。

-

処理レイヤーのガードレール:*

-

サンドボックス化: ネットワークアクセスなし、読み取り専用ファイルシステム(一時作業ディレクトリを除く)、定義されたリソース制限(2 GB RAM、4 CPUコア、5分タイムアウト)を持つ分離されたコンテナで変換ツールを実行します。

-

ツール選択: 検証済みで積極的に保守されているツールのみを使用します。LibreOffice、Ghostscript、ImageMagickは許容されます。ネイティブPDFリーダー(Adobe Reader、Foxit)は、その複雑性と攻撃面のため許容されません。

-

タイムアウト実施: 時間制限を超える変換プロセスを強制終了します。ハングしているプロセスは、エクスプロイトまたは無限ループを示している可能性があります。

-

クラッシュ処理: 変換ツールがクラッシュした場合、入力ファイルを隔離し、手動レビューのフラグを立てます。調査なしに再試行を試みないでください。

-

リソース監視: 変換中のCPU、メモリ、ディスク使用量をログに記録します。異常(例:2 MBのPDFに対して1.9 GBのRAM使用量)は、潜在的なエクスプロイトを示します。

-

リリースレイヤーのガードレール:*

-

出力スキャン: 再構築されたPDFに疑わしいパターン(埋め込みURL、異常なテキストエンコーディング、埋め込みファイル、またはJavaScript)を検出するためにYARAルールを適用します。組織が保守するルールセット、またはセキュリティベンダーから提供されたルールセットを使用します。

-

整合性検証: 出力PDFの暗号化ハッシュ(SHA-256)を計算します。利用可能な場合は、既知の良好なハッシュと比較します。監査およびインシデント調査のためにハッシュを保存します。

-

異常検出: 予想される特性と大きく異なる出力(異常なファイルサイズ、予期しないコンテンツ、または構造的異常を持つPDF)にフラグを立てます。

-

隔離とエスカレーション: 出力がスキャンまたは異常検出に失敗した場合、ファイルを隔離し、セキュリティチームに通知します。エスカレーション基準を定義します:自動拒否、手動レビュー、またはユーザー通知。

-

具体例*: 金融サービス会社は、クライアント、ベンダー、規制機関から毎日PDFを受け取ります。取り込みレイヤーは50 MBを超えるファイルを拒否し、埋め込みフォント(悪意のある文書に一般的)を持つPDFにフラグを立てます。処理レイヤーは、2 GB RAMと5分タイムアウトを持つコンテナでLibreOfficeを実行します。変換がハングまたはクラッシュした場合、ファイルは隔離され、ログに記録されます。リリースレイヤーは、埋め込みURL(潜在的なフィッシングまたはC2通信)を検出するためにYARAルールを適用し、埋め込みファイルをチェックします。異常が検出された場合、ファイルはセキュリティチームによる手動レビューのために保留され、ユーザーには遅延が通知されます。

-

実行可能な意味合い*: 参照アーキテクチャを明示的に文書化します。以下を指定する決定木を作成します:

-

どのツールが信頼されているか(LibreOffice、Ghostscript)、どのツールが信頼されていないか(ネイティブPDFリーダー)。

-

各選択の根拠(例:「LibreOfficeはオープンソースであり、積極的に保守されており、定義されたセキュリティ更新プロセスを持っているため許容される」)。

-

各レイヤーでの特定のガードレールとその正当化。

-

変換レイテンシのSLA(目標:95パーセンタイルで60秒未満)とエラー率(目標:1%未満の失敗率)。

-

失敗、タイムアウト、異常のエスカレーション手順。

実装と運用

PDFサニタイゼーションの運用化には、商用ソリューション、オープンソースツール、ハイブリッドアプローチの選択が必要です。Dangerzone(Freedom of the Press Foundationによって開発)などのオープンソースツールは、LibreOfficeレンダリングとOCRおよびPDF再構築を組み合わせています。商用ソリューションは、コンプライアンス認証を備えたマネージドサービスを提供しますが、ベンダーロックインをもたらします。

- 実装の選択は、脅威モデル、規模、コンプライアンス態勢に依存します。*

中小規模の組織(1日あたり1,000回未満の変換)の場合、Dangerzoneはローカルまたはコンテナで実行され、最小限のインフラストラクチャを必要とし、監査可能です。より大規模な場合は、Kubernetesオーケストレーション、ジョブ配布のためのメッセージキュー、永続的なロギングを備えたコンテナ化された変換パイプラインをデプロイします。

運用上、一般的なシナリオのランブックを確立します:変換が失敗したときに何が起こるか?誰が隔離されたファイルをレビューするか?誤検知はどのように処理されるか?ジャーナリストの時間に敏感な文書は、何日もキューに留まるべきではありません。エスカレーションパスを定義します。

- 運用要件:PDFのサブセット(おそらくすべての外部ソース文書または高リスクベンダーからのファイル)で変換をパイロットします。* 変換成功率、レイテンシ、誤検知率を測定します。ユーザーに遅延を期待するようトレーニングし、サニタイゼーションが重要である理由を説明します。セキュリティチームと運用チームが一緒にトラブルシューティングできるように、変換プロセスを文書化します。

測定と継続的改善

効果的な測定は、技術的メトリクス、ビジネスへの影響、リスク削減を追跡します。メトリクスは継続的改善を推進し、継続的な投資を正当化します。

-

技術的メトリクス:*

-

変換成功率: エラーまたはタイムアウトなしに変換を完了した送信されたPDFの割合。目標:99%以上。成功率が95%を下回った場合、根本原因(ツールの更新、新しいファイル形式、インフラストラクチャの問題、またはリソース制約)を調査します。

-

平均レイテンシ: 送信から出力が利用可能になるまでの時間。目標:95パーセンタイルで60秒未満。レイテンシが一貫して90秒を超える場合、スケーリング(追加のワーカー、より高速なハードウェア、または最適化されたレンダリングパラメータ)を検討します。

-

誤検知率: 疑わしいとフラグが立てられたが、手動レビュー後に安全と判断されたファイルの割合。目標:5%未満。高い誤検知率は、過度に攻撃的なスキャンルールを示します。低い率は、不十分な検出を示す可能性があります。

-

失敗モード: 失敗をカテゴリ化します(タイムアウト、クラッシュ、リソース枯渇、無効な出力)、システム的な問題を特定します。

-

リスク削減メトリクス:*

-

ベースライン脅威インベントリ: サニタイゼーション前に、埋め込みJavaScript、マクロ、疑わしいメタデータ、または埋め込みファイルを持つPDFをカウントします。このベースラインは、リスクの大きさを示します。

-

インシデント追跡: サニタイズされたPDFが害を引き起こしましたか?サニタイズされていないPDFが侵害を引き起こしましたか?このデータを使用して、脅威モデルを洗練し、サニタイゼーションの有効性を検証します。

-

脅威検出: サニタイゼーションによって傍受された潜在的に危険なファイルの数は?このメトリクスは、ステークホルダーに価値を示します。

-

ビジネスメトリクス:*

-

解決までの時間: セキュリティチームがサニタイゼーション前後にPDF関連のインシデントを調査するのにどれだけの時間を費やしていますか?

-

侵害のコスト: 単一のPDF関連侵害のコスト(インシデント対応、修復、規制罰金、評判の損害)を見積もります。サニタイゼーションが年に1回でも侵害を防ぐ場合、ROIは明確です。

-

ユーザー採用: 高リスクPDFの何パーセントがサニタイゼーションを通じて処理されていますか?低い採用率は、摩擦またはユーザーのバイパスを示します。トレーニングまたは実施を通じて対処します。

-

運用コスト: サニタイゼーションのインフラストラクチャ、ライセンス、人員コストを追跡します。単一の侵害の推定コストと比較します。

-

具体例*: PDF変換を実装した後、法律事務所は、受信PDFの15%に埋め込みJavaScriptまたは疑わしいメタデータが含まれていることを測定します。12か月間で、サニタイゼーションは50,000のPDFを処理し、99.2%の成功率と平均45秒のレイテンシを達成します。サニタイズされたPDFはインシデントを引き起こしません。事務所は、1回のPDF関連侵害がインシデント対応と評判の損害で50万ドルのコストがかかると見積もっています。サニタイゼーションが2年に1回でも侵害を防ぐ場合、ROIは年間5万ドルの運用コストを正当化します。

-

実行可能な意味合い*: 変換量、成功率、レイテンシ分布、フラグが立てられたファイルを示すダッシュボードを確立します。四半期ごとにメトリクスをレビューします。成功率が95%を下回った場合、直ちに調査します。レイテンシが一貫して90秒を超える場合、容量計画をスケジュールします。メトリクスを使用して、リーダーシップに価値を伝え、継続的な運用の予算を正当化します。匿名化されたメトリクスを組織全体と共有して、PDFリスクとサニタイゼーションの利点に対する認識を構築します。

リスク軽減

PDFサニタイゼーションはリスクを削減しますが、排除するものではありません。残存リスクには、認識と軽減が必要です。

-

もっともらしいリスクと軽減策:*

-

変換ツールのゼロデイ: LibreOfficeの脆弱性により、変換中にコード実行が可能になる可能性があります。軽減策: 各ジョブ後に破棄される一時的なコンテナで変換を実行し、爆発半径を制限します。

-

フォーマットの損失: サニタイズされたPDFは複雑なレイアウトを失い、ユーザーワークフローを壊す可能性があります。軽減策: サニタイズされたバージョンとオリジナルバージョンの両方を提供し、オリジナルのリスクについて明確な警告を行います。

-

ユーザーのバイパス: 遅延に不満を持つユーザーは、システムを回避してPDFを直接メールで送信する可能性があります。軽減策: PDF添付ファイルを削除し、自動的に変換を通じてルーティングする電子メールゲートウェイルールを実施します。

-

誤った自信: ユーザーは、変換後にすべてのPDFが安全であると仮定し、他の攻撃ベクトルに対する警戒を緩める可能性があります。軽減策: サニタイゼーションは防御の1つのレイヤーであり、万能薬ではないことをユーザーに教育します。

-

リスク管理要件:リスク登録演習を実施します。* もっともらしい攻撃シナリオ(悪意のある変換ツール、レンダリングライブラリのサプライチェーン侵害、ユーザーのバイパス)をリストします。それぞれについて、可能性と影響を定義します。リスクに比例した制御を実装します。高可能性、高影響のリスクには冗長な制御が必要です。低可能性のリスクは残存リスクを受け入れる可能性があります。

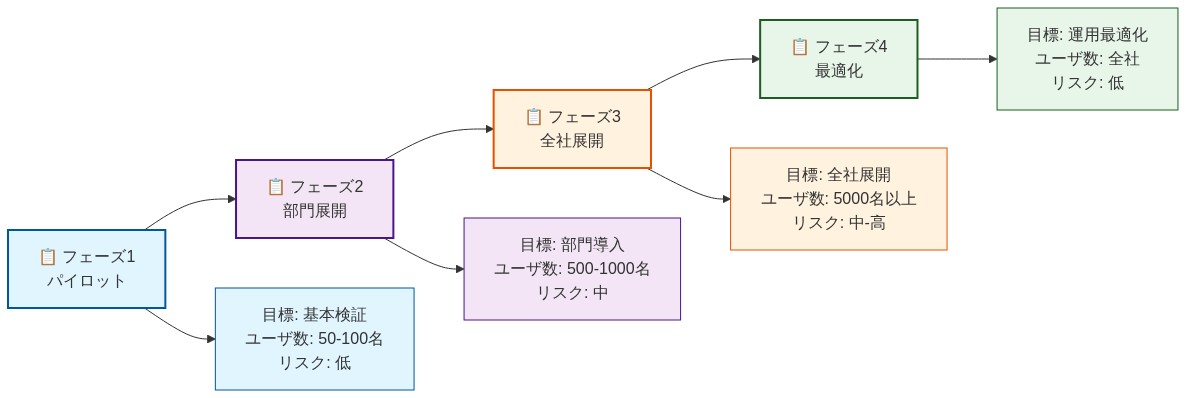

段階的移行計画

PDFサニタイゼーションは、ビッグバンカットオーバーではなく、段階的なアプローチに従うべきです。

-

フェーズ1(1か月目):* 単一の部門または文書タイプで変換をパイロットします。ベースラインメトリクスを測定します。

-

フェーズ2(2〜3か月目):* すべての外部ソースPDFに拡大します。ユーザーをトレーニングします。ランブックを洗練します。

-

フェーズ3(4か月目以降):* 電子メールゲートウェイと文書管理システムと統合します。取り込みポイントで変換を自動化します。

具体例:法律事務所は、相手方弁護士、裁判所、クライアントから毎日PDFを受け取ります。1か月目:すべての相手方弁護士のPDFを変換します。成功率とユーザーフィードバックを測定します。2か月目:裁判所の提出書類に拡大します。3か月目:電子メールと統合し、すべての受信PDFが自動的に変換されるようにします。4か月目までに、事務所は最小限の混乱で重要な攻撃ベクトルを排除しました。

- 実装要件:小さく始め、厳密に測定し、慎重にスケールします。* プログラムを監督する単一の所有者(セキュリティ、運用、またはIT)を割り当てます。90日の目標を設定します:すべての高リスクPDFがデフォルトでサニタイズされます。決定と学んだ教訓を文書化します。継続的な投資への支援を構築するために、結果をステークホルダーと共有します。PDFサニタイゼーションは1回限りのプロジェクトではありません。継続的な運用と洗練を必要とする能力です。

システム構造とボトルネック

効果的なPDF無害化には、信頼できない入力処理、隔離された処理、検証済み出力のリリースという3つの機能ドメイン間のアーキテクチャ上の分離が必要です。この分離により、侵害された変換プロセスが機密データや本番システムにアクセスすることを防ぎます。

-

コアアーキテクチャの主張*:分散型変換(ユーザーワークステーションまたは汎用サーバー上)は、リスク面を倍増させ、集中監査を不可能にします。大規模に高リスク文書を処理する組織には、集中化された隔離された変換インフラストラクチャが必須です。

-

根拠*:ネットワーク共有、電子メール、または機密データベースにアクセスできるワークステーション上で変換が行われる場合、侵害されたコンバーターはデータを流出させたり、他のシステムに横方向に移動したりする可能性があります。集中化されたインフラストラクチャにより、以下が可能になります:

-

ネットワーク隔離:変換インフラストラクチャは、本番システムへの直接アクセスがないエアギャップまたは厳しく制限されたネットワーク上で実行されます。

-

エフェメラル処理:各変換ジョブは、完了後に破棄される使い捨てコンテナまたは仮想マシンで実行され、侵害の永続性を制限します。

-

包括的なログ記録:すべての変換イベント(ソース、タイムスタンプ、ファイルハッシュ、出力ハッシュ、検出された異常)が集中監査システムに記録されます。

-

リソース制約:処理環境には、CPU、メモリ、ディスク、実行時間に定義された制限があり、リソース枯渇攻撃を防ぎます。

-

実用的な参照実装*:サンドボックス化された変換サービスは、メッセージキュー(例:RabbitMQ、AWS SQS)を通じて疑わしいPDFを受信します。各PDFは隔離ゾーンに入ります。これは、入力ファイルを取得し出力をアップロードする以外のネットワークアクセスがないコンテナ化された環境です。変換プロセスは:

- ファイル形式とサイズを検証します(100 MBを超える場合、またはファイル署名がPDF仕様と一致しない場合は拒否)。

- 信頼できるツール(LibreOffice、Ghostscript、またはImageMagick)を使用して、5分のタイムアウトでPDFを中間画像形式(PNGまたはTIFF)にレンダリングします。

- 必要に応じてOCRを介してテキストを抽出します(Tesseractまたはそれに類するものを使用)。

- レンダリングされた画像コンテンツのみを含む最小限のPDFを再構築し、すべてのメタデータ、スクリプト、埋め込みオブジェクトを削除します。

- リリース前に、YARAルールとファイル整合性チェックで出力をスキャンします。

-

特定されたボトルネック*:レイテンシ。安全な変換には、レンダリング(10〜30秒)、該当する場合はOCR(5〜15秒)、検証(5〜10秒)が必要です。即座のドキュメントアクセスに慣れているユーザーは、摩擦を経験する可能性があります。組織は階層化された処理を実装する必要があります:低リスクファイル(内部ソース、既知のベンダー)は変換をバイパスするか、高速トラックレンダリングを使用します。高リスクファイル(外部、未知のソース)は、30〜60秒の許容可能な遅延で完全な無害化を受けます。

-

実行可能な意味*:本番システムから物理的または論理的に分離されたインフラストラクチャ上に専用の変換アプライアンスまたはコンテナ化されたサービスを展開します。送信と処理を分離するために、メッセージベースのジョブ配信を実装します。ソースIP、ユーザーID、ファイルハッシュ、変換期間、出力ハッシュを使用してすべての変換をログに記録します。この監査証跡により、インシデント調査が可能になり、データ処理ポリシーへのコンプライアンスが実証されます。

- 図10:PDF サニタイゼーション段階的移行計画タイムライン*

実装と運用パターン

PDF無害化の運用化には、組織の規模、脅威モデル、コンプライアンス要件に適したツールとインフラストラクチャの選択が必要です。3つのパターンが一般的です:軽量オープンソース、コンテナ化されたパイプライン、マネージド商用サービス。

- パターン1:軽量オープンソース(1日あたり1,000件未満の変換)*

ツール:Dangerzone(Freedom of the Press Foundationによって開発)または同様のもの。DangerzoneはLibreOfficeレンダリング、OCR、PDF再構築を単一のアプリケーションに統合します。Linux、macOS、またはWindows上で実行でき、ローカルまたはコンテナで動作できます。

-

利点*:最小限のインフラストラクチャ、監査可能なコード、ベンダーロックインなし、小規模チームやジャーナリストに適しています。

-

欠点*:限定的なスケーラビリティ、手動操作、集中ログ記録なし、ユーザートレーニングが必要。

-

運用パターン*:ユーザーはWebインターフェースまたはコマンドラインツールを通じて疑わしいPDFを送信します。Dangerzoneはファイルをローカルまたは共有サーバー上で処理し、無害化されたPDFを生成します。ユーザーは結果をダウンロードし、通常のワークフローを続行します。

-

パターン2:コンテナ化されたパイプライン(1日あたり1,000〜100,000件の変換)*

インフラストラクチャ:メッセージキュー(RabbitMQ、AWS SQS)、変換ワーカー、集中ログ記録(ELKスタック、Splunk)を備えたKubernetesクラスターまたはDocker Swarm。

-

利点*:スケーラブル、監査可能、高スループットをサポート、階層化された処理と優先順位付けを可能にします。

-

欠点*:運用の複雑さ、DevOpsの専門知識が必要、インフラストラクチャコストが高い。

-

運用パターン*:ユーザーまたは自動化されたシステムは、APIエンドポイントにPDFを送信します。送信はキューに入れられ、利用可能なワーカーによって処理されます。結果はデータベースまたはオブジェクトストア(S3、MinIO)に保存され、APIまたはWebインターフェースを介してユーザーが利用できるようになります。すべてのイベントは集中的にログに記録されます。

-

パターン3:マネージド商用サービス(任意の規模)*

ベンダー:Citrix ShareFile、Tresorit、または専門のPDF無害化サービス。

-

利点*:マネージド運用、コンプライアンス認証(SOC 2、ISO 27001)、ベンダーサポート、運用負担の軽減。

-

欠点*:ベンダーロックイン、データレジデンシーの懸念、継続的なライセンスコスト、内部プロセスの監査可能性が限定的。

-

運用パターン*:ユーザーはクラウドベースのサービスにPDFを送信します。ベンダーは変換、スキャン、ストレージを処理します。結果はAPIまたはWebインターフェースを介して取得されます。

-

実装の選択は以下に依存します:*

-

脅威モデル:高リスク環境(政府、防衛、ジャーナリズム)は、オンプレミスまたはエアギャップインフラストラクチャを好みます。低リスク環境は、クラウドベースのソリューションを受け入れる可能性があります。

-

規模:小規模組織は軽量ツールの恩恵を受けます。大規模組織はパイプラインインフラストラクチャが必要です。

-

コンプライアンス:規制産業(金融、医療)は、特定の認証またはデータレジデンシーを必要とする場合があり、商用ソリューションまたはオンプレミスインフラストラクチャを好みます。

-

運用成熟度:強力なDevOpsプラクティスを持つ組織は、コンテナ化されたパイプラインを管理できます。その他の組織は、マネージドサービスまたは軽量ツールを好むべきです。

-

*運用ランブック**は、一般的なシナリオに対処する必要があります:

-

変換失敗:誰が調査しますか?ファイルは隔離されますか、それとも再試行されますか?ユーザーにどのように通知されますか?

-

タイムアウトまたはクラッシュ:ファイルは自動的に拒否されますか、それとも手動レビューにエスカレーションされますか?

-

出力異常:誰がフラグ付きファイルをレビューしますか?受け入れまたは拒否を決定する基準は何ですか?

-

ユーザーバイパス:PDFを直接メールで送信するユーザーはどのように検出され、教育されますか?

-

エスカレーション:時間的制約のある文書(法的提出、規制提出)の場合、高速トラック承認プロセスは何ですか?

-

実行可能な意味*:PDFのサブセット(おそらくすべての外部ソース文書または高リスクベンダーからのファイル)で変換をパイロットします。変換成功率(目標:> 99%)、平均レイテンシ(目標:< 60秒)、誤検出率(疑わしいとフラグ付けされたがレビュー後に安全と判断されたファイル)を測定します。遅延を予期し、無害化が重要である理由を説明するようにユーザーをトレーニングします。セキュリティチームと運用チームが一緒にトラブルシューティングできるように、変換プロセスを文書化します。フィードバックループを確立します:ユーザーが無害化されたPDFが使用できない(フォーマットが失われた、コンテンツが欠落している)と報告した場合、変換パラメータを改善するか、明確なリスク警告を伴う無害化版とオリジナル版の両方を提供します。

リスクと緩和戦略

PDF無害化はリスクを軽減しますが、排除するものではありません。残存リスクには、明示的な認識と比例した緩和が必要です。

-

リスク1:変換インフラストラクチャの侵害*

-

シナリオ*:LibreOfficeのゼロデイ脆弱性により、PDFレンダリング中にコード実行が可能になります。攻撃者はこの脆弱性を悪用する悪意のあるPDFを作成し、変換サーバーへのアクセスを取得します。

-

可能性*:低から中程度。LibreOfficeは定期的なセキュリティアップデートで積極的に保守されています。ゼロデイは稀ですが可能です。

-

影響*:高。変換インフラストラクチャの侵害により、データ流出、本番システムへの横方向の移動、または無害化サービスの中断が可能になる可能性があります。

-

緩和策*:

-

各ジョブ後に破棄されるエフェメラルコンテナで変換を実行し、侵害の永続性を制限します。

-

ネットワークセグメンテーションを実装します:変換インフラストラクチャは、本番システムまたは機密データストアへの直接アクセスがありません。

-

変換インフラストラクチャの異常な動作(予期しないネットワーク接続、ファイルアクセス、またはプロセス実行)を監視します。

-

変換インフラストラクチャ侵害に特化したインシデント対応計画を維持します。

-

リスク2:重要なフォーマットまたはコンテンツの損失*

-

シナリオ*:無害化されたPDFが複雑なレイアウト、埋め込みフォント、または専門的なフォーマットを失い、意図された目的(例:特定のフォーマット要件を持つ法的文書)に使用できなくなります。

-

可能性*:中程度。高度な機能を持つ複雑なPDF

実装と運用パターン—道筋の選択

PDFサニタイゼーションの運用化には、商用ソリューション、オープンソースツール、ハイブリッドアプローチの中から選択する必要があります。それぞれの道筋には明確なトレードオフがあります。

-

オープンソースアプローチ:* Dangerzone(Freedom of the Press Foundationが開発)のようなツールは、LibreOfficeレンダリングとOCR、PDF再構築を組み合わせています。Dangerzoneは監査可能で、ローカルまたはコンテナで実行でき、最小限のインフラストラクチャで済みます。小規模から中規模の組織(1日あたり1,000件未満の変換)や、ツールを運用・保守できる強力なセキュリティ文化を持つ組織に最適です。

-

商用アプローチ:* マネージドサービスは、コンプライアンス認証、SLA、ベンダーサポートを提供します。運用の複雑さを抽象化しますが、ベンダーロックインと潜在的なデータレジデンシーの懸念が生じます。厳格なコンプライアンス要件があり、セキュリティ運用能力が限られている大規模組織に最適です。

-

ハイブリッドアプローチ:* 日常的な変換には内部でオープンソースツールを展開し、エッジケースやサージ容量には商用サービスをフォールバックとして使用します。これにより、コスト、制御、運用のシンプルさのバランスが取れます。

より大規模な場合は、Kubernetesオーケストレーション、ジョブ配信用のメッセージキュー(RabbitMQ、Kafka)、永続的なログ記録(ELKスタック、Splunk)を備えたコンテナ化された変換パイプラインを展開します。このアーキテクチャは水平方向にスケールします。変換量が増加すると、より多くのワーカーポッドを追加します。レイテンシ要件が厳しくなると、より多くのキューコンシューマーを追加します。

運用面では、一般的なシナリオのランブックを確立します。変換が失敗したらどうなるか?誰が隔離されたファイルをレビューするか?偽陽性はどのように処理されるか?時間的制約のある文書はどれだけ迅速に処理されなければならないか?ジャーナリストのリークされた文書が何日もキューに滞留すべきではありません。高リスクシナリオのエスカレーションパスと優先キューを定義します。

- 実行可能な示唆:* PDFのサブセット—おそらくすべての外部調達文書または高リスクベンダーからのファイル—で変換をパイロット実施します。変換成功率、レイテンシ、偽陽性率、ユーザー満足度を測定します。遅延を予期し、サニタイゼーションが重要である理由を説明するようユーザーをトレーニングします。セキュリティチームと運用チームが一緒にトラブルシューティングできるように変換プロセスを文書化します。フィードバックループを確立します。サニタイズされたPDFに重要な書式が欠けているとユーザーが報告した場合、変換ツールがボトルネックなのか、脅威モデルが過度に積極的なのかを調査します。

測定と次のアクション—リスク削減の定量化

効果的な測定は、技術的メトリクスとビジネスへの影響の両方を追跡します。技術的メトリクスには、変換成功率(目標:99%以上)、平均レイテンシ(目標:60秒未満)、偽陽性率(疑わしいとフラグが立てられたが、レビュー後に安全と判断されたファイル)、リソース使用率(CPU、メモリ、ディスク)が含まれます。

より深い洞察:測定は継続的改善を推進し、サニタイゼーションインフラストラクチャへの投資を正当化します。メトリクスがなければ、PDFサニタイゼーションは目に見えないコストセンターになります。メトリクスがあれば、定量化可能なリスク削減能力になります。

具体例:PDF変換を実装した後、検出されずにシステムに侵入した可能性のある危険なファイルの数を測定します。埋め込まれたJavaScript、マクロ、疑わしいメタデータ、または異常なファイル構造を持つPDFをカウントします。このベースラインはリスク削減を示します。インシデントを追跡します。サニタイズされたPDFが害を引き起こしたか?サニタイズされていないPDFが侵害を引き起こしたか?このデータを使用して脅威モデルを改良し、サニタイゼーション戦略を調整します。

ビジネスメトリクスも同様に重要です。セキュリティチームがサニタイゼーション前後でPDF関連のインシデントを調査するのにどれだけの時間を費やしているか?単一の侵害のコストはいくらか?1回の侵害に50万ドルのコストがかかり、サニタイゼーションが年間1回の侵害を防ぐだけでも、ROIは明確です。サニタイゼーションが年間5回の侵害を防ぐ場合、ビジネスケースは圧倒的です。

ROIを超えて、戦略的メトリクスを考慮します。文書取り込みの何パーセントが現在サニタイズされているか?傾向は?すべての信頼できない文書がデフォルトでサニタイズされる未来に向かって進んでいるか?このトレンドラインは、組織が持続可能でスケーラブルな防御態勢を構築しているかどうかを示します。

- 実行可能な示唆:* 変換量、成功率、フラグが立てられたファイル、レイテンシパーセンタイル、リソース使用率を示すダッシュボードを確立します。四半期ごとにレビューします。成功率が95%を下回る場合は、理由を調査します—ツールの更新、新しいファイル形式、インフラストラクチャの問題、または脅威の状況の変化。レイテンシが一貫して90秒を超える場合は、スケーリングを検討します。偽陽性率が10%を超える場合、YARAルールが過度に積極的である可能性があります。メトリクスを使用してリーダーシップに価値を伝え、継続的な運用の予算を正当化します。好循環を作成します:測定→改善→価値の実証→資金の確保→スケール。

リスクと緩和戦略—残存リスクの認識

PDFサニタイゼーションはリスクを大幅に削減しますが、排除するわけではありません。残存リスクには認識と緩和が必要です。

-

リスク1:変換ツールのゼロデイ。* LibreOfficeやImageMagickの脆弱性により、変換中にコード実行が可能になる可能性があります。緩和策:各ジョブ後に破棄される一時的なコンテナで変換を実行し、爆発半径を制限します。展開前に既知の脆弱性を検出するためにコンテナイメージスキャンを使用します。変換サービスが侵害されても本番システムに到達できないようにネットワークセグメンテーションを実装します。

-

リスク2:重要な書式の損失。* サニタイズされたPDFは、複雑なレイアウト、埋め込みフォント、またはインタラクティブ要素を失い、ユーザーワークフローを破壊する可能性があります。緩和策:サニタイズ版とオリジナル版の両方を提供し、オリジナルのリスクについて明確な警告を表示します。低リスク文書の例外をユーザーが要求できるようにします。ユーザー満足度を測定し、フィードバックに基づいて変換戦略を調整します。

-

リスク3:ユーザーのバイパス。* 遅延に不満を持つユーザーがPDFを直接メールで送信し、システムをバイパスする可能性があります。緩和策:PDF添付ファイルを削除し、自動的に変換を経由させるメールゲートウェイルールを強制します。サニタイゼーションプロセスを透明にし、バイパスが魅力的でないほど高速にします。サニタイゼーションが重要である理由についてユーザーを教育します。

-

リスク4:誤った自信。* ユーザーは変換後すべてのPDFが安全であると仮定し、他の攻撃ベクトルに対する警戒を緩める可能性があります。緩和策:サニタイゼーションは防御の一層であり、万能薬ではないことをユーザーに教育します。ソーシャルエンジニアリング、フィッシング、その他のベクトルが依然として脅威であることを強調します。

-

リスク5:サプライチェーンの侵害。* 悪意のある行為者が変換ツールのソースコードまたはビルドパイプラインを侵害する可能性があります。緩和策:強力なコミュニティ監視を持つツール(アクティブなメンテナーがいるオープンソースプロジェクト)を使用します。暗号署名を使用してツールの整合性を検証します。複数の変換ツールを並行して実行し、出力を比較することを検討します—それらが異なる場合は、手動レビューのためにファイルにフラグを立てます。

-

実行可能な示唆:* リスク登録簿の演習を実施します。もっともらしい攻撃シナリオをリストアップします—悪意のある変換ツール、サプライチェーンの侵害、レンダリングライブラリのゼロデイ、ユーザーのバイパス、誤った自信。それぞれについて、可能性と影響を定義します。リスクに比例した制御を実装します。高可能性、高影響のリスクには冗長な制御が必要です。低可能性のリスクは残存リスクを受け入れる可能性があります。脅威の状況が進化するにつれて、四半期ごとにリスク登録簿をレビューします。

結論と移行計画—より安全な未来への構築

PDFサニタイゼーションは、信頼できない文書を扱う組織にとって任意ではありません。投資はリスク削減によって正当化されますが、実装は慎重かつ測定されたものでなければなりません。これは一度限りのプロジェクトではありません。これは、組織が今後何年にもわたって文書取り込みをどのように処理するかを定義する基礎的な能力です。

戦略的ビジョン:文書取り込みが本質的に安全であり、ナレッジワーカーが静かな侵害を恐れることなく組織の境界を越えて協力でき、文書形式自体がもはや攻撃のベクトルではない未来。この未来は達成可能ですが、サニタイゼーションを中核的な運用能力としてコミットする必要があります。

移行は段階的なアプローチに従うべきであり、ビッグバンカットオーバーではありません。

-

フェーズ1(1か月目):パイロット。* 単一の部門または文書タイプで変換を展開します。ベースラインメトリクスを測定します—変換成功率、レイテンシ、偽陽性率、ユーザー満足度。ボトルネックと運用ギャップを特定します。実際の経験に基づいてランブックを改良します。

-

フェーズ2(2〜3か月目):拡大。* すべての外部調達PDFにロールアウトします。ユーザーをトレーニングします。文書管理システムと統合します。セキュリティインシデントとユーザーワークフローへの影響を測定します。

-

フェーズ3(4か月目以降):統合。* 変換をメールゲートウェイに接続し、すべての受信PDFが自動的にサニタイズされるようにします。アイデンティティおよびアクセス管理システムと統合して、サニタイゼーションポリシーを強制します。すべての取り込みポイントで変換を自動化します。

具体例:法律事務所は、対立する弁護士、裁判所、クライアント、規制当局から毎日PDFを受け取ります。1か月目:すべての対立する弁護士のPDFを変換します。成功率とユーザーフィードバックを測定します。2か月目:裁判所の提出書類とクライアントの提出物に拡大します。3か月目:メールと統合し、すべての受信PDFが自動的に変換されるようにします。4か月目までに、事務所は最小限の混乱で重要な攻撃ベクトルを排除しました。6か月目までに、サニタイゼーションは目に見えなくなります—ユーザーがPDFを提出すると、サニタイズされたバージョンが数秒以内に利用可能になります。

- 実行可能な示唆:* 小規模から始め、厳密に測定し、慎重にスケールします。プログラムを監督する単一の所有者—セキュリティ、運用、またはIT—を割り当てます。90日間の目標を設定します:すべての高リスクPDFがデフォルトでサニタイズされます。決定と学んだ教訓を文書化します。継続的な投資への支持を構築するために、結果をステークホルダーと共有します。PDFサニタイゼーションはコストセンターではありません。リスクを削減し、コラボレーションを可能にし、組織のセキュリティ態勢への信頼を構築する戦略的能力です。

ナレッジワークの未来は、安全な文書交換に依存しています。今日PDFサニタイゼーションを採用することで、その未来のためのインフラストラクチャを構築しています。